Cảnh báo nguy hiểm: Mã độc StealC gây rò rỉ dữ liệu nghiêm trọng

Một chiến dịch kỹ thuật xã hội tinh vi đang nhắm mục tiêu vào người dùng Windows thông qua các trang xác minh CAPTCHA giả mạo để phát tán mã độc StealC. Cuộc tấn công này lừa người dùng thực thi các lệnh PowerShell độc hại, đại diện cho một bước phát triển nguy hiểm trong chiến thuật tội phạm mạng.

Phân Tích Kỹ Thuật Chiến Dịch Tấn Công Mạng

Chiến dịch tấn công mạng này kết hợp thao túng tâm lý với các phương pháp né tránh kỹ thuật tiên tiến nhằm đánh cắp dữ liệu nhạy cảm. Quá trình bắt đầu khi nạn nhân truy cập các trang web hợp pháp đã bị xâm nhập.

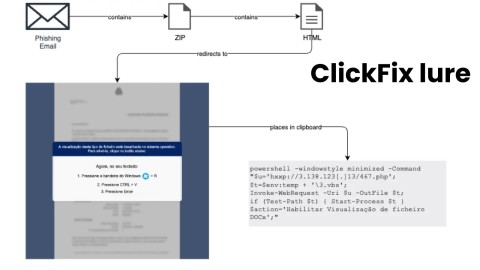

Cơ Chế Khai Thác ClickFix và CAPTCHA Giả Mạo

Khi người dùng truy cập các trang web bị xâm nhập, JavaScript độc hại sẽ tự động tải một trang CAPTCHA giả mạo. Trang này được thiết kế để bắt chước hệ thống xác minh của Cloudflare, tạo ra cảm giác đáng tin cậy.

Trang CAPTCHA giả mạo này hướng dẫn nạn nhân thực hiện một chuỗi thao tác cụ thể. Người dùng được yêu cầu nhấn tổ hợp phím Windows Key + R, sau đó nhấn Ctrl + V để dán một lệnh ẩn, và cuối cùng nhấn Enter để thực thi lệnh đó.

Kỹ thuật này được gọi là ClickFix, khai thác sự tin tưởng của người dùng, khiến họ tin rằng đang hoàn thành một bước kiểm tra bảo mật thông thường. Tuy nhiên, hành động này thực chất là việc khởi chạy mã độc vào hệ thống.

Chuỗi Tấn Công Đa Giai Đoạn và Kỹ Thuật Fileless Execution

Các nhà nghiên cứu tại LevelBlue đã xác định chuỗi tấn công đa giai đoạn phức tạp này. Lệnh PowerShell ban đầu không ghi tệp xuống đĩa, mà hoạt động hoàn toàn trong bộ nhớ, một kỹ thuật được gọi là fileless execution, khiến việc phát hiện trở nên cực kỳ khó khăn.

Sau khi lệnh PowerShell ban đầu thực thi, nó kết nối tới một máy chủ từ xa để tải xuống shellcode được tạo bằng framework Donut. Framework này cho phép chuyển đổi mã thực thi PE (Portable Executable) thành shellcode độc lập vị trí, giúp nó có thể được tiêm và thực thi trực tiếp trong bộ nhớ.

Shellcode này tiếp tục tải một trình tải xuống PE tùy chỉnh (custom PE downloader) được biên dịch bằng Microsoft Visual C++. Trình tải xuống này có nhiệm vụ truy xuất payload cuối cùng của mã độc StealC và tiêm nó vào tiến trình svchost.exe, một tiến trình dịch vụ hợp pháp của Windows.

Ví dụ về cấu trúc lệnh PowerShell độc hại thường gặp trong các cuộc tấn công tương tự:

powershell.exe -NoP -NonI -W Hidden -Exec Bypass -C "IEX ([System.Text.Encoding]::UTF8.GetString([System.Convert]::FromBase64String('JABlAHgAZQBjACAAPQAgACcAcwB2AGMAaABvAHMAdAAuAGUAeABlACcAOwAgACQAYQByAGcAcwAgAPQAIABJAGUAbgB2ACAAaQBvAGsAZwAgAGkAdwBlAG4AbABhAGIAbwByAGEAdABvAHIAeQAgAHQAbwBzAGEAdwBhACAAZQBkAHQAaQBoACAAZwBhAHIAbgBhAG0AdQBhAG4AIgA=')))"Lệnh trên minh họa việc sử dụng kỹ thuật mã hóa Base64 để che giấu chuỗi lệnh thực thi, sau đó giải mã và thực thi nó trong bộ nhớ. Kỹ thuật này thường được dùng để né tránh các giải pháp bảo mật dựa trên chữ ký.

Để biết thêm chi tiết về chuỗi tấn công này, tham khảo phân tích từ LevelBlue: How ClickFix Opens The Door To Stealthy StealC Information Stealer.

Đặc Điểm và Khả Năng Của Mã Độc StealC

Mã độc StealC là một công cụ đánh cắp thông tin mạnh mẽ với khả năng thu thập nhiều loại dữ liệu nhạy cảm từ hệ thống bị nhiễm. Mã độc này được thiết kế để hoạt động bí mật và hiệu quả.

Dữ Liệu Mục Tiêu

StealC nhắm vào một loạt các thông tin quan trọng. Điều này bao gồm:

- Thông tin đăng nhập từ các trình duyệt phổ biến như Chrome, Edge, Firefox và các trình duyệt khác.

- Các tiện ích mở rộng ví tiền điện tử, bao gồm MetaMask và Coinbase Wallet.

- Tệp xác thực tài khoản Steam.

- Thông tin đăng nhập email của Outlook.

- Thông tin hệ thống chi tiết cùng với ảnh chụp màn hình.

Việc đánh cắp những dữ liệu này dẫn đến nguy cơ rò rỉ dữ liệu nhạy cảm nghiêm trọng, có thể gây thiệt hại lớn cho cá nhân và tổ chức.

Kỹ Thuật Né Tránh Phát Hiện

StealC sử dụng các kỹ thuật tinh vi để duy trì khả năng ẩn mình trong hệ thống và né tránh bị phát hiện:

- Giao tiếp C2 được mã hóa: Mã độc giao tiếp với máy chủ command-and-control (C2) bằng giao thức HTTP, nhưng lưu lượng này được mã hóa bằng cách sử dụng kết hợp Base64 và RC4, làm phức tạp quá trình phân tích lưu lượng mạng.

- Mã hóa chuỗi kép (Dual-layer string obfuscation): StealC áp dụng kỹ thuật này để che giấu dữ liệu cấu hình quan trọng. Các thông tin như URL máy chủ C2, đường dẫn tệp mục tiêu và các truy vấn cơ sở dữ liệu đều được làm rối.

Những kỹ thuật này cho phép mã độc StealC hoạt động dưới radar của nhiều giải pháp bảo mật truyền thống.

Chỉ Dẫn Phát Hiện và Biện Pháp Phòng Ngừa

Để giảm thiểu rủi ro và tăng cường khả năng phát hiện xâm nhập, các tổ chức cần triển khai các biện pháp giám sát và phân tích chủ động.

Các Chỉ Số Phát Hiện (Detection Indicators)

Các tổ chức nên theo dõi các chỉ số sau để nhận diện sự hiện diện của mã độc StealC hoặc các cuộc tấn công tương tự:

- Chuỗi User-Agent đáng ngờ: Cảnh báo khi phát hiện các chuỗi User-Agent bất thường, đặc biệt là chuỗi như

"Loader", thường được sử dụng bởi các công cụ độc hại. - Thực thi PowerShell với lệnh được mã hóa: Theo dõi việc thực thi các lệnh PowerShell có sử dụng mã hóa (như Base64) hoặc các tham số đáng ngờ (ví dụ:

-EncodedCommand,-Hidden). - Mô hình VirtualAlloc và CreateThread: Phát hiện các mẫu sử dụng hàm API

VirtualAllocđể cấp phát bộ nhớ vàCreateThreadđể tạo luồng mới, đây là các chỉ báo mạnh mẽ cho việc tiêm shellcode. - Truy cập bất thường vào cơ sở dữ liệu thông tin đăng nhập trình duyệt: Theo dõi các hoạt động đọc hoặc truy cập lạ tới các tệp cơ sở dữ liệu lưu trữ thông tin đăng nhập của trình duyệt.

Chiến Lược Bảo Vệ Hệ Thống

Để bảo vệ hệ thống khỏi các mối đe dọa như mã độc StealC, cần áp dụng chiến lược phòng thủ đa lớp:

- Đào tạo nhận thức về bảo mật: Nâng cao nhận thức cho người dùng về các kỹ thuật lừa đảo và kỹ thuật xã hội, đặc biệt là các trang CAPTCHA giả mạo và yêu cầu thực thi lệnh bất thường.

- Triển khai giải pháp EDR/XDR: Sử dụng các giải pháp phát hiện và phản hồi nâng cao (EDR/XDR) có khả năng giám sát hành vi và phát hiện các kỹ thuật fileless execution hoặc tiêm shellcode.

- Giám sát và phân tích nhật ký: Tích cực giám sát các nhật ký hệ thống, nhật ký mạng và nhật ký ứng dụng để phát hiện các chỉ số đáng ngờ.

- Cập nhật hệ thống và phần mềm: Đảm bảo rằng tất cả hệ điều hành và ứng dụng được cập nhật các bản vá bảo mật mới nhất để khắc phục các lỗ hổng đã biết.

- Kiểm soát quyền truy cập: Áp dụng nguyên tắc đặc quyền tối thiểu để hạn chế khả năng của mã độc sau khi xâm nhập hệ thống.