XWorm RAT: Nguy hiểm chiếm quyền điều khiển qua lỗ hổng CVE nghiêm trọng

Một chiến dịch phishing mới đã được phát hiện nhằm phát tán biến thể cập nhật của XWorm RAT, một loại Remote Access Trojan (RAT) có khả năng cho phép những kẻ tấn công giành quyền kiểm soát hoàn toàn các hệ thống Microsoft Windows bị nhiễm. Biến thể XWorm RAT này tiếp tục là một mối đe dọa mạng đáng kể trong bối cảnh an ninh thông tin hiện nay.

Tổng quan về XWorm RAT và Phương thức Phân phối

XWorm RAT được theo dõi lần đầu tiên vào năm 2022 và vẫn đang được phân phối tích cực. Mã độc này thường xuyên được rao đổi trên các thị trường dựa trên Telegram, giúp nhiều tác nhân đe dọa dễ dàng tiếp cận.

Chiến dịch Phishing Tinh vi

Trong hoạt động mới nhất, những kẻ tấn công đã sử dụng nhiều chủ đề email mang phong cách kinh doanh để lừa nạn nhân mở tệp đính kèm Excel add-in độc hại (.XLAM).

- Các chủ đề email phổ biến bao gồm:

- Đánh giá chi tiết thanh toán

- Đơn đặt hàng (purchase orders)

- Tài liệu vận chuyển đã ký (signed shipment documents)

Sau khi tệp đính kèm độc hại được mở, chuỗi tấn công sẽ diễn ra nhanh chóng, từ thực thi tài liệu đến tải mã độc vào bộ nhớ. Điều này làm tăng nguy cơ đánh cắp tài khoản, mất dữ liệu và khả năng chiếm quyền điều khiển hệ thống.

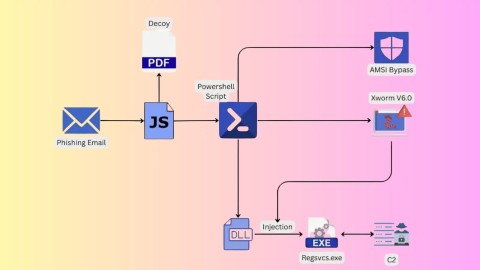

Phân tích Chuỗi Tấn công (Attack Chain) của XWorm RAT

Các nhà nghiên cứu của Fortinet đã xác định chiến dịch này sau khi thu thập được nó trong thực tế. Họ đã ghi lại chi tiết cách một tệp Excel được chế tạo đặc biệt lạm dụng lỗ hổng CVE-2018-0802, một lỗi thực thi mã từ xa (RCE) trong Microsoft Equation Editor (EQNEDT32.EXE) vẫn đang được sử dụng trong các cuộc tấn công thực tế.

Khai thác Lỗ hổng CVE-2018-0802

Phân tích cho thấy một đối tượng OLE được nhúng được cấu hình để tự động tải. Khi tệp được mở, nó dẫn đến việc thực thi shellcode. Chi tiết về lỗ hổng CVE này có thể được tìm thấy trên NVD: CVE-2018-0802.

Thực thi Shellcode và Tải Payload Giai đoạn Đầu

Khi CVE-2018-0802 bị kích hoạt, shellcode sẽ tải một tệp HTA từ máy chủ điều khiển và lưu nó vào hệ thống. Sau đó, nó sẽ khởi chạy tệp HTA này thông qua ShellExecuteExW.

ShellExecuteExW("open", "%APPDATA%VA5.hta")Bước này chuyển chuỗi tấn công từ khai thác tài liệu sang thực thi dựa trên script, giúp kẻ tấn công hòa trộn vào các hoạt động Windows bình thường trong khi payload chính được chuẩn bị.

Tải Payload PowerShell và Module .NET

Tiếp theo, tệp HTA bị làm rối mã nguồn (obfuscated) chạy dưới tiến trình mshta.exe và thả một payload PowerShell được mã hóa Base64. Payload PowerShell này sẽ tìm nạp một tệp ảnh từ URL Cloudinary và trích xuất một module .NET ẩn được đặt giữa các điểm đánh dấu “BaseStart” và “-BaseEnd”.

Module loader này được ngụy trang với tên assembly là Microsoft.Win32.TaskScheduler và chạy fileless trong bộ nhớ, tránh tạo ra một binary mã độc trên đĩa trong các giai đoạn đầu.

Kỹ thuật Process Hollowing và Tiêm XWorm RAT

Từ đó, loader .NET giải mã một URL Base64 bị đảo ngược, kéo một tệp dữ liệu từ một URL khác, sau đó tái cấu trúc payload XWorm RAT trong bộ nhớ và tiêm nó vào một tiến trình Msbuild.exe mới được tạo bằng kỹ thuật process hollowing.

Sau khi thực thi, XWorm RAT giải mã cấu hình của nó, kết nối đến máy chủ điều khiển (C2) và sử dụng lưu lượng truy cập được mã hóa AES. Đây là một đặc điểm cần chú ý khi phân tích các cuộc tấn công mạng sử dụng mã độc này.

Các Chỉ số Nhận diện Nguy cơ (Indicators of Compromise – IOCs)

Để phát hiện và ngăn chặn biến thể XWorm RAT này, các tổ chức nên ưu tiên giám sát và chặn các chỉ số nhận diện nguy cơ sau:

- URL tải HTA:

retrodayaengineering[.]icu/HGG.hta - C2 Server:

berlin101[.]com:6000 - URL tải dữ liệu .NET:

pub-3bc1de741f8149f49bdbafa703067f24[.]r2[.]dev - Tệp đính kèm: Các tệp Excel add-in (.XLAM) độc hại.

- Tiến trình liên quan: mshta.exe, PowerShell.exe, Msbuild.exe với hành vi bất thường.

Biện pháp Phòng ngừa và Giảm thiểu Rủi ro

Các chuyên gia bảo mật và quản trị viên hệ thống cần thực hiện ngay các biện pháp sau để bảo vệ hệ thống khỏi XWorm RAT và các cuộc tấn công tương tự:

- Cập nhật bản vá bảo mật: Ưu tiên vá lỗi CVE-2018-0802 liên quan đến Microsoft Equation Editor.

- Chặn hoặc cô lập đường dẫn thực thi: Hạn chế hoặc chặn việc thực thi các tệp .XLAM và HTA từ các nguồn không đáng tin cậy.

- Kiểm soát chặt chẽ các tiến trình: Tăng cường kiểm soát đối với mshta.exe, PowerShell.exe và Msbuild.exe, đặc biệt là các lệnh hoặc script được thực thi từ chúng.

- Thêm quy tắc phát hiện: Bổ sung các quy tắc phát hiện cho các tên miền và URL IOC đã liệt kê vào các hệ thống IDS/IPS, SIEM và firewall.

- Đào tạo nhận thức bảo mật: Tăng cường đào tạo người dùng về các kỹ thuật phishing để họ có thể nhận biết và tránh các email độc hại.

Việc triển khai một chiến lược an ninh mạng đa lớp sẽ giúp giảm thiểu đáng kể nguy cơ từ các loại mối đe dọa mạng phức tạp như XWorm RAT.