InvisibleJS: Mối đe dọa mạng nghiêm trọng từ mã JS ẩn

InvisibleJS, một công cụ mã nguồn mở mới, được thiết kế để che giấu mã JavaScript bằng cách sử dụng các ký tự Unicode không rộng (zero-width characters). Sự xuất hiện của công cụ này đang dấy lên những lo ngại đáng kể về tiềm năng lạm dụng trong các chiến dịch mã độc, tạo ra một **mối đe dọa mạng** phức tạp.

Cơ Chế Hoạt Động Của InvisibleJS

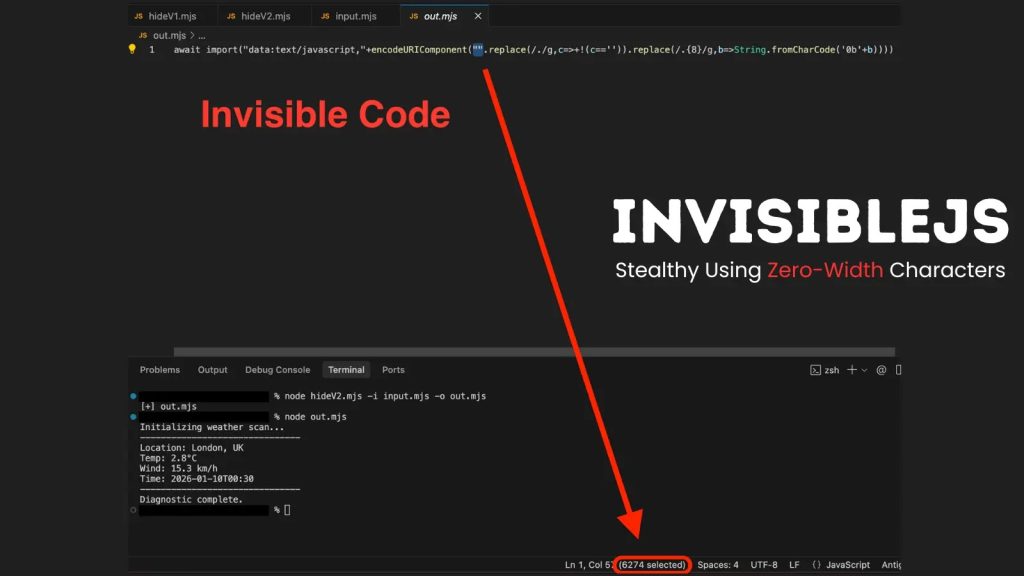

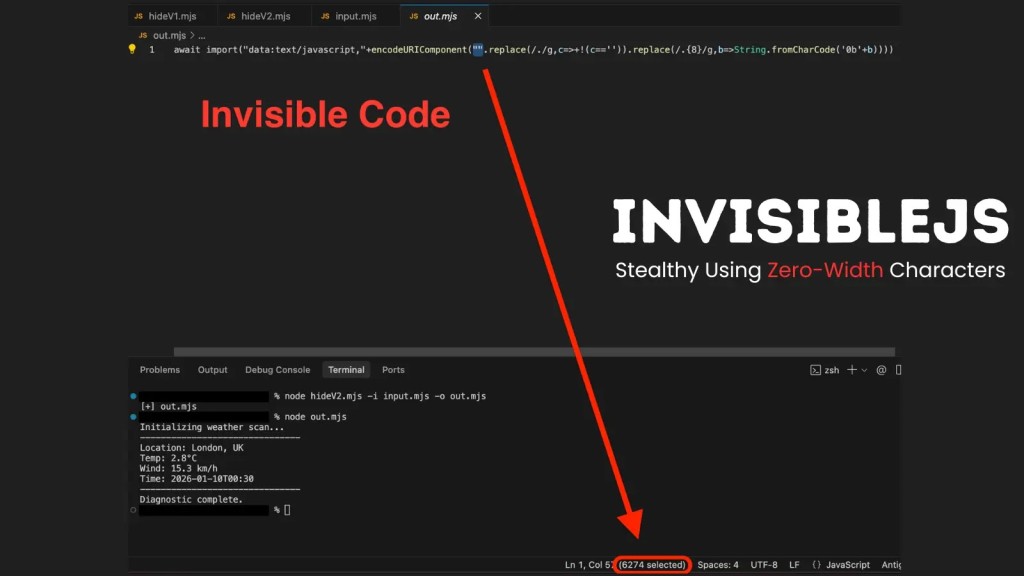

InvisibleJS, được phát triển bởi oscarmine và lưu trữ trên GitHub, sử dụng kỹ thuật steganography để nhúng mã nguồn vào các tệp tin tưởng chừng như trống rỗng. Quá trình này chuyển đổi mã JavaScript thành các chuỗi nhị phân.

Cụ thể, ký tự nhị phân ‘0’ được ánh xạ tới Zero Width Space (U+200B) và ‘1’ được ánh xạ tới Zero Width Non-Joiner (U+200C). Những ký tự này không hiển thị trên màn hình, khiến mã bị che giấu hoàn toàn trong các trình soạn thảo văn bản thông thường như VS Code.

Để thực thi mã ẩn, một trình tải khởi động (bootstrap loader) nhỏ sẽ được nhúng cùng. Trình tải này có nhiệm vụ giải mã và chạy payload ẩn trong thời gian chạy (runtime), đảm bảo chức năng của mã được duy trì mà không để lộ sự hiện diện của nó.

Các Phiên Bản của InvisibleJS

Kho lưu trữ InvisibleJS cung cấp hai phiên bản chính, mỗi phiên bản được tối ưu hóa cho các môi trường JavaScript khác nhau:

Phiên Bản 1: Classic (Với eval)

- Được thiết kế cho các môi trường CommonJS và các thiết lập Node.js cũ.

- Hỗ trợ nguyên bản các lệnh

requirevàmodule.exports. - Sử dụng hàm

eval()để thực thi mã được giải mã, phù hợp với các ứng dụng Node.js truyền thống.

Phiên Bản 2: Modern (Với import)

- Hướng tới các ES Modules (ESM) hiện đại.

- Sử dụng cú pháp

dynamic await import()cho các thao táctop-level awaitvàexports. - Yêu cầu các tệp có đuôi

.mjshoặc cấu hình"type": "module"trong tệppackage.jsonđể hoạt động đúng cách.

Quy Trình Ẩn và Thực Thi Mã

Việc ẩn mã JavaScript với InvisibleJS được thực hiện dễ dàng thông qua giao diện dòng lệnh (CLI). Mặc dù không có lệnh cụ thể được cung cấp trong nội dung gốc, quy trình thường bao gồm việc chỉ định tệp nguồn JavaScript và tệp đầu ra nơi mã sẽ được ẩn.

Ví dụ về cách ẩn một tệp JavaScript có thể như sau:

invisiblejs hide main.js hidden.jsTrong lệnh trên, main.js là tệp JavaScript gốc và hidden.js là tệp đầu ra chứa mã JavaScript đã được ẩn. Sau khi quá trình ẩn hoàn tất, tệp hidden.js sẽ xuất hiện như một tệp trống rỗng.

Để thực thi payload ẩn, người dùng chỉ cần chạy tệp đã được che giấu bằng Node.js:

node hidden.jsMặc dù tệp hidden.js trông rỗng, lệnh này sẽ thực thi mã JavaScript đã được nhúng và tạo ra đầu ra bình thường, giống như khi chạy tệp main.js gốc.

Nguy Cơ Tiềm Tàng và Các Tiền Lệ Tấn Công Mạng

Kỹ thuật che giấu mã bằng ký tự không rộng không phải là mới. Các bằng chứng về khái niệm (proof-of-concept – PoC) về JavaScript sử dụng ký tự không rộng đã xuất hiện từ năm 2018. Công cụ InvisibleJS đã tái hiện và hoàn thiện phương pháp này, khiến nó trở nên dễ tiếp cận hơn cho các mục đích lạm dụng.

Đáng chú ý, các kỹ thuật tương tự đã được vũ khí hóa trong các cuộc **tấn công mạng** thực tế, đặc biệt là trong các chiến dịch lừa đảo (phishing attacks). Kẻ tấn công đã lợi dụng các kỹ thuật làm mờ mã (code obfuscation) dựa trên Unicode, ví dụ như sử dụng các ký tự Hangul để nhúng payload nhị phân vào các script.

Những payload ẩn này thường được trang bị các kiểm tra chống gỡ lỗi (anti-debug checks) để né tránh sự phát hiện của các công cụ quét bảo mật thông thường, gây khó khăn cho việc phân tích và gỡ lỗi.

InvisibleJS có khả năng khuếch đại những mối đe dọa này. Nó cho phép tạo ra các trình tải mã độc (malware loaders) hoạt động cực kỳ tinh vi trong môi trường Node.js và các ứng dụng web. Điều này làm phức tạp đáng kể quá trình **phát hiện xâm nhập** và phân tích mối đe dọa.

Để biết thêm chi tiết về PoC và kỹ thuật này, có thể tham khảo thêm tại GitHub repository của InvisibleJS.

Phản Ứng và Biện Pháp Đối Phó của Cộng Đồng Bảo Mật

Khi các công cụ làm mờ mã và che giấu ngày càng trở nên phổ biến, các đội ngũ an ninh mạng phải tăng cường khả năng của mình trong việc **phát hiện xâm nhập** và phân tích. Điều này đòi hỏi những cải tiến trong các công cụ quét có khả năng nhận biết Unicode (Unicode-aware scanning) và các phương pháp phân tích hành vi (behavioral analysis) nâng cao.

Việc tập trung vào phân tích hành vi có thể giúp phát hiện các hoạt động đáng ngờ của mã, ngay cả khi bản thân mã đó bị che giấu. Các kỹ thuật như phân tích động (dynamic analysis) và thực thi trong môi trường sandbox (sandbox execution) trở nên thiết yếu để phát hiện các payload ẩn chỉ lộ diện trong quá trình thực thi.

Mặc dù InvisibleJS được giới thiệu như một công cụ thử nghiệm mã nguồn mở, nó đã làm nổi bật tính chất lưỡng dụng của các đổi mới trong lập trình đối với lĩnh vực an ninh mạng. Một công cụ có vẻ vô hại có thể nhanh chóng bị lạm dụng để tạo ra các mối đe dọa bảo mật nghiêm trọng. Do đó, việc hiểu rõ cơ chế hoạt động và nguy cơ tiềm tàng của InvisibleJS là cần thiết cho các chuyên gia bảo mật.

Các tổ chức cần ưu tiên triển khai các giải pháp bảo mật toàn diện, bao gồm hệ thống phòng thủ đa lớp (multi-layered defense), giám sát liên tục và nâng cao nhận thức về các kỹ thuật che giấu mã mới. Việc này giúp giảm thiểu rủi ro từ các cuộc **tấn công mạng** tinh vi sử dụng những công cụ như InvisibleJS.