Lỗ hổng rò rỉ IP nghiêm trọng trên Telegram phơi bày

Một lỗ hổng rò rỉ IP được phát hiện trong các ứng dụng khách di động của Telegram cho phép kẻ tấn công làm lộ địa chỉ IP thực của người dùng chỉ với một cú nhấp chuột, ngay cả khi họ đang sử dụng proxy. Lỗ hổng này, được mệnh danh là “rò rỉ IP một cú nhấp chuột”, biến các liên kết tên người dùng tưởng chừng vô hại thành công cụ theo dõi mạnh mẽ.

Vấn đề cốt lõi nằm ở cơ chế xác thực proxy tự động của Telegram. Khi người dùng gặp một liên kết proxy được ngụy trang, thường được nhúng phía sau một tên người dùng (ví dụ: t.me/proxy?server=attacker-controlled), ứng dụng sẽ tự động ping máy chủ proxy đó trước khi thêm nó vào cấu hình của người dùng.

Phân tích kỹ thuật về lỗ hổng rò rỉ IP trên Telegram

Cơ chế khai thác lỗ hổng

Cơ chế xác thực proxy này là điểm yếu chính. Quá trình ping ban đầu bỏ qua tất cả các proxy mà người dùng đã cấu hình trước đó, tạo ra một kết nối trực tiếp từ thiết bị của nạn nhân đến máy chủ proxy độc hại. Điều này làm lộ địa chỉ IP thực của họ ngay lập tức.

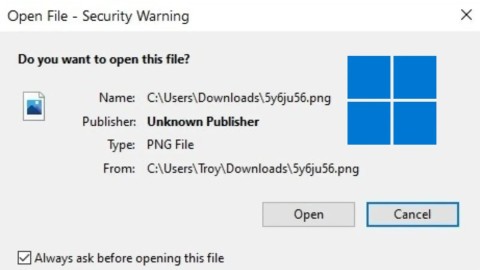

Không cần khóa bí mật (secret key) để khai thác lỗ hổng này. Tình huống tương tự như việc rò rỉ NTLM hash trên các hệ thống Windows, nơi các nỗ lực xác thực có thể làm lộ thông tin nhạy cảm của máy khách mà không yêu cầu tương tác phức tạp từ người dùng. Đây là điểm mấu chốt khiến lỗ hổng trở nên đặc biệt nguy hiểm.

Để hiểu thêm về NTLM, bạn có thể tham khảo tài liệu từ Microsoft: Tổng quan về NTLM.

Véc-tơ tấn công và kịch bản khai thác

Chuyên gia an ninh mạng @0x6rss đã chứng minh một véc-tơ tấn công trên X (trước đây là Twitter) và chia sẻ mã chứng minh khái niệm (PoC) về “rò rỉ IP Telegram chỉ với 1 cú nhấp chuột”. Theo @0x6rss, “Telegram tự động ping proxy trước khi thêm nó. Yêu cầu này bỏ qua tất cả các proxy đã cấu hình. IP thực của bạn sẽ được ghi lại ngay lập tức.”

Kẻ tấn công sẽ tạo ra các URL proxy độc hại và ngụy trang chúng thành các tên người dùng có thể nhấp được trong các cuộc trò chuyện hoặc kênh. Khi một người dùng mục tiêu nhấp vào liên kết này một lần, quá trình sau sẽ được kích hoạt:

- Người dùng nhấp vào một liên kết tên người dùng độc hại (ví dụ:

t.me/proxy?server=attacker-controlled). - Ứng dụng Telegram trên thiết bị của nạn nhân tự động cố gắng kết nối trực tiếp đến máy chủ

attacker-controlledđể xác thực proxy. - Trong quá trình kết nối này, địa chỉ IP thực của người dùng sẽ được gửi và ghi lại bởi máy chủ của kẻ tấn công.

- Quá trình này diễn ra hoàn toàn tự động và không yêu cầu bất kỳ xác nhận hay tương tác bổ sung nào từ phía người dùng ngoài cú nhấp chuột ban đầu.

Cơ chế này hiệu quả trong việc bỏ qua các biện pháp bảo vệ quyền riêng tư mà người dùng tin tưởng, biến một tính năng tiện lợi thành một cửa hậu tiềm tàng cho việc thu thập thông tin.

Mức độ ảnh hưởng và các nền tảng dễ bị tổn thương

Đối tượng mục tiêu và hậu quả của rò rỉ dữ liệu

Cả ứng dụng khách Telegram trên nền tảng Android và iOS đều dễ bị tổn thương bởi lỗ hổng rò rỉ IP này. Điều này ảnh hưởng đến hàng triệu người dùng dựa vào Telegram để liên lạc nhạy cảm về quyền riêng tư. Không cần tương tác của người dùng ngoài cú nhấp chuột, quá trình này diễn ra âm thầm và hiệu quả cho các hoạt động doxxing (làm lộ thông tin cá nhân), giám sát, hoặc giải mã danh tính của các nhà hoạt động.

Lỗ hổng này nhấn mạnh những rủi ro bảo mật tiềm ẩn trong các ứng dụng sử dụng nhiều proxy, đặc biệt trong bối cảnh các hoạt động theo dõi và giám sát ngày càng gia tăng. Với hơn 950 triệu người dùng, Telegram vẫn chưa công bố bản vá lỗi cho vấn đề này. Các lỗ hổng bỏ qua proxy tương tự đã từng gây ảnh hưởng đến các ứng dụng khác như Signal trong quá khứ, cho thấy đây là một loại vấn đề có tính chất định kỳ trong các ứng dụng nhắn tin bảo mật.

Các biện pháp giảm thiểu và khuyến nghị

Khuyến nghị từ chuyên gia bảo mật

Các nhà nghiên cứu đã kêu gọi Telegram thực hiện các biện pháp khắc phục ngay lập tức để vá lỗ hổng rò rỉ IP nghiêm trọng này. Trong khi chờ đợi cập nhật bản vá chính thức từ Telegram, người dùng nên hết sức thận trọng khi nhấp vào bất kỳ liên kết nào, ngay cả khi chúng dường như là từ các nguồn đáng tin cậy.

Hiện tại, Telegram chưa đưa ra phản hồi chính thức về yêu cầu bình luận từ các bên truyền thông. Để giảm thiểu rủi ro, người dùng cần cảnh giác với các liên kết lạ hoặc không rõ nguồn gốc trong các cuộc trò chuyện và kênh Telegram. Tránh nhấp vào các liên kết có dạng t.me/proxy?... nếu không hoàn toàn chắc chắn về mục đích và nguồn gốc của chúng.

Mặc dù không có giải pháp triệt để từ phía người dùng cho đến khi Telegram phát hành bản vá, việc áp dụng các phương pháp bảo mật chung như sử dụng VPN đáng tin cậy toàn hệ thống thay vì chỉ dựa vào proxy trong ứng dụng có thể cung cấp một lớp bảo vệ bổ sung. Tuy nhiên, điều này không hoàn toàn loại bỏ nguy cơ của lỗ hổng rò rỉ IP nội tại của ứng dụng.