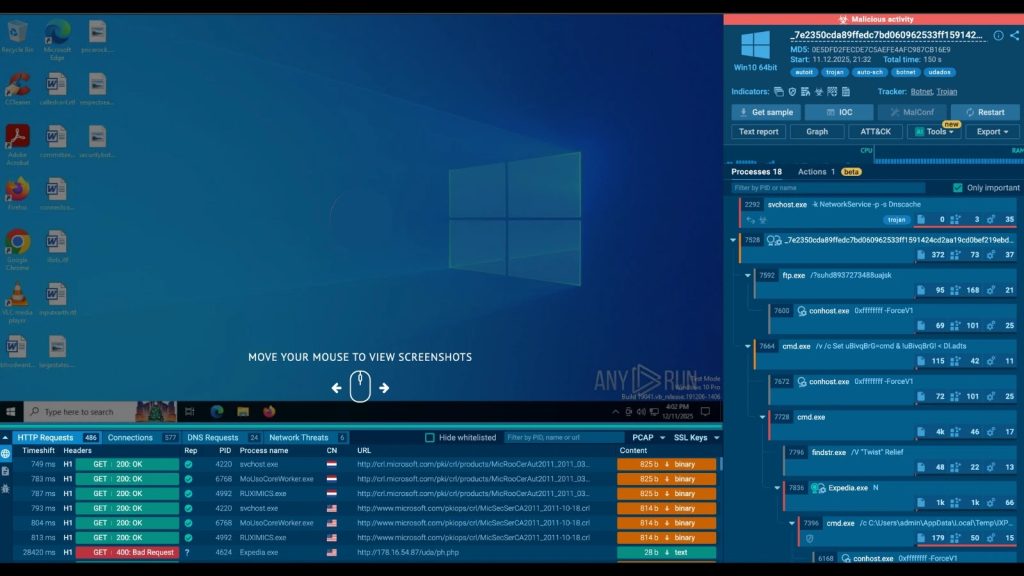

Mã độc Udados: Mối đe dọa DDoS nghiêm trọng bùng nổ

Một họ mã độc Udados botnet mới được xác định, đã nổi lên như một mối đe dọa mạng đáng kể đối với các lĩnh vực Công nghệ và Viễn thông. Mã độc này đang điều phối các cuộc tấn công DDoS (Distributed Denial-of-Service) lũ lụt HTTP khối lượng lớn. Các cuộc tấn công này gây gián đoạn nghiêm trọng đến hoạt động kinh doanh bằng cách làm quá tải các máy chủ mục tiêu với lưu lượng truy cập trông có vẻ hợp pháp.

Tổng quan về mã độc Udados Botnet

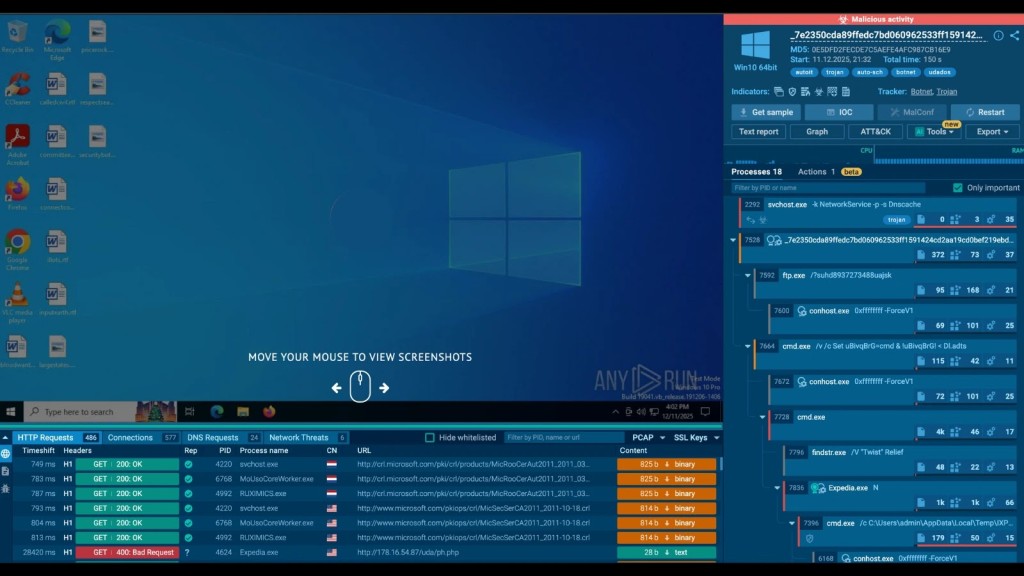

Theo phân tích từ ANY.RUN sandbox, botnet Udados tận dụng các máy chủ đã bị lây nhiễm để thực hiện các chiến dịch từ chối dịch vụ kéo dài. Mục tiêu chính là làm gián đoạn tính liên tục của hoạt động kinh doanh. Điều này được thực hiện bằng cách áp đảo các máy chủ mục tiêu với lượng lớn lưu lượng truy cập web trông hợp lệ.

Mã độc Udados hoạt động bằng cách thiết lập liên lạc với một máy chủ Command and Control (C2) để nhận các lệnh tấn công. Các máy chủ bị lây nhiễm gửi dữ liệu JSON có cấu trúc tới C2, bao gồm siêu dữ liệu hệ thống chi tiết:

- Uid (User ID): Định danh người dùng.

- St (Status): Trạng thái thực thi tác vụ.

- Bv (Bot Version): Phiên bản bot.

- Priv (Privilege Level): Mức độ đặc quyền.

Dữ liệu đo lường này cho phép người điều hành botnet quản lý hiệu quả tài nguyên của nó. Điều này là cần thiết để duy trì hoạt động tấn công liên tục.

Cơ chế hoạt động của Udados

Giao tiếp Command and Control (C2)

Khi một bot Udados đăng ký với C2, máy chủ C2 sẽ phản hồi bằng các lệnh tấn công cụ thể. Chỉ thị chính được quan sát là !httppost, kích hoạt module DDoS.

Lệnh này bao gồm các tham số chi tiết để thực hiện tấn công:

- Thời lượng tấn công (ví dụ: 888 giây).

- Số lượng luồng đồng thời (ví dụ: 88).

- Một payload được mã hóa Base64 chứa dữ liệu ngẫu nhiên.

Việc sử dụng các yêu cầu HTTP POST cho phép lưu lượng tấn công hòa trộn liền mạch với lưu lượng truy cập web hợp pháp. Điều này làm cho việc phát hiện và giảm thiểu trở nên thách thức hơn đáng kể đối với các nhà bảo vệ mạng.

Chi tiết tấn công HTTP POST Flood

Tấn công DDoS HTTP POST flood là một kỹ thuật hiệu quả để gây gián đoạn dịch vụ. Thay vì gửi một lượng lớn các yêu cầu GET đơn giản, kẻ tấn công gửi các yêu cầu POST với dữ liệu lớn.

Điều này buộc máy chủ mục tiêu phải tiêu tốn tài nguyên xử lý dữ liệu POST. Mặc dù số lượng yêu cầu có thể không quá cao, mỗi yêu cầu lại đòi hỏi nhiều tài nguyên hơn để xử lý, dẫn đến cạn kiệt tài nguyên máy chủ và từ chối dịch vụ cho người dùng hợp pháp.

Hạ tầng Command and Control (C2)

Hạ tầng của botnet Udados được lưu trữ trong Hệ thống tự trị (Autonomous System) AS214943, còn được gọi là RAILNET.

Mạng này gần đây đã trở thành nơi trú ẩn cho các hoạt động độc hại. Các báo cáo tình báo gần đây chỉ ra rằng RAILNET đã lưu trữ hạ tầng cho hơn 30 họ mã độc khác nhau vào cuối năm 2025.

Các mối đe dọa lớn như Remcos và Amadey cũng đã sử dụng hạ tầng này. Điều này cho thấy RAILNET là một điểm nóng cho các hoạt động mã độc.

Máy chủ C2 cụ thể được xác định trong chiến dịch này có địa chỉ IP là 178.16.54[.]87.

Mã độc giao tiếp qua URI /uda/ph.php. Đây là một chỉ số quan trọng cho việc giám sát mạng.

Chỉ số thỏa hiệp (IOCs) và Biện pháp phòng ngừa

Các tổ chức được khuyến cáo cần hành động nhanh chóng để chặn lưu lượng truy cập tới hạ tầng C2 đã xác định và giám sát các chỉ số sau đây.

Việc triển khai các giải pháp bảo mật có khả năng phát hiện các mẫu lưu lượng bất thường là rất quan trọng để chống lại các tấn công DDoS như của Udados.

Chỉ số thỏa hiệp (IOCs)

Dưới đây là các chỉ số thỏa hiệp chính giúp nhận diện hoạt động của mã độc Udados:

- Địa chỉ IP C2:

178.16.54[.]87 - URI giao tiếp C2:

/uda/ph.php - Autonomous System:AS214943 (RAILNET)

- Tham số JSON đặc trưng trong yêu cầu POST:

uid(user ID)st(status)msg(message)tid(task ID)

Chiến lược phát hiện và phòng ngừa

Để phát hiện các trường hợp lây nhiễm tiềm năng, các nhà bảo vệ mạng nên kiểm tra lưu lượng HTTP đi ra khỏi mạng của mình. Cụ thể, cần tìm kiếm đường dẫn URI đặc trưng và các tham số JSON đã nêu trong phần thân yêu cầu.

Ngoài ra, các quản trị viên mạng cần kiểm tra các đợt tăng đột biến ngắn hạn trong lưu lượng HTTP đi từ các máy chủ riêng lẻ. Hành vi này thường báo trước một cuộc tấn công lũ lụt khối lượng lớn được điều phối bởi C2.

Các lệnh CLI và cấu hình tường lửa mẫu dưới đây minh họa cách chặn lưu lượng đến máy chủ C2 và giám sát các mẫu giao tiếp đặc trưng. Việc chủ động triển khai các quy tắc này sẽ giúp giảm thiểu rủi ro từ botnet Udados.

Chặn lưu lượng C2 bằng iptables (Linux)

Để ngăn chặn máy chủ bị lây nhiễm giao tiếp với C2, hãy thêm quy tắc tường lửa sau vào hệ thống Linux:

sudo iptables -A OUTPUT -d 178.16.54.87 -j DROP

sudo iptables -A INPUT -s 178.16.54.87 -j DROP

Lưu ý: Sau khi thêm quy tắc, cần lưu lại cấu hình iptables để nó có hiệu lực sau khi khởi động lại hệ thống (cách lưu có thể khác nhau tùy bản phân phối Linux, ví dụ: sudo netfilter-persistent save hoặc sudo service iptables save).

Giám sát lưu lượng HTTP đi bằng Suricata

Để phát hiện giao tiếp với C2 qua URI /uda/ph.php, các hệ thống phát hiện xâm nhập (IDS/IPS) như Suricata có thể sử dụng quy tắc sau:

alert http any any -> any any (msg:"Udados Botnet C2 Communication Detected"; flow:established,to_server; http.uri; content:"/uda/ph.php"; http.method; content:"POST"; sid:1000001; rev:1;)

Quy tắc này sẽ kích hoạt cảnh báo khi phát hiện yêu cầu HTTP POST đi đến bất kỳ máy chủ nào với URI /uda/ph.php. Điều này giúp xác định các hệ thống có thể đã bị xâm nhập và đang cố gắng liên lạc với máy chủ C2 của mã độc Udados.

Việc thường xuyên cập nhật các bản vá bảo mật và giám sát hệ thống là cần thiết để bảo vệ chống lại các mối đe dọa mới. Để hiểu rõ hơn về cách các cuộc tấn công DDoS hoạt động và các biện pháp phòng vệ, bạn có thể tham khảo thêm thông tin chi tiết từ các nguồn uy tín như CISA: CISA Fact Sheet: DDoS Attacks.

Phân tích lưu lượng mạng bằng Wireshark/tcpdump

Để kiểm tra thủ công lưu lượng mạng đi và tìm kiếm các mẫu giao tiếp đặc trưng, bạn có thể sử dụng các công cụ phân tích gói tin như tcpdump hoặc Wireshark.

Sử dụng tcpdump để lọc lưu lượng HTTP POST đến địa chỉ IP C2:

sudo tcpdump -i eth0 'tcp port 80 or tcp port 443' and 'host 178.16.54.87' -A

Lệnh này sẽ hiển thị tất cả lưu lượng TCP trên cổng 80 (HTTP) hoặc 443 (HTTPS) liên quan đến địa chỉ IP C2, giúp bạn kiểm tra nội dung gói tin.

Tương tự, trong Wireshark, bạn có thể áp dụng bộ lọc hiển thị như sau để tìm kiếm các yêu cầu POST đến URI cụ thể:

http.request.method == "POST" and http.request.uri contains "/uda/ph.php"

Việc chủ động theo dõi và phân tích lưu lượng mạng là một phần không thể thiếu trong chiến lược phòng thủ chống lại các mối đe dọa tinh vi như mã độc Udados.

Việc nhận diện sớm các mối đe dọa mạng như Udados và triển khai các biện pháp đối phó kịp thời là yếu tố then chốt để duy trì an ninh mạng. Các tổ chức cần liên tục cập nhật kiến thức về các kỹ thuật tấn công mới và tăng cường khả năng phòng thủ của mình.