Mối đe dọa mạng nghiêm trọng: Phân tích hạ tầng Lazarus APT

Một cuộc điều tra chung do Hunt.io và Acronis Threat Research Unit thực hiện đã phơi bày một mạng lưới hạ tầng rộng lớn được điều hành bởi các tác nhân đe dọa chuyên nghiệp, cho thấy các kết nối mới giữa các hoạt động của Lazarus và Kimsuky trong các chiến dịch toàn cầu. Nghiên cứu này cung cấp cái nhìn sâu sắc chưa từng có về cách những **mối đe dọa mạng** duy trì quyền truy cập dai dẳng và phối hợp các cuộc tấn công của chúng trên nhiều mục tiêu cùng lúc.

Hạ Tầng Được Khám Phá và Phát Hiện Mối Đe Dọa Mạng

Cuộc điều tra đã phát hiện ra các máy chủ tập kết công cụ (tool-staging servers) đang hoạt động, môi trường đánh cắp thông tin xác thực, các nút FRP tunneling và một hạ tầng liên kết chứng chỉ được kiểm soát bởi các tác nhân đe dọa.

Những khám phá này mang lại khả năng hiển thị rõ ràng về sự phối hợp tấn công trên nhiều mục tiêu đồng thời. Để đối phó hiệu quả với những **mối đe dọa mạng** phức tạp, việc hiểu rõ các chiến thuật này là rất quan trọng.

Biến Thể Badcall Linux Mới

Nghiên cứu đã xác định một biến thể Linux mới của backdoor **Badcall**. Đây là một họ mã độc đã từng xuất hiện trong cuộc tấn công chuỗi cung ứng **3CX** trước đây.

Phiên bản cập nhật này bao gồm các khả năng ghi log được cải tiến, ghi các mục nhập có dấu thời gian vào tệp `/tmp/sslvpn.log` với các mã số ngắn để theo dõi hoạt động của mã độc.

Cơ chế ghi log này hỗ trợ các tác nhân đe dọa xác nhận việc thực thi đúng và giám sát hành vi trong suốt quá trình xâm nhập. Các nhà phân tích của Hunt.io đã xác định biến thể này được lưu trữ trên hạ tầng từng liên kết với các chiến dịch của **Lazarus APT**, cho thấy sự phát triển mã độc liên tục của nhóm. Xem chi tiết nghiên cứu tại: Hunt.io Blog.

Kỹ Thuật Phân Tích Hạ Tầng và Dấu Vết Hoạt Động

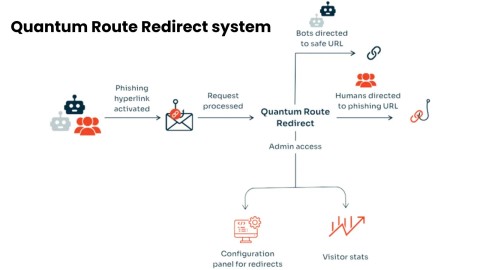

Các nhà nghiên cứu của Hunt.io đã lưu ý rằng hạ tầng này tiết lộ các mô hình hoạt động nhất quán giữa các nhóm nhỏ của các tác nhân đe dọa.

Các thư mục mở được dùng làm điểm tập kết nhanh, liên tục triển khai các bộ công cụ đánh cắp thông tin xác thực và các tunnel FRP trên cùng một cổng qua nhiều máy chủ VPS.

Các tác nhân đe dọa tái sử dụng chứng chỉ để liên kết các cụm riêng biệt với cùng một nhà điều hành, tạo ra một dấu chân có thể phát hiện được ngay cả khi mã độc hoặc mồi nhử thay đổi.

Những mô hình này cho phép theo dõi thông qua **phân tích hạ tầng** thay vì chỉ dựa vào kiểm tra tải trọng (payload examination). Điều này giúp phát hiện và ngăn chặn **mối đe dọa mạng** một cách chủ động hơn.

Các Nút Hạ Tầng Hoạt Động Được Khám Phá

Nghiên cứu đã phát hiện nhiều nút hạ tầng đang hoạt động với các công cụ tấn công được phơi bày:

- Một máy chủ tại **207.254.22.248:8800** đã phơi bày một bộ công cụ đánh cắp thông tin xác thực nặng **112 MB**, chứa các binary như **MailPassView**, **WebBrowserPassView**, **ChromePass**, và **rclone** để trích xuất dữ liệu.

- Một nút khác tại **149.28.139.62:8080** lưu trữ môi trường **Quasar RAT** với **270 MB** công cụ tấn công và giám sát.

- Khám phá quan trọng nhất là **154.216.177.215:8080**, nơi đã phơi bày gần **2 GB** dữ liệu hoạt động, bao gồm các công cụ bảo mật tấn công, trình đánh cắp mật khẩu trình duyệt, các binary leo thang đặc quyền và các artifact phát triển.

Các nhà phân tích đã xác định các thư mục mở này là điểm tập kết quan trọng cho việc triển khai nhanh chóng trong quá trình xâm nhập của các **mối đe dọa mạng**.

Mạng Lưới Tunnel FRP

Các nhà nghiên cứu đã tìm thấy tám nút tunnel FRP chạy trên cổng **9999** trên các máy chủ VPS ở khu vực Châu Á-Thái Bình Dương, mỗi nút phục vụ các binary **10 MB** giống hệt nhau.

Sự đồng nhất này cho thấy việc cung cấp tự động hơn là cấu hình thủ công. Các nút này hoạt động như các bộ chuyển hướng giữa các máy chủ bị xâm nhập và các máy chủ do tác nhân đe dọa kiểm soát, cung cấp quyền truy cập đáng tin cậy ngay cả khi các kênh C2 truyền thống bị chặn.

Phân Tích Chứng Chỉ và Liên Kết Hạ Tầng

Phân tích chứng chỉ đã liên kết **12 địa chỉ IP** với chủ đề **hwc-hwp-7779700**. Trong đó, **10 địa chỉ IP** được liên kết trực tiếp với mã độc của **Lazarus APT** trên cổng **443**.

Việc tái sử dụng chứng chỉ này làm lộ toàn bộ các cụm hạ tầng trước khi chúng trở nên hoạt động trong các chiến dịch. Đây là một dấu hiệu quan trọng để phát hiện những **mối đe dọa mạng** tiềm ẩn.

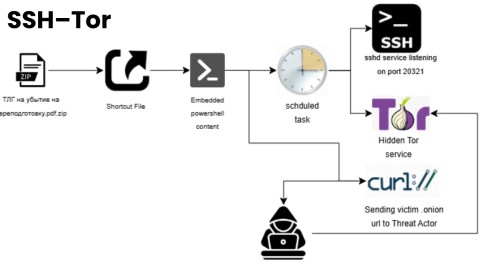

Cơ Chế Lây Nhiễm của Biến Thể Badcall

Cơ chế lây nhiễm của mã độc bắt đầu bằng việc xử lý các đối số dòng lệnh. Biến thể Badcall kiểm tra đối số ID tiến trình, mô phỏng lệnh kill thông qua hàm `FakeCmd` của nó, sau đó tự daemon hóa để bắt đầu các hoạt động chính.

Đoạn mã dưới đây minh họa hàm ghi log ghi các mục nhập có dấu thời gian vào `/tmp/sslvpn.log`:

// Ví dụ minh họa hàm ghi log của Badcall

void logMessage(const char* message, int code) {

time_t rawtime;

struct tm *info;

char buffer[80];

time(&rawtime);

info = localtime(&rawtime);

strftime(buffer, 80, "%Y-%m-%d %H:%M:%S", info);

FILE *fp = fopen("/tmp/sslvpn.log", "a");

if (fp) {

fprintf(fp, "[%s] [%d] %sn", buffer, code, message);

fclose(fp);

}

}

Mô hình này cho thấy cách Badcall hiện ghi lại hoạt động trên các quy trình mã độc khác nhau. Các mã số trong các mục nhập log thay đổi tùy thuộc vào hoạt động, cho phép các tác nhân đe dọa giám sát hành vi mã độc trong suốt quá trình xâm nhập và đánh giá hiệu quả của **mối đe dọa mạng**.

Phương Pháp Phát Hiện và Phòng Ngừa Mối Đe Dọa Mạng

Các nhà phòng thủ có thể phát hiện hoạt động này bằng cách giám sát các dấu hiệu cụ thể. Các tín hiệu này cung cấp cảnh báo sớm về hoạt động của các tác nhân đe dọa khi chúng hình thành, không chỉ sau khi các cuộc xâm nhập bắt đầu. Nghiên cứu chứng minh rằng **phân tích hạ tầng** mang lại khả năng theo dõi đáng tin cậy hơn so với việc chỉ kiểm tra tải trọng, giúp bảo vệ hệ thống khỏi những **mối đe dọa mạng** dai dẳng.

Các Chỉ Số Phát Hiện (IOCs)

Để tăng cường khả năng phòng thủ, hãy chú ý đến các chỉ số sau:

- Các thư mục mở chứa công cụ thu thập thông tin xác thực (credential harvesting tools).

- Binary FRP trên cổng **9999**.

- Chủ đề chứng chỉ được tái sử dụng trên các máy chủ có bật RDP.

- Hạ tầng được cung cấp thông qua cùng một nhà cung cấp dịch vụ khu vực.

- Sự hiện diện của tệp nhật ký **`/tmp/sslvpn.log`** với các mục nhập có dấu thời gian và mã số ngắn.

- Hoạt động mạng liên quan đến các địa chỉ IP đã biết: **207.254.22.248:8800**, **149.28.139.62:8080**, **154.216.177.215:8080**.

Việc theo dõi chặt chẽ các tín hiệu này là then chốt để ngăn chặn **mối đe dọa mạng** trước khi chúng có thể gây ra thiệt hại nghiêm trọng. Phân tích hạ tầng một cách toàn diện giúp nhận diện thói quen hoạt động nhất quán của các nhóm tác nhân đe dọa tinh vi.