Nghiêm trọng: Tấn công chuỗi cung ứng SmartTube phát tán mã độc Android TV

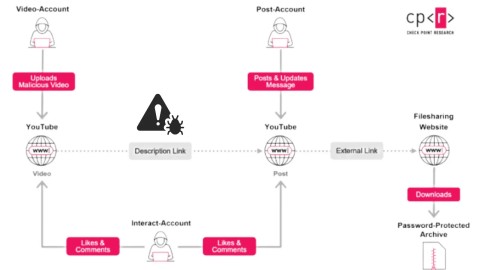

Cộng đồng Android TV đang đối mặt với một cuộc khủng hoảng bảo mật nghiêm trọng khi ứng dụng SmartTube, một ứng dụng YouTube của bên thứ ba phổ biến, đã bị xâm nhập do rò rỉ khóa ký số. Sự cố này là một ví dụ điển hình về **tấn công chuỗi cung ứng**, trong đó thông tin xác thực của nhà phát triển bị lộ đã dẫn đến việc phân phối phần mềm độc hại trên diện rộng thông qua các kênh hợp pháp.

Các nhà nghiên cứu bảo mật đã phát hiện mã độc được nhúng trong các bản phát hành chính thức của SmartTube. Tình hình nghiêm trọng đến mức Google buộc phải vô hiệu hóa ứng dụng này trên các thiết bị bị ảnh hưởng để bảo vệ người dùng.

Sự Cố Khóa Ký Số Bị Lộ và Phản Ứng Ban Đầu

Người dùng bắt đầu nhận thấy vấn đề khi Google Play Protect gắn cờ SmartTube là nguy hiểm và tự động vô hiệu hóa ứng dụng trên các thiết bị Android TV. Các thông báo hệ thống cảnh báo rằng “Thiết bị của bạn đang gặp rủi ro”, sau đó ứng dụng được chuyển sang một phần bị vô hiệu hóa mà không thể kích hoạt lại.

Nhà phân tích bảo mật Yuriy L. (@yuliskov) đã xác nhận rằng chữ ký số của ông đã bị lộ. Điều này cho phép kẻ tấn công chèn các thư viện độc hại vào các bản dựng chính thức, được phân phối qua các bản phát hành trên GitHub và các bản cập nhật trong ứng dụng. Thông tin chi tiết về sự cố được công bố tại đây.

Phản ứng của nhà phát triển là thu hồi chữ ký bị xâm phạm và thông báo kế hoạch chuyển sang một khóa ký số mới. Tuy nhiên, thiệt hại đã lan rộng ra nhiều phiên bản của ứng dụng.

Phân Tích Chi Tiết Mã Độc Nhúng

Phân tích pháp y các file APK bị nhiễm đã tiết lộ một thành phần độc hại tinh vi được ẩn giấu bên trong các thư viện native. Thành phần này được xác định là libalphasdk.so hoặc libnativesdk.so.

Mã độc này tự động tải khi ứng dụng khởi động thông qua một broadcast receiver có tên io.nn.alpha.boot.BootReceiver. Quá trình này kích hoạt các JNI exports như startSdk1, stopSdk1, getBandwidthDelta1 và getIsRegistered1. Các hàm này có nhiệm vụ khởi tạo một cơ chế giám sát nền.

Thu Thập Dữ Liệu và Fingerprinting Thiết Bị

Thư viện độc hại thu thập một lượng lớn dữ liệu nhận dạng thiết bị (device fingerprinting). Các thông tin này bao gồm:

- Nhà sản xuất (manufacturer)

- Mô hình (model) thiết bị

- Phiên bản Android SDK

- Nhà cung cấp mạng (network operator)

- Loại kết nối

- Địa chỉ IP cục bộ

- Các định danh duy nhất (unique identifiers) được lưu trữ trong shared preferences dưới namespace alphads db.

Tất cả thông tin này được truyền tải bằng một giao thức mạng tùy chỉnh. Giao thức này tận dụng cơ sở hạ tầng của Google để che giấu các kênh liên lạc điều khiển và chỉ huy (C2) của nó.

Cơ Chế Điều Khiển và Chỉ Huy (C2) Tinh Vi

Mã độc thiết lập cơ chế duy trì quyền truy cập (persistence) thông qua nhiều lớp che đậy được thiết kế để né tránh sự phát hiện. Khi SmartTube khởi chạy, thư viện native độc hại sẽ tự động khởi tạo mà không cần tương tác của người dùng.

Nó đăng ký các bộ hẹn giờ (timers) thực thi mỗi giây để thăm dò đăng ký và mỗi 60 giây để giám sát băng thông. Thư viện này thực thi các giới hạn băng thông được tải xuống từ cấu hình từ xa, cho thấy khả năng kiểm soát từ phía máy chủ đối với các thiết bị bị nhiễm.

Sử Dụng Cơ Sở Hạ Tầng Google làm Kênh C2

Phân tích cho thấy các tham chiếu hardcoded đến drive.google.com, www.google.com và dns.google. Điều này chứng tỏ việc sử dụng Google Drive và DNS-over-HTTPS làm các kênh ngầm cho các hoạt động C2.

Các file cấu hình có tên neunative.txt và sdkdata.txt được lấy từ các domain đáng tin cậy này. Điều này cho phép mã độc pha trộn lưu lượng truy cập Google hợp pháp với hoạt động độc hại, khiến việc phát hiện trở nên khó khăn hơn.

Thách Thức trong Phát Hiện và Persistence

Cơ chế persistence của mã độc vẫn hoạt động miễn là ứng dụng chính chạy, mà không có bất kỳ dấu hiệu hiển thị nào cho người dùng. Việc phát hiện gặp nhiều thách thức vì các file .so độc hại xuất hiện cùng với các thư viện hợp pháp như libcronet.98.0.4758.101.so, libglide-webp.so và libj2v8.so trong thư mục lib.

Sự tinh vi trong cách triển khai **mã độc Android TV** này nhấn mạnh **rủi ro bảo mật** từ các lỗ hổng trong chuỗi cung ứng phần mềm. Kẻ tấn công lợi dụng sự tin cậy vào các kênh phân phối chính thức để phát tán phần mềm độc hại.

Chỉ Số Thỏa Hiệp (IOCs)

Để hỗ trợ phát hiện và phân tích, các chỉ số thỏa hiệp (Indicators of Compromise – IOCs) sau đã được xác định:

- Tên file thư viện độc hại:

libalphasdk.so,libnativesdk.so - Broadcast Receiver khởi tạo:

io.nn.alpha.boot.BootReceiver - Namespace Shared Preferences:

alphads db - Domain liên quan đến C2 (sử dụng làm kênh ngầm):

drive.google.comwww.google.comdns.google

- Tên file cấu hình:

neunative.txt,sdkdata.txt

Hướng Dẫn Kiểm Tra và Phát Hiện Nhiễm Độc

Người dùng có thể kiểm tra xem thiết bị của mình có bị nhiễm mã độc hay không bằng cách kiểm tra nội dung file APK của SmartTube để tìm các thư viện native bất thường.

Các phiên bản SmartTube bị nhiễm được xác định từ 30.43 đến 30.55. Trong khi đó, các phiên bản sạch sẽ dừng ở 30.19.

Việc kiểm tra thủ công có thể được thực hiện bằng cách giải nén file APK và kiểm tra thư mục lib/ của nó. Nếu phát hiện các file thư viện có tên libalphasdk.so hoặc libnativesdk.so trong các phiên bản được liệt kê là sạch, đó là dấu hiệu của sự lây nhiễm.

Hậu Quả và Bài Học về An Ninh Chuỗi Cung Ứng

Nhà phát triển SmartTube đã xác nhận rằng toàn bộ môi trường phát triển của họ cần được xóa sạch. Điều này cho thấy rằng sự xâm phạm không chỉ dừng lại ở việc đánh cắp khóa ký đơn giản mà còn có thể liên quan đến một cuộc **tấn công chuỗi cung ứng** sâu rộng hơn, có khả năng ảnh hưởng đến quy trình phát triển và xây dựng phần mềm.

Vụ việc này là một lời nhắc nhở rõ ràng về tầm quan trọng của việc bảo vệ thông tin xác thực của nhà phát triển và củng cố bảo mật trong toàn bộ quy trình phát triển phần mềm. Đây là một bài học đắt giá về các **rủi ro bảo mật** tiềm ẩn khi một lỗ hổng trong chuỗi cung ứng có thể dẫn đến việc phân phối mã độc trên diện rộng, ảnh hưởng đến hàng triệu thiết bị.