Lỗ hổng Redis RCE (CVE-2025-49844): Nguy hiểm khẩn cấp!

Một lỗ hổng bảo mật nghiêm trọng trong công cụ lập trình Lua của Redis đang khiến hàng nghìn phiên bản cơ sở dữ liệu có nguy cơ bị tấn công remote code execution. Lỗ hổng Redis RCE này, được gọi là RediShell và theo dõi với mã CVE-2025-49844, đã được công bố công khai vào đầu tháng 10 năm 2025 bởi công ty bảo mật đám mây Wiz.

Wiz đã tiết lộ một vấn đề về lỗi sử dụng bộ nhớ sau khi giải phóng (use-after-free memory corruption), cho phép kẻ tấn công thoát khỏi môi trường sandbox của Lua và chiếm quyền kiểm soát cấp độ máy chủ.

Tính đến cuối tháng 10, hơn 8.500 phiên bản dễ bị tổn thương đang phơi nhiễm trên internet.

Các quản trị viên Redis và đội ngũ bảo mật đang đối mặt với yêu cầu vá lỗi khẩn cấp để ngăn chặn các cuộc tấn công tiềm tàng.

Phân Tích Kỹ Thuật Lỗ Hổng RediShell (CVE-2025-49844)

RediShell đại diện cho một điểm yếu bảo mật tích lũy, bắt nguồn từ một lỗi use-after-free được nhúng trong trình thông dịch Lua của Redis.

Đây là một lỗ hổng CVE nghiêm trọng, cho phép các script Lua được tạo đặc biệt thao túng hành vi của bộ thu gom rác.

Điều này phá vỡ môi trường sandbox được dự định, mở đường cho việc thực thi mã gốc tùy ý trên hệ thống máy chủ.

Đường dẫn mã dễ bị tấn công đã tồn tại từ khoảng năm 2012.

Điều này có nghĩa là nhiều triển khai Redis với khả năng scripting Lua được bật vẫn gặp rủi ro trên nhiều phiên bản và cấu hình.

Mức Độ Nghiêm Trọng và Khai Thác

Mức độ nghiêm trọng của CVE-2025-49844 được khuếch đại bởi tính dễ dàng tiếp cận của các vector khai thác.

Trong các phiên bản Redis phơi nhiễm công khai mà xác thực bị tắt hoặc cấu hình sai, các công cụ quét tự động có thể xác định mục tiêu.

Sau đó, chúng có thể triển khai các payload độc hại với rào cản kỹ thuật tối thiểu.

Các nhà nghiên cứu bảo mật đã phát hiện ra lỗ hổng Redis RCE này gây nguy hiểm đặc biệt cho hạ tầng đám mây và môi trường container.

Trong các môi trường này, Redis thường đóng vai trò là lớp dữ liệu quan trọng cho các ứng dụng.

Phạm Vi Phơi Nhiễm Toàn Cầu của Lỗ Hổng Redis

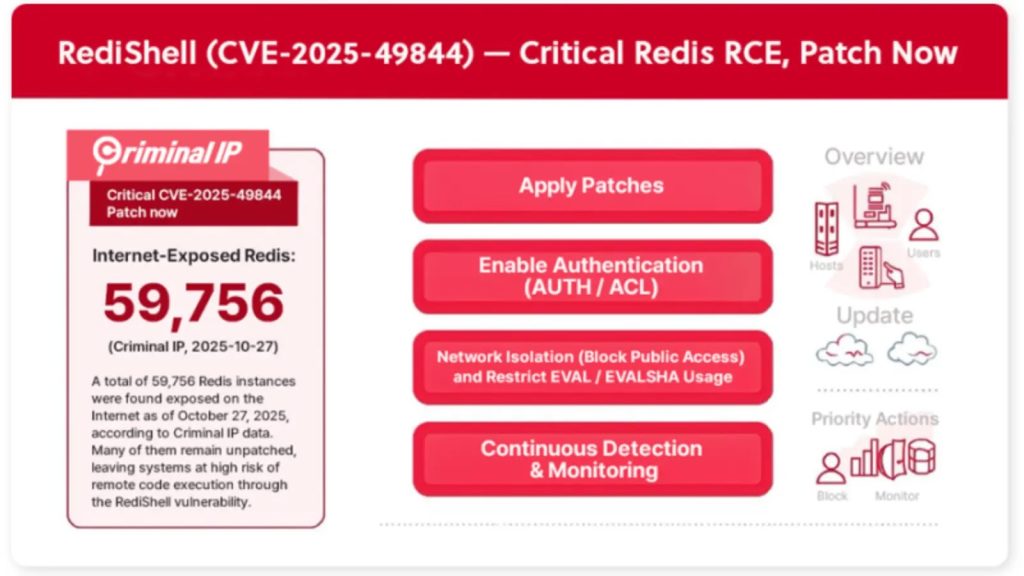

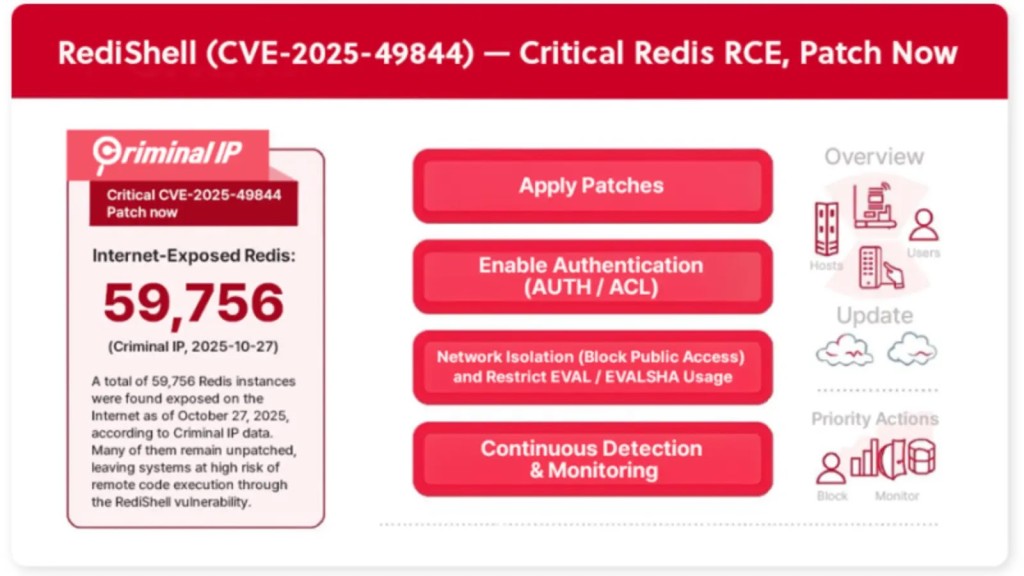

Theo phân tích threat intelligence được thực hiện bằng Criminal IP Asset Search, tổng cộng 59.755 phiên bản Redis đã được xác định là phơi nhiễm trên internet tính đến ngày 27 tháng 10 năm 2025.

Thông tin chi tiết được công bố trên blog của Criminal IP.

Hoa Kỳ là quốc gia có nồng độ cao nhất với 11.863 phiên bản, tiếp theo là Trung Quốc với 6.473 phiên bản và Pháp với 5.012 phiên bản.

Khi lọc cụ thể cho phơi nhiễm CVE-2025-49844, khoảng 8.500 phiên bản trên toàn thế giới đã được gắn cờ là dễ bị tấn công và chưa được vá lỗi.

Phân Tích Vị Trí Địa Lý

Phân tích yếu tố của Criminal IP tiết lộ rằng các phiên bản dễ bị tấn công tập trung cao ở các khu vực cụ thể.

Hoa Kỳ chiếm 1.887 phiên bản bị ảnh hưởng, đại diện cho mức độ phơi nhiễm cao nhất toàn cầu.

Pháp theo sau với 1.324 hệ thống dễ bị tấn công, và Đức báo cáo 929 phiên bản phơi nhiễm.

Ba quốc gia này cùng chiếm hơn 50% tổng số phơi nhiễm toàn cầu.

Điều này cho thấy hoặc sự tập trung đáng kể của hạ tầng Redis hoặc việc triển khai rộng rãi các phiên bản không được xác thực trong hạ tầng công cộng.

Hàn Quốc đứng thứ 17 toàn cầu với 73 phiên bản dễ bị tấn công được phát hiện.

Nhiều hệ thống bị xâm nhập mang xếp hạng mức độ nghiêm trọng “Dangerous” (Nguy hiểm) hoặc “Critical” (Nghiêm trọng) theo các danh mục rủi ro đến.

Điều này cho thấy khả năng tiếp cận trực tiếp qua các đường dẫn định tuyến công cộng.

Khả năng tiếp cận này cho phép các tác nhân đe dọa tận dụng các kỹ thuật quét tự động để khám phá máy chủ dễ bị tấn công.

Sau đó, chúng có thể triển khai các script Lua độc hại để chiếm quyền kiểm soát máy chủ hoàn toàn.

Kỹ Thuật Khai Thác Lỗ Hổng Redis RCE

Chuỗi khai thác RediShell điển hình bắt đầu bằng việc xâm nhập ban đầu thông qua việc cung cấp một script Lua độc hại.

Script này được tạo đặc biệt để khai thác lỗ hổng use-after-free.

Sau khi thực thi, script thoát khỏi ranh giới sandbox của Lua để đạt được khả năng remote code execution tùy ý.

Sau đó, kẻ tấn công thiết lập duy trì bằng cách cài đặt reverse shell hoặc backdoor.

Điều này đảm bảo quyền truy cập từ xa liên tục ngay cả sau các nỗ lực phát hiện ban đầu.

Hoạt Động Sau Khi Xâm Nhập

Sau khi hệ thống bị xâm nhập, các tác nhân đe dọa thường chuyển sang đánh cắp thông tin xác thực.

Chúng trích xuất khóa SSH, token IAM, chứng chỉ và thông tin xác thực cơ sở dữ liệu từ cả phiên bản Redis và máy chủ bên dưới.

Điều này cho phép di chuyển ngang qua các môi trường đám mây và hệ thống mạng.

Các hoạt động độc hại bổ sung bao gồm triển khai cryptominer, đánh cắp dữ liệu nhạy cảm và leo thang đặc quyền.

Sự leo thang đặc quyền diễn ra trên các dịch vụ được kết nối bằng cách sử dụng thông tin xác thực bị đánh cắp.

Phân tích chi tiết các địa chỉ IP cụ thể dễ bị tấn công tiết lộ các yếu tố rủi ro phức tạp.

Nhiều phiên bản phơi nhiễm cho thấy vô số cổng mở cùng với CVE-2025-49844, bao gồm cổng 6379 cho Redis và cổng 3306 cho MySQL.

Những phơi nhiễm đa dịch vụ này tạo ra các kịch bản mà việc khai thác một lỗ hổng duy nhất có thể lan rộng qua các dịch vụ được kết nối.

Điều này mở rộng đáng kể phạm vi tác động tiềm năng.

Biện Pháp Giảm Thiểu và Cập Nhật Bản Vá Bảo Mật

Cập nhật bản vá ngay lập tức vẫn là biện pháp phòng thủ chính chống lại việc khai thác RediShell.

Các tổ chức nên nâng cấp lên các phiên bản Redis đã được vá cụ thể chống lại CVE-2025-49844 theo các thông báo bảo mật chính thức.

Trong trường hợp không thể cập nhật bản vá ngay lập tức, cần triển khai các biện pháp giảm thiểu tạm thời cùng với lịch trình vá lỗi nhanh chóng.

Thực Thi Xác Thực Mạnh Mẽ

Việc thực thi xác thực là một biện pháp kiểm soát thứ cấp quan trọng.

Kích hoạt AUTH hoặc danh sách kiểm soát truy cập (ACL) đảm bảo tất cả các kết nối Redis đều yêu cầu xác thực phù hợp.

Điều này loại bỏ vector tấn công dễ bị khai thác nhất.

Các tổ chức nên ưu tiên xem xét các phiên bản được triển khai với cấu hình mặc định và xác thực bị tắt.

Hạn Chế Cấp Độ Lệnh

Các hạn chế cấp độ lệnh cung cấp thêm chiều sâu phòng thủ.

Tắt hoặc loại bỏ quyền đối với các lệnh thực thi Lua như EVAL và EVALSHA làm giảm bề mặt tấn công khi các chức năng này không cần thiết trong hoạt động.

Bảo Vệ Mạng

Các biện pháp bảo vệ cấp độ mạng, bao gồm quy tắc tường lửa và cấu hình nhóm bảo mật, nên chặn truy cập trực tiếp từ internet công cộng đến các cổng Redis.

Điều này hạn chế khả năng kết nối chỉ cho các mạng con ứng dụng được ủy quyền, VPN hoặc bastion host.

Giám Sát Liên Tục

Giám sát liên tục bằng cách sử dụng các nền tảng threat intelligence cho phép phát hiện các phiên bản phơi nhiễm internet.

Việc này cũng giúp theo dõi trạng thái xác thực và nhận dạng hoạt động bất thường.

Sự kết hợp giữa cập nhật bản vá ngay lập tức, xác thực mạnh mẽ, phân đoạn mạng và giám sát liên tục cung cấp khả năng bảo vệ toàn diện chống lại khai thác RediShell và các lỗ hổng CVE tương lai tương tự.