Tấn công DDoS Kỷ lục: Nguy hiểm Mối đe dọa Mạng Leo Thang

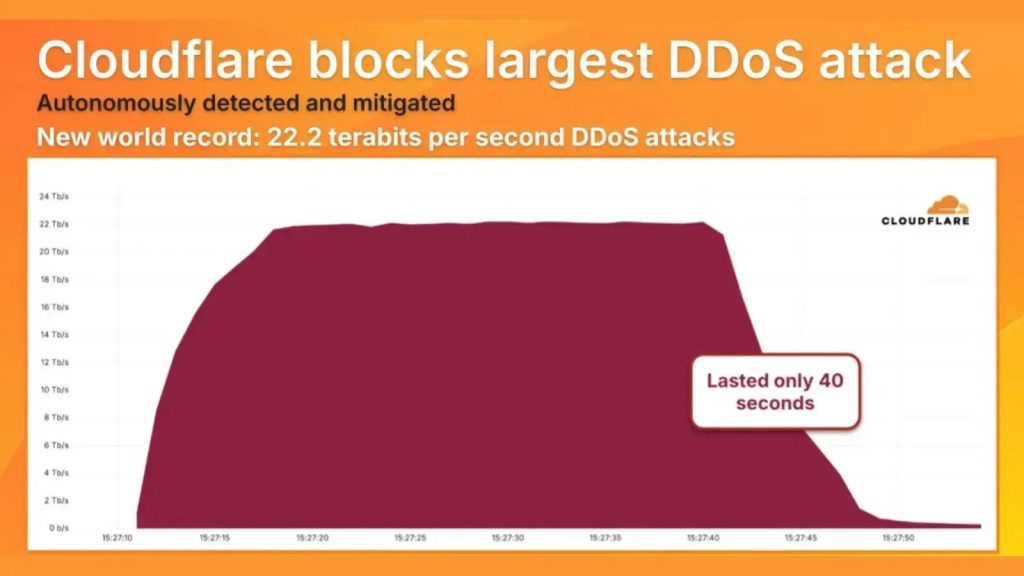

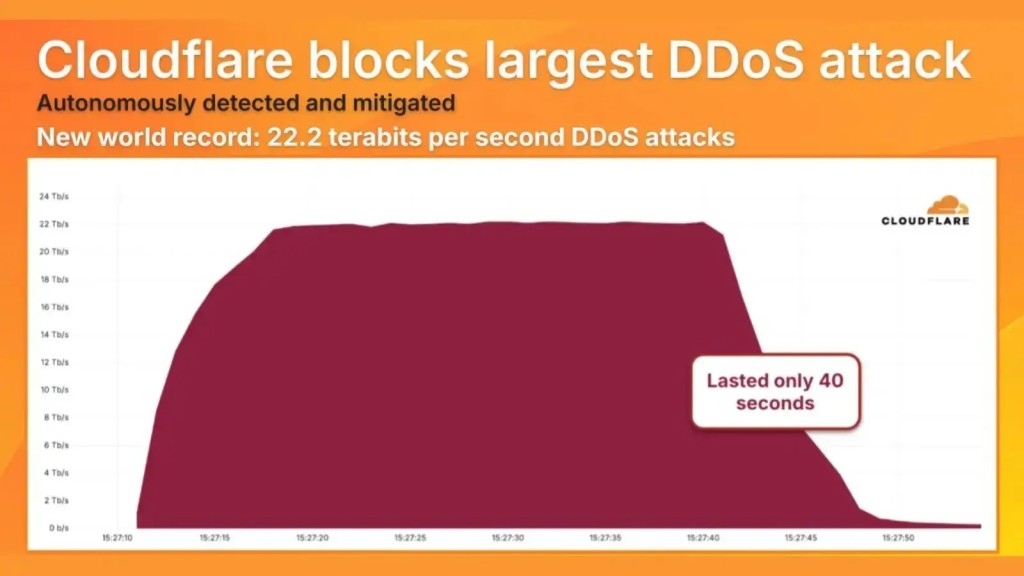

Cloudflare đã công bố thành công trong việc giảm thiểu một tấn công DDoS (Distributed Denial-of-Service) có quy mô lớn nhất từng được ghi nhận. Cuộc tấn công siêu cường này đạt đỉnh điểm ở mức 22.2 terabit mỗi giây (Tbps) và 10.6 tỷ gói tin mỗi giây (Bpps), phá vỡ kỷ lục trước đó là 11.5 Tbps.

Mốc mới này báo hiệu sự leo thang đáng kể về quy mô và tốc độ của các mối đe dọa mạng hiện đại.

Quy mô và Đặc điểm của Cuộc tấn công DDoS kỷ lục

Khác với nhiều chiến dịch DDoS kéo dài, cuộc tấn công phá kỷ lục này chỉ diễn ra trong khoảng 40 giây. Trong khoảng thời gian ngắn ngủi đó, những kẻ tấn công đã giải phóng một lượng lớn lưu lượng truy cập, lớn hơn gấp đôi so với tiêu chuẩn trước đây (một cuộc tấn công UDP flood đạt đỉnh 11.5 Tbps và kéo dài 35 giây).

Bằng cách nén khối lượng lớn lưu lượng vào một khung thời gian rất ngắn, các tác nhân đe dọa nhằm mục đích áp đảo hệ thống phòng thủ trước khi chúng có thể đưa ra phản ứng hiệu quả. Những chiến thuật “đánh và chạy” này đòi hỏi các hệ thống phát hiện và giảm thiểu tự động, hoạt động theo thời gian thực với tốc độ máy móc.

Kỹ thuật tấn công Đa vector và Botnet

Cuộc tấn công này đã sử dụng phương pháp đa vector, kết hợp các loại gói tin và phương pháp khuếch đại khác nhau để tối đa hóa tác động. Các cuộc tấn công siêu cường (hyper-volumetric attacks) như vậy được thúc đẩy bởi các botnet khổng lồ, bao gồm các máy tính và thiết bị Internet of Things (IoT) bị xâm nhập.

Những kẻ điều khiển botnet (bot herders) khai thác lỗ hổng bảo mật trên bộ định tuyến gia đình, camera và các thiết bị kết nối khác để tập hợp các “đội quân” thiết bị tạo lưu lượng truy cập độc hại. Bằng cách điều phối đồng thời các cuộc tấn công UDP flood, SYN flood và reflection attacks, chúng tạo ra một lượng lớn lưu lượng độc hại có khả năng làm tê liệt cả những mạng được bảo vệ tốt.

Chiến lược Giảm thiểu DDoS tự động của Cloudflare

Mạng lưới toàn cầu của Cloudflare, với kiến trúc dựa trên biên (edge-based architecture) và phân tích điều khiển bằng học máy (machine-learning-driven analytics), đã phát hiện và chặn cuộc tấn công DDoS một cách tự động, không cần sự can thiệp của con người.

Lưu lượng truy cập độc hại được lọc ngay tại nguồn càng gần càng tốt, ngăn chặn các gói tin độc hại tiếp cận máy chủ mục tiêu. Cách tiếp cận này khác biệt rõ rệt so với các trung tâm lọc DDoS truyền thống, vốn dựa vào việc chuyển hướng và phân tích lưu lượng thủ công. Những hệ thống cũ hơn này không thể phản ứng đủ nhanh hoặc xử lý được khối lượng cực lớn như vậy.

Khả năng giảm thiểu tự động của Cloudflare đã duy trì tính khả dụng và hiệu suất của các dịch vụ trực tuyến bị ảnh hưởng trong suốt cuộc tấn công DDoS dữ dội nhưng ngắn ngủi. Để hiểu thêm về cách các tổ chức có thể tự bảo vệ mình, hãy tham khảo tài liệu về phòng chống DDoS từ CISA.

Tầm quan trọng của An ninh Mạng trong Bối cảnh Mối đe dọa Hiện đại

Khi tội phạm mạng tiếp tục tinh chỉnh kỹ thuật và mở rộng botnet của chúng, các cuộc tấn công DDoS siêu cường có khả năng gia tăng về tần suất và mức độ nghiêm trọng. Do đó, các tổ chức phải đánh giá xem các nhà cung cấp dịch vụ bảo mật của họ có sở hữu đủ năng lực mạng và công nghệ tự động cần thiết để chống lại các cuộc tấn công ở quy mô chưa từng có này hay không.

Việc đầu tư vào các giải pháp an ninh mạng tiên tiến, có khả năng phản ứng theo thời gian thực là vô cùng quan trọng để bảo vệ hạ tầng số khỏi những mối đe dọa mạng ngày càng tinh vi.