Nguy hiểm: Chiến dịch Phishing Kimsuky lừa đảo thuế Hàn Quốc

Người dùng internet tại Hàn Quốc đang đối mặt với một chiến dịch phishing tinh vi được cho là do nhóm tác nhân đe dọa từ Triều Tiên, Kimsuky, thực hiện. Các email độc hại giả mạo thông báo chính thức từ Cơ quan Thuế Quốc gia (NTS) về “Thông báo Thanh toán Thuế Tháng Chín”, yêu cầu người nhận nhấp vào liên kết để xem tài liệu điện tử. Đây là một phần của chiến dịch phishing có mục tiêu rõ ràng.

Nội dung Email Lừa Đảo và Phương Thức Tiếp Cận

Các nhà phân tích bảo mật đã ghi nhận rằng những kẻ tấn công sử dụng thông tin cá nhân hóa để tăng độ tin cậy cho email. Điều này đặt ra rủi ro nghiêm trọng cho những người dùng sở hữu tài khoản Naver.

Tiêu đề email phishing thường rõ ràng đề cập đến NTS và thời hạn thanh toán: “September Tax Return Payment Due Notice (Verification Deadline: August 31, 2025, 11:59 PM)”. Nội dung email khuyến khích: “Một tài liệu điện tử mới đã đến. Vui lòng kiểm tra ngay.”

Mặc dù email khẳng định đến từ NTS, hạ tầng gửi thực tế lại nằm trên mạng Mail.ru. Điều này cho thấy một máy chủ đã bị xâm phạm hoặc thuê ngoài Hàn Quốc. Phân tích chi tiết tiêu đề email đã khẳng định điều này, đồng thời là dấu hiệu nhận biết chiến dịch phishing.

Phân Tích Kỹ Thuật về Nguồn Gốc và Hành Vi của Chiến Dịch Phishing

Sự chênh lệch múi giờ cũng là một dấu hiệu rõ ràng về nguồn gốc của chiến dịch phishing này. Naver nhận email vào lúc 16:00:44 UTC ngày 25 tháng 8 năm 2025, trong khi máy chủ của người gửi ghi nhận thời gian gửi là 19:00:40 +03:00.

Theo giờ Hàn Quốc (UTC+9), dấu thời gian trong tiêu đề email là 01:00:36 ngày 26 tháng 8 năm 2025. Thời điểm này khớp với múi giờ Moscow thay vì Seoul. Những chi tiết này xác nhận email đã đi qua hạ tầng quốc tế, là dấu hiệu của một email không hợp lệ.

Tên miền server-on[.]net không có bất kỳ liên kết nào với NTS. Phân tích chuỗi truy vấn (query string) của URL cho thấy một tham số được mã hóa phần trăm (m=value). Tham số này kết hợp mã hóa Base64 và ROT13.

Khi giải mã một phần, nó tiết lộ “anire(.)pbz-ROT13-?nid(.)naver(.)com”, mục đích là để nhúng địa chỉ email thực của người nhận. Việc sử dụng mã thông báo cá nhân hóa này cho thấy đây là một chiến dịch phishing có mục tiêu cụ thể, không phải là phát tán spam rộng rãi.

Các Chỉ Số Thỏa Hiệp (IOCs) của Chiến Dịch Phishing

Dưới đây là các chỉ số thỏa hiệp (IOCs) chính liên quan đến chiến dịch phishing của Kimsuky:

- Tên miền độc hại:

server-on[.]net - Địa chỉ email gửi: Có thể thay đổi, nhưng nguồn gốc hạ tầng Mail.ru

- Chuỗi truy vấn URL độc hại: Chứa tham số

m=được mã hóa (Base64 + ROT13) nhằm chèn thông tin cá nhân. - Chủ đề email: “September Tax Return Payment Due Notice (Verification Deadline: August 31, 2025, 11:59 PM)”

Hậu Quả và Biện Pháp Phòng Ngừa Mối Đe Dọa Mạng

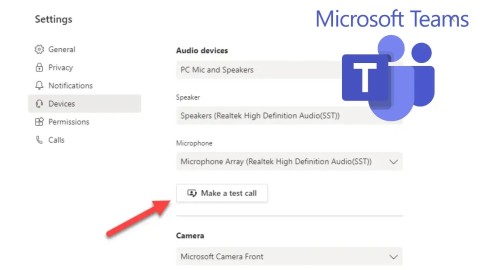

Nạn nhân nhấp vào liên kết sẽ được yêu cầu đăng nhập bằng thông tin đăng nhập Naver. Thông tin này sau đó sẽ bị những kẻ tấn công thu thập. URL độc hại của chiến dịch phishing khiến các hệ thống phòng thủ tự động khó phát hiện. Điều này nhấn mạnh tầm quan trọng của việc xác minh thủ công cẩn thận.

Người dùng không bao giờ nên nhấp vào các liên kết trong email không mong muốn, ngay cả khi chúng dường như đến từ các cơ quan chính phủ đáng tin cậy. Thay vào đó, hãy truy cập trực tiếp trang web chính thức của Cơ quan Thuế Quốc gia hoặc cổng tài liệu điện tử chính thức của Naver. Luôn xác minh địa chỉ email của người gửi bằng cách kiểm tra các trường “envelope-from” trong tiêu đề email. Đây là một bước quan trọng trong việc phòng chống đánh cắp dữ liệu.

Các tổ chức xử lý dữ liệu người dùng nhạy cảm nên triển khai các biện pháp phòng thủ URL sandboxing và triển khai tính năng phát hiện mối đe dọa bằng học máy (machine learning threat detection). Điều này giúp gắn cờ các mẫu tên miền bất thường và mã hóa phức tạp trong URL. Đây là cách hiệu quả để tăng cường an ninh mạng.

Bằng cách cảnh giác trước những mồi nhử phishing được thiết kế công phu như “Thông báo Hạn nộp Thuế Tháng Chín”, các cá nhân và doanh nghiệp có thể phòng thủ tốt hơn chống lại các chiến dịch phishing đánh cắp thông tin đăng nhập do các nhóm đe dọa bền vững tiên tiến (APT) như Kimsuky thực hiện.

Huấn luyện nhận thức bảo mật liên tục, kết hợp với bộ lọc email mạnh mẽ và phân tích tiêu đề, sẽ giúp ngăn chặn các cuộc xâm nhập có mục tiêu này trước khi chúng làm tổn hại đến tài khoản người dùng.