RapperBot: Nguy hiểm từ lỗ hổng Zero-day, tấn công DDoS nghiêm trọng

Một biến thể mới được phát hiện của mã độc RapperBot khét tiếng đang âm thầm chiếm đoạt các thiết bị kết nối internet, đặc biệt là các đầu ghi hình mạng (NVR) lỗi thời, và biến chúng thành một đội quân tấn công từ chối dịch vụ phân tán (DDoS) mạnh mẽ chỉ trong vài khoảnh khắc.

RapperBot: Biến Thể Mới và Chiến Thuật Khai Thác

Các nhà nghiên cứu bảo mật đã mô tả chi tiết một chuỗi khai thác tinh vi. Chuỗi này tận dụng các lỗ hổng zero-day, firmware lỗi thời và cơ sở hạ tầng DNS thay thế để dàn dựng các cuộc tấn công vượt quá dung lượng lưu lượng truy cập terabit.

Mục Tiêu Chính: Thiết Bị NVR Lỗi Thời

Trong vòng vài giây sau khi quét internet để tìm các máy chủ web lộ diện, hạ tầng quét của mã độc RapperBot sẽ xác định dấu vân tay của các mẫu DVR và NVR dễ bị tổn thương.

Nhiều thiết bị NVR và DVR cũ thường thiếu các bản vá bảo mật cần thiết, tạo ra một bề mặt tấn công rộng lớn cho các mối đe dọa như RapperBot.

Quy Trình Khai Thác Hai Giai Đoạn

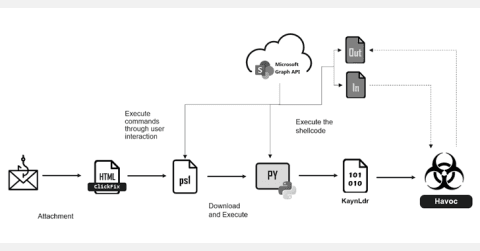

Khi xác định được mục tiêu, mã độc RapperBot thực thi một khai thác hai giai đoạn.

Giai đoạn đầu tiên là một lỗi path-traversal trong dịch vụ HTTP của thiết bị để trích xuất thông tin đăng nhập quản trị viên. Lỗi này cho phép kẻ tấn công truy cập vào các tệp hệ thống ngoài phạm vi cho phép.

Tiếp theo là việc đẩy một bản cập nhật firmware giả mạo đã được xác thực qua cổng TCP 34567. Quá trình này được kích hoạt sau khi chiếm được thông tin đăng nhập, củng cố quyền kiểm soát ban đầu.

Bản “cập nhật” giả mạo này thực hiện gắn kết một chia sẻ NFS từ xa và chạy payload độc hại trực tiếp trong bộ nhớ. Điều này đặc biệt nguy hiểm vì nó không để lại dấu vết bền vững trên hệ thống tệp của thiết bị.

Một điểm mấu chốt nằm ở việc lựa chọn NFS để phân phối payload. Nhiều thiết bị nhúng thiếu các công cụ như wget hoặc curl nhưng lại hỗ trợ gắn kết NFS.

Bằng cách khai thác hạn chế này, kẻ tấn công né tránh các cơ chế phát hiện phổ biến và đảm bảo triển khai nhanh chóng binary độc hại. Các chuyên gia bảo mật tại BitSight đã cung cấp cái nhìn sâu sắc về chuỗi khai thác này. Tìm hiểu thêm về chuỗi lây nhiễm RapperBot tại BitSight.

Hạ Tầng Điều Khiển và Liên Lạc (C2) Mã Hóa

Thay vì mã hóa cứng các địa chỉ IP của máy chủ điều khiển và liên lạc (C2), các phiên bản mã độc RapperBot mới nhất sử dụng một cơ chế bản ghi DNS TXT được mã hóa tùy chỉnh.

Cơ Chế DNS TXT Mã Hóa

Phần mềm độc hại tạo ngẫu nhiên một trong 32 tên miền đủ điều kiện (FQDN) dưới các tên miền cấp cao nhất (TLD) không được công nhận, như .live và .info.

Sau đó, nó trực tiếp truy vấn các bộ phân giải OpenNIC để truy xuất một bản ghi TXT được mã hóa. Bản ghi này chứa danh sách các máy chủ C2 được phân tách bằng ký tự pipe.

Quy Trình Giải Mã C2

Một quy trình giải mã tùy chỉnh — tương tự như lập lịch khóa RC4 được tinh chỉnh và bước giải mã base-56 — sẽ làm lộ các IP C2 thực sự trong bộ nhớ.

Sự đổi mới này gây trở ngại cho việc giám sát DNS thông thường và các nỗ lực gỡ bỏ.

Khi kết nối C2 được thiết lập – thường trên cổng 4444 nhưng cũng bao gồm một dải cổng rộng như 1935, 3478, 5000 và 37777 – bộ điều khiển botnet sẽ ra lệnh để quét mạng và thực hiện các cuộc tấn công DDoS UDP-flood lớn trên cổng 80.

Phân tích gói tin sâu hơn cũng cho thấy các cuộc quét TCP tới các địa chỉ IP ngẫu nhiên, chủ yếu trên cổng 23.

Tác Động và Các Đặc Tính Nổi Bật của Botnet

Các thử nghiệm đã chỉ ra rằng các thiết bị NVR có thể khởi chạy luồng gói tin khối lượng lớn gần như ngay lập tức sau khi bị lây nhiễm.

Ngay cả các hub 10 Mbit cũ cũng có thể hoạt động như các bộ phân tích thụ động. Chúng giới hạn lưu lượng đi nhưng lại phản chiếu tất cả lưu lượng, cho phép phân tích lén lút các mẫu tấn công.

Các tổ chức nạn nhân đã báo cáo lưu lượng truy cập tăng đột biến lên mức multi-terabit mỗi giây. Mã độc RapperBot đã bị cáo buộc trong các vụ tấn công kỷ lục chống lại các nền tảng lớn.

Khả năng tuyển dụng hàng nghìn DVR cũ trên toàn thế giới đảm bảo một botnet được bổ sung liên tục. Các thiết bị bị khởi động lại sẽ mất mã độc và bị tái nhiễm trong vòng vài phút.

Hạ Tầng Hỗ Trợ và Sự Đa Dạng

Các nhà nghiên cứu đã quan sát thấy sự luân chuyển định kỳ của các địa chỉ IP của máy quét, kho chứa và C2.

Các trang tải mã độc (malware drop sites) hiện hỗ trợ truy cập FTP và HTTP trên cổng 21, đảm bảo khả năng tương thích với môi trường busybox tối thiểu.

Các điểm xoay (domain pivots) – như v1s.co và zya.tf – truy ngược về nhiều IP kho chứa, tiết lộ một cơ sở hạ tầng đa dạng về địa lý nhưng lại có mối liên kết chặt chẽ.

Vào ngày 19 tháng 8 năm 2025, chính quyền Hoa Kỳ đã buộc tội một cư dân Oregon liên quan đến việc vận hành mạng mã độc RapperBot, trong khuôn khổ Chiến dịch PowerOFF.

Mặc dù có một sự gián đoạn tạm thời khiến các bot liên tục cố gắng kết nối lại, các chuyên gia cảnh báo rằng botnet này có khả năng sẽ xuất hiện trở lại dưới các địa chỉ mới.

Chỉ Số Lây Nhiễm (IOCs) của RapperBot

Để hỗ trợ các nỗ lực phát hiện và ngăn chặn, dưới đây là các chỉ số lây nhiễm (IOCs) liên quan đến hoạt động của mã độc RapperBot:

- Cổng TCP khai thác:

34567 - Các cổng TCP C2 thường gặp:

4444,1935,3478,5000,37777 - Cổng HTTP/FTP cho Malware Drop Sites:

21(cho FTP và HTTP) - Cổng UDP cho tấn công DDoS:

80 - Cổng TCP cho quét mạng:

23 - Mẫu TLD được sử dụng cho C2 DNS:

.live,.info(và các TLD không được công nhận khác) - Các miền xoay (Domain Pivots) đã biết:

v1s.co,zya.tf - Bộ phân giải DNS được sử dụng: OpenNIC resolvers

Chiến Lược Phòng Ngừa và Nâng Cao An Ninh Mạng

Trong bối cảnh phạm vi “không thể vá lỗi” của internet đảm bảo rằng các mối đe dọa như RapperBot sẽ tiếp tục tồn tại, nhận thức về cách thức chiếm đoạt chớp nhoáng của chúng có thể giúp các nhà bảo vệ mạng dự đoán và ngăn chặn cuộc tấn công DDoS tức thì tiếp theo.

Việc liên tục cập nhật firmware cho các thiết bị, thực hiện kiểm tra bảo mật định kỳ và triển khai các giải pháp an ninh mạng mạnh mẽ là những bước thiết yếu để giảm thiểu rủi ro.