Cảnh báo tấn công Phishing: Nguy cơ Mã độc Tống tiền nghiêm trọng

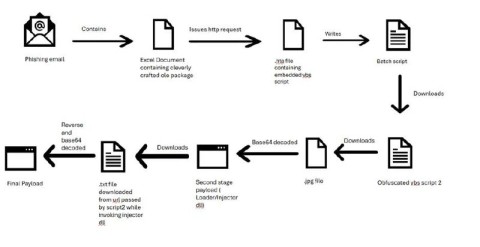

Trong bối cảnh các mối đe dọa mạng liên tục thay đổi, những kẻ tấn công đang áp dụng chiến lược tùy chỉnh chủ đề trong các chiến dịch tấn công phishing phát tán mã độc. Phương pháp này đại diện cho một bước tiến trong việc nhắm mục tiêu, giúp tăng cường khả năng thành công.

Kỹ thuật tùy chỉnh chủ đề bao gồm việc tạo ra các dòng tiêu đề, tên tệp đính kèm và liên kết nhúng được cá nhân hóa. Mục tiêu là mô phỏng các giao tiếp hợp pháp, tạo cảm giác quen thuộc hoặc khẩn cấp, từ đó nâng cao khả năng người nhận tương tác với email độc hại.

Chiến Thuật Tùy Chỉnh Tiêu Đề Phishing

Dữ liệu phân tích từ Quý 3 năm 2023 đến Quý 3 năm 2024 cho thấy việc cá nhân hóa không chỉ dừng lại ở tiêu đề mà còn mở rộng sang nội dung email và tệp đính kèm. Điều này nhằm né tránh các cơ chế phát hiện tự động và tạo điều kiện cho các cuộc xâm nhập thành công.

Để giảm thiểu rủi ro riêng tư, các kỹ thuật như ẩn danh chủ đề (subject redaction) được áp dụng. Kỹ thuật này loại bỏ thông tin nhận dạng cá nhân (PII) khỏi các chỉ số thỏa hiệp (IOCs) trước khi phổ biến trên các nền tảng như ThreatHQ. Cách tiếp cận này cho phép chia sẻ thông tin tình báo mối đe dọa một cách an toàn mà không làm lộ dữ liệu nhạy cảm.

Mối Liên Kết Giữa Tấn Công Phishing Và Mã Độc

Các phân tích chuyên sâu chỉ ra rằng khi kết hợp với các Trojan truy cập từ xa (RATs) hoặc phần mềm đánh cắp thông tin (Information Stealers), các chiến dịch này có thể cấp cho kẻ tấn công quyền truy cập từ xa hoặc thu thập thông tin xác thực. Những thông tin này thường được bán lại cho các nhà điều hành mã độc tống tiền, làm tăng thêm mức độ thiệt hại cho tổ chức.

Các chủ đề phổ biến nhất tận dụng việc tùy chỉnh chủ đề bao gồm Hỗ trợ Du lịch (Travel Assistance), Phản hồi (Response), Tài chính (Finance), Thuế (Taxes) và Thông báo (Notification).

Remcos RAT đã nổi lên như dòng mã độc được liên kết thường xuyên nhất với các yếu tố tùy chỉnh trong các chiến dịch này.

Các Chủ Đề Tùy Chỉnh Phổ Biến và Mã Độc Liên Quan

Email Chủ Đề Hỗ Trợ Du Lịch

Các email liên quan đến chủ đề hỗ trợ du lịch chiếm ưu thế, chiếm 36.78% trong tổng số email phishing phát tán mã độc với các chủ đề đã được ẩn danh. Chúng thường lợi dụng kỳ vọng về các chi tiết đặt chỗ cá nhân hóa.

Theo báo cáo của Cofense, các chiến dịch này đạt đỉnh điểm vào Quý 4 năm 2023 trong bối cảnh du lịch nghỉ lễ tăng cao và giảm xuống vào Quý 3 năm 2024. Chúng thường phát tán Vidar Stealer, một phần mềm đánh cắp thông tin đã hoạt động từ năm 2019.

Vidar Stealer được biết đến với khả năng đánh cắp thông tin đăng nhập, dữ liệu ngân hàng, chi tiết ví tiền điện tử và các tạo tác trình duyệt. Ngoài ra, nó còn cho phép thực thi các mã độc thứ cấp trên hệ thống bị xâm nhập. Để biết thêm chi tiết về các chiến thuật này, bạn có thể tham khảo báo cáo chuyên sâu tại Cofense Blog.

Email Chủ Đề Phản Hồi

Các email theo chủ đề phản hồi, chiếm 30.58% tổng số trường hợp, mô phỏng các thư trả lời cho những trao đổi trước đó. Ví dụ như các đơn đặt hàng thiết bị hoặc thông báo hủy cuộc họp.

Những chiến dịch này thường triển khai PikaBot, một mã độc xuất hiện vào năm 2023. PikaBot nổi bật với khả năng né tránh sandbox và phát hiện máy ảo. Lượng email này đạt đỉnh điểm vào Quý 4 năm 2023 trước khi giảm dần vào Quý 1 năm 2024.

Email Chủ Đề Tài Chính

Các biến thể liên quan đến tài chính chiếm 21.90%, tích hợp thông tin nhận dạng cá nhân (PII) vào các chủ đề mô phỏng hợp đồng hoặc đơn đặt hàng. Chúng chủ yếu phát tán jRAT, một RAT đa nền tảng dựa trên Java, cho phép thực hiện nhiều cuộc tấn công đa dạng trên các hệ điều hành.

Đáng chú ý, 9.43% trong số các email này bao gồm tệp đính kèm PDF. Khối lượng email chủ đề tài chính tăng từ Quý 1 đến Quý 3 năm 2024, sau mức thấp nhất vào Quý 4 năm 2023.

Email Chủ Đề Thuế

Các email theo chủ đề thuế, chiếm 3.72%, thường phù hợp với các thông tin liên lạc thuế theo mùa. Chúng thường liên quan đến Remcos RAT, một RAT được phân phối qua các kho lưu trữ được bảo vệ bằng mật khẩu để bỏ qua các cổng email bảo mật (SEGs).

Remcos RAT có khả năng thực thi keylogger hoặc đánh cắp tệp. Các trường hợp lây nhiễm tăng lên trong Quý 2 và Quý 3 năm 2024, cho thấy khả năng thực hiện chiếm quyền điều khiển hệ thống.

Email Chủ Đề Thông Báo

Các chiến dịch theo chủ đề thông báo cũng chiếm 3.72%. Chúng thường có các yêu cầu khẩn cấp hoặc cập nhật vé, phân phối WSH RAT hoặc jRAT. Khoảng 22% trong số này nhúng các tệp HTML liên kết đến các bản tải xuống mã độc.

Lượng email này đạt đỉnh điểm vào Quý 2 năm 2024 trước khi có xu hướng giảm vào Quý 3.

Mối Tương Quan Giữa Mã Độc và Tên Tệp Bị Ẩn Danh

Một mối tương quan đáng chú ý tồn tại giữa các họ mã độc cụ thể và việc ẩn danh trong tên tệp được tải xuống, đặc biệt là trong các email theo chủ đề Tài chính. Chẳng hạn, jRAT xuất hiện trong 20% các trường hợp với tên tệp bị ẩn danh PII, như các tóm tắt thanh toán.

Trong khi đó, Remcos RAT chiếm 26.7%, thường trong ngữ cảnh Tài chính hoặc Thuế với các ví dụ như tệp ZIP hoặc CMD được tùy chỉnh. Chiến thuật cá nhân hóa này tăng cường khả năng lây nhiễm thành công bằng cách điều chỉnh tải trọng để xuất hiện hợp pháp, làm tăng nguy cơ một cuộc tấn công phishing thành công.

Triển Vọng và Biện Pháp Đối Phó

Trong tương lai, mặc dù không phải là phổ biến, các chủ đề tùy chỉnh vẫn là một vector mạnh mẽ cho các ca lây nhiễm do thúc giục, đặc biệt với các RAT và Stealer cung cấp quyền truy cập được môi giới cho các tác nhân mã độc tống tiền.

Các phân tích gần đây chỉ ra rằng các sự cố ransomware trong Quý 2 năm 2025 chủ yếu xuất phát từ các cuộc xâm nhập truy cập từ xa hoặc tấn công phishing. Điều này nhấn mạnh khả năng phục hồi của các phương pháp truy cập ban đầu này trong bối cảnh các cơ quan thực thi pháp luật phá vỡ các nhóm đe dọa lớn hơn.

Các tổ chức cần ưu tiên lọc email nâng cao, đào tạo nâng cao nhận thức người dùng và giám sát IOC để chống lại các mối đe dọa thích ứng này nhằm đảm bảo an ninh mạng.