Lỗ hổng Windows OOBE nghiêm trọng: Nguy cơ chiếm quyền điều khiển

Một lỗ hổng Windows OOBE (Out-of-Box-Experience) mới được ghi nhận cho phép người dùng vượt qua các hạn chế bảo mật và giành quyền truy cập quản trị đầy đủ vào chức năng dòng lệnh (Command Prompt). Điều này xảy ra ngay cả khi các biện pháp bảo vệ dự kiến của Microsoft đã được triển khai. Phát hiện này nêu bật một phương pháp khai thác mới, hiệu quả hơn so với các kỹ thuật đã biết trước đây, đặt ra những rủi ro bảo mật đáng kể cho các hệ thống Windows.

Tổng quan về Lỗ hổng Windows OOBE và Biện pháp Phòng ngừa Truyền thống

Windows Out-of-Box-Experience (OOBE) là quá trình thiết lập ban đầu khi người dùng khởi động một thiết bị Windows mới hoặc sau khi cài đặt lại hệ điều hành. Trong giai đoạn này, hệ thống hoạt động với đặc quyền cao để cấu hình các cài đặt cơ bản.

Lối tắt bàn phím Shift+F10 từ lâu đã được biết đến là một điểm yếu bảo mật tiềm ẩn trong môi trường OOBE, cho phép người dùng truy cập một cửa sổ lệnh nâng cao ngay trong giai đoạn thiết lập. Để khắc phục rủi ro này, Microsoft đã triển khai biện pháp vô hiệu hóa lối tắt bằng cách đặt tệp trống DisableCMDRequest.tag vào thư mục C:WindowsSetupScripts.

Kỹ thuật Khai thác Mới cho Lỗ hổng Windows OOBE

Tuy nhiên, các nhà nghiên cứu bảo mật đã chứng minh rằng biện pháp bảo vệ truyền thống này không đủ hiệu quả. Họ đã phát hiện một phương pháp thay thế để khai thác lỗ hổng Windows OOBE, vượt qua các hạn chế của Shift+F10 hoàn toàn. Kỹ thuật mới này đã được mô tả chi tiết trên blog Kanbach: https://blog.kanbach.org/post/windows-oobe-breakout-revived/.

Kỹ thuật khai thác mới sử dụng tổ hợp phím Windows+R để khởi chạy hộp thoại Run. Lỗ hổng này cho phép người dùng tạo một shell lệnh nâng cao với đặc quyền quản trị thông qua tài khoản defaultuser0.

Tài khoản defaultuser0 duy trì là thành viên của nhóm Administrators cục bộ trong suốt quá trình thiết lập ban đầu, tạo điều kiện thuận lợi cho việc leo thang đặc quyền mà không cần thông tin xác thực bổ sung.

Quy trình Chiếm quyền Điều khiển Hệ thống qua OOBE

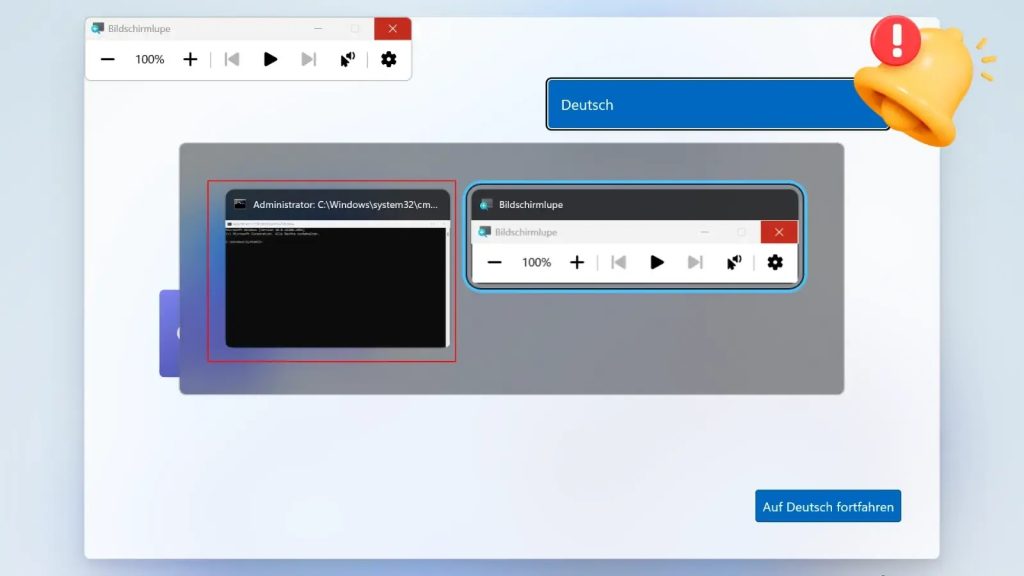

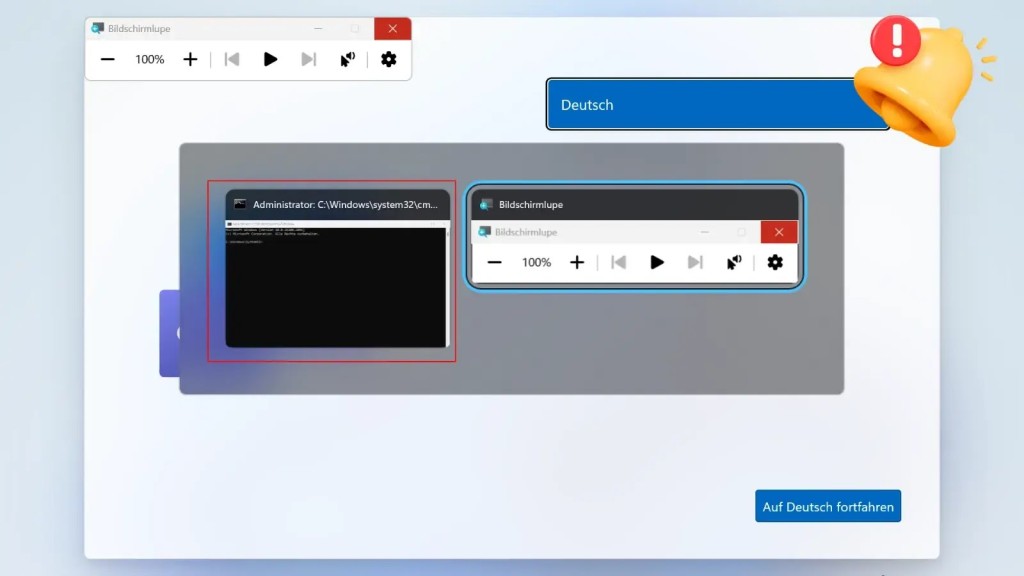

Quy trình khai thác bắt đầu bằng việc thiết lập tiêu điểm cửa sổ cho một ứng dụng trợ năng, sau đó triệu hồi hộp thoại Run và thực thi lệnh. Các bước chi tiết để chiếm quyền điều khiển thông qua kỹ thuật này bao gồm:

Bước 1: Thiết lập Tiêu điểm Cửa sổ và Kích hoạt Hộp thoại Run

- Người dùng mở một công cụ trợ năng như Magnifier (

Magnify.exe) để thiết lập tiêu điểm cửa sổ. - Sau đó, nhấn tổ hợp phím Windows+R để khởi chạy hộp thoại Run ở chế độ nền.

Bước 2: Hiển thị và Thực thi Lệnh Nâng cao

- Sử dụng tổ hợp phím Alt+Tab để duyệt và hiển thị hộp thoại Run.

- Khi hộp thoại Run đã hiển thị, nhập lệnh

cmd.exevào trường lệnh. - Nhấn tổ hợp phím Ctrl+Shift+Enter để kích hoạt lời nhắc kiểm soát tài khoản người dùng (UAC – User Account Control), yêu cầu một phiên bản nâng cao của Command Prompt.

Bước 3: Chấp nhận UAC và Giành Quyền Điều khiển Quản trị

- Chấp nhận lời nhắc UAC sẽ mở một cửa sổ lệnh nâng cao.

- Cửa sổ lệnh này hoạt động với đặc quyền quản trị đầy đủ, chạy trong ngữ cảnh của tài khoản

defaultuser0. Đây là bước then chốt để chiếm quyền điều khiển hệ thống, cho phép kẻ tấn công thực hiện các thao tác quản trị không cần mật khẩu.

Rủi ro Bảo mật Nghiêm trọng và Hậu quả Tiềm tàng

Lỗ hổng này gây ra những rủi ro bảo mật nghiêm trọng, đặc biệt trong các môi trường doanh nghiệp. Các thiết bị thường được quản lý tập trung qua Microsoft Intune Company Portal, nơi người dùng có thể lợi dụng chức năng “push-button reset” để đưa thiết bị về trạng thái OOBE, kích hoạt lại kịch bản khai thác.

Khi đã giành được quyền quản trị, kẻ tấn công có thể:

- Tạo tài khoản cửa hậu (backdoor accounts) với đặc quyền cao.

- Sửa đổi cấu hình hệ thống trái phép.

- Cài đặt mã độc hoặc thiết lập cơ chế truy cập dai dẳng.

Những hành động này có thể dẫn đến xâm phạm toàn vẹn dữ liệu, rò rỉ thông tin nhạy cảm, hoặc hệ thống bị xâm nhập hoàn toàn, gây thiệt hại nghiêm trọng cho tổ chức.

Quan điểm “Won’t-Fix” của Microsoft và Giải pháp cho Doanh nghiệp

Microsoft đã phân loại hành vi này là vấn đề “won’t-fix”, không phát hành bản vá bảo mật trực tiếp. Lý do là OOBE được thiết kế hoạt động trong phiên quản trị, và việc bỏ mặc thiết bị trong thiết lập OOBE được coi tương đương với việc duy trì một máy tính không khóa.

Dù không có bản vá mã nguồn, các tổ chức vẫn có thể bảo vệ hệ thống. Biện pháp phòng ngừa chính là sửa đổi chính sách trong Microsoft Intune để ẩn nút “reset” trên các thiết bị Windows của công ty. Điều này ngăn chặn người dùng kích hoạt lại quá trình OOBE và các kịch bản khai thác tiềm năng.

Biện pháp Giảm thiểu Rủi ro và Cập nhật Chính sách Quản lý

Để bảo vệ khỏi việc khai thác lỗ hổng Windows OOBE, quản trị viên nên nhanh chóng thực hiện các thay đổi chính sách trong môi trường Microsoft Intune. Đây là một hình thức cập nhật bản vá về mặt chính sách quản lý, có ý nghĩa quan trọng trong việc giảm thiểu bề mặt tấn công.

Cấu hình Intune để Ẩn Chức năng Reset Thiết bị

Các bước cấu hình cụ thể trong Microsoft Intune admin center:

- Truy cập Microsoft Intune admin center.

- Chọn mục Tenant administration.

- Chọn Customization.

- Đảm bảo tùy chọn “Hide reset button on corporate Windows devices” đã được kích hoạt.

Việc triển khai chính sách này giúp ngăn chặn người dùng cuối thực hiện quy trình khôi phục thiết bị, từ đó loại bỏ con đường để kích hoạt lại OOBE và khai thác lỗ hổng. Đây là biện pháp quan trọng để duy trì an toàn thông tin và bảo mật toàn vẹn của các thiết bị trong môi trường được quản lý.

Sự phát hiện này một lần nữa nhấn mạnh những thách thức bảo mật cố hữu của ngữ cảnh thực thi đặc quyền trong OOBE. Nó cũng làm nổi bật tầm quan trọng của việc kiểm soát chặt chẽ quyền truy cập của người dùng vào chức năng khôi phục thiết bị trong các môi trường doanh nghiệp. Các tổ chức cần liên tục đánh giá và điều chỉnh các chính sách bảo mật để đối phó với những kỹ thuật tấn công mới nổi.