Threat Intelligence: Phát hiện Tấn công Khẩn cấp, Hiệu quả

Trong môi trường an ninh mạng hiện đại, khả năng phát hiện sớm các mối đe dọa không chỉ là một phương pháp hay mà còn là yếu tố then chốt quyết định giữa một sự cố được kiểm soát và một cuộc tấn công thảm khốc. Tuy nhiên, trên hàng nghìn tổ chức trên toàn cầu, khoảng cách giữa thời điểm kẻ tấn công di chuyển và thời điểm các nhà phòng thủ nhận biết vẫn còn rộng một cách nguy hiểm.

Các số liệu từ nghiên cứu gần đây cho thấy rõ ràng chi phí mà khoảng cách này gây ra. Kẻ tấn công có thể di chuyển ngang qua mạng của bạn chỉ trong vòng chưa đầy một giờ. Trong khi đó, các tổ chức trung bình mất khoảng sáu tháng để nhận ra sự hiện diện của chúng.

Sự Khẩn Cấp của Phát Hiện Sớm trong An Ninh Mạng

Tốc Độ Xâm Nhập và Di Chuyển Ngang Đang Tăng Nhanh

Tốc độ di chuyển ngang nhanh nhất được ghi nhận vào năm 2024 chỉ là 51 giây, theo Báo cáo Mối đe dọa Toàn cầu 2025 của CrowdStrike. Điều này cho thấy cửa sổ để can thiệp sớm không chỉ nhỏ mà còn đang thu hẹp một cách đáng kể.

Thời gian kẻ tấn công đột nhập (breakout time) đã giảm qua từng năm trong bốn năm liên tiếp. Các cuộc tấn công vào chuỗi cung ứng đã tăng gấp đôi về tỷ lệ các vụ vi phạm từ năm 2024 đến năm 2025. Bề mặt tấn công đang mở rộng nhanh hơn khả năng theo dõi của hầu hết các đội ngũ bảo mật bằng các phương pháp thủ công hoặc phản ứng.

Đối với một giám đốc SOC, điều này đòi hỏi một nhiệm vụ vận hành cụ thể: khả năng nắm bắt các mối đe dọa sớm, trước khi chúng đột nhập, di chuyển ngang, hoặc dữ liệu bị chuẩn bị để đánh cắp (exfiltration), là yếu tố kiểm soát duy nhất để hạn chế mức độ nghiêm trọng và chi phí của các vụ vi phạm.

Giới Hạn của Giải Pháp Phát Hiện Truyền Thống

Việc tuyển dụng thêm các nhà phân tích có vẻ là một giải pháp rõ ràng. Tuy nhiên, trên thực tế, nó hiếm khi bền vững. Phản ứng chiến lược khác biệt: làm cho mỗi nhà phân tích hiệu quả hơn đáng kể bằng cách cung cấp cho họ thông tin tình báo phù hợp vào đúng thời điểm. Đây là đòn bẩy vận hành mà các nguồn cấp threat intelligence chất lượng cao mang lại.

Chất lượng phát hiện gắn liền trực tiếp với độ tươi mới của thông tin tình báo. Hạ tầng của một tác nhân đe dọa, bao gồm các địa chỉ IP, tên miền và các mẫu hành vi xác định một chiến dịch tấn công, thay đổi rất nhanh chóng.

Một Indicators of Compromise (IOC) còn giá trị 72 giờ trước có thể đã bị bỏ rơi và thay thế. Các phương pháp tiếp cận truyền thống dựa vào danh sách chặn tĩnh, các chữ ký do nhà cung cấp công bố và các báo cáo mối đe dọa mang tính hồi cứu.

Vào thời điểm thông tin tình báo này đến được hệ thống SIEM hoặc EDR của bạn, hạ tầng tấn công năng động nhất đã bị xoay vòng. Đội ngũ của bạn đang phòng thủ chống lại các mối đe dọa của ngày hôm qua.

Nâng Cao Hiệu Quả SOC với Threat Intelligence Tự Động

Yêu Cầu về Threat Intelligence Hiện Đại

Để phát hiện tấn công sớm hơn, các đội SOC cần thông tin tình báo phải đáp ứng các tiêu chí sau:

- Mới nhất: Luôn cập nhật theo thời gian thực hoặc gần thời gian thực.

- Có ngữ cảnh: Cung cấp chi tiết về cách một IOC được quan sát, tác động tiềm ẩn.

- Có thể hành động: Có thể dễ dàng tích hợp vào các công cụ bảo mật hiện có để tự động hóa phát hiện và phản ứng.

Đây là nơi các nguồn cấp threat intelligence tự động, được xây dựng dựa trên phân tích mã độc thực tế, tạo ra sự khác biệt. Chúng cung cấp các chỉ số được cập nhật liên tục, chiết xuất từ các mẫu mã độc được phân tích trong môi trường sandbox tương tác.

Indicators of Compromise (IOCs) Động và Toàn Diện

Thay vì dựa vào các bộ sưu tập IOC tĩnh, các tổ chức nhận được các chỉ số động được lấy từ hoạt động mã độc thực tế, được quan sát bởi một cộng đồng toàn cầu rộng lớn. Các nguồn cấp TI chất lượng cao mang lại khả năng mở rộng phạm vi bao phủ mối đe dọa để phát hiện các cuộc tấn công mới nổi sớm. Chúng cung cấp các IOC có thể hành động và toàn bộ ngữ cảnh hành vi mã độc cho các giải pháp bảo mật của bạn.

Các IOC được cung cấp thường bao gồm:

- Địa chỉ IP độc hại: Các IP máy chủ C2 hoặc IP phát tán mã độc.

- Tên miền độc hại: Các tên miền được sử dụng cho phishing, C2, hoặc tải xuống mã độc.

- Hash file: SHA256, MD5 của các file mã độc.

- URL: Các địa chỉ web phát tán mã độc.

- Mẫu hành vi: Các chuỗi API call, hoạt động hệ thống, hoặc kết nối mạng đặc trưng.

Ngữ Cảnh Chuyên Sâu cho Phân Tích Kỹ Thuật

Một IOC không có ngữ cảnh chỉ là một điểm dữ liệu. Một điểm dữ liệu đơn thuần không cho nhà phân tích biết liệu có nên leo thang, ngăn chặn hay bỏ qua cảnh báo. Đây là nơi phát sinh tỷ lệ cảnh báo sai (false positive) cao và nơi thời gian của nhà phân tích bị lãng phí nhất.

Các nguồn cấp threat intelligence hiệu quả giải quyết vấn đề này bằng cách liên kết các chỉ số trực tiếp với các báo cáo phân tích sandbox đầy đủ. Các nhà phân tích có thể xem ngay lập tức:

- Hành vi chi tiết của mã độc.

- Tất cả các kết nối mạng được thực hiện.

- Các file được tạo hoặc sửa đổi.

- Các tiến trình được khởi chạy.

- Tất cả các chỉ số liên quan khác.

Ngữ cảnh này giúp các đội ngũ nhanh chóng hiểu liệu một cảnh báo có ý nghĩa hay không, giảm đáng kể thời gian dành cho các cảnh báo sai. Khi các nhà phân tích có thể truy cập ngay lập tức các báo cáo hành vi gắn liền với các chỉ số, họ sẽ dành ít thời gian hơn để thu thập thông tin tình báo từ nhiều nguồn.

Kết quả là: các nhà phân tích bắt đầu điều tra với dữ liệu mối đe dọa đã được phân tích trước. Điều này giúp đẩy nhanh quá trình điều tra, giảm thời gian phản ứng và cải thiện khả năng phát hiện các rủi ro bảo mật thực sự.

Giảm Thiểu Sai Sót và Tăng Cường Năng Suất

Việc tích hợp threat intelligence chất lượng cao vào các quy trình phát hiện cho phép các tổ chức mở rộng năng lực SOC mà không cần tăng cường nhân sự. Tác động vận hành có thể thấy rõ qua các chỉ số chính:

- Giảm thời gian phát hiện: Nắm bắt các mối đe dọa trong giai đoạn đầu.

- Giảm thời gian phản ứng: Nhanh chóng ngăn chặn các cuộc tấn công.

- Giảm số lượng cảnh báo sai: Tối ưu hóa hiệu suất của nhà phân tích.

- Tăng số lượng mối đe dọa thực sự được phát hiện: Tập trung nguồn lực vào các mối nguy hiểm thực tế.

Trên thực tế, threat intelligence cho phép các đội SOC phát hiện nhiều mối đe dọa thực sự hơn trong khi dành ít thời gian hơn cho các cảnh báo không liên quan.

Tích Hợp Threat Intelligence vào Hạ Tầng Bảo Mật Hiện Có

Threat intelligence mang lại tác động lớn nhất khi được tích hợp trực tiếp vào hạ tầng bảo mật hiện có. Các nguồn cấp dữ liệu threat intelligence có thể được kết nối với các công cụ SOC phổ biến như SIEM, EDR và SOAR.

Kết Nối với SIEM và EDR

Các chỉ số từ nguồn cấp dữ liệu có thể được đưa vào hệ thống SIEM để tự động tương quan nhật ký với hạ tầng độc hại đã biết. Điều này cho phép các đội SOC phát hiện các kết nối hoặc hiện vật đáng ngờ sớm hơn.

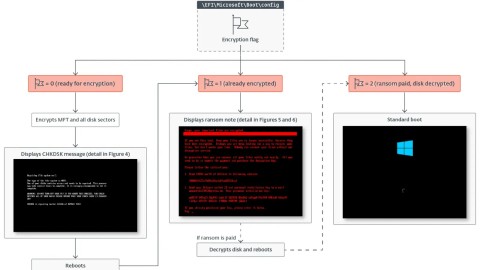

Bằng cách làm phong phú dữ liệu đo từ xa của điểm cuối (endpoint telemetry) với các chỉ số mới, các tổ chức có thể xác định hoạt động mã độc và các giao tiếp đáng ngờ trước khi kẻ tấn công leo thang đặc quyền hoặc di chuyển ngang. Để hiểu rõ hơn về các cuộc tấn công chuỗi cung ứng, một ví dụ có thể tham khảo tại Cybersecurity News.

Tự Động Hóa Phản Ứng với SOAR

Threat intelligence cũng có thể cung cấp sức mạnh cho các quy trình làm việc phản ứng tự động. Ví dụ, khi một điểm cuối kết nối với một tên miền được liệt kê trong nguồn cấp TI, các playbook SOAR có thể kích hoạt các hành động ngăn chặn hoặc các bước điều tra bổ sung.

Bằng cách đưa thông tin tình báo trực tiếp vào các công cụ này, các tổ chức biến dữ liệu mối đe dọa thành khả năng phát hiện và phản ứng tự động.

Giảm Thiểu Rủi Ro với Threat Intelligence Nâng Cao

Mở rộng hiệu suất SOC không phải lúc nào cũng đòi hỏi việc tuyển dụng thêm các nhà phân tích. Thông thường, nó đòi hỏi việc cung cấp cho các đội ngũ hiện có thông tin tình báo tốt hơn và khả năng hiển thị lớn hơn về các mối đe dọa mới nổi.

Các nguồn cấp dữ liệu threat intelligence chất lượng cao giúp các tổ chức đạt được điều này bằng cách cung cấp dữ liệu mới hơn và ngữ cảnh phong phú hơn. Với dữ liệu mới hơn và ngữ cảnh phong phú hơn, các đội SOC có thể tập trung vào những gì quan trọng nhất: xác định các mối đe dọa sớm và ngăn chặn các cuộc tấn công trước khi chúng leo thang.

Giảm chi phí và tác động của các sự cố bảo mật thông qua việc phát hiện sớm hơn. Tối đa hóa năng suất của đội ngũ với các nguồn cấp TI phù hợp để bảo vệ hệ thống khỏi bị xâm nhập.