Tấn công mạng nghiêm trọng: Mã độc Wiper xóa sạch dữ liệu Stryker

Ngày 11 tháng 3 năm 2026, tập đoàn công nghệ y tế toàn cầu Stryker đã phải đối mặt với một tấn công mạng nghiêm trọng. Cuộc tấn công này do các nhóm tin tặc có liên kết thực hiện, sử dụng mã độc wiper để xóa vĩnh viễn dữ liệu khỏi mạng lưới của công ty. Sự cố đã gây ra tác động sâu rộng và tức thời đến các hoạt động toàn cầu của Stryker.

Phân Tích Chi Tiết Vụ Tấn Công Mạng Stryker

Cuộc tấn công mạng quy mô lớn nhắm vào Stryker vào ngày 11 tháng 3 năm 2026 đã gây ra sự gián đoạn đáng kể. Các hệ thống công nghệ thông tin (IT) của Stryker trên khắp các hoạt động công nghệ y tế toàn cầu đã bị ảnh hưởng nặng nề. Trụ sở chính của công ty tại Cork, Ireland, là mục tiêu chính, dẫn đến việc hàng ngàn nhân viên mất hoàn toàn khả năng truy cập vào các hệ thống thiết yếu và tài nguyên làm việc.

Các cuộc điều tra ban đầu đã chỉ ra một xu hướng đáng lo ngại. Các tác nhân đe dọa không nhằm mục đích tống tiền công ty. Thay vào đó, chúng triển khai phần mềm độc hại phá hoại với mục tiêu xóa vĩnh viễn dữ liệu doanh nghiệp. Điều này cho thấy một sự khác biệt rõ rệt so với các chiến dịch ransomware truyền thống, vốn tập trung vào lợi ích tài chính.

Xác Định Tác Nhân Đe Dọa: Nhóm Handala

Các chuyên gia an ninh mạng đã nhanh chóng liên kết sự cố phá hoại này với Handala, một nhóm hacktivist ủng hộ Palestine. Nhóm này được biết đến là có mối liên hệ chặt chẽ và đã thực hiện các cuộc chiến tranh mạng mang động cơ chính trị.

Mục tiêu của Handala thường là gây ra sự gián đoạn kinh tế và làm suy yếu hoạt động của các tổ chức. Điều này trái ngược với các chiến dịch ransomware điển hình, vốn dựa trên mục tiêu tài chính và tìm kiếm lợi nhuận từ việc đòi tiền chuộc.

Thông tin chi tiết về Handala và các hoạt động trước đây của nhóm có thể được tham khảo thêm tại CybersecurityNews.com. Trang này cung cấp cái nhìn sâu sắc về lịch sử tấn công của nhóm này, bao gồm cả việc nhắm mục tiêu vào các quan chức.

Phương Thức Xâm Nhập và Khai Thác

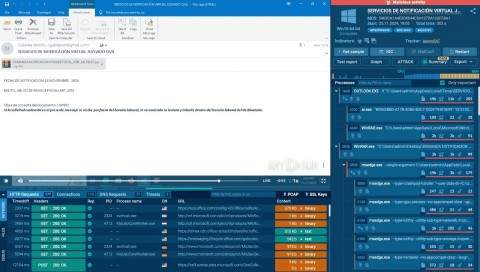

Trong quá trình tấn công, các tác nhân đe dọa đã được báo cáo là giành quyền truy cập thông qua việc lợi dụng các tài khoản quản trị. Việc chiếm đoạt các tài khoản đặc quyền này là một kỹ thuật phổ biến. Nó cho phép kẻ tấn công di chuyển ngang (lateral movement) trong mạng và giành quyền kiểm soát các hệ thống quan trọng.

Sau khi thiết lập quyền truy cập, nhóm tấn công đã thực hiện một hành động mang tính biểu tượng nhưng cũng đầy tính phá hoại. Chúng đã thay đổi giao diện các trang đăng nhập hệ thống, hay còn gọi là “defacing”, bằng cách hiển thị logo đặc trưng của Handala. Hành động này không chỉ là một tuyên bố chính trị mà còn là dấu hiệu cho thấy sự kiểm soát mà chúng đã giành được đối với các hệ thống mục tiêu.

Cơ Chế Hoạt Động của Mã Độc Wiper

Kẻ tấn công đã triển khai một loại mã độc wiper có tính phá hoại cao. Đây là một loại phần mềm độc hại được thiết kế chuyên biệt để xóa vĩnh viễn dữ liệu khỏi các hệ thống công nghệ thông tin được nhắm mục tiêu. Khác với mã độc tống tiền (ransomware) mã hóa dữ liệu và yêu cầu thanh toán để giải mã, mã độc wiper phá hủy dữ liệu một cách không thể phục hồi.

Cơ chế hoạt động của mã độc wiper thường bao gồm việc ghi đè lên các tệp tin, xóa các bản sao lưu, và phá hủy cấu trúc hệ thống tập tin. Kết quả là thông tin quan trọng bị xóa sổ hoàn toàn, không thể được phục hồi bằng các phương pháp thông thường. Điều này gây ra tổn thất vĩnh viễn và nghiêm trọng cho các tổ chức bị ảnh hưởng.

Tải trọng phá hoại này đã lan rộng khắp mạng lưới của Stryker, ảnh hưởng đến cả máy chủ doanh nghiệp và các thiết bị đầu cuối. Các thiết bị này được quản lý thông qua mạng nội bộ của công ty. Sự lây lan rộng rãi này đã khiến toàn bộ hoạt động của công ty bị đình trệ, gây ra sự tê liệt trên diện rộng.

- Chức năng chính: Xóa vĩnh viễn dữ liệu, thay vì mã hóa.

- Mục tiêu: Gây gián đoạn và phá hủy hoàn toàn.

- Ảnh hưởng: Các tệp tin, cấu trúc hệ thống và dữ liệu sao lưu bị phá hủy.

Tác Động Kỹ Thuật và Vận Hành Sau Cuộc Tấn Công

Các tác động kỹ thuật quan sát được trong suốt quá trình xâm nhập đã thể hiện rõ rệt sự nghiêm trọng của rủi ro bảo mật. Hệ thống IT bị tê liệt hoàn toàn, khiến việc truy cập vào các ứng dụng kinh doanh thiết yếu, cơ sở dữ liệu và các tài nguyên mạng bị cắt đứt. Điều này trực tiếp gây gián đoạn chuỗi quy trình làm việc và các hoạt động kinh doanh hàng ngày.

Hậu quả của cuộc tấn công mạng này đã làm tê liệt nghiêm trọng các hoạt động vận hành và khả năng sản xuất của Stryker trên phạm vi toàn cầu. Các khu vực bị ảnh hưởng bao gồm các chi nhánh và nhà máy tại Châu Âu, Châu Á và Hoa Kỳ. Sự ngừng hoạt động đột ngột này đã có tác động đặc biệt nghiêm trọng tại Ireland.

Tại Ireland, hơn 5.500 nhân viên đã bị ảnh hưởng trực tiếp. Các hoạt động thiết kế sản phẩm và kỹ thuật tại các trung tâm công nghệ lớn của Stryker đã phải ngừng ngay lập tức. Điều này không chỉ ảnh hưởng đến năng suất lao động mà còn cản trở các dự án phát triển sản phẩm mới và duy trì hoạt động kinh doanh cốt lõi.

Hậu Quả Đối Với Chuỗi Cung Ứng Y Tế Toàn Cầu

Các chuyên gia trong ngành đã đưa ra cảnh báo về những tác động tiềm ẩn. Thời gian ngừng hoạt động kéo dài tại các cơ sở sản xuất và nghiên cứu của Stryker có thể gây ra gián đoạn đáng kể cho chuỗi cung ứng toàn cầu. Đây là một rủi ro bảo mật lớn đối với việc sản xuất và phân phối các thiết bị y tế và thiết bị bệnh viện thiết yếu.

Stryker là nhà cung cấp quan trọng nhiều loại sản phẩm y tế, từ thiết bị phẫu thuật đến hệ thống hình ảnh y tế. Bất kỳ sự chậm trễ nào trong sản xuất hoặc phân phối đều có thể ảnh hưởng đến các bệnh viện, phòng khám và bệnh nhân trên toàn thế giới. Điều này làm nổi bật tính liên kết của an ninh mạng với an toàn công cộng và sức khỏe toàn cầu.

- Sản xuất bị đình trệ: Gây ra sự thiếu hụt thiết bị y tế quan trọng.

- Phạm vi ảnh hưởng: Các bệnh viện, phòng khám và bệnh nhân toàn cầu.

- Mối liên hệ: An ninh mạng trực tiếp ảnh hưởng đến sức khỏe cộng đồng.

Chỉ Số Đe Dọa (IOCs)

Việc nhận diện các Chỉ số Đe dọa (IOCs) là yếu tố then chốt để các tổ chức có thể phát hiện, phản ứng và ngăn chặn các cuộc tấn công tương tự. Dựa trên thông tin được công bố, các IOCs chính liên quan đến cuộc tấn công mạng vào Stryker bao gồm:

- Tác nhân đe dọa: Nhóm Handala.

- Loại phần mềm độc hại:Mã độc wiper (wiper malware).

- Vector xâm nhập ban đầu: Lợi dụng các tài khoản quản trị đã bị xâm phạm.

- Dấu hiệu trên hệ thống: Thay đổi giao diện trang đăng nhập (web defacement) bằng logo của nhóm Handala.

Các IOCs này cung cấp dữ liệu quan trọng để các nhóm an ninh có thể thực hiện kiểm tra nội bộ. Việc kiểm tra này giúp xác định liệu hệ thống của họ có đang đối mặt với các mối đe dọa tương tự hay đã từng bị xâm nhập bằng các phương pháp này không.