Tấn công Phishing Microsoft 365: Né tránh Cloudflare tinh vi

Một chiến dịch tấn công mạng tinh vi nhắm vào Microsoft 365 nhằm thu thập thông tin đăng nhập đã được phát hiện. Chiến dịch này sử dụng các tính năng bảo vệ vốn có của Cloudflare để né tránh sự phát hiện và âm thầm đánh cắp dữ liệu đăng nhập của người dùng. Kỹ thuật này cho thấy một xu hướng đáng lo ngại: các tác nhân đe dọa đang biến chính các công cụ được thiết kế để bảo vệ trang web thành lá chắn cho cơ sở hạ tầng độc hại của chúng.

Các nền tảng như Cloudflare được tin cậy rộng rãi nhờ khả năng chống bot, phân phối nội dung và giảm thiểu tấn công DDoS. Tuy nhiên, chính những tính năng này—bao gồm kiểm tra xác minh con người, lọc IP và kiểm tra user-agent—có thể vô tình cản trở các nhà nghiên cứu bảo mật và các công cụ quét tự động trong việc xác định các trang web độc hại kịp thời. Kẻ tấn công trong chiến dịch này đã khai thác chính điểm mù đó.

Tổng Quan Về Chiến Dịch Lừa Đảo Thu Thập Thông Tin Đăng Nhập Microsoft 365

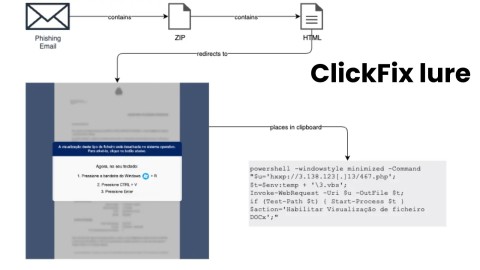

Chiến dịch được Domaintools phát hiện xoay quanh tên miền securedsnmail[.]com, đóng vai trò là điểm vào ban đầu cho các nạn nhân. Ngay khi người dùng truy cập trang, một hệ thống kiểm soát đa lớp sẽ hoạt động trước khi bất kỳ hành vi đánh cắp thông tin đăng nhập nào xảy ra.

Mục tiêu chính của chiến dịch là lừa người dùng nhập thông tin đăng nhập Microsoft 365 của họ vào một trang lừa đảo giả mạo. Để đạt được điều này, kẻ tấn công đã xây dựng một chuỗi phòng thủ phức tạp nhằm loại bỏ các công cụ bảo mật và chỉ cho phép người dùng thật truy cập vào trang lừa đảo cuối cùng.

Kỹ Thuật Khai Thác Tính Năng Bảo Vệ Của Cloudflare

Kiểm Tra Xác Minh Con Người (Cloudflare Turnstile)

Lớp phòng thủ đầu tiên của trang web là một kiểm tra xác minh con người của Cloudflare (Turnstile). Tính năng này được thiết kế để phân biệt giữa người dùng thật và các bot tự động mà không yêu cầu người dùng giải các câu đố CAPTCHA phức tạp.

- Cơ chế hoạt động: Turnstile phân tích các tín hiệu trình duyệt và hành vi của người dùng để xác định khả năng họ là bot. Nó sẽ ngay lập tức lọc ra các trình thu thập thông tin tự động (crawlers) và các công cụ quét bảo mật.

- Tầm quan trọng: Bằng cách tích hợp Turnstile, kẻ tấn công đảm bảo rằng các công cụ quét tự động của các nhà cung cấp bảo mật khó có thể tiếp cận được trang lừa đảo thực sự, giúp chiến dịch kéo dài hơn và khó bị phát hiện hơn.

Kiểm Tra Địa Chỉ IP và Danh Sách Chặn Cứng

Trang lừa đảo không chỉ dừng lại ở Turnstile. Nó còn truy vấn địa chỉ IP của khách truy cập thông qua api.ipify[.]org và đối chiếu địa chỉ này với một danh sách chặn được mã hóa cứng.

- Mục tiêu: Danh sách chặn này bao gồm các dải IP thuộc về các nhà cung cấp bảo mật lớn như Palo Alto Networks và FireEye, cũng như cơ sở hạ tầng đám mây từ AWS và Google.

- Hiệu quả: Nếu IP của khách truy cập khớp với bất kỳ dải nào trong danh sách chặn, trang web sẽ từ chối hiển thị nội dung lừa đảo, ngăn chặn việc phân tích từ các chuyên gia bảo mật và các hệ thống phát hiện xâm nhập của các tổ chức lớn.

Phân Tích Chuỗi User-Agent

Ngoài ra, trang web còn kiểm tra chuỗi user-agent của trình duyệt khách truy cập. Đây là một chuỗi văn bản mà trình duyệt gửi đến máy chủ để xác định chính nó.

- Phát hiện bot: Nếu trình duyệt của khách truy cập mang một chuỗi user-agent đáng ngờ, chẳng hạn như những chuỗi liên quan đến Googlebot, Bingbot, AhrefsBot, hoặc Twitterbot, trang sẽ tự động thay thế nội dung bằng một thông báo lỗi “404 Not Found” giả mạo đầy thuyết phục.

- Ngăn chặn lập chỉ mục: Kỹ thuật này ngăn trang web bị lập chỉ mục bởi các công cụ tìm kiếm hoặc bị gắn cờ bởi các máy quét bảo mật, kéo dài vòng đời của chiến dịch tấn công mạng này.

Cơ Chế Thu Thập Thông Tin Đăng Nhập

Bất kỳ khách truy cập nào vượt qua được tất cả các bước kiểm tra trên sẽ được chuyển hướng qua một script thu thập thông tin đăng nhập bị làm rối. Logic chính để đánh cắp thông tin được che giấu bên trong một hàm máy ảo (VM) tùy chỉnh.

- Chức năng máy ảo (

e_d007dc): Hàm này diễn giải một mảng các lệnh được mã hóa, làm cho việc phân tích mã tĩnh trở nên không hiệu quả. Điều này gây khó khăn đáng kể cho các nhà phân tích muốn hiểu cách thức hoạt động của script mà không thực thi nó trong một môi trường an toàn. - Mục đích: Mục tiêu là làm chậm và cản trở quá trình phân tích kỹ thuật, cung cấp thêm thời gian cho kẻ tấn công trước khi chiến dịch bị gỡ bỏ.

Chuyển Hướng Thoát Khi Bị Phát Hiện

Nếu logic kiểm soát phát hiện một công cụ bảo mật đang hoạt động giữa phiên làm việc, VM sẽ lặng lẽ chuyển hướng URL đích đến một tên miền hợp pháp, ví dụ như Google.com. Hành động này giúp trung hòa bất kỳ dấu vết pháp y nào, khiến việc thu thập bằng chứng trở nên khó khăn hơn đối với các nhà điều tra.

Theo báo cáo của DomainTools, các nạn nhân đã vượt qua tất cả các kiểm tra sẽ được chuyển hướng đến URL lừa đảo thực tế. URL này bắt chước một trang đăng nhập Microsoft 365 được thiết kế để thu thập thông tin đăng nhập theo thời gian thực. Điều này cho thấy sự tinh vi trong việc tổ chức và thực hiện các chiến dịch rò rỉ dữ liệu nhạy cảm.

Chỉ Số Bị Tổn Hại (IOCs) và Dấu Hiệu Nhận Biết

Các nhà nghiên cứu đã ghi nhận một số chỉ số bị tổn hại (IOCs) quan trọng liên quan đến chiến dịch tấn công mạng này. Những IOC này có thể được các đội bảo mật sử dụng để chủ động phát hiện và chặn các hoạt động độc hại.

- Tên miền liên quan:

securedsnmail[.]com(điểm vào ban đầu)api.ipify[.]org(dùng để kiểm tra IP – một dịch vụ hợp pháp bị lạm dụng)

- URL lừa đảo:

https[:]//office.suitetosecured[.]com/KuPbXodA?b=cGjQKg4&auth={}(URL mạo danh Microsoft 365)

- Cloudflare Turnstile Sitekey:

0x4AAAAAACG6TJhrsuZdpjsN- Ý nghĩa: Vì khóa này là một định danh tĩnh được gắn với một cấu hình bảng điều khiển Cloudflare cụ thể, các đội an ninh mạng có thể sử dụng nó để tìm kiếm trên các nền tảng như Shodan, Censys và URLScan. Điều này giúp phát hiện chủ động cơ sở hạ tầng lừa đảo mới được đăng ký trước khi chúng được triển khai trong các chiến dịch hoạt động, đóng vai trò quan trọng trong việc ngăn chặn chiếm quyền điều khiển tài khoản.

- Đặc điểm hạ tầng chung:

- Tất cả các tên miền trong chiến dịch đều được đăng ký thông qua Namecheap.

- Được lưu trữ trên cơ sở hạ tầng IP của Cloudflare.

- Chia sẻ cùng máy chủ định danh (nameservers) trỏ đến

cloudflare.com.

Tác Động và Bài Học Rút Ra cho An Ninh Mạng

Chiến dịch này nhấn mạnh nhu cầu cấp bách đối với các nhà cung cấp dịch vụ như Cloudflare để tăng cường quy trình Know Your Customer (KYC) và xây dựng các cơ chế ngăn chặn việc các tính năng bảo vệ của họ bị vũ khí hóa để chống lại cộng đồng bảo mật rộng lớn hơn. Thông tin chi tiết có thể được tìm thấy trong báo cáo của DomainTools tại DomainTools Security Blog.

Xu hướng Lạm Dụng Nền Tảng Hợp Pháp

Khi các kẻ tấn công ngày càng trở nên tinh vi hơn trong việc lạm dụng các nền tảng hợp pháp, trách nhiệm giải trình chủ động của nền tảng trở nên quan trọng không kém gì các biện pháp phòng thủ điểm cuối. Việc sử dụng các dịch vụ như Cloudflare để che giấu hoạt động độc hại không chỉ làm tăng tính hiệu quả của các cuộc tấn công mà còn làm suy yếu niềm tin vào các công cụ bảo mật.

Trách nhiệm của Nhà Cung Cấp Dịch Vụ

Các nhà cung cấp dịch vụ có trách nhiệm đảm bảo rằng các sản phẩm của họ không bị lợi dụng cho mục đích xấu. Việc tăng cường quy trình KYC có thể giúp xác định và ngăn chặn các tác nhân đe dọa đăng ký và sử dụng các dịch vụ của họ cho các hoạt động độc hại. Điều này trực tiếp ảnh hưởng đến an ninh mạng toàn cầu.

Phát Hiện Chủ Động và Phòng Ngừa Rò Rỉ Dữ liệu

Đối với các tổ chức, việc theo dõi các chỉ số bị tổn hại (IOCs) và sử dụng chúng để chủ động quét và phát hiện cơ sở hạ tầng lừa đảo là rất quan trọng. Các nhóm an ninh cần tích cực theo dõi các khóa công khai như Cloudflare Turnstile Sitekey trên các công cụ OSINT để nhận diện sớm các mối đe dọa tiềm ẩn và phòng ngừa các cuộc tấn công mạng dẫn đến rò rỉ dữ liệu nhạy cảm.

Việc hiểu rõ các kỹ thuật né tránh này giúp các chuyên gia bảo mật xây dựng các chiến lược phòng thủ hiệu quả hơn, giảm thiểu nguy cơ rò rỉ dữ liệu và bảo vệ hệ thống khỏi các mối đe dọa ngày càng tinh vi.