Mối Đe Dọa Mạng Nghiêm Trọng: APT Seedworm Tăng Cường Tấn Công Mỹ

Nhóm tấn công dai dẳng nâng cao (APT) Seedworm, còn được biết đến với tên gọi MuddyWater, Temp Zagros và Static Kitten, đã được phát hiện hoạt động mạnh mẽ trong các mạng lưới của nhiều tổ chức tại Mỹ từ đầu tháng 2 năm 2026. Sự gia tăng hoạt động này đã dấy lên báo động nghiêm trọng trong cộng đồng an ninh mạng, khẳng định đây là một mối đe dọa mạng đáng chú ý.

Hoạt Động Cường Độ Cao và Bối Cảnh Địa Chính Trị

Hoạt động của nhóm Seedworm được tăng cường sau các cuộc không kích phối hợp của Mỹ và Israel vào Iran ngày 28 tháng 2 năm 2026. Sự kiện này đã dẫn đến căng thẳng khu vực leo thang đáng kể.

Phản ứng của các tác nhân liên kết không chỉ giới hạn ở các hành động quân sự truyền thống. Các nhà điều hành mạng dường như đã tận dụng xung đột đang leo thang làm động lực trực tiếp để tăng tốc các vụ xâm nhập chống lại các mục tiêu của Mỹ và đồng minh.

Seedworm đã hoạt động từ ít nhất năm 2017 và được CISA phân loại là một phần tử cấp dưới của Bộ Tình báo và An ninh (MOIS). CISA thường xuyên công bố các cảnh báo về các nhóm APT như Seedworm để nâng cao nhận thức.

Trong nhiều năm, nhóm này đã chuyển trọng tâm tấn công từ Trung Đông sang các công ty viễn thông, nhà thầu quốc phòng, chính quyền địa phương và các tổ chức dầu khí trên khắp châu Á, châu Phi, châu Âu và Bắc Mỹ.

Các Cuộc Tấn Công Mạng Gần Đây và Mục Tiêu

Các nhà nghiên cứu của Symantec đã xác định hoạt động xâm nhập trên mạng lưới của một ngân hàng Mỹ, một sân bay Mỹ, một công ty phần mềm có quan hệ với ngành quốc phòng và hàng không vũ trụ, cùng với các tổ chức phi chính phủ ở cả Mỹ và Canada. Nghiên cứu của Symantec cung cấp thêm chi tiết về các hoạt động này.

Chi nhánh Israel của công ty phần mềm nói trên dường như là trọng tâm chính trong vụ xâm nhập đó. Seedworm dường như đã sử dụng sự hiện diện toàn cầu của công ty này như một cầu nối truy cập ngang.

Đáng chú ý, các vụ vi phạm này đã diễn ra trước khi xung đột quân sự chính thức bắt đầu. Điều này cho thấy nhóm đã âm thầm định vị mình trong các mạng lưới giá trị cao rất lâu trước khi tình hình leo thang.

Khả Năng Duy Trì Hoạt Động của Nhóm APT

Trung tâm An ninh Mạng Quốc gia Anh (NCSC) đã đưa ra cảnh báo chính thức. Cảnh báo cho biết các tác nhân liên kết với Iran “gần như chắc chắn hiện đang duy trì ít nhất một số khả năng thực hiện hoạt động mạng”, ngay cả khi có sự gián đoạn cơ sở hạ tầng internet đang diễn ra bên trong Iran.

Thực tế này nhấn mạnh một điểm mấu chốt: Seedworm và các tác nhân liên quan khác hoạt động từ nhiều quốc gia. Điều đó có nghĩa là sự gián đoạn nội bộ ở Iran không làm ngưng trệ hoạt động tổng thể của họ.

Nhóm hacktivist Handala, hoạt động phù hợp với lợi ích địa chính trị, đã báo cáo việc sử dụng mạng vệ tinh Starlink để duy trì kết nối từ giữa tháng 1 năm 2026. Điều này diễn ra rất lâu trước khi chính phủ Iran tuyên bố ngừng hoạt động internet trên toàn quốc. Các báo cáo về việc Starlink bị lợi dụng cho thấy các phương thức kết nối mới.

Mối Đe Dọa Đa Dạng Từ Các Tác Nhân Liên Quan

Ngoài Seedworm, các tác nhân khác liên kết cũng đã tăng cường hoạt động. Nhóm hacktivist thân Palestine DieNet xuất hiện vào đầu năm 2025.

Từ đó đến nay, DieNet đã tuyên bố chịu trách nhiệm về các cuộc tấn công DDoS nhắm vào cơ sở hạ tầng quan trọng của Mỹ. Các mục tiêu bao gồm các lĩnh vực năng lượng, tài chính, y tế và giao thông vận tải, sử dụng kỹ thuật TCP SYN floods, DNS amplification và NTP amplification.

Sự kết hợp giữa hoạt động gián điệp được nhà nước tài trợ và sự gián đoạn của hacktivist tạo ra một môi trường mối đe dọa mạng đa lớp mà không một biện pháp phòng thủ đơn lẻ nào có thể ngăn chặn hoàn toàn.

Bộ Công Cụ Kỹ Thuật của Seedworm

Seedworm nổi tiếng với việc phát triển các phần mềm độc hại tùy chỉnh. Đồng thời, nhóm cũng tận dụng các công cụ hợp pháp có mục đích kép, cho phép nó hòa trộn một cách yên lặng vào môi trường mạng thông thường.

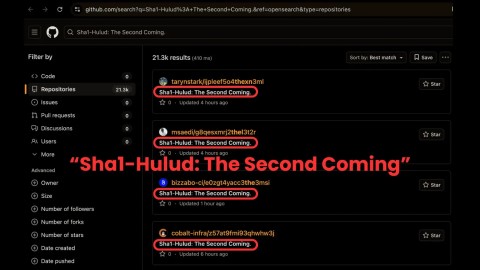

Bộ công cụ gần đây nhất của Seedworm bao gồm hai backdoor mới được xác định: Dindoor và Fakeset.

Chi Tiết về Backdoor Dindoor

- Dindoor là một backdoor chưa từng được biết đến trước đây, được xây dựng để thực thi thông qua Deno. Deno là một runtime an toàn cho JavaScript và TypeScript, mang lại dấu chân độc đáo mà nhiều công cụ bảo mật có thể không phát hiện ngay lập tức.

- Dindoor được tìm thấy trên mạng lưới thuộc chi nhánh Israel của công ty phần mềm, một ngân hàng Mỹ và một tổ chức phi lợi nhuận Canada. Mã độc này được ký bằng chứng chỉ được cấp cho “Amy Cherne”.

Chi Tiết về Backdoor Fakeset

- Fakeset là một backdoor dựa trên Python, được triển khai trên mạng lưới sân bay và các tổ chức phi lợi nhuận. Nó được ký bằng các chứng chỉ mang tên “Amy Cherne” và “Donald Gay”.

- Chứng chỉ “Donald Gay” đã từng được sử dụng để ký các phần mềm độc hại khác liên quan đến Seedworm. Điều này trực tiếp kết nối hoạt động mới này với chuỗi hạ tầng mối đe dọa mạng đã được thiết lập trước đó.

Các Công Cụ Khác và Kỹ Thuật Rò Rỉ Dữ Liệu

Downloader Stagecomp, cũng được ký bằng chứng chỉ “Donald Gay”, đã được sử dụng để phân phối backdoor Darkcomp. Darkcomp đã được Google, Microsoft và Kaspersky chính thức liên kết với Seedworm.

Trong vụ xâm nhập công ty phần mềm, những kẻ tấn công cũng đã cố gắng rò rỉ dữ liệu bằng cách sử dụng Rclone. Rclone là một tiện ích chuyển tập tin hợp pháp nhưng đã bị lạm dụng để di chuyển các tập tin đến một kho lưu trữ đám mây Wasabi. Mặc dù liệu nỗ lực này có thành công hay không vẫn chưa rõ ràng, nguy cơ rò rỉ dữ liệu nhạy cảm luôn hiện hữu khi hệ thống bị xâm nhập.

Các Biện Pháp Phòng Ngừa và Ứng Phó Hiệu Quả

Để chống lại các chiến dịch phức tạp như của Seedworm, các tổ chức cần áp dụng một chiến lược phòng thủ nhiều lớp:

- Thực thi xác thực đa yếu tố (MFA) trên tất cả các điểm truy cập từ xa. Điều này làm giảm đáng kể khả năng hệ thống bị xâm nhập thông qua thông tin đăng nhập bị đánh cắp.

- Giám sát chặt chẽ các luồng dữ liệu đi bất thường để phát hiện các dấu hiệu của sự xâm nhập hoặc rò rỉ dữ liệu. Các giải pháp phát hiện xâm nhập (IDS) và hệ thống SIEM là cần thiết.

- Triển khai tường lửa ứng dụng web (WAF) với các bộ quy tắc cập nhật thường xuyên để bảo vệ chống lại các lỗ hổng ứng dụng.

- Hạn chế quyền truy cập vào các dịch vụ lưu trữ đám mây bên ngoài và cấu hình các chính sách bảo mật chặt chẽ cho chúng.

- Duy trì các bản sao lưu ngoại tuyến, bất biến để đảm bảo khả năng phục hồi nhanh chóng sau bất kỳ cuộc tấn công phá hoại tiềm ẩn nào. Đây là một yếu tố quan trọng trong chiến lược an toàn dữ liệu toàn diện.