Mối đe dọa mạng nghiêm trọng từ tiện ích AI giả mạo

Một **mối đe dọa mạng** tinh vi đã âm thầm xâm nhập hơn 20.000 môi trường doanh nghiệp thông qua các tiện ích mở rộng trình duyệt sử dụng trí tuệ nhân tạo (AI) giả mạo. Cuộc tấn công này đã làm lộ lịch sử trò chuyện của những nhân viên thường xuyên sử dụng các công cụ AI trong công việc. Các tiện ích mở rộng độc hại, dựa trên nền tảng Chromium, đã ngụy trang thành các công cụ trợ lý AI hợp pháp và tích lũy gần 900.000 lượt cài đặt trước khi mối đe dọa được phát hiện.

Điều đáng báo động đặc biệt là khả năng của các tiện ích mở rộng này, chúng tự mạo danh thành các công cụ năng suất chính hãng trong khi lặng lẽ thu thập dữ liệu nhạy cảm ở chế độ nền.

Tiện Ích Mở Rộng Giả Mạo: Cơ Chế Tấn Công

Các tiện ích mở rộng này nhắm mục tiêu cụ thể vào người dùng các nền tảng AI phổ biến như ChatGPT và DeepSeek. Chúng có khả năng thu thập toàn bộ lịch sử hội thoại, các URL đã truy cập và dữ liệu telemetry duyệt web trực tiếp từ các phiên trình duyệt đang hoạt động.

Các nhân viên doanh nghiệp thường xuyên sử dụng các nền tảng AI này để chia sẻ mã nội bộ, kế hoạch chiến lược và quy trình làm việc độc quyền. Toàn bộ thông tin này đều bị bí mật thu thập và chuẩn bị để truyền tải đến các máy chủ do kẻ tấn công kiểm soát.

Mô Phỏng Tinh Vi và Phát Tán Rộng Rãi

Các nhà phân tích của Microsoft Defender đã xác định chiến dịch này sau khi dữ liệu telemetry báo hiệu các kết nối gửi đi bất thường liên quan đến các tiện ích mở rộng trình duyệt được cài đặt trên các tài khoản doanh nghiệp. Kẻ tấn công đã nghiên cứu kỹ lưỡng các tiện ích mở rộng hợp pháp, bao gồm một công cụ được sử dụng rộng rãi có tên AITOPIA, và sao chép thương hiệu, lời nhắc cấp quyền cũng như các yếu tố giao diện người dùng của nó.

Sự bắt chước có chủ ý này đã làm cho các tiện ích mở rộng độc hại gần như không thể phân biệt được với các công cụ chính hãng, cho phép chúng vượt qua các kiểm tra xác minh tiêu chuẩn mà không gây ra bất kỳ cảnh báo rõ ràng nào. Điều này cho thấy tính chất phức tạp của mối đe dọa mạng này.

Các tiện ích mở rộng được phân phối thông qua Chrome Web Store, lợi dụng danh tiếng của nó như một nguồn đáng tin cậy. Vì Microsoft Edge cũng hỗ trợ các tiện ích mở rộng dựa trên Chromium từ cùng một cửa hàng, một danh sách độc hại duy nhất có thể tiếp cận người dùng trên cả hai trình duyệt cùng một lúc. Trong một số trường hợp, các trình duyệt tự động đã tải xuống các tiện ích mở rộng này mà không cần chờ xác nhận từ người dùng, mở rộng thêm phạm vi của chiến dịch tấn công mạng.

Phương pháp phân phối này yêu cầu nỗ lực tối thiểu từ phía kẻ tấn công trong khi tối đa hóa khả năng phơi nhiễm trên cả môi trường cá nhân và doanh nghiệp. Điều này thể hiện một hình thức rò rỉ dữ liệu nhạy cảm có hệ thống và quy mô lớn.

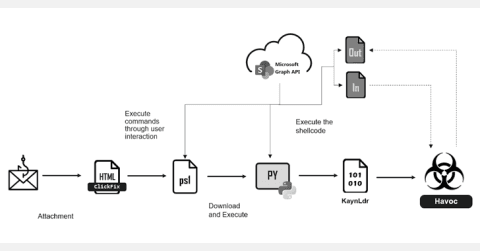

Quy Trình Thu Thập Dữ Liệu và Kênh Điều Khiển (C2)

Dữ liệu bị thu thập bao gồm mọi thứ từ các URL ứng dụng nội bộ và bảng ghi chép trò chuyện AI đến tên mô hình và định danh phiên liên tục. Điều này cung cấp cho kẻ tấn công một bức tranh cập nhật liên tục về những gì nhân viên đang làm.

Quyền truy cập liên tục này có nghĩa là ngay cả những nhân viên nghĩ rằng họ đã từ chối chia sẻ dữ liệu cũng vô tình đóng góp vào việc thu thập sau mỗi lần cập nhật tiện ích mở rộng. Sau khi được cài đặt, tiện ích mở rộng sẽ kích hoạt một tập lệnh nền bắt đầu ghi lại các URL đã truy cập và nội dung trò chuyện AI mà không yêu cầu bất kỳ hành động nào nữa từ người dùng.

Mô hình cấp quyền của Chromium đã cấp cho tiện ích quyền truy cập vào hầu hết mọi trang được mở trong trình duyệt, bao gồm cả các trang web nội bộ của công ty và các phiên trò chuyện AI. Dữ liệu được lưu trữ cục bộ ở định dạng JSON được mã hóa Base64 và được truyền đi theo các khoảng thời gian đã định trước, thay vì liên tục.

Đây là một lựa chọn thiết kế có chủ đích giúp tiện ích mở rộng nằm dưới ngưỡng của các công cụ giám sát mạng thông thường. Tiện ích mở rộng gửi dữ liệu đã thu thập qua các yêu cầu HTTPS POST đến các miền do kẻ tấn công kiểm soát.

Lưu lượng truy cập được cấu trúc để hòa trộn với các yêu cầu web trình duyệt tiêu chuẩn, giữ cho kênh C2 gần như vô hình đối với các công cụ bảo mật thông thường. Ngay sau khi dữ liệu được truyền thành công, tiện ích mở rộng sẽ xóa bộ đệm cục bộ của mình để hạn chế mọi dấu vết hoạt động trên đĩa.

Có lẽ điều đáng lo ngại nhất là một cơ chế tích hợp tự động kích hoạt lại việc thu thập dữ liệu sau mỗi lần cập nhật tiện ích mở rộng, ghi đè lên các cài đặt đồng ý mà người dùng đã cấu hình trước đó. Đây là một điểm mấu chốt cho thấy sự dai dẳng của mối đe dọa mạng này.

Chỉ Số Nhận Dạng Compromise (IOCs)

Các tổ chức cần đặc biệt chú ý đến các chỉ số dưới đây để phát hiện và ngăn chặn cuộc tấn công này:

- Tên miền kiểm soát và chỉ huy (C2):

deepaichats[.]comchatsaigpt[.]com*.chatsaigpt.com*.deepaichats.com*.chataigpt.pro*.chatgptsidebar.pro

Việc giám sát lưu lượng truy cập mạng đến các tên miền này là rất quan trọng để xác định các thiết bị bị ảnh hưởng.

Chiến Lược Phòng Ngừa và Giảm Thiểu Rủi Ro

Các tổ chức nên thực hiện các bước ngay lập tức để đánh giá mức độ phơi nhiễm bằng cách kiểm tra tất cả các tiện ích mở rộng trình duyệt được cài đặt trên các thiết bị của mình. Mọi tiện ích có ID không rõ hoặc bị gắn cờ trong chiến dịch này cần được gỡ bỏ ngay lập tức.

Biện Pháp An Ninh Mạng Cấp Độ Doanh Nghiệp

Các nhóm bảo mật cần giám sát lưu lượng POST gửi đi đến các miền độc hại đã biết để nhanh chóng xác định tất cả các thiết bị bị ảnh hưởng. Việc thực thi các chính sách cho phép (allowlisting) tiện ích mở rộng thông qua các nền tảng quản lý trình duyệt doanh nghiệp là một trong những cách hiệu quả nhất để ngăn chặn nhân viên cài đặt các tiện ích bổ sung không được kiểm duyệt. Đây là một trụ cột của an ninh mạng hiệu quả.

Bảo vệ mạng nên được kích hoạt để chặn quyền truy cập vào các điểm cuối C2 đã biết. Ngoài ra, các biện pháp kiểm soát bảo mật dữ liệu nên được áp dụng xung quanh các công cụ trò chuyện AI dựa trên trình duyệt để giảm thiểu nguy cơ thông tin nhạy cảm rời khỏi tổ chức. Cuộc tấn công này nhấn mạnh tầm quan trọng của việc duy trì một hệ thống an ninh mạng mạnh mẽ. Theo thông tin từ blog của Microsoft Security, các nhà phân tích đã chi tiết về chiến dịch này: Malicious AI assistant extensions harvest LLM chat histories.

Hướng Dẫn Cho Người Dùng Cuối

Cuối cùng, nhân viên nên được hướng dẫn kiểm tra các tiện ích mở rộng Chrome và Edge của mình, gỡ bỏ bất kỳ thứ gì không quen thuộc và tránh cài đặt bất kỳ công cụ năng suất nào không được bộ phận IT phê duyệt. Việc giáo dục người dùng là một lớp phòng thủ quan trọng chống lại mối đe dọa mạng kiểu này.