Nguy hiểm tấn công mạng: Tiện ích giả mạo gây rò rỉ ví crypto

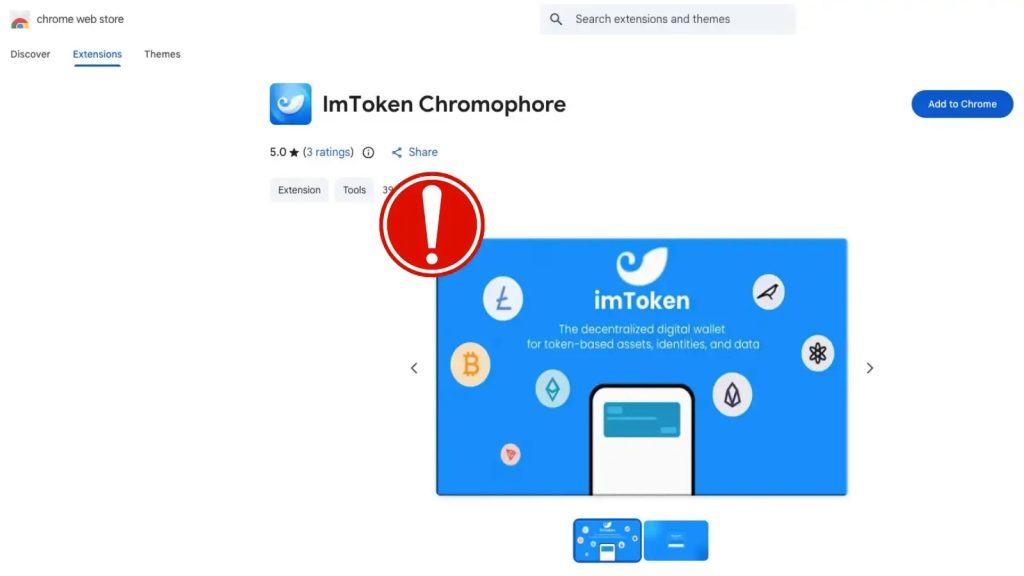

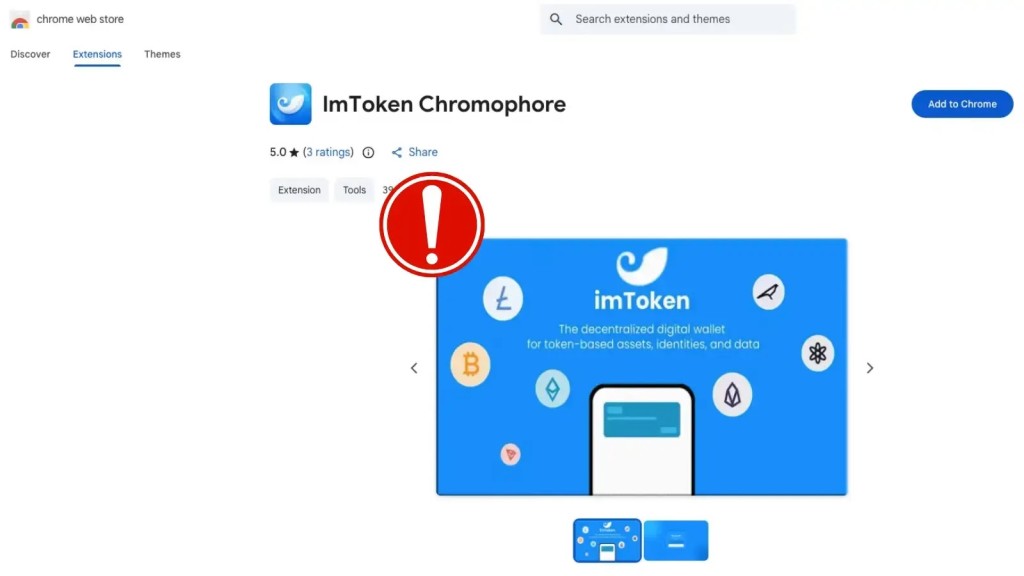

Nhóm nghiên cứu bảo mật của Socket đã phát hiện một tiện ích mở rộng độc hại dành cho Google Chrome có tên “lmΤoken Chromophore”. Tiện ích này được thiết kế đặc biệt để đánh cắp thông tin đăng nhập ví tiền điện tử thông qua một chiến dịch lừa đảo phức tạp. Sự xuất hiện của các tiện ích mở rộng giả mạo như vậy cho thấy nguy cơ về một tấn công mạng ngày càng tăng, đặt ra thách thức nghiêm trọng cho an ninh mạng.

Tiện ích “lmΤoken Chromophore” ngụy trang thành một công cụ hiển thị màu sắc dạng hex vô hại. Tuy nhiên, mục tiêu thực sự của nó là mạo danh thương hiệu ví phi tập trung nổi tiếng imToken. Kể từ khi ra mắt vào năm 2016, imToken đã phục vụ hơn 20 triệu khách hàng trên toàn cầu, biến nó thành một mục tiêu hấp dẫn cho các chiến dịch phishing và đánh cắp tài sản trong bối cảnh các cuộc tấn công mạng vào tiền điện tử đang gia tăng.

Hiểm Họa Tiện Ích Mở Rộng Độc Hại “lmΤoken Chromophore”

Đội ngũ imToken chính thức đã nhiều lần cảnh báo người dùng rằng nền tảng của họ chỉ tồn tại dưới dạng ứng dụng di động và chưa bao giờ phát hành tiện ích mở rộng cho Chrome. Mặc dù vậy, tiện ích độc hại này vẫn lôi kéo nạn nhân bằng cách sao chép hoàn hảo nhận diện thương hiệu đáng tin cậy của imToken.

Mục tiêu chính của kẻ tấn công là lừa nạn nhân cung cấp các cụm từ hạt giống (seed phrase) gồm 12 hoặc 24 từ hoặc khóa riêng tư (private key) dạng văn bản thuần túy. Việc này dẫn đến việc kẻ tấn công ngay lập tức chiếm quyền kiểm soát ví tiền điện tử của nạn nhân, một dạng tấn công mạng trực tiếp vào tài sản cá nhân.

Tiện ích này cũng che giấu mức độ nguy hiểm của mình sau hàng loạt đánh giá năm sao giả mạo và một chính sách quyền riêng tư lừa đảo. Chính sách này tuyên bố rằng tiện ích không thu thập bất kỳ dữ liệu nào, nhằm mục đích đánh lừa người dùng và các hệ thống kiểm duyệt tự động, giảm thiểu khả năng bị phát hiện trước khi cuộc tấn công mạng diễn ra.

Cơ Chế Khai Thác và Chuyển Hướng Tấn Công

Hành Vi Ngầm Sau Khi Cài Đặt

Sau khi được cài đặt, tiện ích mở rộng này hoàn toàn bỏ qua chức năng hiển thị màu sắc đã quảng cáo. Thay vào đó, nó hoạt động như một công cụ chuyển hướng nhẹ. Mã nền của nó tự động tìm nạp một trang web mục tiêu từ một điểm cuối từ xa được mã hóa cứng (hardcoded remote endpoint), thường được lưu trữ trên các dịch vụ như JSONKeeper.

Sau đó, tiện ích mở một tab trình duyệt mới, hướng nạn nhân đến cơ sở hạ tầng của kẻ tấn công. Thiết lập này mang lại lợi thế đáng kể cho các tác nhân đe dọa. Họ có thể dễ dàng thay đổi đích đến của trang lừa đảo bất kỳ lúc nào mà không cần phải cập nhật mã tiện ích mở rộng trong Cửa hàng Chrome trực tuyến. Đây là một kỹ thuật linh hoạt thường thấy trong các chiến dịch tấn công mạng tinh vi.

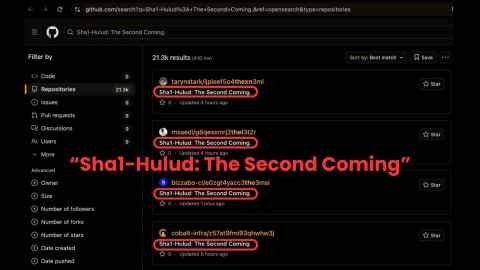

Kỹ Thuật Che Dấu Bằng Homoglyph

Đường dẫn chuyển hướng ban đầu đưa nạn nhân đến một tên miền lừa đảo giả mạo, ví dụ như chroomewedbstorre-detail-extension[.]com. Để vượt qua các máy quét bảo mật tự động và đánh lừa người đánh giá thủ công, kẻ tấn công đã sử dụng kỹ thuật homoglyph Unicode hỗn hợp (mixed-script Unicode homoglyphs).

Bằng cách thay thế các ký tự Latin tiêu chuẩn bằng các ký tự Cyrillic và Hy Lạp có hình thức tương tự, cả trong tiêu đề trang và đường dẫn nhập, kẻ tấn công dễ dàng né tránh các hệ thống phát hiện dựa trên khớp văn bản đơn giản. Đây là một phương pháp phổ biến trong các chiến dịch tấn công mạng có chủ đích.

Giao Diện Lừa Đảo và Rò Rỉ Dữ Liệu

Thiết Kế Trang Phishing Tinh Vi

Khi nạn nhân truy cập trang lừa đảo, họ sẽ thấy một giao diện nhập ví giả mạo. Giao diện này được cung cấp bởi các tệp JavaScript bên ngoài như sjcl-bip39.js và wordlist_english.js. Những tệp này mô phỏng chức năng của một ví tiền điện tử thực tế, tạo cảm giác đáng tin cậy cho trang web lừa đảo.

Trang web giả mạo này yêu cầu người dùng nhập cụm từ hạt giống bí mật (mnemonic seed phrase) hoặc khóa riêng tư của họ. Đây là điểm mấu chốt để kẻ tấn công thực hiện hành vi rò rò rỉ dữ liệu nhạy cảm từ nạn nhân.

Quy Trình Đánh Cắp và Che Giấu Hành Vi

Để duy trì ảo tưởng hợp pháp sau khi thu hoạch dữ liệu nhạy cảm, quy trình lừa đảo yêu cầu người dùng đặt mật khẩu cục bộ và hiển thị màn hình tải “đang nâng cấp” giả mạo. Điều này nhằm mục đích kéo dài thời gian và giảm thiểu sự nghi ngờ của nạn nhân.

Cuối cùng, chuỗi tấn công sẽ chuyển hướng nạn nhân đến trang web chính thức token.im. Việc chuyển hướng này giúp giảm thiểu sự nghi ngờ của nạn nhân trong khi kẻ tấn công bí mật rút sạch tiền từ các tài khoản đã bị xâm nhập. Đây là một chiến thuật phổ biến trong các cuộc tấn công mạng nhằm che giấu dấu vết và tối đa hóa lợi nhuận.

Chỉ Dẫn Bảo Mật và Biện Pháp Đối Phó Chống Tấn Công Mạng

Tăng Cường Kiểm Soát Tiện Ích Mở Rộng Trình Duyệt

Các nhóm bảo mật cần xem xét kỹ lưỡng các tiện ích mở rộng trình duyệt với sự nghiêm ngặt tương tự như khi kiểm tra phần mềm bên thứ ba truyền thống. Các tổ chức được khuyến cáo mạnh mẽ nên hạn chế cài đặt tiện ích mở rộng trong các hồ sơ trình duyệt nhạy cảm để nâng cao an ninh mạng tổng thể.

Người dùng phải luôn xác minh tất cả phần mềm ví thông qua các kênh phân phối chính thức của nhà cung cấp. Tuyệt đối không cài đặt các tiện ích mở rộng không rõ nguồn gốc hoặc không được xác minh, vì chúng có thể là mầm mống cho các tấn công mạng.

Hành Động Khẩn Cấp Sau Sự Cố

Nếu bất kỳ người dùng nào đã nhập cụm từ hạt giống, khóa riêng tư hoặc mật khẩu ví vào một trang lừa đảo bị nghi ngờ, họ phải coi ví đó đã bị xâm phạm hoàn toàn. Hành động cần thiết ngay lập tức là chuyển tất cả tài sản sang các khóa mới, an toàn. Mọi sự chậm trễ có thể dẫn đến mất mát tài sản không thể phục hồi và trở thành nạn nhân của một cuộc tấn công mạng lớn hơn.

Giám Sát Chủ Động Để Phát Hiện Xâm Nhập

Các công cụ bảo mật nên được cấu hình để giám sát các tiện ích mở rộng có hành vi chính là tìm nạp nội dung từ xa và mở các đích đến bên ngoài. Hành vi này là một dấu hiệu đỏ rõ ràng của các tiện ích mở rộng độc hại, cho thấy một mối đe dọa mạng tiềm tàng. Việc tích hợp các hệ thống phát hiện xâm nhập (IDS) có thể giúp nhận diện sớm các hoạt động bất thường này, góp phần củng cố an ninh mạng.

Chỉ Số Tổn Thương (IOCs)

Các nhà phân tích bảo mật nên tích hợp các Chỉ số Tổn thương (IOCs) sau đây vào các hệ thống phát hiện để ngăn chặn tấn công mạng này:

- Tên tiện ích mở rộng độc hại:

lmΤoken Chromophore - Tên miền phishing giả mạo:

chroomewedbstorre-detail-extension[.]com - Các tệp JavaScript độc hại trên trang phishing:

sjcl-bip39.jswordlist_english.js

- Dịch vụ lưu trữ điểm cuối từ xa (generic):

JSONKeeper(đích đến cụ thể có thể thay đổi, cần giám sát lưu lượng mạng đến dịch vụ này)

Việc cập nhật liên tục các IOC này vào các giải pháp bảo mật là rất quan trọng để bảo vệ hệ thống và tài sản kỹ thuật số khỏi các hình thức tấn công mạng tương tự, tăng cường khả năng phòng thủ tổng thể.