Mã độc Rootkit Linux: Nguy hiểm từ eBPF & io_uring

Trong bối cảnh hạ tầng công nghệ ngày càng phức tạp, các chuyên gia an ninh mạng đang đối mặt với một thách thức đặc biệt nguy hiểm: sự trỗi dậy của mã độc rootkit Linux. Từng được coi là mối đe dọa chủ yếu trên hệ thống Windows, Linux giờ đây là mục tiêu chính của những kẻ tấn công, đặc biệt trong môi trường điện toán đám mây, điều phối container, IoT và điện toán hiệu năng cao.

Các tác nhân đe dọa hiện nay đang phát triển những rootkit Linux khai thác các tính năng kernel tiên tiến, khiến chúng khó bị phát hiện và gỡ bỏ hơn đáng kể so với các phiên bản trước đó.

Tổng Quan về Mã Độc Rootkit

Rootkit là một loại mã độc được thiết kế với mục tiêu cốt lõi: ẩn mình. Không giống như ransomware hay mã độc đánh cắp dữ liệu thường biểu hiện sự hiện diện thông qua thiệt hại hoặc yêu cầu chuộc, rootkit âm thầm xâm nhập vào hệ điều hành và thao túng cách nó trình bày thông tin cho cả người dùng và các công cụ bảo mật.

Chúng có khả năng che giấu các tiến trình, tệp tin, kết nối mạng và thậm chí cả sự hiện diện của chính chúng trong danh sách các module kernel. Đối với những kẻ tấn công nhắm vào các hệ thống giá trị cao như máy chủ chính phủ, hạ tầng viễn thông hoặc nhà cung cấp dịch vụ đám mây, một rootkit không bị phát hiện trong nhiều tháng sẽ có giá trị lớn hơn nhiều so với một rootkit gây ra cảnh báo ngay lập tức.

Sự Tiến Hóa của Mã Độc Rootkit Linux

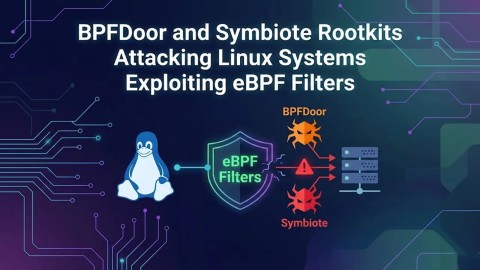

Các nhà nghiên cứu tại Elastic Security Labs đã nhận diện được sự tiến hóa của mối đe dọa này trong một loạt bài nghiên cứu chi tiết. Họ đã theo dõi cách các mã độc rootkit Linux tiến triển qua nhiều thế hệ khác nhau, từ việc chiếm quyền điều khiển đối tượng chia sẻ (shared-object hijacking) cơ bản vào đầu những năm 2000, thông qua các implant module kernel có thể tải (LKM), và giờ đây là kỷ nguyên hiện đại được định nghĩa bởi các implant dựa trên eBPF và cơ chế né tránh dựa trên io_uring.

Những ví dụ thực tế như TripleCross, Boopkit và RingReaper (được ghi nhận vào năm 2025) đại diện cho sự phát triển tiên tiến nhất này.

eBPF: Công Cụ Khai Thác Kép

Điều đáng lo ngại về các rootkit hiện nay không chỉ là sự tinh vi về mặt kỹ thuật, mà còn là cách chúng khai thác các tính năng kernel vốn được xây dựng cho các mục đích hợp pháp.

- Extended Berkeley Packet Filter (eBPF): Ban đầu được giới thiệu như một máy ảo an toàn trong kernel cho việc lọc gói tin và theo dõi, eBPF đã bị kẻ tấn công lợi dụng để “hook” các syscall và chặn các sự kiện kernel mà không cần tải một module kernel truyền thống.

- Điều này tạo ra một thay đổi cơ bản trong cách rootkit tương tác với kernel Linux. Thay vì viết một module kernel độc hại có nguy cơ làm sập hệ thống hoặc kích hoạt trạng thái kernel bị nhiễm độc, một kẻ tấn công sử dụng eBPF tải bytecode đi qua trình xác minh (verifier) của chính kernel trước khi được biên dịch JIT thành mã máy gốc. Điều này làm cho implant có vẻ hợp pháp hơn đối với chính hệ điều hành.

- Các eBPF rootkits thường gắn chương trình của chúng vào các tracepoint nhập syscall hoặc các hook của Linux Security Module (LSM), cho phép chúng có khả năng hiển thị vào việc thực thi tiến trình, truy cập tệp và hoạt động mạng mà không cần sửa đổi bất kỳ con trỏ hàm nào hoặc vá mã kernel trực tiếp.

Ví dụ, TripleCross đã chứng minh cách các chương trình eBPF có thể hook syscall execve để giám sát và thao túng việc thực thi tiến trình. Trong khi đó, Boopkit sử dụng eBPF để xây dựng một kênh Command-and-Control (C2) bí mật, ẩn mình trong các gói mạng được chế tạo đặc biệt.

io_uring: Che Giấu Hoạt Động I/O

io_uring bổ sung cho eBPF bằng cách nhắm vào một bề mặt phát hiện khác. Khi một tiến trình sử dụng io_uring để thực hiện các thao tác đọc, ghi tệp và siêu dữ liệu, nó gửi tất cả các yêu cầu đó trong một lô duy nhất thông qua các vòng bộ nhớ chia sẻ (shared memory rings) thay vì kích hoạt các syscall riêng lẻ cho mỗi hành động.

Điều này có nghĩa là một tiến trình độc hại thực hiện thu thập dữ liệu quy mô lớn hoặc trinh sát có thể làm như vậy với mức độ giám sát telemetry cấp syscall tối thiểu. Đây là một vấn đề nghiêm trọng đối với các giải pháp EDR dựa vào khả năng hiển thị trên mỗi syscall.

Thách Thức Trong Phát Hiện và Đối Phó

Tác động của sự thay đổi này là rất đáng kể. Các công cụ phát hiện truyền thống như rkhunter và chkrootkit quét tìm dấu hiệu xâm nhập dựa trên LKM. Tuy nhiên, các implant eBPF không xuất hiện trong /proc/modules và có thể bỏ qua hoàn toàn các hạn chế của Secure Boot. Điều này khiến một phần lớn các môi trường Linux sản xuất – đặc biệt là những môi trường không có telemetry cấp kernel chuyên biệt – hoạt động với một điểm mù nghiêm trọng mà các tác giả rootkit hiện đại đang tích cực khai thác.

Để hiểu rõ hơn về cách các rootkit hiện đại khai thác kernel, bạn có thể tham khảo nghiên cứu chuyên sâu về chủ đề này trên trang của Elastic Security Labs.

Chiến Lược Phát Hiện và Phòng Ngừa Nâng Cao

Các nhà bảo vệ không hoàn toàn bất lực trước mối đe dọa của eBPF rootkits và các rootkit dựa trên io_uring. Các nhà nghiên cứu của Elastic đã đưa ra một số khuyến nghị cụ thể để phát hiện và ứng phó với các mối đe dọa này.

Giám Sát Syscall và Hoạt Động io_uring Bất Thường

Giám sát việc sử dụng bất thường các syscall io_uring_enter và io_uring_register có thể tiết lộ các tiến trình gửi các lô hoạt động lớn bất thường hoặc đăng ký quá nhiều file descriptor. Điều này là dấu hiệu mạnh mẽ của hành vi đáng ngờ.

# Ví dụ lệnh theo dõi syscall (cần quyền root và công cụ như bpftrace)

sudo bpftrace -e 'tracepoint:syscalls:sys_enter_io_uring_enter { printf("PID: %d, Comm: %s, Rings: %dn", pid, comm, args->nr_rings); }'

sudo bpftrace -e 'tracepoint:syscalls:sys_enter_io_uring_register { printf("PID: %d, Comm: %s, Opcode: %dn", pid, comm, args->opcode); }'Kiểm Soát và Kiểm Tra Chương Trình eBPF Đã Tải

Đối với các mối đe dọa dựa trên eBPF, các tổ chức nên kiểm tra tất cả các chương trình eBPF đã tải trên các hệ thống mà công cụ eBPF thường không được mong đợi. Các chương trình không mong muốn được gắn vào tracepoint hoặc hook LSM là một chỉ báo mạnh mẽ về sự xâm nhập mạng.

# Liệt kê các chương trình eBPF đang chạy (cần công cụ bpftool)

sudo bpftool prog show

# Kiểm tra map eBPF

sudo bpftool map showCác Biện Pháp Tổng Thể và Cập Nhật Kernel

Ngoài ra, các tổ chức được khuyến nghị thực hiện các chính sách khóa kernel (kernel lockdown policies), kích hoạt ký module (module signing) và giữ cho kernel được cập nhật. Điều này đặc biệt quan trọng với các phiên bản kernel mới hơn, như sau phiên bản 6.9, đã giới thiệu những thay đổi kiến trúc phá vỡ các phương pháp hooking bảng syscall cũ.

Các phương pháp đáng tin cậy nhất để xác định rootkit đã ẩn mình thành công khỏi các công cụ userland tiêu chuẩn bao gồm:

- Phân tích pháp y bộ nhớ (Memory forensics)

- Kiểm tra tính toàn vẹn kernel (Kernel integrity checks)

- Thu thập telemetry dưới cấp độ OS