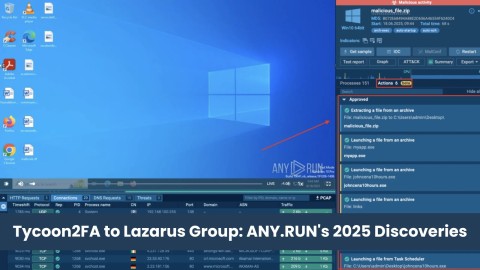

Tấn công mạng: Triệt phá Tycoon 2FA Phishing-as-a-Service hiệu quả

Một chiến dịch phối hợp toàn cầu, dẫn đầu bởi Microsoft và Europol, đã thành công triệt phá nền tảng Phishing-as-a-Service (PhaaS) Tycoon 2FA. Hoạt động này đã tịch thu 330 tên miền được sử dụng cho các cuộc tấn công mạng nhằm đánh cắp thông tin đăng nhập và né tránh xác thực đa yếu tố (MFA).

Chiến dịch này đã làm gián đoạn một dịch vụ hoạt động từ năm 2023, chịu trách nhiệm cho hàng chục triệu email lừa đảo mỗi tháng. Sự phối hợp giữa khu vực công và tư nhân xuyên biên giới này đánh dấu một bước tiến quan trọng trong việc chống lại tội phạm mạng.

Hoạt Động Tấn Công Mạng Tycoon 2FA PhaaS Bị Triệt Phá

Kỹ Thuật Né Tránh MFA của Tycoon 2FA

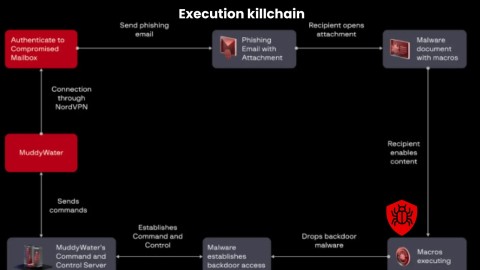

Nền tảng Tycoon 2FA cung cấp cho tội phạm mạng khả năng bỏ qua xác thực đa yếu tố (MFA) thông qua các kỹ thuật tấn công trung gian (AiTM – Adversary-in-the-Middle).

Phương pháp này cho phép kẻ tấn công thu thập thông tin đăng nhập, token phiên làm việc và mã xác thực theo thời gian thực cho các dịch vụ phổ biến như Microsoft 365 và Gmail.

Để thực hiện, Tycoon 2FA sử dụng các mẫu trang web giả mạo rất chân thực, proxy ngược và JavaScript động. Chúng chuyển tiếp đầu vào của nạn nhân đến các dịch vụ hợp pháp, sau đó chiếm quyền phiên làm việc mà không kích hoạt cảnh báo.

Nền tảng này còn tích hợp nhiều tính năng né tránh tinh vi, bao gồm CAPTCHA, lọc bot, nhận dạng vân tay trình duyệt, nén Base64/LZ, DOM vanishing và dự phòng đa tên miền để đánh cắp dữ liệu.

Theo báo cáo từ Microsoft, các tên miền được ưa chuộng bao gồm các TLD (Top-Level Domains) như .ru, .com, .es. Chúng được xoay vòng nhanh chóng và tạo ra theo kiểu DGA (Domain Generation Algorithm) để né tránh các biện pháp chặn.

Phạm Vi và Tầm Ảnh Hưởng của Cuộc Tấn Công Mạng

Tính đến giữa năm 2025, nền tảng Tycoon 2FA chiếm 62% số vụ lừa đảo mà Microsoft đã chặn.

Dịch vụ này đã liên quan đến 96.000 nạn nhân, trong đó có 55.000 khách hàng của Microsoft, gây ảnh hưởng nghiêm trọng đến các ngành y tế và giáo dục.

Tháng 11 năm 2025, hoạt động của Tycoon 2FA gần như tăng gấp đôi so với tháng trước. Sự gia tăng này có thể do hoạt động lừa đảo mùa lễ hội và sự gia tăng của số lượng người đăng ký PhaaS.

Sự gia tăng này dẫn đến khoảng 33 triệu tin nhắn được gửi chỉ trong một tháng, khiến nó trở thành dịch vụ lừa đảo hiệu quả nhất từng được Microsoft theo dõi.

Tổng khối lượng tin nhắn lừa đảo từ tháng 10 năm 2025 đến tháng 1 năm 2026 ước tính khoảng 87,5 triệu, nhắm mục tiêu vào hơn 500.000 tổ chức trên toàn cầu.

Hơn 100 thành viên Health-ISAC đã trở thành nạn nhân của cuộc tấn công mạng, gây ra gián đoạn hoạt động như chậm trễ trong chăm sóc bệnh nhân tại các bệnh viện và trường học ở New York.

Chiến Dịch Triệt Phá PhaaS Toàn Cầu

Dưới lệnh của tòa án Hoa Kỳ và Chương trình Mở rộng Tình báo Mạng (CIEP) của Europol, Microsoft đã dẫn đầu việc tịch thu các bảng điều khiển và trang đăng nhập giả mạo.

Đây là hoạt động triệt phá xuyên biên giới công-tư đầu tiên thuộc loại này, cho thấy mức độ hợp tác quốc tế.

Các đối tác bao gồm Proofpoint, Intel 471, eSentire, Cloudflare, SpyCloud, Resecurity, Coinbase và Shadowserver đã cung cấp dữ liệu đo lường, thông tin tình báo và hỗ trợ triệt phá cơ sở hạ tầng ở các khu vực pháp lý khác nhau.

Dịch vụ này được vận hành bởi một cá nhân và tích hợp với các dịch vụ như RedVDS cho việc lưu trữ và gửi thư rác email.

Sự triệt phá này phản ánh nền kinh tế giả mạo, nơi các gián đoạn có hiệu ứng dây chuyền. Các chiến dịch triệt phá trước đó đối với Lumma Stealer, RaccoonO365 và Fake ONNX đã buộc các kẻ tấn công phải chuyển sang sử dụng Tycoon 2FA.

Thông tin chi tiết về chiến dịch triệt phá có thể được tham khảo thêm tại báo cáo của Microsoft.

Các Chiến Thuật MITRE ATT&CK Liên Quan đến Tấn Công Mạng

Các ánh xạ MITRE ATT&CK cho thấy Tycoon 2FA tập trung vào các chiến thuật như:

- T1566.002: Phishing: Spearphishing Link (Lừa đảo: Liên kết lừa đảo có mục tiêu) để phân phối các liên kết độc hại.

- T1078: Valid Accounts (Tài khoản hợp lệ) thông qua việc đánh cắp thông tin xác thực.

- T1550.002: Multi-factor Authentication Bypass: Multi-Factor Authentication Request Generation (Bỏ qua xác thực đa yếu tố: Tạo yêu cầu xác thực đa yếu tố) để vượt qua lớp bảo vệ MFA.

- T1552.001: Unsecured Credentials: Credentials in Files (Thông tin xác thực không an toàn: Thông tin xác thực trong tệp) nếu thông tin bị lưu trữ và đánh cắp.

Biện Pháp Phòng Ngừa và Giảm Thiểu Rủi Ro Tấn Công Mạng

Để chống lại các loại hình tấn công mạng tinh vi như Tycoon 2FA, các tổ chức cần triển khai các biện pháp phòng ngừa chủ động và nâng cao khả năng phản ứng.

Triển khai các khóa xác thực Passkeys, khóa phần cứng FIDO2 hoặc các hình thức MFA kháng lừa đảo vượt trội hơn SMS/TOTP truyền thống.

Thực thi kiểm soát độ tin cậy thiết bị và phiên làm việc, đảm bảo chỉ các thiết bị và phiên hợp lệ mới có thể truy cập tài nguyên.

Giám sát chặt chẽ các bất thường proxy, các lần đăng nhập bất thường và việc xoay vòng tên miền nhanh chóng bằng cách sử dụng các nguồn cấp dữ liệu tình báo mối đe dọa (threat intelligence feeds).

Chặn các IOC (Indicators of Compromise) đã biết và kích hoạt các bộ lọc email dựa trên AI để phát hiện và ngăn chặn các email lừa đảo.

Các tổ chức nên tham gia vào các ISAC (Information Sharing and Analysis Centers) để chia sẻ dữ liệu đo lường và thông tin tình báo. Không một thực thể nào có thể tự mình chống lại các dịch vụ AiTM PhaaS có quy mô lớn.

Những gián đoạn bền vững như vụ triệt phá Tycoon 2FA sẽ làm tăng chi phí hoạt động cho tội phạm mạng, buộc chúng phải thắt chặt quyền truy cập và thậm chí đóng cửa, từ đó định hình lại thị trường tội phạm mạng.