Nguy hiểm: Rủi ro bảo mật từ TPMS xe hơi không mã hóa

Hệ thống Giám sát Áp suất Lốp (TPMS) trên các phương tiện từ Toyota, Renault, Hyundai và Mercedes đã được phát hiện truyền dữ liệu lốp xe không mã hóa. Điều này tạo ra một rủi ro bảo mật nghiêm trọng, cho phép theo dõi thụ động xe và người lái với chi phí thấp.

Nghiên cứu của IMDEA Networks và các đối tác đã chỉ ra rằng trong 10 tuần, hơn 6 triệu tín hiệu từ 20.000 phương tiện đã được thu thập bằng thiết bị thu sóng giá chỉ 100 USD. Phát hiện này nhấn mạnh các rủi ro bảo mật và nguy cơ lớn về quyền riêng tư.

Tổng quan về Lỗ hổng TPMS

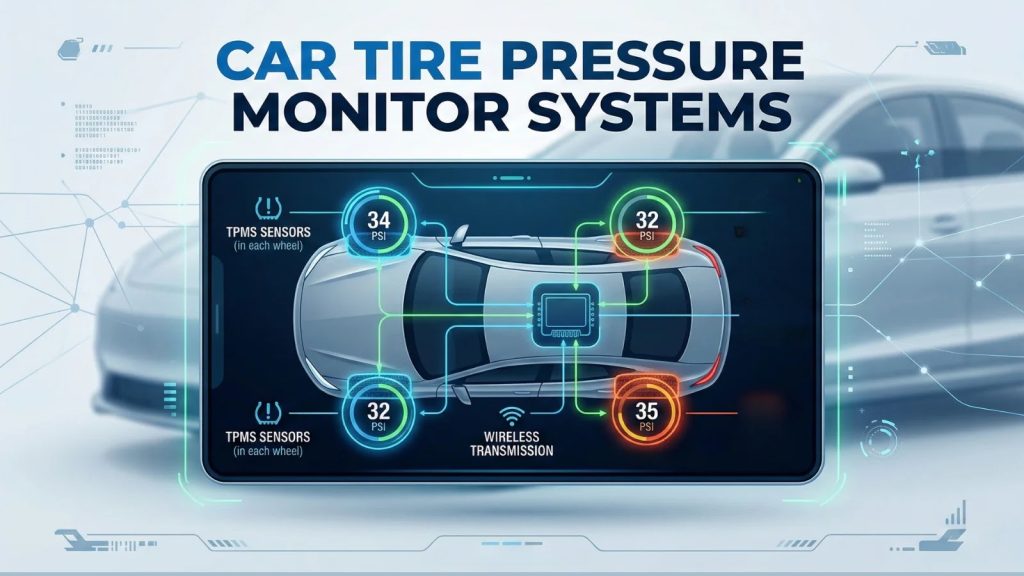

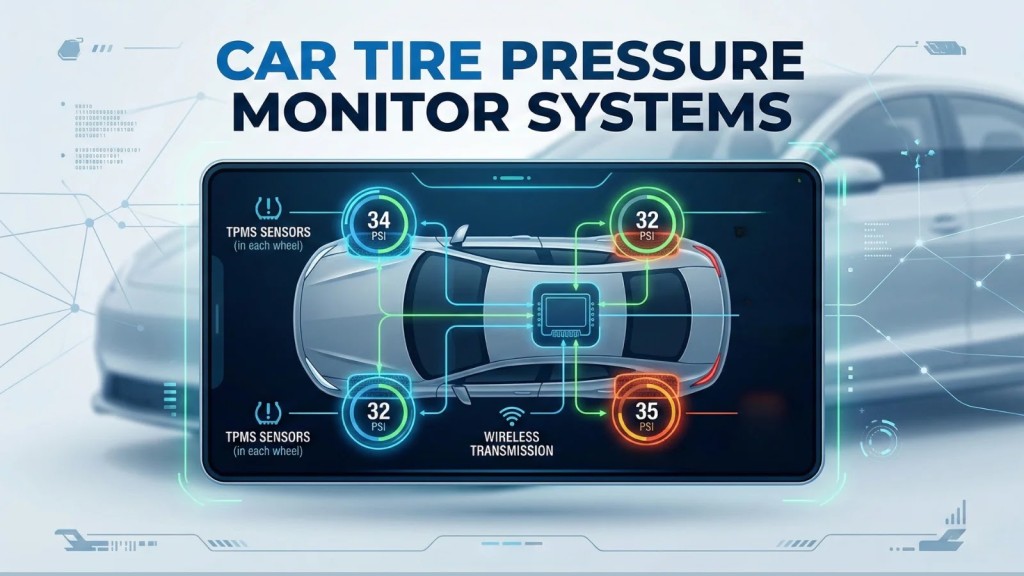

Cấu tạo và Hoạt động của dTPMS

Cảm biến TPMS trực tiếp (dTPMS), được tích hợp trong lốp xe, phát đi dữ liệu áp suất, nhiệt độ, trạng thái pin và một ID duy nhất từ 24-32 bit. Các thông tin này được truyền dưới dạng cleartext qua sóng radio 315/433 MHz với tốc độ 20 kbps.

Không giống như TPMS gián tiếp (iTPMS) của Volkswagen Group, dTPMS thiếu cơ chế mã hóa hoặc xoay vòng ID. Điều này cho phép nghe lén tín hiệu ở khoảng cách lên đến 55 mét, ngay cả khi không có tầm nhìn trực tiếp, tạo ra mối đe dọa mạng đáng kể.

Tín hiệu được truyền mỗi 30-120 giây khi xe đang di chuyển hoặc hàng giờ khi đỗ (tùy hãng). Điều này tạo ra một “dấu vân tay kỹ thuật số” bền vững cho mỗi phương tiện.

Các nhà sản xuất như Toyota, Renault, Hyundai và Mercedes ưu tiên dTPMS dùng pin, sử dụng các giao thức độc quyền như điều chế ASK/FSK. Cảm biến của Toyota truyền liên tục, kể cả khi xe đứng yên, trong khi Renault chỉ kích hoạt chủ yếu khi xe di chuyển.

Quy định hiện hành và Lỗ hổng An ninh mạng

TPMS đã trở thành trang bị bắt buộc trên toàn cầu từ năm 2007-2012 nhằm mục đích an toàn. Tuy nhiên, các lỗ hổng an ninh mạng vẫn tồn tại, bất chấp Quy định 155 của Liên Hợp Quốc.

Quy định UN R155 yêu cầu an ninh mạng cho phương tiện nhưng lại bỏ qua TPMS, dù 54 quốc gia đã thực thi từ năm 2022. Các nghiên cứu trước đây đã đề xuất mã hóa hoặc truyền tín hiệu theo thời gian, nhưng không giải pháp nào được áp dụng rộng rãi.

Hệ thống Cyber Tyre mới của Pirelli/Bosch sử dụng BLE (vẫn có thể bị nghe lén) và chỉ giới hạn cho các phương tiện cao cấp. Đây cũng là một yếu tố cần được xem xét về rủi ro bảo mật.

Phương pháp Nghiên cứu và Khai thác

Thiết lập thu thập Dữ liệu

Nhóm nghiên cứu đã triển khai năm bộ thu RTL-SDR trên Raspberry Pi (khoảng 100 USD/thiết bị) tại các vị trí trong nhà gần đường. Hệ thống này bao phủ khu vực 10.050 m² trong 10 tuần.

Sử dụng bộ giải mã rtl_433 mã nguồn mở, dữ liệu được thu thập qua MQTT/InfluxDB. Họ đã lọc được ID của 12 xe đã xác minh bằng công cụ Autel TS501.

Các thử nghiệm trên xe đang di chuyển với tốc độ 50 km/h xác nhận khả năng thu tín hiệu đa hướng đáng tin cậy. Khả năng thu thập dữ liệu được cải thiện từ 40% (với 1 ID) lên gần 100% (với 4 ID), điều này rất quan trọng cho việc theo dõi di động.

Đây là một lỗ hổng cần được giải quyết để ngăn chặn các hoạt động giám sát trái phép.

Thuật toán Khớp và Phân tích

Để khớp ID lốp với phương tiện, nghiên cứu sử dụng chỉ số Jaccard trên các cửa sổ 1 phút:

J(A,B) = |A ∩ B| / |A ∪ B|Các ID cùng xuất hiện được nhóm lại bằng hợp nhất bắc cầu (transitive merging).

Phương pháp này vượt trội hơn so với tương quan chéo, giúp xác định chính xác tất cả 12 xe dù tín hiệu thưa thớt. Chi tiết nghiên cứu được công bố tại báo cáo khoa học.

Phân tích Rủi ro Bảo mật và Kịch bản Tấn công

Suy luận Thói quen Cá nhân

Dữ liệu TPMS không mã hóa cho phép những kẻ tấn công suy luận thói quen cá nhân từ các mẫu hình thời gian. Ví dụ, giờ làm việc (đến từ 8 giờ sáng – 5 giờ chiều), ngày làm việc từ xa, giờ nghỉ trưa hoặc các chuyến đi.

Phân tích các xe đã ẩn danh cho thấy các mẫu hình rõ rệt: nhân viên bán thời gian (ví dụ: Xe 1: đến lúc 8 giờ sáng, đi đường vòng qua trường đại học), nhân viên toàn thời gian (vắng mặt vào thứ Sáu) và người ngoài (khoảng trống cho chuyến đi).

Tiết lộ Thông tin Phương tiện và Chủ sở hữu

Áp suất lốp có thể tiết lộ loại xe/trọng lượng (ví dụ: 230 kPa cho xe sedan) hoặc tải trọng. Khi kết hợp với camera, dữ liệu này có thể liên kết đến chủ sở hữu.

Các rủi ro bảo mật bao gồm trộm cắp (phát hiện vắng nhà), giám sát doanh nghiệp, hoặc giả mạo tín hiệu để cướp xe/tấn công từ chối dịch vụ.

Xu hướng áp suất lốp cũng theo dõi lạm phát (ví dụ: lốp trước vào Ngày 13). Mạng lưới quy mô lớn có thể bí mật giám sát các thành phố, bỏ qua các hệ thống đọc biển số xe, tạo ra một rủi ro bảo mật nghiêm trọng về quyền riêng tư.

Khuyến nghị và Giải pháp

Đối với Nhà sản xuất và Nhà hoạch định chính sách

Các nhà sản xuất cần mã hóa ID, xoay vòng chúng hoặc áp dụng các chế độ năng lượng cực thấp mà không sử dụng beacon cố định. Điều này sẽ giảm thiểu đáng kể rủi ro bảo mật từ việc theo dõi thụ động.

Các nhà hoạch định chính sách cần cập nhật các quy định như EU 2019/2144 để đưa TPMS vào phạm vi điều chỉnh và yêu cầu các tiêu chuẩn an ninh mạng mạnh mẽ hơn.

Đối với Người lái xe

Người lái xe có thể sử dụng công cụ kích hoạt TPMS để xác minh ID, nhưng không có tùy chọn để vô hiệu hóa. Các cảm biến mã hóa hậu mãi hiện chưa được kiểm chứng về hiệu quả và an toàn thông tin, cũng như có thể mang lại rủi ro bảo mật khác.

Trong ngắn hạn, có thể triển khai ăng-ten định hướng hoặc che chắn tần số thấp (LF shielding), dù những giải pháp này không thực tế cho người dùng phổ thông.

Lỗ hổng này nhấn mạnh cách các tính năng an toàn có thể trở thành công cụ giám sát trong xe hơi kết nối, đòi hỏi phải có sự thay đổi nhanh chóng trong các giao thức TPMS và giảm thiểu rủi ro bảo mật liên quan.