Mã độc Dohdoor mới: Nguy cơ tinh vi tấn công giáo dục, y tế

Một mối đe dọa mạng mới đã âm thầm nhắm mục tiêu vào các tổ chức giáo dục và y tế trên khắp Hoa Kỳ, được phát hiện hoạt động từ ít nhất tháng 12 năm 2025.

Mối đe dọa này, được theo dõi dưới định danh tác nhân “UAT-10027,” triển khai một backdoor chưa từng được biết đến trước đây có tên là “Dohdoor.”

Dohdoor sử dụng sự kết hợp tiên tiến của các kỹ thuật tàng hình và phân phối nhiều giai đoạn để đạt được quyền truy cập bền bỉ vào môi trường nạn nhân.

Sự xuất hiện của mã độc Dohdoor báo hiệu một xu hướng gia tăng của các tác nhân đe dọa tinh vi đang chuyển trọng tâm sang các lĩnh vực xử lý dữ liệu cá nhân nhạy cảm nhưng thường hoạt động với nguồn lực bảo mật hạn chế.

Kỹ thuật Giao tiếp Tàng hình của Mã độc Dohdoor

Dohdoor lấy tên một phần từ kỹ thuật DNS-over-HTTPS (DoH) mà nó sử dụng để giao tiếp với các máy chủ Command-and-Control (C2).

Phương pháp này biến một giao thức internet đáng tin cậy thành một kênh liên lạc bí mật.

Bằng cách định tuyến lưu lượng C2 của mình thông qua cơ sở hạ tầng DNS được mã hóa của Cloudflare, mã độc làm cho các giao tiếp gửi ra ngoài trông giống như lưu lượng HTTPS bình thường, hòa lẫn vào hoạt động mạng hàng ngày.

Tác nhân đe dọa còn củng cố sự lừa dối này bằng cách sử dụng các tên miền phụ như MswInSofTUpDloAd và DEEPinSPeCTioNsyStEM để bắt chước các yêu cầu cập nhật phần mềm hợp pháp hoặc kiểm tra bảo mật.

Việc sử dụng chữ hoa không đều trên các tên miền cấp cao nhất (TLD) không chuẩn — như .OnLiNe, .DeSigN, và .SoFTWARe — giúp chiến dịch này bỏ qua các bộ lọc đối sánh chuỗi tự động và các hàng rào phòng thủ dựa trên danh sách chặn.

Chiến dịch UAT-10027 và Các Kỹ thuật Khai thác

Các nhà phân tích của Cisco Talos đã xác định chiến dịch đang diễn ra này và gán cho nó định danh UAT-10027. Chi tiết có thể tham khảo thêm tại báo cáo của Cisco Talos.

Talos lưu ý rằng tác nhân đe dọa này lạm dụng các tệp thực thi Windows hợp pháp, được gọi là Living-off-the-Land Binaries (LOLBins), để sideload mã độc Dohdoor vào các hệ thống bị xâm nhập.

Các nhà nghiên cứu cũng chỉ ra rằng cơ sở hạ tầng của chiến dịch được thiết kế cẩn thận để tránh sự gán ghép, với các máy chủ C2 được ẩn đằng sau mạng biên tin cậy toàn cầu của Cloudflare.

Điều này làm cho việc chặn và chặn lưu lượng trở nên khó khăn hơn đáng kể đối với các nhà bảo vệ.

Chiến dịch được phát hiện lần đầu thông qua dữ liệu đo từ xa tải xuống đáng ngờ được Talos quan sát, liên kết nó với một mô hình xâm nhập có mục tiêu rộng hơn trong các lĩnh vực giáo dục và y tế.

Quy trình Lây nhiễm và Chiếm quyền Điều khiển

Điểm xâm nhập ban đầu được cho là liên quan đến các email lừa đảo (phishing) chuyển một script PowerShell đến máy của nạn nhân.

Sau khi được thực thi, script này sử dụng curl.exe với một URL được mã hóa để tải xuống một tệp batch Windows độc hại — dưới dạng tệp .bat hoặc .cmd — từ một máy chủ staging từ xa.

Điều này khởi đầu một quy trình lây nhiễm được sắp xếp cẩn thận, trong đó mỗi giai đoạn mở đường cho giai đoạn tiếp theo, giảm thiểu dấu vết của mã độc tại bất kỳ thời điểm nào.

Script batch — giai đoạn thứ hai của chuỗi tấn công — hoạt động vừa là một dropper vừa là một công cụ dọn dẹp.

Đầu tiên, nó tạo một thư mục làm việc ẩn trong C:ProgramData hoặc C:UsersPublic.

Sau đó, nó tải xuống một DLL độc hại từ máy chủ C2, ngụy trang dưới các tên có vẻ hợp pháp như propsys.dll hoặc batmeter.dll.

Các tệp thực thi Windows hợp pháp như Fondue.exe, mblctr.exe và ScreenClippingHost.exe sau đó được sao chép vào thư mục làm việc này và được sử dụng để sideload và thực thi DLL độc hại thông qua kỹ thuật DLL sideloading.

Sau khi mã độc đang chạy, script batch sẽ xóa dấu vết của chính nó bằng cách xóa lịch sử lệnh Run từ khóa registry RunMRU, xóa dữ liệu clipboard và tự xóa hoàn toàn — một chiến thuật được gọi là chống phân tích pháp y (anti-forensic cleanup).

Cơ chế Giao tiếp C2 và Lây nhiễm Nâng cao

Khi Dohdoor hoạt động, nó giải quyết địa chỉ IP của máy chủ C2 bằng cách sử dụng các truy vấn DNS được mã hóa gửi qua cổng HTTPS 443.

Nó nhận các phản hồi JSON mà nó phân tích để trích xuất dữ liệu IP.

Sau đó, nó tải xuống một payload được mã hóa, được giải mã bằng thuật toán XOR-SUB tùy chỉnh với một cipher phụ thuộc vào vị trí trước khi được tiêm vào các quy trình Windows hợp pháp như OpenWith.exe và wab.exe thông qua process hollowing.

Kỹ thuật Né tránh EDR và Payload Cuối cùng

Để né tránh các công cụ Endpoint Detection and Response (EDR), Dohdoor vá các stub cuộc gọi hệ thống trong ntdll.dll, loại bỏ hiệu quả các hook giám sát mà các sản phẩm bảo mật dựa vào.

Bằng chứng cho thấy payload cuối cùng có khả năng là Cobalt Strike Beacon, dựa trên các chữ ký hash JA3S phù hợp được tìm thấy trong cơ sở hạ tầng C2.

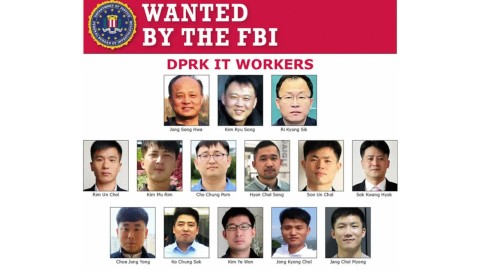

Các nhà phân tích của Talos đánh giá với độ tin cậy thấp rằng UAT-10027 có thể có mối liên hệ với các nhóm đe dọa có kỹ thuật tương tự, dựa trên sự trùng lặp về kỹ thuật giải mã, phương pháp gỡ bỏ hook NTDLL, và các mẫu đặt tên miền.

Chỉ số Nhận diện Sự xâm nhập (IOCs)

Các tổ chức nên triển khai các biện pháp phòng thủ sau để phát hiện và ngăn chặn mối đe dọa mạng này:

- Chữ ký ClamAV:

Win.Loader.Dohdoor-10059347-0Win.Loader.Dohdoor-10059535-0Ps1.Loader.Dohdoor-10059533-0Ps1.Loader.Dohdoor-10059534-0

- Luật Snort:

- Snort 2:

SIDs 65949–65951 - Snort 3:

301407,65949

- Snort 2:

- Các tên miền phụ C2 đáng ngờ:

MswInSofTUpDloAdDEEPinSPeCTioNsyStEM

- TLDs không chuẩn được sử dụng:

.OnLiNe.DeSigN.SoFTWARe

- Tên DLL độc hại (ngụy trang):

propsys.dllbatmeter.dll

- Tệp thực thi Windows bị lạm dụng (LOLBins):

Fondue.exemblctr.exeScreenClippingHost.exeOpenWith.exewab.exe

Biện pháp Phòng ngừa và An ninh Mạng

Các tổ chức trong lĩnh vực giáo dục và y tế được khuyến nghị mạnh mẽ chặn hoạt động LOLBin đáng ngờ, giám sát lưu lượng HTTPS bất thường, và triển khai các kiểm soát bảo mật DNS có khả năng kiểm tra lưu lượng DoH.

Việc áp dụng các chữ ký ClamAV và luật Snort đã đề cập ở trên có thể giúp phát hiện và ngăn chặn mối đe dọa mạng này.

Các nhóm an ninh mạng cần chú ý đến việc cập nhật các giải pháp bảo mật và nâng cao khả năng phát hiện các hành vi bất thường, đặc biệt là các kỹ thuật né tránh EDR và tiêm mã độc vào tiến trình hợp pháp.