Cảnh báo Tấn công mạng ClickFix: Xâm nhập tinh vi hệ thống

Chiến dịch

tấn công mạng tinh vi sử dụng kỹ thuật lừa đảo xã hội “ClickFix” đang nổi lên như một mối đe dọa nghiêm trọng đối với các mạng lưới doanh nghiệp trên toàn cầu. Các chiến dịch quy mô lớn này đánh lừa người dùng thực thi mã độc dưới chiêu bài khắc phục lỗi kỹ thuật giả mạo, ngày càng trở nên phổ biến.

Gần đây, một tổ chức lớn tại Ba Lan đã trở thành nạn nhân của phương thức này, minh chứng cho việc một lỗi duy nhất của người dùng có thể gây ảnh hưởng đến toàn bộ cơ sở hạ tầng doanh nghiệp.

Chiến dịch tấn công mạng “ClickFix”: Phương thức lừa đảo tinh vi

Cơ chế lừa đảo “ClickFix”

Vector tấn công được thiết kế để đánh lừa một cách rõ rệt. Người dùng truy cập các trang web bị xâm nhập sẽ gặp phải một thông báo CAPTCHA giả mạo hoặc yêu cầu xác minh lỗi.

Những thông báo này thường mô phỏng giao diện của Google Chrome hoặc Microsoft Word, chỉ dẫn nạn nhân “khắc phục” sự cố bằng cách sao chép một đoạn mã PowerShell cụ thể và thực thi thủ công qua hộp thoại Run của Windows (Win+R).

Bỏ qua các cơ chế phòng vệ truyền thống

Bằng cách dựa vào người dùng chủ động thực thi mã, những kẻ tấn công đã thành công bỏ qua các cơ chế bảo mật trình duyệt tiêu chuẩn và các bộ lọc tải xuống tự động.

Phương pháp này cho phép mã độc khởi chạy trực tiếp trên hệ thống, vượt qua nhiều lớp bảo vệ ban đầu mà các giải pháp bảo mật tự động thường áp dụng.

Phân tích kỹ thuật mã độc và chuỗi lây nhiễm

Giai đoạn ban đầu và triển khai Dropper

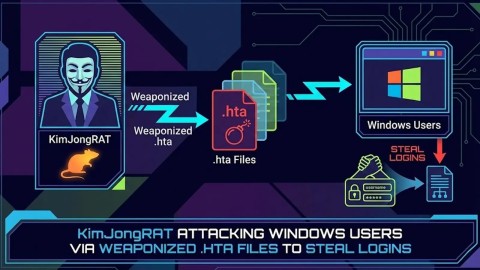

Khi được thực thi, script được dán sẽ tải xuống một dropper, khởi đầu chuỗi lây nhiễm. Các nhà phân tích của Cert.pl đã xác định được mã độc sau khi phân tích lưu lượng đáng ngờ từ máy chủ bị xâm nhập.

Phân tích của họ cho thấy lệnh PowerShell ban đầu lấy payload độc hại từ một domain từ xa, thiết lập vững chắc điểm truy cập ban đầu trong mạng.

Các nhà nghiên cứu nhấn mạnh rằng mặc dù vector ban đầu dựa vào tương tác người dùng, các giai đoạn tự động tiếp theo diễn ra rất nhanh chóng và khó ngăn chặn nếu không có khả năng giám sát hành vi mạnh mẽ.

Tác động và mục tiêu của mối đe dọa mạng

Tác động của lây nhiễm này là cực kỳ nghiêm trọng, thường dẫn đến việc xâm nhập mạng toàn doanh nghiệp. Kẻ tấn công sử dụng quyền truy cập ban đầu để triển khai các payload thứ cấp, điển hình là các họ mã độc Latrodectus và Supper.

Những công cụ này tạo điều kiện cho việc rò rỉ dữ liệu, di chuyển ngang trong mạng nội bộ và khả năng triển khai mã độc tống tiền (ransomware).

Khả năng proxy lưu lượng truy cập qua máy bị nhiễm cho phép các tác nhân đe dọa âm thầm vẽ bản đồ mạng nội bộ, xác định các tài sản quan trọng để mã hóa hoặc đánh cắp.

Kỹ thuật ẩn mình và né tránh phát hiện

Kỹ thuật DLL Side-loading nâng cao

Mã độc sử dụng các kỹ thuật né tránh tiên tiến, chủ yếu dựa vào kỹ thuật DLL side-loading để che giấu sự hiện diện của nó.

Trong sự cố được phân tích, kẻ tấn công đã thả một tệp thực thi hợp pháp igfxSDK.exe cùng với một tệp wtsapi32.dll độc hại vào thư mục %APPDATA%Intel.

Khi ứng dụng hợp pháp khởi chạy, nó tự động tải thư viện độc hại, cho phép mã thực thi trong ngữ cảnh của một tiến trình đáng tin cậy.

Kỹ thuật này che giấu hiệu quả hoạt động độc hại khỏi nhiều giải pháp phát hiện điểm cuối (EDR) cơ bản.

Cơ chế chống phân tích và né tránh EDR

Biến thể Latrodectus được xác định còn sử dụng các cơ chế chống phân tích đáng kể. Nó thực hiện kỹ thuật NTDLL unhooking để loại bỏ các hook giám sát do phần mềm chống vi-rút đặt, làm “mù” các công cụ bảo mật đối với các hoạt động của nó.

Mã độc cũng kiểm tra môi trường sandbox và từ chối thực thi nếu được khởi chạy bởi các công cụ hệ thống tiêu chuẩn như rundll32.exe. Điều này làm tăng thách thức trong việc phân tích và gỡ lỗi mã độc.

Biện pháp phòng ngừa và giảm thiểu rủi ro bảo mật

Để bảo vệ hệ thống khỏi những chiến dịch tấn công mạng như “ClickFix”, các tổ chức cần áp dụng các biện pháp phòng ngừa chủ động và thực hành bảo mật tốt nhất:

- Chặn thực thi script không xác minh: Cấu hình chính sách Group Policy hoặc các giải pháp EDR để ngăn chặn việc thực thi các script PowerShell không được phép hoặc không rõ nguồn gốc.

- Giám sát hoạt động PowerShell bất thường: Triển khai giám sát nâng cao cho các hoạt động của PowerShell. Bất kỳ lệnh PowerShell nào được thực thi từ hộp thoại Run hoặc có hành vi đáng ngờ đều cần được điều tra ngay lập tức.

- Đào tạo và nâng cao nhận thức nhân viên: Giáo dục nhân viên về các mối nguy hiểm của việc “khắc phục” lỗi trình duyệt thông qua hộp thoại Run hoặc làm theo các hướng dẫn đáng ngờ trên các trang web không đáng tin cậy.

- Cập nhật hệ thống và phần mềm: Đảm bảo tất cả hệ thống và phần mềm đều được vá lỗi bảo mật mới nhất để giảm thiểu các điểm yếu.

- Chặn các địa chỉ IP C2 đã biết: Các quản trị viên mạng nên chặn các địa chỉ IP Command and Control (C2) đã biết liên quan đến các họ mã độc Supper và Latrodectus trên các tường lửa và hệ thống phát hiện xâm nhập (IDS/IPS).

Việc kết hợp các biện pháp kỹ thuật và đào tạo người dùng là yếu tố then chốt để chống lại các chiến dịch tấn công mạng ngày càng phức tạp như “ClickFix”.