Bản vá bảo mật OpenClaw 2026.2.12: Khẩn cấp chặn RCE nguy hiểm

OpenClaw Phiên bản 2026.2.12 là một bản vá bảo mật lớn, tập trung vào an ninh. Bản cập nhật này giải quyết hơn 40 lỗ hổng và tăng cường bảo vệ trên toàn bộ nền tảng tác nhân AI. Việc cập nhật cải thiện đáng kể các cơ chế hooks, kiểm soát trình duyệt, lập lịch, kênh nhắn tin và bảo mật gateway.

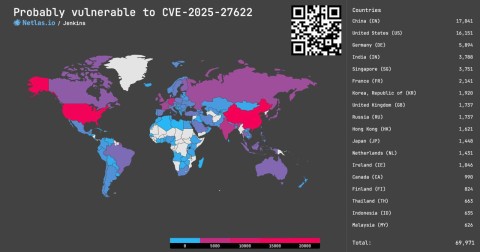

Mục tiêu chính của bản phát hành này là tăng cường phòng thủ chiều sâu (defense-in-depth). Bản cập nhật được triển khai sau khi xuất hiện những lo ngại nghiêm trọng về các tác nhân OpenClaw bị lộ, các chuỗi tấn công remote code execution (RCE) đánh cắp token, và các triển khai mặc định không an toàn. Điều này nhấn mạnh sự cần thiết của các biện pháp bảo mật chủ động để đối phó với những mối đe dọa mạng đang ngày càng tinh vi.

Tăng Cường Bảo Vệ Gateway và Giảm Thiểu Rủi Ro SSRF

Gateway và OpenResponses hiện áp dụng chính sách từ chối nghiêm ngặt đối với Server-Side Request Forgery (SSRF) cho các yêu cầu input_file và input_image dựa trên URL. Các lỗ hổng SSRF có thể cho phép kẻ tấn công buộc ứng dụng thực hiện các yêu cầu HTTP tới các tài nguyên nội bộ hoặc bên ngoài, thường dẫn đến việc thăm dò mạng nội bộ hoặc truy cập trái phép.

Cơ chế Chặn SSRF Chi tiết

Các kiểm soát mới bao gồm việc áp dụng danh sách trắng (allowlists) cho tên máy chủ, giới hạn URL trên mỗi yêu cầu, và ghi nhật ký kiểm tra (audit logging) cho mọi nỗ lực truy xuất bị chặn. Những biện pháp này làm tăng đáng kể độ khó cho kẻ tấn công khi cố gắng sử dụng các tác nhân để quét hoặc thăm dò các mạng nội bộ nhạy cảm.

Bảo Vệ Chống Lại Tấn Công Prompt Injection và Xử Lý Dữ Liệu Không Tin Cậy

Dữ liệu xuất ra từ các công cụ trình duyệt và web hiện được xử lý như dữ liệu không tin cậy. Dữ liệu này được đóng gói trong siêu dữ liệu có cấu trúc và được làm sạch trước khi tiếp cận mô hình AI. Quy trình này giảm thiểu đáng kể rủi ro bảo mật của các cuộc tấn công prompt injection, nơi kẻ tấn công cố gắng thao túng hành vi của mô hình AI bằng cách chèn các lệnh độc hại vào đầu vào.

Củng Cố Bảo Mật Hooks và Webhooks

Các cơ chế hooks và webhooks cũng được tăng cường bảo mật đáng kể. Việc so sánh mã bí mật (secret comparisons) hiện sử dụng kiểm tra thời gian không đổi (constant-time checks). Điều này giúp ngăn chặn các cuộc tấn công thời gian (timing attacks) có thể tiết lộ thông tin về mã bí mật dựa trên thời gian phản hồi của máy chủ.

Hạn Chế Brute-Force và Kiểm Soát Payload

Tính năng giới hạn tốc độ (rate limiting) theo từng máy khách (phản hồi HTTP 429 với Retry-After) được triển khai để làm chậm các nỗ lực tấn công brute-force. Theo mặc định, yêu cầu POST /hooks/agent sẽ chặn việc ghi đè sessionKey trong payload. Các nhà vận hành phải cấu hình các tiền tố an toàn hoặc kích hoạt lại hành vi cũ một cách thủ công, đảm bảo rằng chỉ các yêu cầu hợp lệ mới được xử lý.

Khắc Phục Lỗ Hổng Cấu Hình và Truy Cập Tệp

Bản vá bảo mật này cũng khắc phục tình trạng giả mạo cấu hình profile Nostr từ xa mà không cần xác thực. Một hook rủi ro đã bị loại bỏ hoàn toàn, và tính năng đồng bộ hóa kỹ năng (mirrored skill sync) bị hạn chế trong một thư mục sandbox. Điều này ngăn chặn việc truy cập hoặc sửa đổi trái phép các tài nguyên hệ thống.

Kiểm Soát Truy Cập Tệp Nghiêm Ngặt

Việc xác thực đường dẫn bảng ghi (transcript path validation) được thắt chặt để chặn các truy cập tệp không an toàn. Điều này đảm bảo rằng các tác nhân không thể truy cập các tệp hoặc thư mục ngoài phạm vi được cho phép, giảm thiểu nguy cơ leo thang đặc quyền hoặc truy cập dữ liệu nhạy cảm.

Kiểm Soát Truy Cập Trình Duyệt Loopback và Chống RCE

Tính năng kiểm soát trình duyệt loopback, từng liên quan đến các lỗ hổng remote code execution (RCE) và rò rỉ token chỉ với một cú nhấp chuột, hiện yêu cầu xác thực bắt buộc. Điều này trực tiếp giải quyết các trường hợp khi các phiên bản OpenClaw bị lộ cho phép thực thi mã từ xa hoàn toàn và đánh cắp thông tin đăng nhập.

Cơ Chế Xác Thực Mới

Nếu không có thông tin xác thực nào được thiết lập, OpenClaw tự động tạo một token gateway an toàn. Các kiểm tra kiểm toán mới cũng sẽ gắn cờ các tuyến kiểm soát trình duyệt không xác thực. Những thay đổi này là then chốt trong việc bảo vệ các hệ thống khỏi các cuộc tấn công chiếm quyền điều khiển.

Cải Thiện Độ Tin Cậy và Hiệu Suất Hệ Thống

Các cải tiến về độ tin cậy là một phần quan trọng khác của OpenClaw 2026.2.12. Bộ lập lịch cron (cron scheduler) đã được vá lỗi nặng nề để ngăn chặn tình trạng bỏ sót công việc, kích hoạt trùng lặp và các vấn đề liên quan đến khởi động lại hệ thống.

Tối Ưu Hóa Bộ Lập Lịch và Gateway

- Hẹn giờ hiện tự động kích hoạt lại chính xác.

- Một công việc thất bại không còn chặn các công việc khác.

- Logic Heartbeat được cải thiện để giảm nhiễu và ngăn chặn các kích hoạt nhắc nhở sai.

- Cập nhật Gateway đảm bảo các phiên hoạt động được thoát an toàn trước khi khởi động lại, ngăn chặn mất mát tin nhắn.

Nâng Cấp Kết Nối và Bảo Mật Truy Cập

Giới hạn WebSocket hiện hỗ trợ hình ảnh lên đến 5 MB. Các cài đặt OpenClaw giờ đây tự động tạo token xác thực và từ chối các token bị thiếu hoặc không xác định. Những cải tiến về ghi nhật ký cũng nâng cao hiệu quả triển khai trên macOS, giúp quản trị viên dễ dàng giám sát và xử lý sự cố hơn.

Trong môi trường hiện nay với các tác nhân AI bị lộ và các rủi ro bảo mật từ RCE, OpenClaw 2026.2.12 cung cấp một cơ sở bảo mật quan trọng mà các nhà vận hành nên triển khai càng sớm càng tốt để đảm bảo an ninh mạng. Đây là một bản vá bảo mật không thể bỏ qua, nhằm bảo vệ hệ thống khỏi các mối đe dọa tiềm tàng. Thông tin chi tiết về bản phát hành có thể tham khảo tại OpenClaw GitHub Releases.