Cảnh báo khẩn: Lỗ hổng RCE nguy hiểm trong n8n

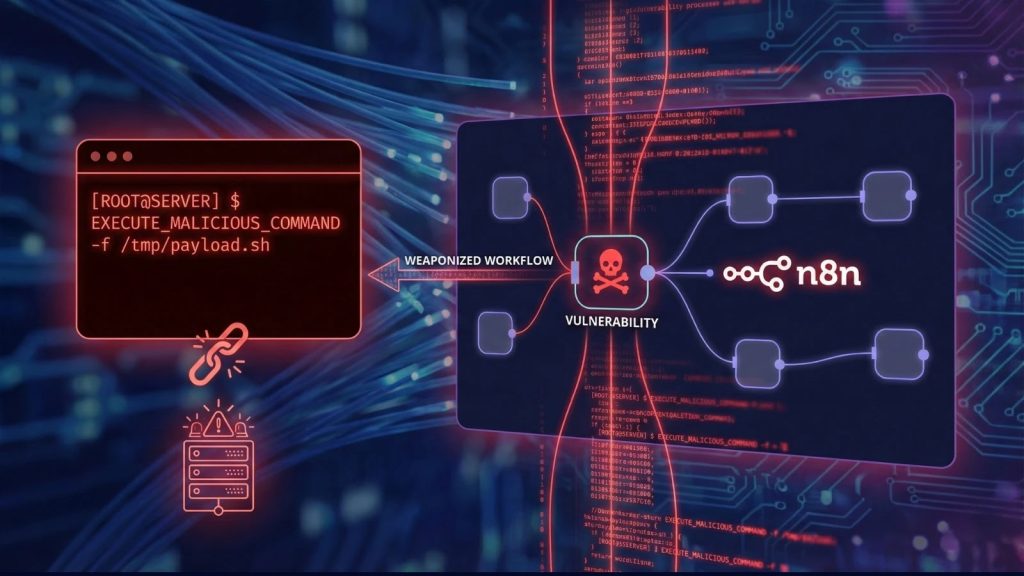

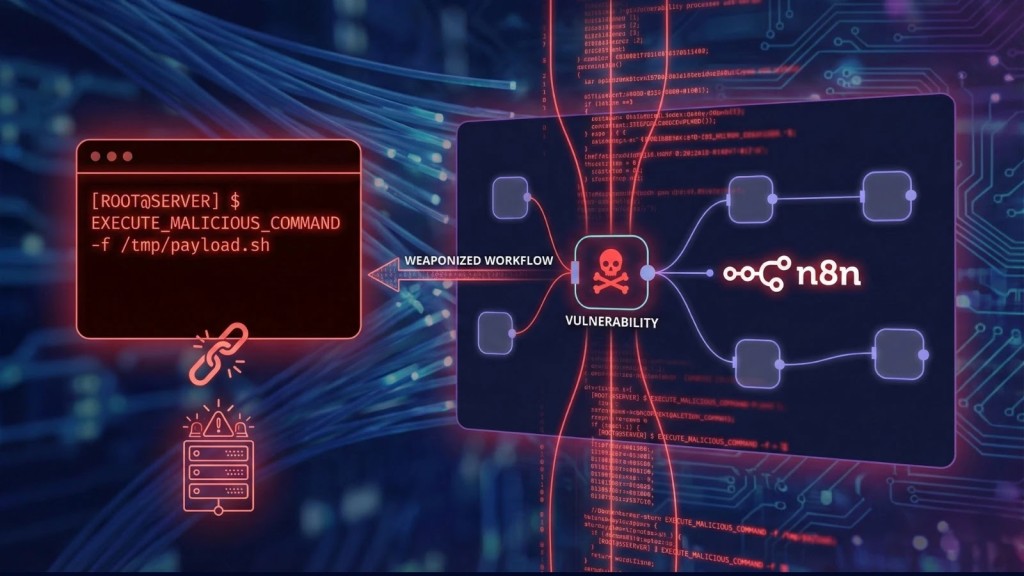

Một lỗ hổng Remote Code Execution (RCE) nghiêm trọng đã được phát hiện trong n8n, nền tảng tự động hóa workflow phổ biến. Lỗ hổng này cho phép những kẻ tấn công đã được xác thực thực thi các lệnh hệ thống tùy ý trên máy chủ bằng cách lợi dụng các workflow bị vũ khí hóa. Thông tin chi tiết về cơ chế khai thác đã được ghi nhận trong các phân tích về các kỹ thuật tương tự như “Shai-Hulud V2”.

Vấn đề bảo mật này đại diện cho một sự tái phát đáng kể và mở rộng của CVE-2025-68613 đã được xác định trước đây, nhấn mạnh những rủi ro dai dẳng trong công cụ đánh giá biểu thức của nền tảng.

Phân Tích Chi Tiết Lỗ Hổng Remote Code Execution trong n8n

Bản Chất của Lỗ Hổng và Mối Liên Hệ với CVE-2025-68613

Vấn đề cốt lõi của lỗ hổng Remote Code Execution này nằm ở cách n8n xử lý các biểu thức động trong các node của workflow. Trong hoạt động bình thường, n8n cho phép người dùng sử dụng các biểu thức để thao tác dữ liệu giữa các bước của quy trình.

Tuy nhiên, một người dùng được xác thực và có quyền tạo hoặc sửa đổi các workflow có thể tiêm các payload độc hại vào các tham số này. Bằng cách tạo ra các biểu thức cụ thể vượt qua quá trình làm sạch đầu vào (input sanitization), kẻ tấn công có thể thoát khỏi môi trường sandbox dự định và gọi các lệnh cấp hệ thống.

Đây là một nguy cơ bảo mật đáng lo ngại, đặc biệt khi lỗ hổng CVE-2025-68613 đã cho thấy những thách thức liên tục trong việc đảm bảo tính toàn vẹn của quá trình đánh giá biểu thức.

Cơ Chế Khai Thác Lỗ Hổng Remote Code Execution

Vector khai thác này đặc biệt nguy hiểm đối với các instance n8n tự host đang chạy với cấu hình mặc định và quyền truy cập rộng. Một khi workflow bị vũ khí hóa được kích hoạt, dù là thủ công hay thông qua một trigger, mã được tiêm sẽ thực thi với các đặc quyền của tiến trình n8n.

Điều này cho phép kẻ tấn công thực hiện các hành động độc hại với cùng mức độ truy cập mà bản thân ứng dụng n8n có trên hệ thống máy chủ. Khả năng này biến một lỗ hổng trong logic ứng dụng thành một điểm yếu nghiêm trọng có thể dẫn đến chiếm quyền điều khiển hệ thống hoàn toàn.

Quá trình tiêm mã độc vào các biểu thức động là một kỹ thuật tinh vi, khai thác sự tin cậy của n8n vào dữ liệu đầu vào và các tham số workflow. Việc thiếu kiểm tra hoặc làm sạch đủ mạnh cho phép mã độc được coi là một phần hợp lệ của biểu thức, sau đó được thực thi bởi shell hệ thống.

Tác Động Nghiêm Trọng và Hậu Quả Khai Thác

Khai thác thành công lỗ hổng Remote Code Execution này có thể dẫn đến các hậu quả nghiêm trọng, bao gồm việc chiếm quyền điều khiển hoàn toàn máy chủ. Kẻ tấn công có thể thực hiện mọi hành động mà tiến trình n8n có quyền, như:

- Đánh cắp dữ liệu nhạy cảm từ máy chủ hoặc các hệ thống được kết nối.

- Cài đặt mã độc bổ sung (ví dụ: ransomware, backdoor) để duy trì quyền truy cập hoặc mở rộng cuộc tấn công mạng.

- Gây gián đoạn hoạt động hệ thống hoặc xóa dữ liệu, dẫn đến mất mát lớn về dịch vụ và thông tin.

- Sử dụng máy chủ bị xâm nhập làm bàn đạp để tấn công mạng các hệ thống khác trong cùng mạng nội bộ.

Mức độ nghiêm trọng của một lỗ hổng Remote Code Execution, đặc biệt khi liên quan đến các nền tảng tự động hóa như n8n, không thể bị đánh giá thấp. Nó cung cấp một con đường trực tiếp để kẻ tấn công kiểm soát cơ sở hạ tầng nền tảng.

Biện Pháp Khắc Phục và Bản Vá Bảo Mật

Cập Nhật Khẩn Cấp để Ngăn Ngừa Lỗ Hổng Remote Code Execution

Nhà phát triển n8n đã phản ứng nhanh chóng bằng việc phát hành các bản vá khẩn cấp để giải quyết điểm yếu này. Vấn đề lỗ hổng Remote Code Execution này đã được khắc phục trong các phiên bản n8n mới nhất. Các tổ chức được khuyến nghị kiểm tra và cập nhật lên phiên bản an toàn nhất hiện có càng sớm càng tốt.

Bản vá giới thiệu cơ chế xác thực chặt chẽ hơn cho quá trình đánh giá biểu thức, ngăn chặn việc giải thích các lệnh shell trong các tham số của workflow. Điều này làm giảm đáng kể khả năng kẻ tấn công tiêm và thực thi mã độc hại. Việc hiểu rõ về các lỗ hổng CVE như **CVE-2025-68613** và các bản vá tương ứng là rất quan trọng.

Để biết thông tin chi tiết về các bản vá và tình trạng của CVE-2025-68613, bạn có thể tham khảo các nguồn uy tín như National Vulnerability Database (NVD), mặc dù mã CVE cụ thể này có thể là một tham chiếu dự kiến hoặc đã được thay đổi.

Chiến Lược Phòng Thủ và Giảm Thiểu Rủi Ro

Các Biện Pháp Giảm Thiểu Tức Thì

Nếu việc nâng cấp ngay lập tức không khả thi về mặt vận hành, các quản trị viên phải áp dụng các chiến lược phòng thủ theo chiều sâu (defense-in-depth) để giảm thiểu bề mặt tấn công. Các biện pháp này không loại bỏ hoàn toàn rủi ro nhưng làm tăng đáng kể rào cản cho việc khai thác lỗ hổng Remote Code Execution:

- Hạn chế Quyền Hạn của Tiến Trình n8n: Đảm bảo tiến trình n8n chạy với các đặc quyền tối thiểu cần thiết. Điều này giới hạn thiệt hại tiềm tàng nếu bị khai thác.

- Phân Đoạn Mạng: Cô lập các instance n8n trong các phân đoạn mạng được bảo vệ, tách biệt với các hệ thống nhạy cảm khác.

- Sử dụng Tường Lửa Ứng Dụng Web (WAF): Triển khai WAF để lọc và chặn các yêu cầu độc hại có thể cố gắng tiêm mã vào các biểu thức workflow.

- Giới Hạn Truy Cập vào Giao Diện Quản Trị n8n: Chỉ cho phép các địa chỉ IP đáng tin cậy truy cập vào giao diện quản trị n8n, giảm thiểu khả năng kẻ tấn công không được ủy quyền có thể tạo hoặc sửa đổi các workflow.

Giám Sát và Phát Hiện Xâm Nhập

Các nhóm bảo mật được khuyến nghị quét môi trường của họ để tìm các instance n8n đã lỗi thời. Đồng thời, cần giám sát nhật ký (logs) để phát hiện bất kỳ tiến trình bất thường nào được tạo ra từ dịch vụ daemon của n8n. Những dấu hiệu này có thể chỉ ra một cuộc tấn công mạng đang diễn ra hoặc đã thành công.

Việc triển khai hệ thống phát hiện xâm nhập (IDS) và hệ thống quản lý thông tin và sự kiện bảo mật (SIEM) có thể giúp tự động hóa quá trình giám sát và cảnh báo về các hoạt động đáng ngờ liên quan đến việc khai thác lỗ hổng Remote Code Execution này. Sự cảnh giác liên tục là chìa khóa để duy trì an ninh mạng vững chắc.