Lạm dụng cơ sở hạ tầng ảo: Nguy cơ mã độc ransomware nghiêm trọng

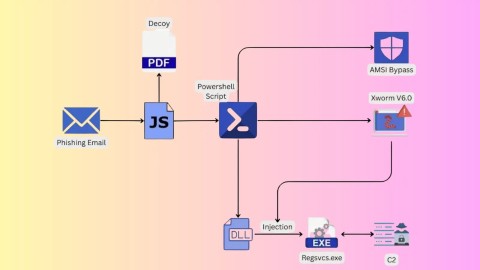

Trong bối cảnh các mối đe dọa trực tuyến liên tục thay đổi, tội phạm mạng đã tìm ra phương pháp mới để củng cố các cuộc tấn công mạng bằng cách ẩn mình sau công nghệ hợp pháp. Xu hướng đáng chú ý này liên quan đến việc lạm dụng cơ sở hạ tầng ảo để gia tăng hiệu quả các chiến dịch độc hại.

Cuối năm 2025, một loạt sự cố mã độc ransomware đã tiết lộ rằng các tác nhân đe dọa đang sử dụng máy ảo được cung cấp thông qua ISPsystem, một nền tảng phổ biến được các công ty lưu trữ dùng để quản lý máy chủ của họ.

Kỹ Thuật Lợi Dụng Nền Tảng Máy Ảo Hợp Pháp

Bằng cách thuê những máy tính ảo này, tội phạm mạng có quyền truy cập vào cơ sở hạ tầng mạnh mẽ, đáng tin cậy. Điều này cho phép chúng triển khai các cuộc tấn công mà không kích hoạt các cảnh báo bảo mật ngay lập tức.

Việc lạm dụng cơ sở hạ tầng ảo thương mại này cho thấy sự tinh vi ngày càng tăng trong cách các tác nhân đe dọa mua sắm tài nguyên. Chúng đang chuyển dịch từ việc sử dụng các máy tính cá nhân bị xâm nhập sang các tài sản trung tâm dữ liệu có băng thông cao.

Những máy ảo này trở thành bệ phóng cho các biến thể mã độc ransomware nguy hiểm nhất, bao gồm WantToCry, LockBit, và BlackCat. Các tác nhân đe dọa sử dụng các máy chủ này để thiết lập kết nối từ xa, phân phối phần mềm độc hại, và kiểm soát các mạng bị nhiễm từ một khoảng cách an toàn.

Vì các máy chủ được lưu trữ trên các mạng hợp pháp, chúng đã bỏ qua nhiều cơ chế chặn bảo mật tiêu chuẩn. Đây là những cơ chế thường gắn cờ lưu lượng truy cập đáng ngờ. Phương pháp này cung cấp một cơ sở hoạt động ổn định và đáng tin cậy, gây khó khăn cho các nhà phòng thủ trong việc nhanh chóng vô hiệu hóa chúng.

Việc tích hợp các cơ chế phân phối phần mềm độc hại thương mại càng làm phức tạp thêm tư thế phòng thủ của các tổ chức bị ảnh hưởng. Điều này đòi hỏi các chiến lược phát hiện tiên tiến hơn.

Phát Hiện Lạm Dụng và Dấu Hiệu Nhận Diện

Các nhà phân tích của Sophos đã ghi nhận hoạt động độc hại này sau khi quan sát một mô hình riêng biệt trong các định danh mạng của các máy tấn công. Đây là một phát hiện quan trọng chỉ ra quy mô của chiến dịch lạm dụng cơ sở hạ tầng ảo này. Theo báo cáo của Sophos, hàng nghìn máy chủ đã chia sẻ cùng một tên máy tính chính xác, được lấy từ các mẫu mặc định của phần mềm lưu trữ.

Sự sơ suất này đã cho phép các nhà nghiên cứu truy tìm cơ sở hạ tầng rộng lớn. Họ đã xác định hơn 3.000 thiết bị đang hoạt động tại nhiều khu vực địa lý khác nhau, cho thấy quy mô toàn cầu của mạng lưới này.

Khối lượng lớn của các máy này cho thấy một nỗ lực được tổ chức cao nhằm duy trì một mạng lưới kiên cường cho các hoạt động tội phạm. Sự dai dẳng của mối đe dọa này phụ thuộc rất nhiều vào cách các môi trường ảo này được bán.

Mô Hình Kinh Doanh Hỗ Trợ Tội Phạm Mạng

Các nhà cung cấp dịch vụ như “MasterRDP”, hoạt động dưới tên miền rdp.monster, đã xây dựng một mô hình kinh doanh xoay quanh việc bán các máy chủ được cấu hình sẵn này.

Họ tiếp thị các dịch vụ này trên các diễn đàn ngầm dưới dạng “bulletproof” (chống đạn), hứa hẹn rằng các máy chủ sẽ vẫn hoạt động bất chấp các báo cáo lạm dụng. Những nhà cung cấp này đóng vai trò là một mắt xích quan trọng trong chuỗi cung ứng, cung cấp quyền truy cập giá cả phải chăng vào phần cứng chuyên dụng, tạo điều kiện cho các chiến dịch độc hại quy mô lớn.

Bằng cách mua các tài nguyên này, những kẻ tấn công có thể bỏ qua các thách thức kỹ thuật phức tạp của việc xây dựng botnet của riêng chúng. Đây là một yếu tố then chốt giúp các chiến dịch tấn công mạng trở nên dễ dàng và hiệu quả hơn.

Cơ Chế Kỹ Thuật: Lỗ Hổng Mẫu Mặc Định

Cơ chế kỹ thuật cho phép quy mô này là việc sử dụng các mẫu tĩnh (static templates) trong phần mềm VMmanager. Khi một máy ảo mới được thiết lập bằng cách sử dụng các mẫu mặc định này, nó sẽ giữ lại các định danh hệ thống cụ thể thay vì tạo ra các định danh duy nhất.

Việc thiếu tính ngẫu nhiên này có nghĩa là mọi máy chủ được tạo ra từ cùng một mẫu đều trông giống hệt nhau ở cấp độ hệ thống. Đặc điểm này đơn giản hóa việc quản lý cho các quản trị viên hợp pháp nhưng vô tình cung cấp cho tội phạm mạng một đội ngũ máy chủ tấn công được tiêu chuẩn hóa, sản xuất hàng loạt, sẵn sàng để triển khai ngay lập tức.

Việc lạm dụng cơ sở hạ tầng ảo thông qua các mẫu mặc định này tạo ra một thách thức đáng kể cho an ninh mạng. Nó cho phép các tác nhân đe dọa duy trì ẩn danh và mở rộng quy mô hoạt động độc hại của chúng một cách hiệu quả.

Các Chỉ Số Thỏa Hiệp (IOCs) Đáng Chú Ý

Trong bối cảnh các cuộc tấn công dựa trên việc lạm dụng cơ sở hạ tầng ảo, các chỉ số thỏa hiệp sau đây đã được ghi nhận:

- Ransomware Variants:

- WantToCry

- LockBit

- BlackCat

- Dịch vụ cung cấp máy chủ độc hại:

- MasterRDP (tên miền rdp.monster)

- Nền tảng quản lý máy ảo bị lợi dụng:

- ISPsystem

- VMmanager (các mẫu cấu hình mặc định)

Khuyến Nghị Phòng Ngừa và Tăng Cường An Ninh Mạng

Để chống lại nguy cơ lạm dụng cơ sở hạ tầng ảo này, các khuyến nghị chính bao gồm:

- Tránh sử dụng các mẫu mặc định khi triển khai máy ảo.

- Thực hiện các giao thức ngẫu nhiên hóa nghiêm ngặt hơn để ngăn chặn việc khai thác đồng bộ hóa.

- Đảm bảo các hệ thống và dịch vụ quản lý máy ảo (như ISPsystem và VMmanager) được cấu hình an toàn, với các định danh duy nhất cho từng phiên bản máy ảo.

- Triển khai các giải pháp phát hiện xâm nhập và theo dõi mạng tiên tiến để nhận diện các mô hình truy cập bất thường, đặc biệt là từ các máy chủ đám mây hoặc ảo hóa.

- Thực hiện đánh giá bảo mật định kỳ trên cơ sở hạ tầng ảo để xác định các cấu hình yếu kém hoặc các dấu hiệu tấn công mạng tiềm tàng.

Việc tăng cường an ninh mạng trong việc quản lý và triển khai cơ sở hạ tầng ảo là điều cần thiết. Điều này giúp ngăn chặn các tác nhân đe dọa lợi dụng các tính năng quản lý để phục vụ mục đích độc hại, đặc biệt trong các chiến dịch mã độc ransomware ngày càng tinh vi.