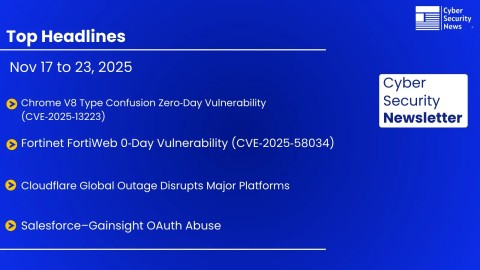

Lỗ Hổng CVE Nghiêm Trọng Bị Khai Thác: Cần Vá Khẩn Cấp

Cảnh báo bảo mật gần đây cho thấy nhiều lỗ hổng CVE nghiêm trọng đang bị khai thác tích cực, từ các lỗ hổng zero-day trong Microsoft Office và React Native đến các cuộc tấn công nhắm vào máy chủ VMware ESXi và chuỗi cung ứng của Notepad++. Các tổ chức cần hành động ngay lập tức để vá lỗi và tăng cường phòng thủ trước các mối đe dọa này.

Các Lỗ Hổng Zero-Day và Khai Thác Đang Diễn Ra

Khai Thác Lỗ Hổng CVE-2026-21509 trong Microsoft Office

Một nhóm APT đã khai thác lỗ hổng zero-day vulnerabilityCVE-2026-21509 trong Microsoft Office. Cuộc tấn công này nhằm mục đích triển khai mã độc COVENANT thông qua các tài liệu lừa đảo (phishing docs).

- Kỹ thuật khai thác: Tấn công sử dụng WebDAV để tải payload, kỹ thuật COM hijacking, và máy chủ C2 Filen.io để tránh bị phát hiện.

- Biện pháp giảm thiểu: Áp dụng các cấu hình registry được khuyến nghị và chặn các Indicators of Compromise (IOCs) theo cảnh báo của CERT-UA.

Lỗ Hổng CVE-2025-11953 trong React Native Metro Server

Các hacker đang khai thác CVE-2025-11953 trong Metro server của React Native để thực thi mã từ xa (RCE) trên môi trường phát triển Windows/Linux. Điều này dẫn đến việc phát tán mã độc Rust thông qua các bộ tải nhiều giai đoạn.

- Tác động: Các cuộc tấn công mạng này có thể vượt qua Windows Defender và tải payload từ các máy chủ C2 của kẻ tấn công.

- Khuyến nghị: Cập nhật lên @react-native-community/cli 20.0.0+ và cô lập các máy chủ phát triển.

Lỗ Hổng CVE-2025-22225 trong VMware ESXi

CISA đã cảnh báo về việc khai thác CVE-2025-22225 trong các cuộc tấn công mã độc ransomware nhắm vào VMware ESXi. Lỗ hổng này cho phép thoát khỏi sandbox thông qua các lỗi VMX.

- Tình trạng: Hơn 41.500 phiên bản vẫn còn dễ bị tấn công.

- Hành động: Áp dụng các bản vá bảo mật và giám sát các driver không có chữ ký.

Các Bản Vá Bảo Mật Quan Trọng

Cập Nhật Bảo Mật Chrome

Google đã phát hành bản vá bảo mật cho các lỗ hổng CVE sau trong Chrome 144.0.7559.132:

- CVE-2026-1862 (V8 type confusion)

- CVE-2026-1861 (libvpx heap overflow)

Các lỗ hổng này có nguy cơ thực thi mã tùy ý (ACE) thông qua các trang web độc hại và cần được cập nhật ngay lập tức.

Bản Vá cho SolarWinds Web Help Desk

CISA đã cảnh báo về việc khai thác CVE-2025-40551, một lỗ hổng RCE không yêu cầu xác thực trong SolarWinds Web Help Desk. Lỗ hổng này cho phép thực thi các lệnh tùy ý.

- Hạn chót vá: Ngày 6 tháng 2.

- Biện pháp: Cập nhật bản vá hoặc cô lập hệ thống để ngăn chặn lây nhiễm mã độc và di chuyển ngang. Giám sát nhật ký để phát hiện sự xâm nhập.

F5 Patches Critical Vulnerabilities

F5 đã phát hành các bản vá bảo mật cho các lỗi DoS nghiêm trọng, bao gồm CVE-2026-22548 trong BIG-IP WAF/ASM và CVE-2026-1642 trong NGINX (CVSS lên tới 8.2). Các lỗ hổng này cũng bao gồm các vấn đề phơi nhiễm cấu hình.

- Phiên bản bị ảnh hưởng: BIG-IP, NGINX Plus và các dịch vụ container.

- Cách khắc phục: Áp dụng các bản sửa lỗi thông qua iHealth hoặc Helm.

Đọc thêm chi tiết tại Cybersecurity News.

Các Chiến Dịch Mã Độc và Tấn Công Hiện Tại

OpenClaw: RCE một cú nhấp chuột

Một lỗ hổng nghiêm trọng trong OpenClaw (trước đây là Clawdbot) cho phép thực thi mã từ xa chỉ với một cú nhấp chuột thông qua xử lý URL không an toàn và chiếm quyền điều khiển WebSocket. Điều này cấp cho kẻ tấn công quyền truy cập hệ thống đầy đủ.

- Tác động: Nạn nhân truy cập các trang web độc hại có thể bị rò rỉ token xác thực, cho phép thực thi lệnh sau khi vượt qua các kiểm tra an toàn.

- Khuyến nghị: Nâng cấp lên v2026.1.24-1 và xoay vòng token ngay lập tức.

Mã Độc RAT Arsink trên Thiết Bị Android

Mã độc Arsink RAT đang lây lan qua các ứng dụng giả mạo Google, YouTube và WhatsApp trên mạng xã hội và các trang chia sẻ tệp. Mã độc này đã tấn công 45.000 thiết bị tại 143 quốc gia để lấy cắp SMS, nhật ký cuộc gọi, danh bạ, vị trí và âm thanh.

Anatsa Banking Trojan trên Google Play

Một ứng dụng đọc tài liệu lừa đảo trên Google Play đã có hơn 50.000 lượt tải xuống trong khi ẩn chứa banking trojan Anatsa. Mã độc này phủ các màn hình đăng nhập giả mạo để đánh cắp thông tin đăng nhập ngân hàng.

Mã Độc GlassWorm Lây Nhiễm Tiện Ích Mở Rộng VSX

Mã độc GlassWorm đã làm ô nhiễm các tiện ích mở rộng Open VSX (FTP sync, i18n tools) với hơn 22.000 lượt tải xuống. Mã độc này nhắm vào các nhà phát triển để đánh cắp dữ liệu trình duyệt macOS, ví tiền điện tử và khóa SSH thông qua Solana C2.

ValleyRAT Giả Mạo Trình Cài Đặt LINE

ValleyRAT giả dạng trình cài đặt LINE cho người dùng Trung Quốc, vô hiệu hóa Windows Defender, tiêm vào Explorer.exe và đánh cắp thông tin đăng nhập qua phương pháp exfiltration PoolParty.

Ransomware Interlock Khai Thác Zero-Day Driver Anti-cheat

Mã độc ransomware Interlock triển khai công cụ “Hotta Killer” khai thác zero-day vulnerability (CVE-2025-61155) trong một driver anti-cheat trò chơi. Mã độc này vô hiệu hóa EDR/AV trước khi mã hóa các mục tiêu trong lĩnh vực giáo dục.

Chiếm Đoạt Chuỗi Cung Ứng Notepad++

Kẻ tấn công đã xâm nhập cơ sở hạ tầng lưu trữ dùng chung của Notepad++ từ tháng 6 đến tháng 12 năm 2025. Nhóm này đã chuyển hướng người dùng chọn lọc đến các máy chủ cập nhật độc hại. Nhóm đã khai thác lỗ hổng xác thực yếu trong các phiên bản cũ.

- Khuyến nghị: Cập nhật lên v8.8.9 với các kiểm tra được tăng cường và tăng cường thực thi XMLDSig trong tương lai.

Các Kỹ Thuật Tấn Công Nâng Cao

Exfiltration File NTDS.dit

Kẻ tấn công đang lấy cắp tệp NTDS.dit của Active Directory bằng các công cụ như PsExec, vssadmin và SecretsDump để trích xuất thông tin đăng nhập miền mà không bị phát hiện. Hành vi này cấp quyền kiểm soát hoàn toàn đối với các hệ thống danh tính doanh nghiệp.

- Khuyến nghị: Đặt lại KRBTGT và triển khai Credential Guard.

Xóa Cơ Sở Dữ Liệu MongoDB

Các chiến dịch tự động đang xóa các phiên bản MongoDB không được bảo vệ trên cổng 27017, yêu cầu trả $500-600 bằng Bitcoin. Hơn 45% các máy chủ bị phơi nhiễm đã bị tấn công.

- Nguyên nhân: Hơn 200.000 máy chủ dễ bị tấn công do cấu hình sai trong các Docker images.

- Biện pháp: Thực thi xác thực SCRAM và các quy tắc tường lửa ngay lập tức.

Leo Thang Quyền AWS Bằng LLM

Kẻ tấn công đã sử dụng các mô hình ngôn ngữ lớn (LLMs) để leo thang quyền truy cập từ thông tin đăng nhập AWS bị đánh cắp lên quyền quản trị trong dưới 10 phút. Chúng đã tiêm backdoor Lambda, tấn công các mô hình Bedrock bằng LLMjacking và tạo ra các phiên bản GPU đắt tiền.

- Biện pháp: Giám sát các bộ xoay IP và hạn chế quyền

UpdateFunctionCode.

Tấn Công Shadow DNS

Kẻ tấn công Shadow DNS lập trình lại các router gia đình thành các bộ phân giải Aeza, sử dụng kỹ thuật EDNS0 evasion để chuyển hướng lưu lượng truy cập lừa đảo một cách có chọn lọc trong khi né tránh phát hiện.

Khai Thác NGINX Bằng proxy_pass

Kẻ tấn công tiêm các chỉ thị proxy_pass vào cấu hình NGINX, đặc biệt là các bảng điều khiển Baota, để chuyển hướng lưu lượng truy cập đến các trang web lừa đảo mà không cần mã độc.

- Mục tiêu: Bao gồm các TLD châu Á và các tên miền .gov.

- IOC: Quét các IOC như

xzz.pier46[.]com.

Phishing AiTM (Tycoon2FA) trên Nền Tảng Đám Mây

Kẻ tấn công lạm dụng Microsoft Azure, Google Firebase và AWS để lưu trữ các bộ công cụ phishing AiTM như Tycoon2FA. Chúng tận dụng các tên miền đáng tin cậy để thu thập thông tin xác thực doanh nghiệp mà không bị phát hiện.

Cổng Thông Tin Lừa Đảo Tối Ưu Hóa SEO

Kẻ lừa đảo sử dụng các cổng thông tin bị nhiễm độc SEO, giả mạo các trang web của tỉnh bang Canada để đánh cắp thông tin PII và chi tiết thẻ thông qua các khoản thanh toán tiền phạt giả mạo. Hơn 70 tên miền trên 45.156.87.0/24 đang thu thập dữ liệu.

- Khuyến nghị: Luôn xác minh thông qua các URL chính thức.

Cập Nhật và Tính Năng Mới của Microsoft

Lỗi Giao Diện Windows 11 Lock Screen

Một lỗi giao diện người dùng trong Windows 11 (KB5064081, OS Build 26100.5074) đã ẩn biểu tượng mật khẩu trên màn hình khóa, chủ yếu trong các thiết lập doanh nghiệp với Group Policy hoặc MDM.

- Tác động: Người dùng vẫn có thể đăng nhập bằng cách di chuột qua vị trí vô hình.

- Khắc phục: Microsoft đã sửa lỗi này trong bản xem trước ngày 29 tháng 1 năm 2026 (KB5074105). Không có rủi ro bảo mật nào được ghi nhận.

Sự Cố Tải Hình Ảnh Trong Microsoft Teams

Microsoft đã giải quyết một sự cố (TM1226769) gây ra việc trì hoãn hoặc chặn tải hình ảnh nội tuyến trong các cuộc trò chuyện Teams trên desktop, web và mobile. Sự cố này đã làm gián đoạn các quy trình làm việc như chia sẻ ảnh chụp màn hình threat intel trong SOCs, nhưng không có vi phạm dữ liệu nào được xác nhận.

Tính Năng Bảo Mật Mới của Windows 11: UAC cho Quyền Truy Cập Bộ Nhớ

Bản xem trước Windows 11 KB5074105 thêm lời nhắc UAC cho quyền truy cập Settings > System > Storage trong các phiên bản 24H2/25H2, chặn phân tích ổ đĩa trái phép. Tính năng này ngăn chặn việc đánh cắp thông tin hoặc giả mạo cục bộ mà không có thông tin đăng nhập quản trị.

Kế Hoạch Vô Hiệu Hóa NTLM Theo Mặc Định

Microsoft có kế hoạch vô hiệu hóa NTLM theo mặc định trong các bản phát hành Windows tương lai thông qua một quá trình chuyển đổi ba giai đoạn sang Kerberos, nhằm chống lại các cuộc tấn công relay và pass-the-hash.

- Giai đoạn 1 (hiện tại): Kiểm toán việc sử dụng.

- Giai đoạn 2 (H2 2026): Giảm thiểu sử dụng.

- Giai đoạn 3: Vô hiệu hóa mặc định với hỗ trợ cho các phụ thuộc kế thừa.

Tích Hợp Sysmon NATIVE vào Windows 11

Windows 11 Insider Build 26300.7733 tích hợp Sysmon một cách tự nhiên để ghi nhật ký sự kiện tiến trình, mạng và tệp vào Event Log, giúp triển khai cho các SOC dễ dàng hơn.

- Kích hoạt: Qua Settings hoặc DISM/PowerShell.

- Lưu ý: Gỡ cài đặt Sysmon độc lập trước để tránh xung đột. Tính năng này tắt theo mặc định với hỗ trợ lọc XML tùy chỉnh.