Mã độc ransomware Fog: Nguy hiểm rình rập ngành giáo dục

Một biến thể mã độc ransomware mới với tên gọi Fog đã nổi lên như một mối đe dọa đáng kể đối với các tổ chức giáo dục và giải trí tại Hoa Kỳ. Bắt đầu từ đầu tháng 5 năm 2024, các chuyên gia đã ghi nhận hoạt động triển khai của nó qua nhiều trường hợp phản ứng sự cố.

Trong số các tổ chức bị ảnh hưởng, 80% hoạt động trong lĩnh vực giáo dục và 20% trong lĩnh vực giải trí. Tất cả nạn nhân đều nằm trong khu vực Hoa Kỳ, cho thấy đây là một chiến dịch có mục tiêu địa lý rõ ràng.

Tổng Quan về Biến Thể Mã Độc Ransomware Fog

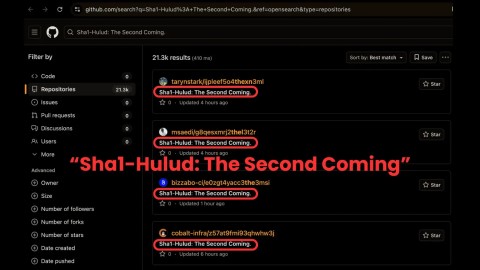

Mã độc ransomware Fog hoạt động như một biến thể của các dòng mã độc hiện có, chứ không phải là một nhóm ransomware độc lập. Đây là sự phân biệt quan trọng giữa những người tạo ra phần mềm và những người thực hiện các cuộc tấn công thực tế.

Sự tách biệt này nhấn mạnh rằng các nhóm ransomware thường xuất hiện dưới dạng một thực thể duy nhất, nhưng trên thực tế có thể bao gồm nhiều nhóm liên kết độc lập. Cấu trúc tổ chức đằng sau Fog hiện vẫn chưa rõ ràng, mặc dù có bằng chứng cho thấy sự phối hợp giữa các tác nhân đe dọa.

Hoạt động tấn công cuối cùng được ghi nhận trong các trường hợp được điều tra xảy ra vào ngày 23 tháng 5 năm 2024. Dữ liệu này cung cấp một mốc thời gian rõ ràng cho các biện pháp phòng thủ.

Các nhà phân tích đã xác định loại mã độc này sau khi bắt đầu điều tra các trường hợp vào đầu tháng 5. Để tìm hiểu thêm về phân tích này, bạn có thể tham khảo báo cáo chuyên sâu từ Arctic Wolf Labs.

Phương Thức Xâm Nhập Ban Đầu

Trong mọi trường hợp được điều tra, bằng chứng pháp y đều chỉ ra rằng các tác nhân đe dọa đã giành quyền truy cập vào môi trường nạn nhân bằng cách sử dụng thông tin đăng nhập VPN bị lộ. Các cuộc tấn công này khai thác thông tin từ hai nhà cung cấp cổng VPN riêng biệt.

Phương pháp truy cập này đã trở thành điểm xâm nhập chính cho toàn bộ chiến dịch, làm nổi bật các lỗ hổng trong các cơ chế bảo mật truy cập từ xa. Việc bảo mật hạ tầng VPN là ưu tiên hàng đầu để ngăn chặn các cuộc tấn công tương tự.

Chuỗi Tấn Công và Di Chuyển Ngang

Sau khi xâm nhập vào mạng, các tác nhân đe dọa đã triển khai một phương pháp tiếp cận nhiều giai đoạn. Phương pháp này kết hợp các chiến thuật kiểm thử xâm nhập phổ biến với việc triển khai mã độc ransomware.

Kỹ Thuật Di Chuyển Ngang

- Pass-the-hash: Hoạt động này nhắm mục tiêu vào các tài khoản quản trị viên. Sau đó, các tài khoản này được sử dụng để thiết lập kết nối RDP (Remote Desktop Protocol) đến các máy chủ Windows chạy Hyper-V và hệ thống sao lưu Veeam.

- Credential Stuffing: Trong một số trường hợp khác, kỹ thuật này đã tạo điều kiện thuận lợi cho việc di chuyển ngang khắp môi trường mạng của nạn nhân.

- PsExec: Công cụ này được triển khai trên nhiều máy chủ để thực thi lệnh từ xa.

- RDP và SMB: Các giao thức này cũng được sử dụng để truy cập vào các hệ thống mục tiêu.

Vô Hiệu Hóa Hệ Thống Phòng Thủ

Trước khi quá trình mã hóa bắt đầu, Windows Defender đã bị vô hiệu hóa trên các máy chủ bị ảnh hưởng. Hành động này đã loại bỏ một lớp phòng thủ quan trọng, mở đường cho việc triển khai mã độc ransomware một cách hiệu quả hơn.

Phân Tích Kỹ Thuật Mã Độc Ransomware Fog

Payload của mã độc ransomware Fog thể hiện các kỹ thuật phổ biến tương tự như các biến thể khác. Các mẫu mã độc từ các trường hợp khác nhau đều chứa các khối mã giống hệt nhau, cho thấy sự tái sử dụng hoặc nguồn gốc chung.

Cơ Chế Hoạt Động Của Payload

- Tạo file ghi log: Khi thực thi, mẫu mã độc tạo một file có tên

DbgLog.systrong thư mục%AppData%để ghi lại trạng thái hoạt động của nó. - Thu thập thông tin hệ thống: Quy trình khởi tạo tham chiếu đến

NTDLL.DLLvà hàmNtQuerySystemInformationđể thu thập thông tin hệ thống. Thông tin này được sử dụng cho việc phân bổ luồng (thread allocation) trong quá trình mã hóa. - Tùy chọn dòng lệnh: Mã độc hỗ trợ một số tùy chọn dòng lệnh để kiểm soát hành vi:

NOMUTEX: Cho phép thực thi đồng thời nhiều phiên bản của mã độc.TARGET: Chỉ định các vị trí khám phá file cụ thể để mã hóa.CONSOLE: Hiển thị kết quả đầu ra trên giao diện điều khiển, có thể dùng để gỡ lỗi hoặc giám sát.

Cấu Hình và Quá Trình Mã Hóa

Một khối cấu hình JSON kiểm soát các hoạt động mã hóa của mã độc ransomware này. Khối này bao gồm các thông tin quan trọng như:

- Khóa công khai RSA: Dùng cho việc mã hóa file, đảm bảo chỉ kẻ tấn công mới có thể giải mã.

- Phần mở rộng file: Các file bị mã hóa sẽ được đổi tên với phần mở rộng cấu hình, thường là

.FOGhoặc.FLOCKED. - Tên file ghi chú đòi tiền chuộc: Chỉ định tên file ghi chú mà nạn nhân sẽ tìm thấy sau khi mã hóa.

- Thủ tục tắt dịch vụ: Cấu hình để tắt các dịch vụ nhất định nhằm đảm bảo file không bị khóa trong quá trình mã hóa.

Việc khám phá file sử dụng các API tiêu chuẩn của Windows như FindFirstVolume và FindFirstFile. Mã độc sử dụng các biến thể Unicode xuyên suốt quá trình này.

Quá trình mã hóa sử dụng một nhóm luồng (thread pool) được điều chỉnh theo số lượng bộ xử lý của hệ thống, dao động từ hai đến mười sáu luồng. Nó triển khai các hàm mã hóa của Windows API như CryptImportKey và CryptEncrypt. Sau khi mã hóa, mã độc đổi tên các file bằng phần mở rộng đã cấu hình và ghi các file ghi chú đòi tiền chuộc vào các thư mục bị ảnh hưởng.

Xóa Dữ Liệu Sao Lưu

Cuối cùng, mã độc ransomware Fog thực thi lệnh vssadmin.exe với các tham số delete shadows /all /quiet. Lệnh này được dùng để xóa tất cả các bản sao bóng (Volume Shadow Copies) trên hệ thống. Việc xóa bản sao bóng ngăn chặn khả năng phục hồi dữ liệu từ các bản sao lưu cục bộ, làm tăng áp lực đòi tiền chuộc.

vssadmin.exe delete shadows /all /quietĐộng Cơ và Đặc Điểm Khác

Các tác nhân đe dọa thể hiện động cơ tài chính rõ ràng. Họ thực hiện mã hóa nhanh chóng và không có hành vi rò rỉ dữ liệu nào được quan sát. Điều này cho thấy ý định nhận tiền chuộc nhanh chóng, thay vì các kế hoạch tống tiền phức tạp liên quan đến việc công bố dữ liệu trên các trang rò rỉ.

Các Biện Pháp Phòng Ngừa và Giảm Thiểu Rủi Ro

Để bảo vệ khỏi các biến thể mã độc ransomware như Fog, các tổ chức cần ưu tiên các biện pháp bảo mật sau:

- Bảo mật hạ tầng VPN: Đảm bảo tất cả các điểm truy cập VPN được cấu hình an toàn, vá lỗi kịp thời và giám sát chặt chẽ.

- Triển khai xác thực đa yếu tố (MFA): Áp dụng MFA cho tất cả các dịch vụ truy cập từ xa, đặc biệt là VPN và các hệ thống quản trị.

- Duy trì hệ thống sao lưu ngoại tuyến an toàn: Thực hiện sao lưu dữ liệu quan trọng định kỳ và lưu trữ chúng ở các vị trí ngoại tuyến hoặc trên đám mây được bảo vệ nghiêm ngặt, cách ly khỏi mạng chính.

- Triển khai chiến lược phòng thủ theo chiều sâu (Defense-in-Depth): Kết hợp nhiều lớp bảo mật để phát hiện và ngăn chặn các cuộc tấn công ở mọi giai đoạn.

- Giám sát liên tục: Theo dõi các hoạt động mạng bất thường, đặc biệt là các kết nối RDP, việc sử dụng PsExec và các nỗ lực vô hiệu hóa phần mềm bảo mật.

Các Chỉ Số Thỏa Hiệp (IOCs) và TTPs Quan Sát

Mặc dù không có các IOC truyền thống như hash file hay địa chỉ IP cụ thể được cung cấp, các TTP (Tactics, Techniques, and Procedures) sau đây đã được quan sát trong các cuộc tấn công của mã độc ransomware Fog và có thể được sử dụng làm chỉ số thỏa hiệp:

- Phương thức truy cập ban đầu: Khai thác thông tin đăng nhập VPN bị lộ.

- Di chuyển ngang: Sử dụng Pass-the-hash, RDP, PsExec, SMB để di chuyển trong mạng.

- File ghi log: Sự hiện diện của file

DbgLog.systrong thư mục%AppData%. - Vô hiệu hóa phần mềm bảo mật: Các hoạt động vô hiệu hóa Windows Defender.

- Thao tác với Volume Shadow Copies: Thực thi lệnh

vssadmin.exe delete shadows /all /quiet. - Phần mở rộng file đã mã hóa: Các file với phần mở rộng

.FOGhoặc.FLOCKED.