Cảnh Báo: Chiến Dịch Phishing Silver Fox Nguy Hiểm Tấn Công Ấn Độ

Nhóm tấn công Silver Fox đang nhắm mục tiêu vào các tổ chức tại Ấn Độ thông qua các chiến dịch phishing tinh vi. Kẻ tấn công giả mạo các tài liệu thuế thu nhập hợp pháp, lừa người dùng tải xuống một tệp thực thi độc hại được ngụy trang thành tài liệu liên quan đến thuế.

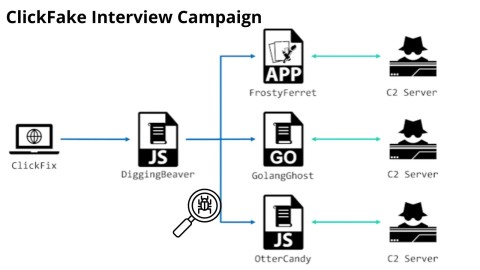

Sau khi người dùng nhấp vào, nạn nhân sẽ được chuyển hướng đến một máy chủ command-and-control (C2), khởi động một chuỗi lây nhiễm phức tạp. Chuỗi này được thiết kế để vượt qua các biện pháp phòng thủ an ninh và thiết lập quyền truy cập liên tục vào các hệ thống bị xâm nhập.

Tổng quan về chiến dịch tấn công và mối đe dọa mạng

Kỹ thuật lừa đảo ban đầu

Cuộc tấn công bắt đầu bằng một email lừa đảo chứa tệp đính kèm PDF mang tên một công ty Ấn Độ. Khi mở tệp PDF, người dùng sẽ được dẫn đến một trang web độc hại tải xuống tệp có tên “tax_affairs.exe”.

Tệp thực thi ban đầu này đóng vai trò là trình tải (loader) cho nhiều giai đoạn của mã độc. Mỗi giai đoạn được thiết kế để che giấu mục đích thực sự, đồng thời duy trì quyền truy cập sâu vào hệ thống của nạn nhân. Điều này cho thấy cách kẻ tấn công lợi dụng các tài liệu được thiết kế social engineering kết hợp với các định dạng tệp tin cậy để vượt qua các biện pháp kiểm soát bảo mật truyền thống.

Các nhà phân tích từ CloudSEK đã xác định được mã độc trong giai đoạn thứ hai của cuộc điều tra. Họ tiết lộ rằng chiến dịch này trước đây đã bị gán nhầm cho các nhóm đe dọa khác. Phát hiện này nhấn mạnh tầm quan trọng của việc phân tích chính xác nguồn gốc mối đe dọa. Việc hiểu rõ nguồn gốc thực sự của các cuộc tấn công cho phép các nhóm bảo mật dự đoán các chiến thuật trong tương lai và triển khai các biện pháp đối phó mục tiêu, cụ thể theo các mẫu hoạt động của Silver Fox.

Chuỗi lây nhiễm phức tạp

Sau khi tệp thực thi ban đầu được kích hoạt, nó sẽ bắt đầu một quy trình nhiều bước để thiết lập quyền kiểm soát và duy trì sự hiện diện trên hệ thống. Quy trình này bao gồm việc thả các thành phần hợp pháp và độc hại, sử dụng các kỹ thuật che giấu để tránh bị phát hiện.

Việc sử dụng các tệp giả mạo và các kỹ thuật lẩn tránh cho thấy sự tinh vi của nhóm tấn công Silver Fox. Mục tiêu là gây khó khăn cho việc phân tích và loại bỏ mã độc khỏi hệ thống.

Cơ chế lây nhiễm và kỹ thuật nâng cao

Khai thác DLL Hijacking qua Thunder.exe

Cơ chế lây nhiễm dựa vào một kỹ thuật gọi là DLL hijacking để kích hoạt payload chính. Giai đoạn đầu tiên thả một tệp thực thi hợp pháp có tên Thunder.exe, được phát triển bởi công ty phần mềm Xunlei của Trung Quốc.

Tệp nhị phân đã ký này bị vũ khí hóa bằng cách đặt một tệp DLL độc hại có tên libexpat.dll vào cùng thư mục tạm thời. Khi Thunder.exe chạy, Windows sẽ tải DLL giả mạo thay vì DLL gốc do thứ tự tìm kiếm DLL mặc định. Điều này cho phép thực thi mã của kẻ tấn công trong khi có vẻ hoàn toàn hợp pháp.

Kỹ thuật DLL hijacking là một phương pháp phổ biến được sử dụng bởi các tác nhân đe dọa để thực thi mã độc bằng cách lợi dụng các ứng dụng hợp pháp. Chi tiết về cơ chế này có thể được tìm thấy tại các nguồn nghiên cứu bảo mật như CybersecurityNews.

Các biện pháp chống phân tích (Anti-Analysis)

DLL độc hại triển khai các khả năng chống phân tích rộng rãi trước khi tham gia vào các hoạt động lây nhiễm thực sự. Nó thực hiện các bước sau:

- Quét các tiến trình đang chạy để phát hiện các công cụ nghiên cứu bảo mật và môi trường sandbox.

- Kiểm tra tài nguyên hệ thống để đảm bảo máy đáp ứng các yêu cầu tối thiểu để lây nhiễm.

Nếu tìm thấy các công cụ phân tích hoặc môi trường không phù hợp, mã độc sẽ tự chấm dứt để tránh bị phát hiện. Điều này làm tăng độ khó khăn trong việc phân tích hành vi của mã độc và phát triển các biện pháp đối phó.

Tải payload chính – mã độc Valley RAT

Một khi hệ thống vượt qua các kiểm tra này, DLL sẽ vô hiệu hóa các dịch vụ Windows Update và tải một tệp được mã hóa có tên box.ini từ thư mục tạm thời.

Payload được mã hóa này được giải mã bằng các khóa mật mã được mã hóa cứng và thực thi dưới dạng mã máy thô trực tiếp trong bộ nhớ hệ thống. Điều này để lại dấu vết tối thiểu trên ổ cứng, gây khó khăn cho việc điều tra pháp y và phát hiện dựa trên tệp.

Payload cuối cùng là Valley RAT, một công cụ truy cập từ xa (Remote Access Tool) thiết lập cơ sở hạ tầng command and control vĩnh viễn trên các hệ thống bị nhiễm.

Chi tiết về mã độc Valley RAT

Kiến trúc điều khiển và liên lạc

Valley RAT sử dụng một hệ thống dự phòng ba cấp độ tinh vi để duy trì liên lạc với máy chủ của kẻ tấn công. Nó tự động chuyển đổi giữa các trung tâm chỉ huy chính, phụ và thứ cấp nếu kết nối thất bại.

Mã độc lưu trữ cấu hình của nó trong registry của Windows dưới dạng dữ liệu nhị phân. Điều này cho phép kẻ tấn công cập nhật địa chỉ command and control mà không cần cài đặt lại mã độc. Nó hỗ trợ nhiều giao thức giao tiếp, bao gồm HTTP, HTTPS và raw TCP sockets, làm cho việc chặn bằng cách lọc mạng đơn giản trở nên khó khăn.

# Ví dụ giả định về cách kiểm tra khóa registry liên quan đến Valley RAT (chỉ minh họa)

# Cần phân tích mã độc để xác định khóa chính xác.

reg query HKLMSOFTWAREMicrosoftWindowsCurrentVersionRun /v "ValleyRAT"

reg query HKCUSOFTWAREMicrosoftWindowsCurrentVersionRun /v "ValleyRAT"

Khả năng của Valley RAT

Sau khi cài đặt, Valley RAT có thể thực hiện các lệnh của kẻ tấn công, ghi lại đầu vào bàn phím (keylogging), thu thập thông tin đăng nhập, chuyển tệp và triển khai các mô-đun độc hại bổ sung theo yêu cầu.

Kiến trúc mô-đun cho phép các nhà điều hành tùy chỉnh mỗi lần lây nhiễm với các khả năng chuyên biệt, được điều chỉnh theo giá trị và vai trò của mục tiêu trong tổ chức bị xâm nhập. Điều này làm cho đây trở thành một mối đe dọa mạng đặc biệt nguy hiểm đối với các doanh nghiệp tại Ấn Độ.

Khả năng thu thập thông tin đăng nhập là một trong những tính năng nguy hiểm nhất của mã độc Valley RAT, có thể dẫn đến việc chiếm quyền kiểm soát tài khoản và mở rộng tấn công trong mạng lưới mục tiêu. Các nghiên cứu về kỹ thuật thu thập thông tin đăng nhập thường được công bố trên các blog bảo mật uy tín, ví dụ như CybersecurityNews.

Tầm quan trọng của phân tích mối đe dọa chính xác

Ngăn chặn và đối phó hiệu quả

Việc khám phá này làm nổi bật cách phân tích mối đe dọa chính xác giúp các tổ chức không triển khai các biện pháp phòng thủ không đúng chống lại kẻ thù thực sự. Hiểu rõ nguồn gốc thực sự của các cuộc tấn công cho phép các đội an ninh dự đoán các chiến thuật trong tương lai. Từ đó, họ có thể triển khai các biện pháp đối phó mục tiêu cụ thể theo các mẫu hoạt động của Silver Fox.

Đối với các tổ chức, việc triển khai các giải pháp bảo mật nhiều lớp, bao gồm các công cụ phát hiện phishing tiên tiến, phân tích hành vi và cập nhật bản vá bảo mật thường xuyên, là rất quan trọng để giảm thiểu rủi ro từ các cuộc tấn công như của Silver Fox.

Việc theo dõi liên tục các chỉ số thỏa hiệp (IOCs) và cập nhật kiến thức về mối đe dọa mạng mới nhất là yếu tố then chốt để bảo vệ tài sản thông tin.

Các thành phần độc hại được sử dụng:

- Tệp thực thi ban đầu:

tax_affairs.exe - DLL độc hại:

libexpat.dll - Tệp hợp pháp bị khai thác:

Thunder.exe - Payload được mã hóa:

box.ini - Mã độc chính: Valley RAT