Hiểm họa GhostLocker: Vượt qua EDR tinh vi bằng AppLocker

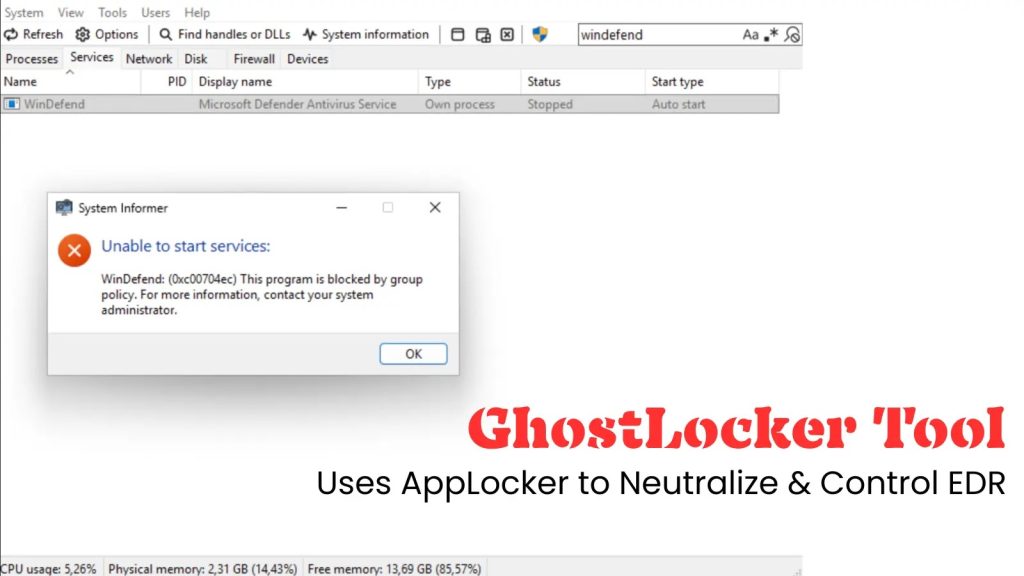

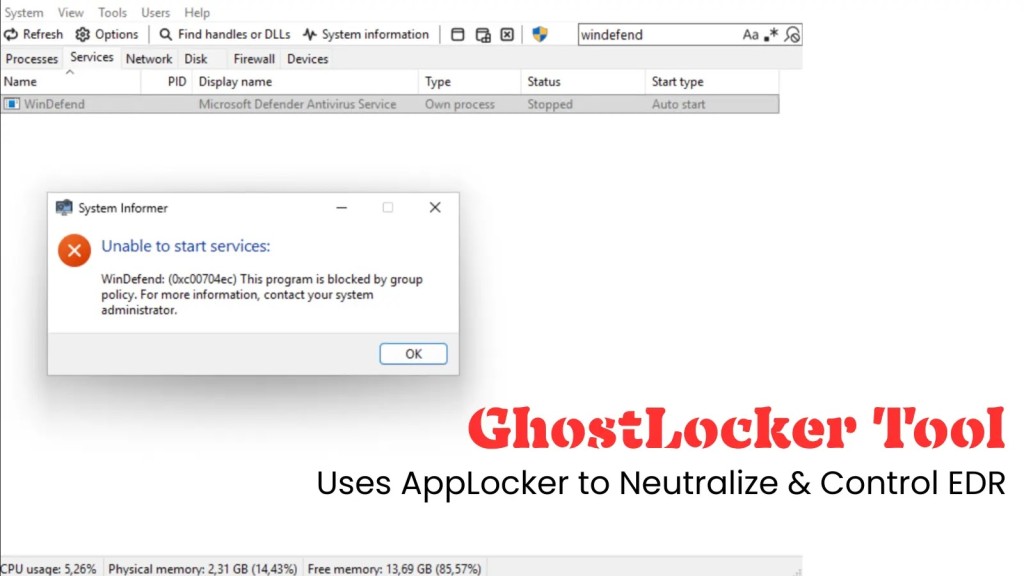

Một công cụ mới có tên GhostLocker đã được phát hành, trình diễn một kỹ thuật mới lạ để vô hiệu hóa các hệ thống Phát hiện và Phản hồi Điểm cuối (EDR) bằng cách vũ khí hóa tính năng AppLocker bản địa của Windows. Phương pháp này đại diện cho một bước tiến đáng kể trong các chiến lược vượt qua EDR, tập trung vào việc lạm dụng các tính năng hợp pháp của hệ điều hành thay vì khai thác lỗ hổng bảo mật.

Được phát triển bởi nhà nghiên cứu bảo mật zero2504, công cụ này đã làm nổi bật một lỗ hổng kiến trúc cơ bản trong các giải pháp EDR hiện đại. Cụ thể, nó khai thác sự phụ thuộc của EDR vào các thành phần chạy ở không gian người dùng (userland) để thực hiện các chức năng phân tích, báo cáo và phản hồi.

Kiến trúc và Phương pháp Vượt qua EDR của GhostLocker

Không giống như các phương pháp vượt qua EDR truyền thống thường cố gắng khai thác các trình điều khiển kernel hoặc thực hiện các thao tác bộ nhớ phức tạp, GhostLocker tận dụng quyền hạn vốn có được cấp cho quản trị viên hệ thống. Đây là một điểm khác biệt quan trọng, cho thấy rằng ngay cả các tính năng quản lý hợp pháp cũng có thể bị lạm dụng để đạt được mục tiêu độc hại.

Công cụ này sử dụng AppLocker, một khuôn khổ danh sách trắng ứng dụng (application whitelisting) của Microsoft được giới thiệu trong Windows 7. AppLocker cho phép quản trị viên xác định những ứng dụng nào được phép hoặc bị từ chối chạy trên một hệ thống. GhostLocker đã vũ khí hóa tính năng này để áp dụng các quy tắc “Từ chối” (Deny) đối với các tệp thực thi của EDR.

Nguyên lý Hoạt động của AppLocker trong Vô hiệu hóa EDR

Khái niệm đằng sau GhostLocker rất đơn giản nhưng cực kỳ hiệu quả: quản trị viên có quyền hợp pháp để kiểm soát việc thực thi phần mềm trên máy tính. GhostLocker tự động hóa quá trình này bằng cách triển khai các chính sách AppLocker chặn rõ ràng các quy trình EDR khỏi việc khởi chạy hoặc khởi động lại. Điều này ngăn chặn các “bộ não” của EDR hoạt động.

Nghiên cứu đằng sau GhostLocker tiết lộ rằng mặc dù AppLocker không có khả năng chấm dứt các quy trình đang chạy, nhưng một lần khởi động lại hệ thống đơn giản sau khi áp dụng chính sách sẽ khiến EDR trở nên không hiệu quả. Điều này nhấn mạnh tầm quan trọng của việc kiểm soát quy trình khởi tạo và thực thi trong môi trường bảo mật, đặc biệt là sau khi có sự thay đổi chính sách.

Các chính sách của AppLocker được thực hiện ở cấp độ không gian người dùng. Điều này mang lại lợi thế về khả năng triển khai linh hoạt hơn và ít gây ra sự cố hơn so với các cơ chế kiểm soát tích hợp sâu hơn ở cấp độ kernel. Tuy nhiên, nó cũng có nghĩa là việc thay đổi chính sách có thể bị lạm dụng bởi những người có quyền quản trị.

Các Chế độ Hoạt động của GhostLocker cho Tấn công Mục tiêu

Công cụ này được thiết kế để cung cấp tính linh hoạt cao trong việc nhắm mục tiêu các giải pháp EDR khác nhau, với hai chế độ hoạt động chính:

- Phiên bản động: Chế độ này tự động liệt kê các quy trình đang chạy trên hệ thống mục tiêu. Dựa trên thông tin thu thập được, nó sẽ tạo ra các quy tắc AppLocker chính xác và được tùy chỉnh cho từng môi trường cụ thể, đảm bảo hiệu quả tối đa.

- Phiên bản tĩnh: Chế độ này sử dụng các đường dẫn wildcard (ví dụ:

*MsMpEng.exe) để chặn các mục tiêu EDR đã biết mà không cần phải liệt kê trước các quy trình. Đây là phương pháp hữu ích cho việc chặn các thành phần EDR phổ biến qua nhiều hệ thống một cách nhanh chóng.

Bạn có thể tìm hiểu thêm về công cụ này, bao gồm mã nguồn và chi tiết kỹ thuật, trên GitHub tại EDR-GhostLocker GitHub repository. Đây là một nguồn tài nguyên quan trọng cho các nhà nghiên cứu và chuyên gia bảo mật muốn tìm hiểu sâu hơn về kỹ thuật vượt qua EDR này.

Tác động Đáng Kể: EDR Bị Bịt Mắt Dù Kernel Vẫn Hoạt Động

Điểm mấu chốt và đáng lo ngại của kỹ thuật này là GhostLocker không hề chặn các trình điều khiển kernel (*.sys) của EDR. Những trình điều khiển này vẫn tải, đăng ký các callback (gọi lại) vào kernel, và tiếp tục thu thập dữ liệu đo từ xa (telemetry) từ hệ thống. Điều này tạo ra một tình huống đánh lừa nguy hiểm.

Tuy nhiên, các phát hiện của nghiên cứu đã chỉ ra rằng dữ liệu đo từ xa này trở nên hoàn toàn vô dụng nếu không có các dịch vụ ở không gian người dùng tương ứng. Các EDR hiện đại được thiết kế để dựa vào các thành phần ở chế độ người dùng để đối chiếu các sự kiện, thực hiện phân tích hành vi phức tạp và gửi cảnh báo đến các nền tảng quản lý trên đám mây.

Khi các “bộ não” ở userland này bị AppLocker chặn, EDR thực sự bị bịt mắt. Mặc dù “đôi mắt” kernel của nó vẫn mở và hoạt động, thu thập dữ liệu, nhưng không có thành phần userland nào để xử lý, diễn giải hoặc phản ứng với thông tin đã thu thập. Đây là một hình thức vượt qua EDR rất tinh vi, vì nó duy trì vẻ ngoài của một EDR đang hoạt động.

Kết quả Thử nghiệm và Hệ thống Bị Đánh lừa

Trong quá trình thử nghiệm rộng rãi chống lại nhiều sản phẩm EDR thương mại khác nhau, GhostLocker đã chứng minh khả năng đạt được sự vô hiệu hóa hoàn toàn. Điều này có nghĩa là EDR không thể thực hiện các chức năng bảo vệ cốt lõi của mình.

Một phát hiện đáng báo động là mặc dù EDR bị chặn, các bảng điều khiển quản lý của chúng vẫn tiếp tục báo cáo các tác nhân (agents) là “trực tuyến” và “được bảo vệ”. Hiện tượng này xảy ra do các cơ chế heartbeat (cơ chế kiểm tra sự sống) thường được tách rời khỏi các công cụ phân tích và phản hồi chính.

Hơn nữa, các cuộc tấn công tiêm mã (injection attacks) đã được phát hiện trước đó trên các hệ thống thử nghiệm lại không bị chú ý sau khi GhostLocker được triển khai. Lý do là các công cụ phân tích hành vi quan trọng không thể thực thi, dẫn đến việc bỏ sót các mối đe dọa nghiêm trọng và tiềm ẩn.

Tình trạng “online” giả mạo này tạo ra một cảm giác an toàn sai lầm cực kỳ nguy hiểm cho các nhà quản trị hệ thống. Họ tin rằng hệ thống của mình vẫn được bảo vệ trong khi trên thực tế, EDR đã bị vô hiệu hóa một cách hiệu quả bởi phương pháp vượt qua EDR này, để lại cánh cửa mở cho các cuộc tấn công.

Ưu điểm So sánh với Windows Defender Application Control (WDAC)

Công cụ này cũng thể hiện một lợi thế khác biệt so với các cuộc tấn công khai thác Windows Defender Application Control (WDAC), một giải pháp kiểm soát ứng dụng mạnh mẽ hơn của Microsoft.

Trong khi WDAC hoạt động ở cấp độ kernel để chặn trình điều khiển và ứng dụng, các chính sách của AppLocker nghiêm ngặt chỉ hoạt động ở không gian người dùng. Sự khác biệt này là rất quan trọng.

Các chính sách AppLocker ở userland làm cho chúng dễ triển khai hơn cho việc chặn mục tiêu cụ thể, đồng thời duy trì vẻ ngoài của một hệ thống đang hoạt động bình thường. Ngược lại, việc triển khai hoặc thay đổi chính sách WDAC có thể phức tạp hơn và tiềm ẩn nguy cơ gây ra lỗi hệ thống rõ ràng hơn hoặc khó triển khai cục bộ mà không có tác dụng phụ không mong muốn.

Tóm lại, AppLocker cung cấp một cách tiếp cận kín đáo và linh hoạt hơn cho các tác nhân độc hại muốn thực hiện các hoạt động vượt qua EDR mà không gây ra cảnh báo ngay lập tức hoặc sự cố hệ thống rõ ràng.

Biện pháp Phòng ngừa và Phát hiện Hiệu quả

Việc phát hành GhostLocker nhấn mạnh rằng đây không phải là một khai thác (exploit) theo nghĩa truyền thống, mà là sự lạm dụng thông minh các tính năng hợp pháp của hệ điều hành Windows. Để phòng thủ hiệu quả chống lại kỹ thuật vượt qua EDR này, các tổ chức được khuyến nghị thực hiện các biện pháp sau:

- Giám sát thay đổi chính sách AppLocker: Cần giám sát chặt chẽ các thay đổi đối với chính sách AppLocker trên các điểm cuối. Điều này có thể được thực hiện thông qua việc theo dõi tín hiệu IOCTL của

AppID.sys. Bất kỳ thay đổi nào không được ủy quyền hoặc bất ngờ đối với các quy tắc AppLocker đều có thể là dấu hiệu rõ ràng của một nỗ lực vô hiệu hóa EDR. - Xác thực trạng thái thực thi sản phẩm bảo mật: Đảm bảo rằng các sản phẩm bảo mật, đặc biệt là EDR, sử dụng API

Get-AppLockerFileInformationđể xác thực trước trạng thái thực thi của chính chúng. Cơ chế này giúp phát hiện sớm nếu có các chính sách chặn đã được áp dụng mà không được phép. - Tăng cường khả năng phát hiện ở cấp độ hệ điều hành: Triển khai các giải pháp giám sát độc lập có khả năng phát hiện các thay đổi chính sách ở cấp độ hệ điều hành mà không phụ thuộc hoàn toàn vào các thành phần userland của EDR. Điều này có thể bao gồm các công cụ giám sát cấu hình hoặc SIEM tích hợp dữ liệu từ nhiều nguồn.

- Kiểm soát quyền truy cập đặc quyền: Hạn chế nghiêm ngặt quyền truy cập của quản trị viên vào các hệ thống quan trọng và việc cấu hình chính sách bảo mật. Kỹ thuật này yêu cầu quyền quản trị để sửa đổi các chính sách AppLocker.

- Hiểu rõ kiến trúc EDR: Các nhà cung cấp EDR cần tiếp tục xem xét và củng cố kiến trúc sản phẩm của họ, đặc biệt là sự phụ thuộc vào các dịch vụ userland quan trọng, để chống lại các kỹ thuật vượt qua EDR mới nổi này và tương lai.

Việc hiểu rõ cách các tác nhân độc hại có thể lạm dụng các tính năng hệ điều hành hợp pháp là rất quan trọng để phát triển các chiến lược phòng thủ hiệu quả và linh hoạt. Kỹ thuật được trình bày bởi GhostLocker một lần nữa khẳng định tầm quan trọng của việc có một chiến lược bảo mật đa lớp, chủ động và không chỉ dựa vào một lớp phòng thủ duy nhất.