CISA cảnh báo: Lỗ hổng CVE ASUS nghiêm trọng đang bị khai thác

CISA đã bổ sung một lỗ hổng CVE mới liên quan đến các sản phẩm của ASUS vào danh mục Các Lỗ hổng Đã bị Khai thác (KEV) của mình. Động thái này báo hiệu một rủi ro bảo mật cấp bách đối với người dùng và các tổ chức bị ảnh hưởng.

Lỗ hổng này được định danh là CVE-2025-59374, ảnh hưởng đến ASUS Live Update, một tiện ích phổ biến dùng để phân phối các bản cập nhật firmware và phần mềm cho thiết bị ASUS.

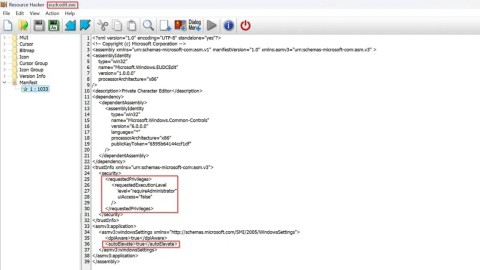

Chi tiết kỹ thuật về CVE-2025-59374 và CWE-506

Theo cảnh báo từ CISA, một số phiên bản client của ASUS Live Update đã được phân phối kèm theo mã độc nhúng. Mã độc này được đưa vào thông qua các sửa đổi trái phép sau một cuộc tấn công mạng vào chuỗi cung ứng.

Các phiên bản đã bị sửa đổi này có khả năng khiến các thiết bị đáp ứng điều kiện nhắm mục tiêu cụ thể thực hiện các hành động không mong muốn. Điều này tiềm ẩn nguy cơ cho phép kẻ tấn công giành quyền kiểm soát, triển khai mã độc hoặc tiếp tục xâm nhập môi trường của nạn nhân.

Mặc dù logic nhắm mục tiêu chính xác chưa được công bố rộng rãi, sự hiện diện của các điều kiện tùy chỉnh cho thấy một chiến dịch tập trung và có thể là nâng cao.

CVE-2025-59374 được liên kết với CWE-506 (Embedded Malicious Code), một danh mục điểm yếu bao gồm các kịch bản mà nội dung độc hại được chèn vào phần mềm hợp pháp.

Bản chất của Tấn công Chuỗi Cung ứng

Kiểu tấn công chuỗi cung ứng này đặc biệt nguy hiểm. Nó lạm dụng sự tin cậy vào các cơ chế cập nhật của nhà cung cấp, cho phép kẻ tấn công mở rộng quy mô xâm nhập nhanh chóng trên nhiều hệ thống.

Mã độc được nhúng có thể bỏ qua các biện pháp bảo mật truyền thống. Điều này do nó được phân phối thông qua kênh tin cậy của nhà cung cấp.

Ảnh hưởng và Rủi ro bảo mật từ Lỗ hổng CVE-2025-59374

Việc lỗ hổng CVE-2025-59374 bị khai thác tích cực trong thực tế là một vấn đề nghiêm trọng. CISA đã đưa nó vào danh mục KEV, xác nhận rằng các cuộc tấn công đang diễn ra.

Các hậu quả tiềm tàng khi một hệ thống bị khai thác bao gồm:

- Chiếm quyền kiểm soát: Kẻ tấn công có thể giành quyền kiểm soát hoàn toàn thiết bị bị ảnh hưởng.

- Triển khai mã độc: Cài đặt ransomware, spyware, hoặc các loại mã độc khác.

- Xâm nhập sâu hơn: Sử dụng thiết bị làm bàn đạp để mở rộng tấn công mạng vào mạng nội bộ của tổ chức.

- Rò rỉ dữ liệu: Truy cập và đánh cắp thông tin nhạy cảm từ hệ thống đã bị xâm nhập.

Rủi ro đặc biệt với sản phẩm End-of-Life (EoL)

CISA cũng lưu ý rằng sản phẩm bị ảnh hưởng có thể đã đạt trạng thái End-of-Life (EoL) hoặc End-of-Service (EoS). Điều này làm tăng rủi ro bảo mật đáng kể vì các sản phẩm như vậy thường không còn nhận được các bản cập nhật bảo mật từ nhà cung cấp.

Khi các lỗ hổng được phát hiện trong phần mềm EoL, việc khắc phục trở nên khó khăn hơn. Các tổ chức sử dụng phần mềm EoL đối mặt với nguy cơ bị khai thác cao hơn, đồng thời không có giải pháp vá lỗi chính thức.

Hướng dẫn Ứng phó và Giảm thiểu Rủi ro

Để đối phó với lỗ hổng CVE-2025-59374, các tổ chức và người dùng cần thực hiện các biện pháp khẩn cấp. Việc ưu tiên là đánh giá môi trường hệ thống để xác định các triển khai ASUS Live Update bị ảnh hưởng.

Các bước cụ thể cần thực hiện:

- Rà soát hệ thống: Kiểm tra tất cả các thiết bị ASUS để xác định việc sử dụng ASUS Live Update.

- Áp dụng bản vá: Nếu có sẵn các bản vá hoặc biện pháp giảm thiểu từ nhà cung cấp, hãy áp dụng chúng ngay lập tức.

- Ngừng sử dụng hoặc thay thế: Trong trường hợp không có biện pháp giảm thiểu hiệu quả, CISA khuyến nghị ngừng sử dụng sản phẩm. Nếu không thể ngừng sử dụng, hãy thay thế phần mềm bị ảnh hưởng càng sớm càng tốt.

- Cô lập hệ thống: Đối với các hệ thống nghi ngờ bị xâm nhập, cần cô lập chúng khỏi mạng chính để ngăn chặn sự lây lan của cuộc tấn công mạng.

- Giám sát liên tục: Tăng cường giám sát các hoạt động mạng để phát hiện sớm các dấu hiệu xâm nhập hoặc khai thác tiềm ẩn.

Yêu cầu từ CISA và Hạn chót Tuân thủ

Việc lỗ hổng CVE-2025-59374 được đưa vào danh mục KEV của CISA (Known Exploited Vulnerabilities Catalog) là một chỉ dấu rõ ràng về mức độ nghiêm trọng và sự cần thiết phải hành động ngay lập tức.

CISA yêu cầu các cơ quan dân sự liên bang Hoa Kỳ phải áp dụng các biện pháp giảm thiểu từ nhà cung cấp hoặc ngừng sử dụng sản phẩm bị ảnh hưởng trước ngày 7 tháng 1 năm 2026. CISA cũng đặc biệt khuyến khích tất cả các tổ chức khác tuân theo hướng dẫn tương tự.

Hạn chót này nhấn mạnh tính cấp bách của việc giải quyết lỗ hổng CVE này. Các nhóm bảo mật cần xem xét đây là ưu tiên hàng đầu trong chiến lược quản lý rủi ro bảo mật của mình.

Việc không tuân thủ các khuyến nghị này có thể dẫn đến những hậu quả nghiêm trọng, bao gồm việc hệ thống bị xâm nhập và mất dữ liệu. Đặc biệt là với một lỗ hổng CVE đã được xác nhận là đang bị khai thác trong thực tế.