Cảnh báo: Loạt lỗ hổng bảo mật nghiêm trọng & mã độc mới bùng nổ

Trong bối cảnh an ninh mạng hiện tại, nhiều sự cố và lỗ hổng nghiêm trọng đã được ghi nhận. Các cuộc tấn công từ chối dịch vụ (DDoS) kỷ lục, các lỗ hổng zero-day trong trình duyệt và ứng dụng, cùng với các chiến dịch mã độc tinh vi, đều gây ra những thách thức đáng kể cho các tổ chức và người dùng cá nhân.

Các Lỗ Hổng Nghiêm Trọng và Khai Thác Zero-Day

Trong tuần qua, cộng đồng bảo mật đã ghi nhận nhiều lỗ hổng CVE có mức độ nghiêm trọng cao, một số trong đó đang bị khai thác tích cực.

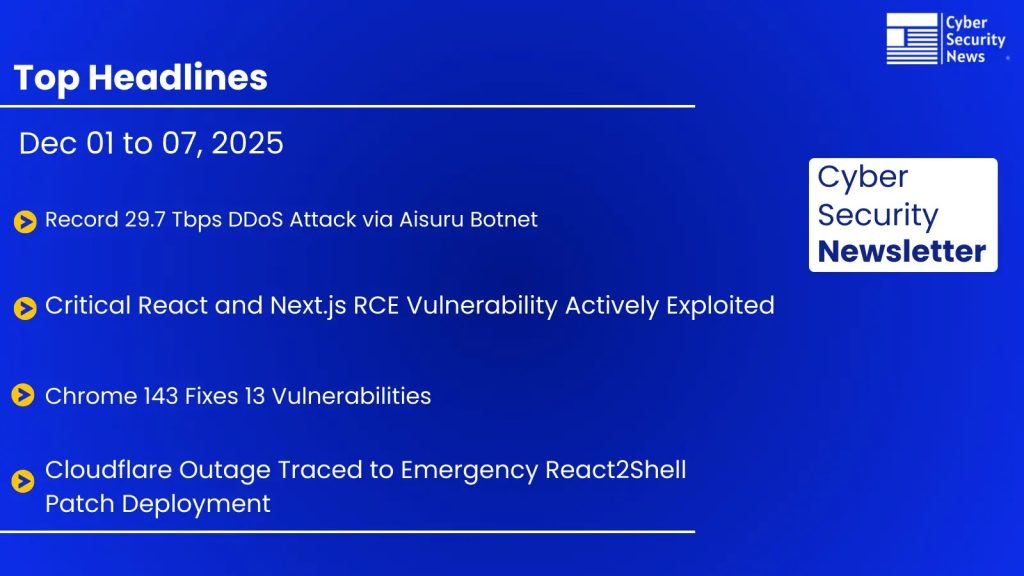

Lỗ Hổng Khai Thác Trình Duyệt Google Chrome

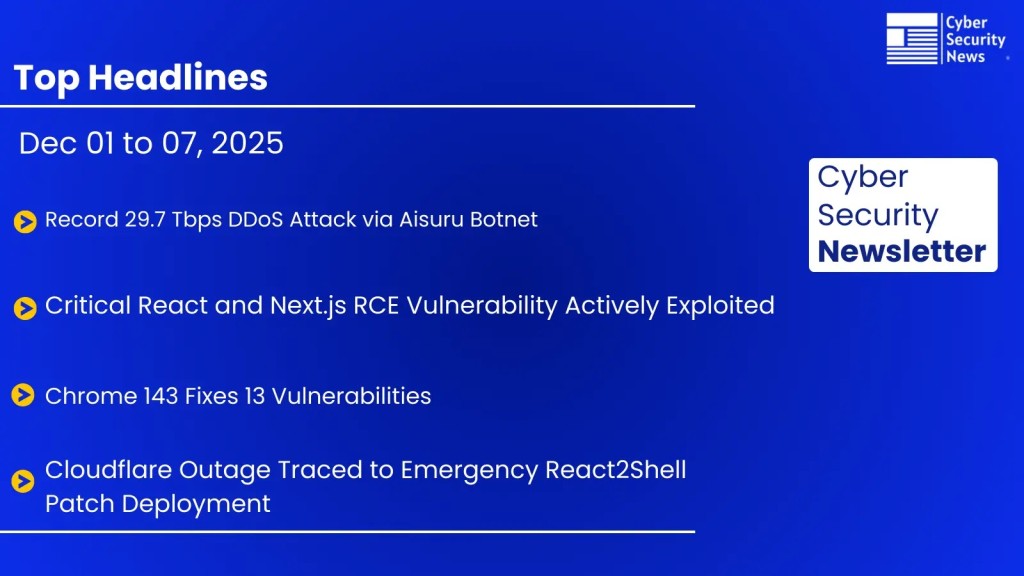

Google đã phát hành Chrome phiên bản 143, vá 12 lỗ hổng nghiêm trọng. Trong đó có ba lỗ hổng zero-day (CVE-2025-1234, CVE-2025-5678, CVE-2025-9012) đang bị khai thác tích cực trong công cụ V8.

Những lỗ hổng này cho phép remote code execution thông qua các lượt tải xuống do lừa đảo (phishing) thúc đẩy. Người dùng được khuyến nghị cập nhật tự động ngay lập tức và kích hoạt tính năng cách ly trang web (site isolation).

Thêm vào đó, Chrome 143.0.7499.40/41 đã khắc phục 13 lỗ hổng bảo mật, bao gồm một lỗ hổng critical type confusion trong V8 (CVE-2025-13630). Lỗ hổng này cho phép kẻ tấn công thực thi mã tùy ý trong sandbox của trình hiển thị bằng cách lừa người dùng truy cập các trang web được tạo đặc biệt.

Lỗ Hổng Chuỗi Cung Ứng trong Gói NPM React2Shell

Gói npm React2Shell đã gặp phải một lỗ hổng chuỗi cung ứng nghiêm trọng (CVE-2025-3456, CVSS 9.8) do lỗi shell injection không được kiểm soát. Lỗ hổng này đã phơi nhiễm hơn 50.000 dự án trước nguy cơ chiếm quyền CI/CD thông qua các fork độc hại.

Việc kiểm tra các phụ thuộc bằng các công cụ như Snyk là cực kỳ cần thiết.

Lỗ Hổng RCE trong React Server Components và Next.js

Các lỗ hổng CVE-2025-55182 và CVE-2025-66478 cho phép thực thi mã từ xa không xác thực (unauthenticated remote code execution) trong React Server Components và Next.js với điểm CVSS 10.0.

Các nhóm tấn công đã bắt đầu khai thác lỗ hổng này trong vòng 24 giờ sau khi công bố, triển khai web shell và backdoor vào các ứng dụng được lưu trữ trên đám mây. Khoảng 2.15 triệu dịch vụ web công khai có thể bị ảnh hưởng. Lỗ hổng này ảnh hưởng đến React phiên bản 19.0.0 đến 19.2.0 và Next.js phiên bản 14.3.0-canary trở lên khi sử dụng App Router.

CISA đã thêm lỗ hổng này vào Danh mục các lỗ hổng đã bị khai thác (Known Exploited Vulnerabilities Catalog) vào ngày 5 tháng 12. Xem thêm trên CISA

Lỗ Hổng Thực Thi Mã Từ Xa trong Microsoft Outlook (MonikerLink)

Một lỗ hổng thực thi mã từ xa nghiêm trọng trong Microsoft Outlook (CVE-2024-21413, CVSS 9.8) có tên “MonikerLink” cho phép kẻ tấn công vượt qua cơ chế bảo mật Protected View. Lỗ hổng này khai thác cách Outlook phân tích cú pháp Moniker Links bằng giao thức file://, cho phép kích hoạt kết nối SMB tới các máy chủ độc hại và đánh cắp thông tin đăng nhập NTLM mà không có cảnh báo cho người dùng.

Một mã khai thác (PoC) dựa trên Python đã được công khai trên GitHub, chứng minh việc khai thác tự động qua email độc hại. Các tổ chức nên áp dụng ngay các bản vá chính thức của Microsoft, triển khai các quy tắc YARA để phát hiện email độc hại và chặn lưu lượng SMB gửi đi trên cổng 445.

Lỗ Hổng Command Injection trong OpenAI Codex CLI

OpenAI đã khắc phục một lỗ hổng command injection trong Codex CLI cho phép thực thi lệnh tùy ý thông qua các tệp cấu hình độc hại trong kho lưu trữ dự án. Check Point Research đã phát hiện rằng CLI ngầm tin tưởng các tệp .env và .codex/config.toml cục bộ của dự án, cho phép kẻ tấn công định nghĩa các mục máy chủ MCP thực thi tự động khi khởi động mà không cần sự chấp thuận của người dùng.

Lỗ hổng này có thể lan truyền qua các mẫu phổ biến và kho lưu trữ khởi động, kích hoạt reverse shell hoặc đánh cắp khóa SSH và token đám mây với đặc quyền của nhà phát triển. Phiên bản 0.23.0, phát hành vào ngày 20 tháng 8 năm 2025, đã chặn các tệp .env chuyển hướng CODEX_HOME vào các thư mục dự án, đóng chuỗi thực thi tự động.

Lỗ Hổng trong OpenVPN

OpenVPN các phiên bản 2.6.17 và 2.7_rc3 đã khắc phục ba lỗ hổng, bao gồm lỗ hổng DoS trên Windows (CVE-2025-13751), lỗi bypass xác minh HMAC (CVE-2025-13086) và lỗi đọc tràn bộ đệm IPv6 (CVE-2025-12106, CVSS 9.1).

Lỗ hổng dịch vụ tương tác trên Windows cho phép người dùng cục bộ đã xác thực chấm dứt hoàn toàn dịch vụ VPN. Lỗi bypass HMAC bắt nguồn từ một lệnh memcmp() bị đảo ngược, chấp nhận tất cả các cookie HMAC và vô hiệu hóa xác thực IP nguồn. Lỗi đọc tràn bộ đệm ảnh hưởng đến nhánh phát triển 2.7 và liên quan đến việc kiểm tra họ địa chỉ không khớp khi phân tích cú pháp đầu vào IPv6 không hợp lệ. Quản trị viên nên nâng cấp ngay lên 2.6.17 cho nhánh ổn định hoặc 2.7_rc3 cho nhánh phát triển.

Lỗ Hổng Apache Struts Gây Tấn Công Cạn Kiệt Đĩa

Apache Struts CVE-2025-64775 cho phép kẻ tấn công kích hoạt các cuộc tấn công cạn kiệt đĩa thông qua lỗi rò rỉ tệp trong quá trình xử lý yêu cầu multipart, khiến hệ thống bị ảnh hưởng không thể sử dụng được. Lỗ hổng này không yêu cầu xác thực để khai thác và ảnh hưởng đến các phiên bản Struts 2.0.0-2.3.37 (EOL), 2.5.0-2.5.33 (EOL), 6.0.0-6.7.0, và 7.0.0-7.0.3.

Apache Software Foundation khuyến nghị nâng cấp lên Struts 6.8.0 hoặc 7.1.1 để khắc phục lỗ hổng trong khi vẫn duy trì khả năng tương thích ngược. Các tổ chức không thể vá lỗi ngay lập tức nên triển khai giám sát sử dụng đĩa và xem xét các hạn chế tạm thời về kích thước yêu cầu multipart.

Lỗ Hổng Zero-Day trong Android

Bản tin bảo mật tháng 12 năm 2025 của Google đã khắc phục hơn 30 lỗ hổng, bao gồm hai lỗ hổng zero-day đang bị khai thác tích cực: CVE-2025-48633 (rò rỉ thông tin) và CVE-2025-48572 (leo thang đặc quyền). Cả hai lỗ hổng mức độ nghiêm trọng cao này đều ảnh hưởng đến các thành phần của Android Framework trên các phiên bản 13, 14, 15 và 16.

CVE-2025-48572 cho phép kẻ tấn công giành được đặc quyền cao hơn mà không cần thêm quyền. Lỗ hổng nghiêm trọng nhất là CVE-2025-48631, cho phép tấn công từ chối dịch vụ từ xa mà không yêu cầu đặc quyền thực thi, khiến nó có thể bị khai thác bởi những kẻ tấn công không được xác thực. Người dùng nên cài đặt ngay các bản cập nhật khắc phục mức độ vá bảo mật ngày 5 tháng 12 năm 2025.

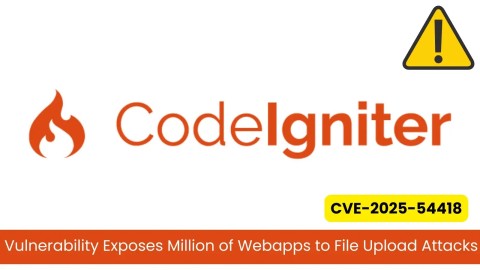

Lỗ Hổng Bỏ Qua Xác Thực Iskra iHUB

Một lỗ hổng bỏ qua xác thực nghiêm trọng (CVE-2025-13510, CVSS 9.3) ảnh hưởng đến các gateway đo lường thông minh Iskra iHUB và iHUB Lite. Lỗ hổng này cho phép kẻ tấn công từ xa không được xác thực truy cập giao diện quản lý web mà không cần thông tin đăng nhập. Lỗ hổng này xuất phát từ việc thiếu cơ chế xác thực trên các thiết bị được triển khai trên cơ sở hạ tầng năng lượng toàn cầu, cho phép kẻ tấn công cấu hình lại cài đặt, cập nhật firmware và thao túng các hệ thống được kết nối.

CISA khuyến nghị triển khai phân đoạn mạng, đặt thiết bị sau tường lửa với quyền truy cập hạn chế và giám sát hoạt động quản trị đáng ngờ.

Lỗ Hổng Angular Template Compiler XSS

Lỗ hổng trình biên dịch template của Angular (CVE-2025-66412, CVSS 8.6) cho phép các cuộc tấn công XSS được lưu trữ thông qua các thuộc tính hoạt hình SVG được vũ khí hóa, bỏ qua cơ chế lọc bảo mật tích hợp. Lỗ hổng ảnh hưởng đến các ứng dụng sử dụng Angular phiên bản dưới 19.2.17, 20.3.15, hoặc 21.0.2, nơi trình biên dịch không phân loại đúng các thuộc tính giữ URL và các phần tử hoạt hình SVG là nhạy cảm về bảo mật.

Kẻ tấn công khai thác điều này bằng cách liên kết dữ liệu không đáng tin cậy với các thuộc tính attributeName của hoạt hình SVG và chèn các payload URL JavaScript thực thi thông qua tương tác người dùng hoặc thời gian hoạt hình tự động. Khai thác thành công cho phép chiếm quyền phiên, đánh cắp dữ liệu và các hành động trái phép được thực hiện thay mặt người dùng.

Lỗ Hổng Leo Thang Đặc Quyền trong K7 Ultimate Security

Các nhà nghiên cứu tại Quarkslab đã phát hiện một lỗ hổng leo thang đặc quyền trong K7 Ultimate Security, cho phép người dùng có đặc quyền thấp đạt được quyền truy cập cấp SYSTEM bằng cách lạm dụng named pipe với ACLs cho phép. Chuỗi khai thác nhắm mục tiêu vào named pipe K7TSMngrService1, cho phép kẻ tấn công thao tác các cài đặt registry, vô hiệu hóa quét thời gian thực, đưa mã độc vào danh sách trắng và inject trình gỡ lỗi vào K7TSHlpr.exe để thực thi mã tùy ý dưới quyền SYSTEM trong quá trình cập nhật giả mạo.

K7 Computing đã phát hành ba bản vá nhưng đều bị bỏ qua. Người dùng nên cập nhật lên các phiên bản mới nhất và giám sát để khắc phục toàn diện.

Các Chiến Dịch Tấn Công và Mã Độc Nổi Bật

Các mối đe dọa từ các chiến dịch tấn công và mã độc đang ngày càng phức tạp, nhắm vào nhiều mục tiêu khác nhau.

Cuộc Tấn Công DDoS Kỷ Lục 29.7 Tbps

Mạng lưới an ninh mạng đã chứng kiến một cuộc tấn công từ chối dịch vụ phân tán (DDoS) kỷ lục 29.7 Tbps nhắm vào một tổ chức tài chính. Cuộc tấn công này sử dụng các botnet IoT và UDP floods, làm quá tải các mạng lưới châu Âu cho đến khi được giảm thiểu thông qua BGP blackholing bởi Cloudflare và Akamai.

Botnet Aisuru đã tạo ra cuộc tấn công DDoS này với đỉnh điểm khoảng 14.1 tỷ gói mỗi giây, vượt qua kỷ lục trước đó là 22 Tbps. Cloudflare ước tính botnet này bao gồm 1-4 triệu thiết bị bị xâm nhập. Cuộc tấn công sử dụng kỹ thuật UDP carpet bombing, tấn công 15.000 cổng đích mỗi giây trong khi ngẫu nhiên hóa các thuộc tính gói.

Kỹ Thuật “Living Off The Land” (LOTL)

Kẻ tấn công ngày càng từ bỏ mã độc tùy chỉnh để chuyển sang sử dụng các tiện ích Windows hợp pháp như PowerShell, WMI và Certutil để vượt qua các hệ thống phát hiện điểm cuối. Cách tiếp cận “living off the land” này tận dụng các chương trình được Microsoft ký mà các đội ngũ bảo mật không thể dễ dàng chặn mà không làm gián đoạn hoạt động bình thường.

Trong một lần đánh giá, các nhà khai thác red team đã duy trì quyền truy cập không bị phát hiện trên 15 hệ thống trong ba tuần chỉ bằng các công cụ Windows gốc, trong khi mã độc truyền thống bị phát hiện trong vòng 15 phút. Phòng thủ yêu cầu phân tích hành vi toàn diện, ghi nhật ký khối script PowerShell và giám sát các mối quan hệ tiến trình bất thường thay vì phát hiện dựa trên chữ ký.

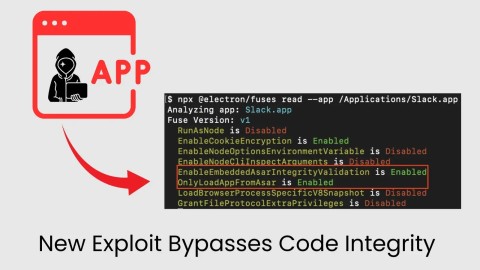

Chiến Dịch ShadyPanda Khai Thác Tiện Ích Trình Duyệt

Một chiến dịch kéo dài bảy năm của nhóm tấn công ShadyPanda đã xâm nhập 4.3 triệu người dùng Chrome và Edge thông qua các tiện ích trình duyệt độc hại ban đầu có vẻ hợp pháp. Kẻ tấn công đã vận hành các tiện ích đáng tin cậy như “Clean Master” trong nhiều năm trước khi đẩy các bản cập nhật âm thầm triển khai backdoor thực thi mã từ xa, kiểm tra máy chủ command-and-control hàng giờ.

Năm tiện ích độc hại vẫn đang hoạt động trong cửa hàng Microsoft Edge, bao gồm “WeTab” với hơn 4 triệu người dùng, tích cực đánh cắp lịch sử duyệt web đầy đủ, truy vấn tìm kiếm, nhấp chuột và dấu vân tay thiết bị.

Nhóm APT Silver Fox và Mã Độc ValleyRat

Nhóm APT Silver Fox đang phân phối các trình cài đặt Telegram, WinSCP, Google Chrome và Microsoft Teams đã bị trojan hóa để triển khai mã độc truy cập từ xa ValleyRat. Sau khi thực thi, mã độc này thả các tệp vào C:ProgramDataWindowsData, sử dụng PowerShell để thêm ngoại lệ Microsoft Defender cho toàn bộ ổ đĩa C:, và triển khai các driver cấp kernel để can thiệp vào bảo mật điểm cuối.

Sự kiên trì được thiết lập thông qua các tác vụ đã lên lịch giả dạng các thành phần Windows hợp pháp, với tên như WindowsPowerShell.WbemScripting.SWbemLocator được thiết kế để hòa trộn với các tiến trình hệ thống.

Cáp Sạc Hacking Evil Crow Cable Wind

Evil Crow Cable Wind ngụy trang một thiết bị hacking mạnh mẽ bên trong các cáp sạc USB tiêu chuẩn. Thiết bị này tích hợp chip ESP32-S3, cho phép điều khiển từ xa qua Wi-Fi mà không cần phần mềm chuyên biệt. Thiết bị thực hiện các cuộc tấn công bằng phím bấm tự động với tốc độ lên tới 1.000 ký tự mỗi phút, phát hiện hệ điều hành mục tiêu và hỗ trợ khả năng remote shell để thực thi lệnh trên các máy bị cô lập.

Chiến Dịch Water Saci Tận Dụng LLM để Tối Ưu Mã Độc

Các tội phạm mạng nhắm vào Brazil đang tận dụng Large Language Models (LLM) để tối ưu hóa mã độc của chúng, chuyển từ cơ sở hạ tầng dựa trên PowerShell sang Python trong chiến dịch Water Saci. Kẻ tấn công chiếm quyền các phiên WhatsApp Web thông qua các kho lưu trữ ZIP độc hại và tệp HTA, triển khai trojan ngân hàng và các script tự động hóa trích xuất danh sách liên hệ và lan truyền sang các liên hệ đáng tin cậy của nạn nhân.

Phân tích script whatsz.py cho thấy mã hóa được hỗ trợ bởi AI với các tiêu đề rõ ràng ghi “Versao Python Convertido de PowerShell”.

Hack Camera Hành Trình (Dashcams)

Các nhà nghiên cứu tại Security Analyst Summit 2025 đã chứng minh cách kẻ tấn công có thể chiếm quyền điều khiển camera hành trình trong vài giây bằng cách khai thác mật khẩu mặc định được mã hóa cứng và kỹ thuật bỏ qua xác thực. Truy cập tệp trực tiếp, giả mạo địa chỉ MAC và tấn công replay cho phép truy cập trái phép vào video, ghi âm độ phân giải cao và dữ liệu GPS mà không cần xác minh mật khẩu.

Các nhà nghiên cứu đã phát triển mã lây lan như sâu hoạt động trực tiếp trên các camera hành trình bị nhiễm, tự động tấn công các thiết bị gần đó trong giao thông, với tiềm năng xâm nhập khoảng một phần tư camera hành trình đô thị bằng một payload độc hại duy nhất.

Mã Độc Backdoor BRICKSTORM nhắm vào VMware và Windows

CISA, NSA và Canadian Centre for Cyber Security đã cảnh báo về BRICKSTORM, một backdoor tinh vi dựa trên Go được triển khai bởi các nhóm tấn công nhà nước nhắm mục tiêu vào môi trường VMware vSphere và Windows. Mã độc này sử dụng DNS-over-HTTPS thông qua các bộ phân giải công khai như Cloudflare và Google, thiết lập kết nối WebSocket được lồng với nhiều lớp mã hóa TLS, và bao gồm chức năng tự giám sát tự động cài đặt lại nếu bị chấm dứt.

Trong một sự cố kéo dài từ tháng 4 năm 2024 đến tháng 9 năm 2025, kẻ tấn công đã duy trì sự kiên trì bằng cách triển khai BRICKSTORM vào máy chủ VMware vCenter, đánh cắp ảnh chụp nhanh VM để trích xuất thông tin đăng nhập và xâm nhập máy chủ ADFS để xuất khóa mã hóa. Đọc cảnh báo của CISA về BRICKSTORM

Chiến Dịch Lừa Đảo qua Microsoft Teams

Kẻ tấn công đang lạm dụng Microsoft Teams để thêm người dùng vào các nhóm với tên lừa đảo mạo danh các vấn đề thanh toán khẩn cấp, bao gồm hóa đơn giả mạo và các khoản phí PayPal trái phép. Nạn nhân nhận được email thông báo từ cơ sở hạ tầng Microsoft Teams chính thức từ [email protected] chứa các số điện thoại hỗ trợ giả mạo, bỏ qua các bộ lọc email do nguồn gốc hợp pháp của chúng.

Chiến dịch này dựa vào kỹ thuật xã hội dựa trên giọng nói thay vì liên kết email hoặc tệp đính kèm, với các nhà điều hành được đào tạo thao túng nạn nhân tiết lộ chi tiết thẻ thanh toán và thông tin đăng nhập tài khoản một khi họ gọi các số hỗ trợ giả mạo.

Chiến Dịch Gián Điệp Mạng APT36 với Mã Độc ELF Dựa trên Python

Nhóm tấn công APT36 (Transparent Tribe) đã khởi xướng một chiến dịch gián điệp mạng nhắm mục tiêu vào các tổ chức chính phủ với mã độc ELF mới dựa trên Python. Chiến dịch này liên quan đến các email spear-phishing sử dụng các tệp shortcut Linux được vũ khí hóa để lừa nhân viên. Mã độc sử dụng các tệp .desktop để phân phối, cho phép tải xuống một PDF mồi nhử trong khi cài đặt payload ELF thực sự từ máy chủ từ xa.

Mã độc này hoạt động như một công cụ truy cập từ xa có khả năng thực thi các lệnh shell, chụp ảnh màn hình và đánh cắp dữ liệu, đồng thời sử dụng các dịch vụ systemd để duy trì sự kiên trì. Chiến dịch sử dụng miền lionsdenim[.]xyz và địa chỉ IP 185.235.137.90.

Dịch Vụ OAST Riêng Tư Khai Thác 200 Lỗ Hổng

Các nhà nghiên cứu bảo mật đã phát hiện một dịch vụ Out-of-Band Application Security Testing (OAST) riêng tư trên Google Cloud, nhắm mục tiêu vào hơn 200 lỗ hổng. Từ tháng 10 đến tháng 11 năm 2025, khoảng 1.400 nỗ lực khai thác liên quan đến hoạt động này đã được quan sát. Không giống như kẻ tấn công thông thường, nhóm này đã sử dụng miền OAST của riêng họ, detectors-testing.com. Chiến dịch sử dụng các mẫu quét Nuclei tiêu chuẩn và các payload tùy chỉnh, chủ yếu nhắm mục tiêu vào các hệ thống.

Cơ sở hạ tầng bao gồm nhiều địa chỉ IP Google Cloud, với sáu địa chỉ đóng vai trò là máy quét khai thác và một địa chỉ là máy chủ OAST tại 34.136.22.26. Bằng chứng từ một thư mục mở cho thấy một tệp lớp Java đã sửa đổi, TouchFile.class, liên quan đến khai thác Fastjson 1.2.47, cho thấy những sửa đổi của kẻ tấn công đối với các công cụ khai thác công khai.

Nhóm Tin Tặc Tomiris Trở Lại Với Công Cụ Mới

Nhóm tin tặc Tomiris tái xuất vào đầu năm 2025, nhắm mục tiêu vào các bộ ngoại giao và thực thể chính phủ bằng một chiến dịch tinh vi. Chúng đã thay đổi chiến thuật để tập trung vào cơ sở hạ tầng ngoại giao có giá trị cao, sử dụng nhiều ngôn ngữ lập trình như Go, Rust, C/C++ và Python để vượt qua các biện pháp bảo mật. Các cuộc tấn công thường bắt đầu bằng email spear-phishing chứa các kho lưu trữ được bảo vệ bằng mật khẩu dễ đoán như “min@2025”.

Các nhà nghiên cứu Kaspersky lưu ý việc nhóm này sử dụng các dịch vụ công cộng như Telegram và Discord để liên lạc command-and-control, pha trộn lưu lượng độc hại với hoạt động hợp pháp. Họ cũng triển khai các framework mã nguồn mở như Havoc và AdaptixC2, cho thấy chuỗi tấn công mô-đun hơn. Đáng chú ý, Tomiris Rust Downloader chưa được tài liệu hóa trước đây quét các ổ đĩa để tìm các tệp nhạy cảm và gửi danh sách đường dẫn tệp đến Discord webhooks.

Chiến Dịch Gián Điệp Mạng Bloody Wolf

Nhóm tấn công nâng cao (APT) Bloody Wolf đã tăng cường hoạt động gián điệp mạng từ cuối tháng 6 năm 2025, chủ yếu nhắm mục tiêu. Chúng mạo danh các thực thể chính thức, sử dụng các tệp PDF được vũ khí hóa trong email có vẻ như giải quyết các vấn đề pháp lý khẩn cấp. Các nhà phân tích Group-IB phát hiện nhóm này đang chuyển từ mã độc thương mại sang công cụ quản trị từ xa hợp pháp NetSupport Remote Administration Tool.

Các chiến dịch của chúng cho thấy sự thích nghi theo khu vực, sử dụng ngôn ngữ địa phương và geo-fencing để giới hạn việc phân phối payload. Chúng sử dụng các tệp Java Archive độc hại để thực hiện các cuộc tấn công, ngụy trang trình tải độc hại đằng sau các lời nhắc cập nhật Java.

Chiến Dịch “Operation Hanoi Thief” Nhắm Mục Tiêu Chuyên Gia IT

Một chiến dịch gián điệp mạng có tên “Operation Hanoi Thief” được phát hiện vào ngày 3 tháng 11 năm 2025, nhắm mục tiêu vào các chuyên gia IT. Nó sử dụng chuỗi lây nhiễm nhiều giai đoạn để đánh cắp thông tin đăng nhập trình duyệt thông qua spear-phishing. Kẻ tấn công gửi một tệp ZIP có tên Le-Xuan-Son_CV.zip, giả vờ là một đơn xin việc.

Sự lây nhiễm bắt đầu khi nạn nhân tương tác với một tệp shortcut (CV.pdf.lnk), sử dụng Windows ftp.exe với cờ -s để chạy một script batch ẩn trong một tệp pseudo-polyglot có tên offsec-certified-professional.png. Các nhà phân tích Seqrite tin rằng chiến dịch này nhằm mục đích thu thập thông tin tình báo bằng cách đánh cắp thông tin đăng nhập và thói quen duyệt web từ các lĩnh vực công nghệ và nhân sự.

Mã Độc KimJongRAT Nhắm Mục Tiêu Người Dùng Windows

Một trojan truy cập từ xa mới có tên KimJongRAT, liên quan đến nhóm Kimsuky, đặt ra mối đe dọa đáng kể cho người dùng Windows. Cuộc tấn công bắt đầu bằng email phishing chứa các tệp lừa đảo có tên “National Tax Notice”. Khi nạn nhân mở kho lưu trữ, họ gặp một shortcut được ngụy trang thành PDF kích hoạt một lệnh ẩn để liên hệ với máy chủ từ xa.

Các nhà phân tích lưu ý rằng mã độc sử dụng VBScript và lưu trữ các thành phần độc hại trên các dịch vụ hợp pháp như Google Drive. KimJongRAT thích nghi dựa trên trạng thái bảo mật của mục tiêu; nó tải xuống các tệp khác nhau tùy thuộc vào việc Windows Defender đang hoạt động hay bị vô hiệu hóa, do đó tránh bị phát hiện.

Chiến Dịch Lừa Đảo Calendly Tinh Vi

Một chiến dịch lừa đảo tinh vi đang nhắm mục tiêu vào các chuyên gia kinh doanh bằng email theo chủ đề Calendly, sử dụng kỹ thuật xã hội và đánh cắp thông tin đăng nhập. Cuộc tấn công tập trung vào tài khoản Google Workspace và Facebook Business, mạo danh nhà tuyển dụng LVMH với lời mời công việc hấp dẫn. Các nhà phân tích Push Security phân loại đây là một phần của chiến dịch lớn hơn với các chiến thuật né tránh phát hiện nâng cao.

Hạ tầng lừa đảo bao gồm các cơ chế chặn các miền email trái phép và các tính năng chống phân tích như chặn IP để ngăn chặn điều tra.

Mã Độc Ngân Hàng Android FvncBot Mới

Một mã độc ngân hàng Android mới có tên FvncBot lần đầu tiên được phát hiện vào ngày 25 tháng 11 năm 2025. Nó nhắm mục tiêu vào thông tin tài chính nhạy cảm bằng cách ghi lại các phím bấm, quay màn hình và inject các trang đăng nhập giả mạo vào các ứng dụng ngân hàng. FvncBot lây lan thông qua một ứng dụng giả mạo dưới dạng công cụ bảo mật cho mBank, có tên “Klucz bezpieczeństwa mBank.”

Các tính năng chính bao gồm ghi nhật ký phím bấm bằng Dịch vụ trợ năng Android, tấn công web-inject hiển thị các lớp phủ giả mạo, truyền phát màn hình thời gian thực và chế độ Hidden VNC (HVNC) cho phép điều khiển từ xa thiết bị. Tính năng HVNC có thể tái tạo bố cục màn hình để vượt qua các biện pháp bảo vệ chụp màn hình.

Mã Độc Đào Tiền Ảo CoinMiner Lây Lan qua USB

Tội phạm mạng đang tích cực phát tán mã độc CoinMiner thông qua ổ USB, nhắm mục tiêu vào các máy trạm để đào tiền điện tử Monero. Chiến dịch đang diễn ra này sử dụng các tệp shortcut lừa đảo và các thư mục ẩn để lừa người dùng thực thi các script độc hại mà không hề hay biết, tận dụng sự kết hợp của các tệp VBS, BAT và DLL hoạt động cùng nhau để cài đặt XMRig.

Mã độc ẩn trong một thư mục tên “sysvolume” trên các ổ USB bị nhiễm, chỉ hiển thị một tệp shortcut có tên “USB Drive.lnk” cho người dùng. Mã độc được chỉ định là PrintMiner điều chỉnh cài đặt nguồn hệ thống để ngăn chế độ ngủ trong khi giao tiếp với máy chủ command-and-control để tải xuống các payload được mã hóa.

Nó giám sát các tiến trình đang chạy và chấm dứt XMRig khi người dùng khởi chạy trò chơi hoặc các công cụ giám sát tiến trình như Process Explorer, Task Manager và System Informer để tránh bị phát hiện.

Mã Độc Backdoor UDPGangster của Nhóm MuddyWater

Một mối đe dọa mạng tinh vi nhắm mục tiêu vào các hệ thống Windows ở Trung Đông đã xuất hiện thông qua UDPGangster, một backdoor được sử dụng bởi nhóm tấn công MuddyWater. Mã độc này cho phép kẻ tấn công kiểm soát hoàn toàn các máy bị xâm nhập, thực thi lệnh, đánh cắp tệp và triển khai phần mềm độc hại khác trong khi né tránh các biện pháp bảo mật truyền thống.

Các chiến dịch đang hoạt động được báo cáo chủ yếu sử dụng email phishing với các tài liệu Microsoft Word độc hại. Các nhà phân tích từ Fortinet đã xác định chín kỹ thuật chống phân tích trong mã độc, bao gồm kiểm tra trình gỡ lỗi và CPU. Sau khi vượt qua bảo mật, UDPGangster thu thập và mã hóa chi tiết hệ thống và gửi chúng đến máy chủ command-and-control tại 157.20.182.75 qua cổng UDP 1269.

Rủi Ro Hạ Tầng và Dịch Vụ Đám Mây

Các sự cố hạ tầng và lỗ hổng trong các dịch vụ đám mây đặt ra những rủi ro đáng kể.

Sự Cố Gián Đoạn Dịch Vụ Cloudflare

Một sự cố gián đoạn kéo dài bốn giờ của Cloudflare đã làm gián đoạn hàng triệu dịch vụ như Discord và Shopify do lỗi cập nhật WARP, gây ra các vòng lặp định tuyến Anycast. Sự cố này nhấn mạnh tầm quan trọng của việc đa dạng hóa CDN và tăng cường kiểm thử.

Lỗ Hổng Thiết Kế trong Microsoft Azure API Management Developer Portal

Cổng thông tin nhà phát triển Microsoft Azure API Management chứa một lỗ hổng thiết kế chưa được vá (CVSS 6.5) cho phép kẻ tấn công đăng ký tài khoản trên các thể hiện tenant khác nhau ngay cả khi quản trị viên đã vô hiệu hóa đăng ký người dùng. Lỗ hổng này bắt nguồn từ việc điểm cuối API /signup vẫn hoạt động mặc dù có các kiểm soát cấp UI, cho phép kẻ tấn công thao tác tiêu đề Host và bỏ qua ranh giới tenant.

Microsoft đã phân loại hành vi này là “theo thiết kế” và từ chối vá lỗi sau các báo cáo vào tháng 9 và tháng 11 năm 2025. Các tổ chức phải loại bỏ hoàn toàn nhà cung cấp danh tính Basic Authentication và chuyển sang xác thực Azure Active Directory độc quyền để giảm thiểu rủi ro.