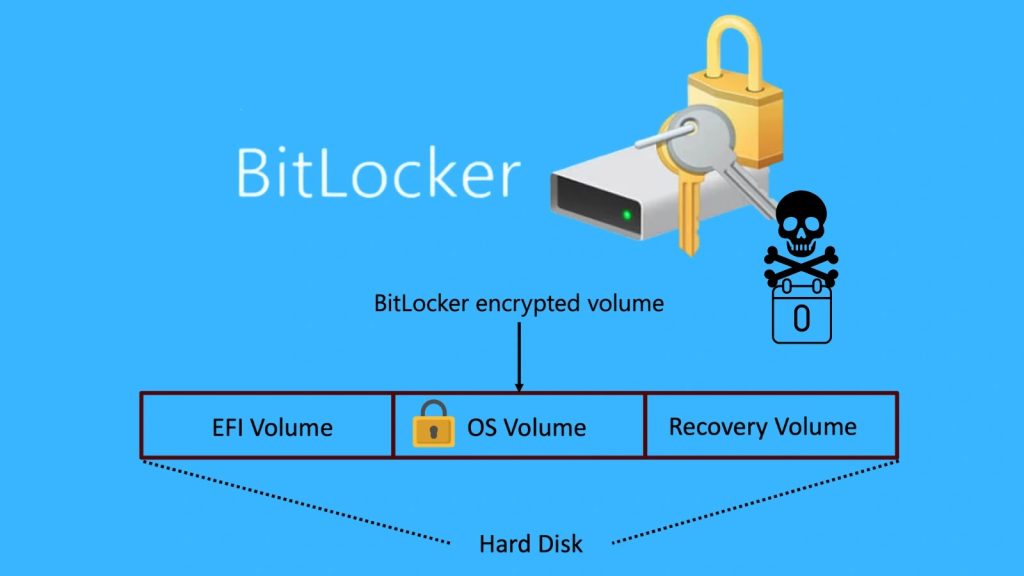

Cảnh báo: Lỗ hổng BitLocker nghiêm trọng, vá khẩn cấp!

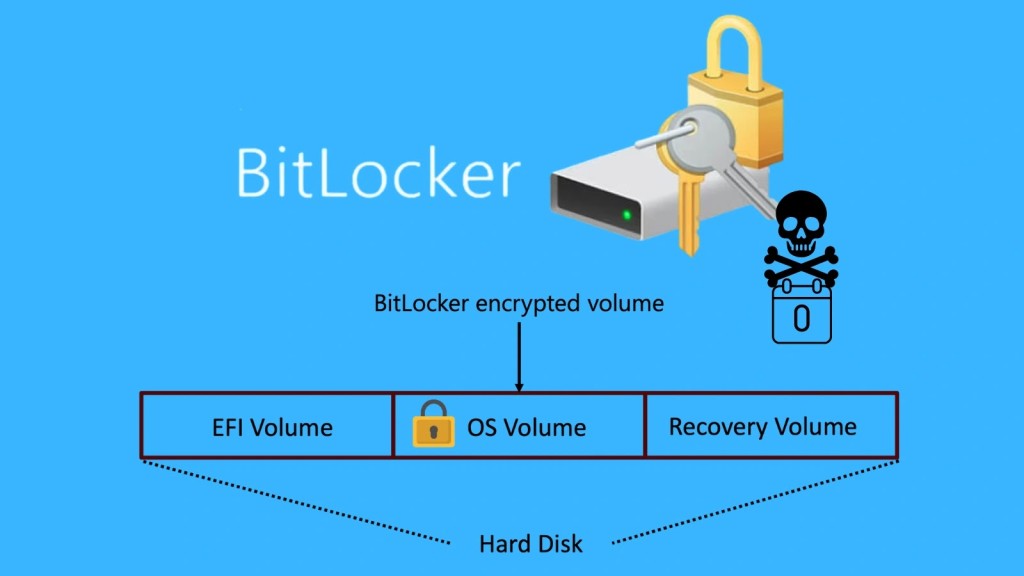

Các nhà nghiên cứu bảo mật của Microsoft đã phát hiện ra bốn lỗ hổng BitLocker nghiêm trọng trong Windows BitLocker. Những lỗ hổng này cho phép kẻ tấn công có quyền truy cập vật lý bỏ qua hệ thống mã hóa và trích xuất dữ liệu nhạy cảm.

Những phát hiện này được công bố trong nghiên cứu mang tên “BitUnlocker”. Nghiên cứu đã trình bày các phương pháp tấn công phức tạp nhắm vào Môi trường Phục hồi Windows (WinRE) để phá vỡ công nghệ bảo vệ dữ liệu hàng đầu của Microsoft. Nghiên cứu này tập trung vào việc khai thác các lỗ hổng BitLocker thông qua WinRE.

Chi Tiết Kỹ Thuật về Các Lỗ Hổng WinRE

Bối cảnh WinRE và Kỹ thuật Khai thác

Các lỗ hổng được khám phá bởi Alon Leviev và Netanel Ben Simon thuộc nhóm Offensive Research & Security Engineering (MORSE) của Microsoft. Chúng khai thác điểm yếu trong cách WinRE xử lý các tệp và cấu hình bên ngoài.

WinRE, được thiết kế làm nền tảng phục hồi cho các sự cố hệ thống quan trọng, vô tình tạo ra một bề mặt tấn công khi phân tích cú pháp các tệp cấu hình từ các ổ đĩa không được bảo vệ.

Kẻ tấn công có thể thao túng các tệp bên ngoài này. Mục đích là giành được đặc quyền cao hơn và truy cập dữ liệu được mã hóa mà không kích hoạt các cơ chế bảo vệ tiêu chuẩn của BitLocker.

Các Phương Thức Tấn Công Đã Xác Định

Các nhà nghiên cứu đã xác định bốn vector tấn công riêng biệt. Chúng cho phép truy cập trái phép vào các hệ thống được bảo vệ khỏi các lỗ hổng BitLocker.

- Thao túng tệp cấu hình WinRE trên các ổ đĩa không được mã hóa.

- Khai thác quy trình phân tích cú pháp tệp của WinRE để thực thi mã tùy ý.

- Tăng đặc quyền thông qua các thành phần dễ bị tổn thương trong môi trường phục hồi.

- Bỏ qua các cơ chế xác thực BitLocker bằng cách can thiệp vào luồng khởi động WinRE.

Đánh Giá Mức Độ Nghiêm Trọng và Ảnh Hưởng

Điểm CVSS và Khả Năng Khai Thác

Các lỗ hổng BitLocker này có điểm CVSS dao động từ 6.8 đến 8.1. Microsoft đánh giá khả năng khai thác là “có nhiều khả năng xảy ra” đối với một số lỗ hổng trong số này.

Mức độ nghiêm trọng của các lỗ hổng BitLocker này nhấn mạnh nguy cơ cao khi hệ thống bị truy cập vật lý.

Nghiên Cứu và Trình Bày “BitUnlocker”

Kết quả nghiên cứu của nhóm đã được trình bày tại hội nghị Black Hat USA 2025 ở Las Vegas.

Buổi trình bày, có tiêu đề “BitUnlocker: Leveraging Windows Recovery to Extract BitLocker Secrets”, đã minh họa phân tích toàn diện của các nhà nghiên cứu về kiến trúc bảo mật của WinRE và các phương pháp tấn công. Bạn có thể tham khảo tài liệu chi tiết từ buổi trình bày tại Black Hat USA 2025.

Biện Pháp Khắc Phục và Bản Vá Bảo Mật

Bản Cập Nhật Bảo Mật Tháng 7/2025

Microsoft đã giải quyết tất cả bốn lỗ hổng BitLocker này như một phần của bản phát hành Patch Tuesday tháng 7 năm 2025.

Các bản cập nhật bảo mật toàn diện đã được phát hành cho các phiên bản Windows bị ảnh hưởng:

- Windows 10 (phiên bản 1607, 21H2, 22H2)

- Windows 11 (phiên bản 22H2, 23H2, 24H2)

- Windows Server (phiên bản 2016, 2022, 2025)

Các bản cập nhật bảo mật KB5062552, KB5062553, KB5062554, và KB5062560 đặc biệt khắc phục các lỗ hổng BitLocker. Các tổ chức được khuyến nghị ưu tiên triển khai ngay lập tức các bản vá này.

Các Đối Sách Bổ Sung cho BitLocker

Ngoài việc áp dụng các bản vá bảo mật, Microsoft khuyến nghị triển khai các biện pháp đối phó BitLocker bổ sung để tăng cường bảo vệ chống lại các cuộc tấn công vật lý liên quan đến các lỗ hổng BitLocker. Đây là một phần quan trọng trong việc đảm bảo an ninh mạng cho doanh nghiệp.

Các tổ chức nên kích hoạt TPM+PIN cho xác thực trước khi khởi động. Điều này bổ sung một lớp xác thực bổ sung trước khi hệ thống khởi động. Nó giúp giảm đáng kể rủi ro từ các nỗ lực bỏ qua vật lý.

Microsoft cũng khuyên nên bật biện pháp giảm thiểu REVISE để bảo vệ chống lại việc rollback. Biện pháp này ngăn chặn kẻ tấn công hạ cấp hệ thống xuống các trạng thái dễ bị tổn thương hơn.

Những biện pháp bảo vệ tăng cường này hoạt động cùng với các bản vá bảo mật. Mục tiêu là cung cấp khả năng phòng thủ toàn diện chống lại các vector tấn công đã được xác định.

Tầm Quan Trọng của Nghiên Cứu và Biện Pháp Phòng Ngừa

Những khám phá này nhấn mạnh tầm quan trọng của các chiến lược phòng thủ đa lớp (defense-in-depth) để bảo vệ dữ liệu. Điều này đặc biệt đúng trong các tình huống liên quan đến truy cập vật lý thiết bị.

Mặc dù BitLocker vẫn là một giải pháp mã hóa mạnh mẽ, nghiên cứu đã chứng minh rằng ngay cả các hệ thống bảo mật phức tạp cũng đòi hỏi sự đánh giá và cải tiến liên tục để giải quyết các vector mối đe dọa mới nổi, bao gồm cả các lỗ hổng BitLocker tiềm ẩn.

Nghiên cứu BitUnlocker đại diện cho một đóng góp đáng kể vào việc tìm hiểu các kỹ thuật bỏ qua mã hóa. Nó củng cố vai trò quan trọng của các nhóm nghiên cứu bảo mật nội bộ trong việc xác định và giải quyết các lỗ hổng trước khi chúng có thể bị khai thác một cách độc hại.

Các tổ chức dựa vào BitLocker để bảo vệ dữ liệu nên ưu tiên áp dụng các bản cập nhật bảo mật tháng 7 năm 2025 để khắc phục các lỗ hổng BitLocker đã được phát hiện. Đồng thời, họ cần triển khai các biện pháp bảo mật bổ sung được khuyến nghị để duy trì khả năng bảo vệ mạnh mẽ chống lại các cuộc tấn công vật lý.