Tấn công mạng nghiêm trọng: Lợi dụng Zendesk rò rỉ dữ liệu

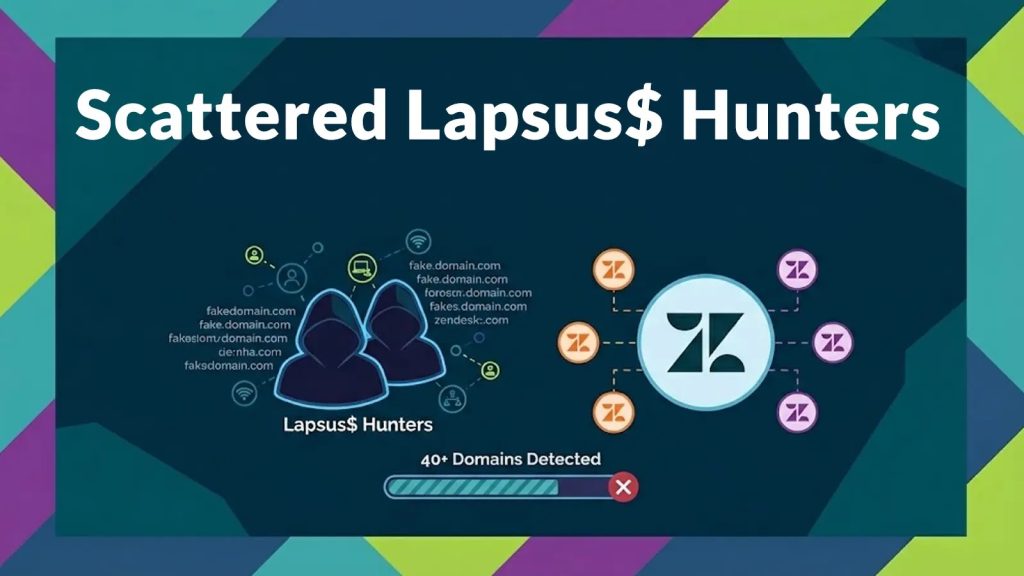

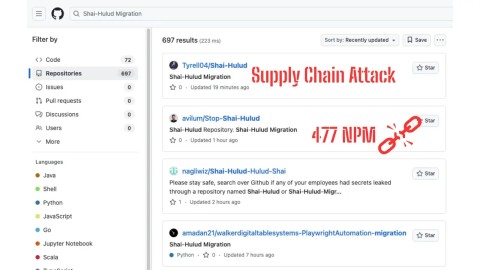

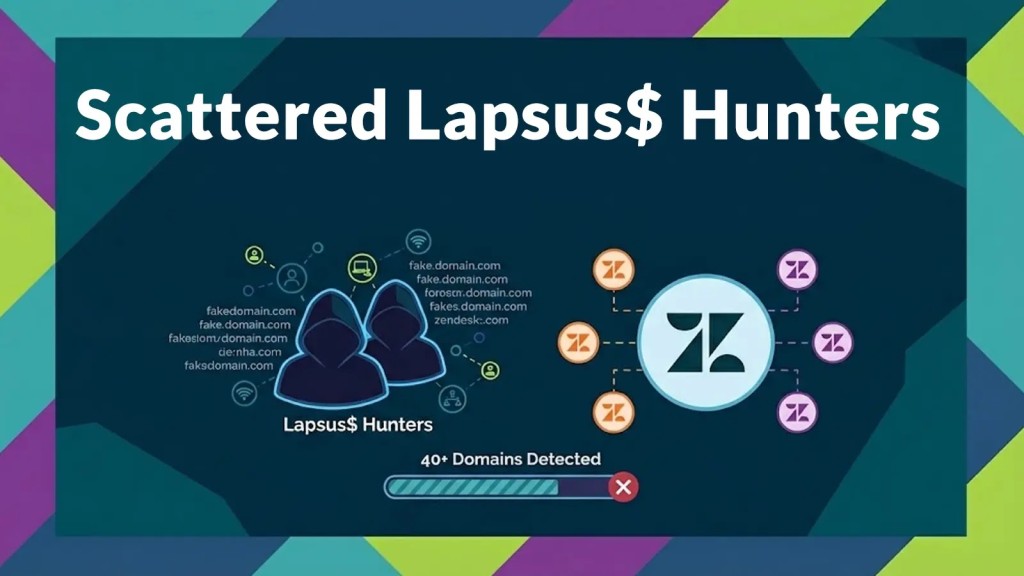

Một chiến dịch tấn công mạng mới và phức tạp đã được ghi nhận từ nhóm đe dọa “Scattered Lapsus$ Hunters”. Nhóm này đã dịch chuyển mạnh mẽ sang khai thác các lỗ hổng chuỗi cung ứng.

Chiến dịch mới nhất nhắm mục tiêu vào Zendesk, một nền tảng hỗ trợ khách hàng thiết yếu. Điều này biến một công cụ kinh doanh đáng tin cậy thành bệ phóng cho hoạt động gián điệp doanh nghiệp.

Mối Đe Dọa Mạng: Chiến Dịch Typosquatting và Hạ Tầng Lừa Đảo

Những kẻ tấn công đã đăng ký thành công hơn 40 tên miền typosquatted. Các ví dụ lừa đảo bao gồm znedesk[.]com và vpn-zendesk[.]com.

Các trang web này được thiết kế tỉ mỉ để mô phỏng môi trường đăng nhập hợp pháp, lưu trữ các cổng Single Sign-On (SSO) giả mạo. Mục đích là để thu thập thông tin đăng nhập từ những người dùng không nghi ngờ.

Hạ Tầng Ngụy Trang và Tránh Né Phát Hiện

Cơ sở hạ tầng của chiến dịch cho thấy một nỗ lực phối hợp nhằm vượt qua các giao thức phát hiện tiêu chuẩn. Các tên miền này được đăng ký nhất quán thông qua NiceNic và sử dụng máy chủ định danh được che giấu bởi Cloudflare để ẩn nguồn gốc máy chủ thực sự.

Bằng cách sử dụng các kỹ thuật che giấu này, những kẻ tấn công đảm bảo các trang lừa đảo của chúng vẫn hoạt động đủ lâu. Điều này giúp thu thập một lượng đáng kể thông tin đăng nhập đặc quyền trước khi các đội phòng thủ có thể phản ứng.

Điều này chứng tỏ một sự tiến hóa chiến lược rõ ràng trong khả năng của chúng. Nhóm này có thể duy trì bí mật hoạt động trong khi nhắm mục tiêu vào các nền tảng được sử dụng rộng rãi bởi các doanh nghiệp toàn cầu.

Các Chỉ Số Thỏa Hiệp (IOCs)

Các tên miền typosquatted được xác định trong chiến dịch này bao gồm:

znedesk[.]comvpn-zendesk[.]com- Và hơn 38 tên miền typosquatted khác theo cùng một mô hình.

Lợi Dụng Nền Tảng Hỗ Trợ Khách Hàng Zendesk để Xâm Nhập

Tác động của phương pháp tiếp cận mục tiêu này vượt xa việc đánh cắp thông tin đăng nhập đơn giản. Các nhà phân tích bảo mật của Reliaquest đã xác định phần mềm độc hại và lưu ý rằng chiến dịch này có các đặc điểm đăng ký tên miền riêng biệt. Các đặc điểm này tương tự với các cuộc tấn công trước đây của nhóm nhằm vào Salesforce vào tháng 8 năm 2025.

Tham khảo thêm chi tiết về phân tích từ Reliaquest tại Reliaquest Blog.

Khi kẻ tấn công vượt qua lớp xác thực ban đầu, chúng thiết lập một chỗ đứng lâu dài. Điều này tạo điều kiện thuận lợi cho việc di chuyển ngang (lateral movement) trong mạng doanh nghiệp.

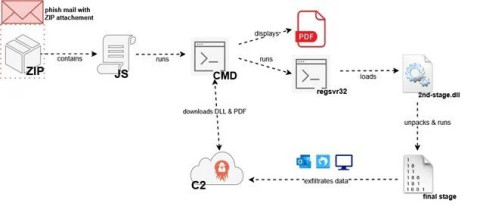

Kỹ Thuật Weaponized Support Tickets

Chiến thuật nguy hiểm nhất của nhóm liên quan đến việc vũ khí hóa trực tiếp các phiếu hỗ trợ hợp pháp. Mục đích là để vượt qua các biện pháp phòng thủ chu vi truyền thống.

Thay vì chỉ dựa vào email lừa đảo bên ngoài, chúng gửi các phiếu hỗ trợ giả mạo trực tiếp vào cổng Zendesk của một tổ chức.

Các phiếu này thường mạo danh là các yêu cầu quản trị hệ thống khẩn cấp hoặc yêu cầu đặt lại mật khẩu. Điều này tạo ra một cảm giác khẩn cấp giả tạo, buộc các nhân viên hỗ trợ phải hành động mà không cần xác minh.

Trong các phiếu này có chứa các liên kết đến các tên miền typosquatted hoặc các payload độc hại. Các payload này được thiết kế để thỏa hiệp điểm cuối (endpoint).

Khi một nhân viên bộ phận trợ giúp tương tác với phiếu, họ vô tình kích hoạt việc tải xuống Remote Access Trojans (RATs). Điều này cấp cho kẻ tấn công quyền kiểm soát từ xa liên tục, cho phép chúng thực thi các lệnh và giám sát hoạt động.

Rủi Ro Đánh Cắp Dữ Liệu Nhạy Cảm và Hậu Quả

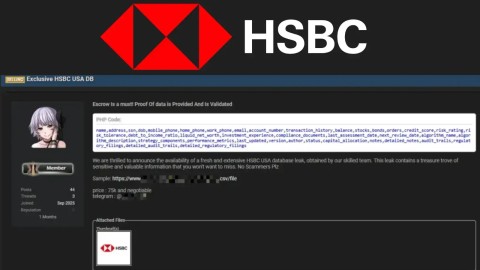

Truy cập này cho phép chúng đánh cắp dữ liệu khách hàng nhạy cảm cao, bao gồm thông tin thanh toán và ID chính phủ. Điều này phản ánh vụ rò rỉ dữ liệu lớn được thấy trong vụ vi phạm Discord vào tháng 9 năm 2025 của nhóm này.

Nhóm đã khoe khoang trắng trợn về các hoạt động phức tạp này. Chúng đặc biệt cảnh báo các đội ứng phó sự cố cần theo dõi chặt chẽ nhật ký của họ khi chuẩn bị thu thập các cơ sở dữ liệu khách hàng quan trọng trong mùa lễ hội năm 2026 sắp tới.

Khuyến Nghị Bảo Mật

Để giảm thiểu nguy cơ bảo mật từ các cuộc tấn công tương tự, các tổ chức cần tăng cường đào tạo nhận thức về an ninh mạng cho nhân viên, đặc biệt là đội ngũ hỗ trợ khách hàng.

- Triển khai MFA: Bắt buộc xác thực đa yếu tố (MFA) cho tất cả các tài khoản, đặc biệt là tài khoản có đặc quyền truy cập cao.

- Kiểm tra URL: Hướng dẫn nhân viên kiểm tra kỹ URL của các trang đăng nhập và các liên kết trong email/phiếu hỗ trợ.

- Giám sát nhật ký: Tăng cường giám sát nhật ký truy cập hệ thống và hoạt động trên Zendesk để phát hiện các hành vi bất thường.

- Chính sách Zero Trust: Áp dụng các nguyên tắc Zero Trust để hạn chế sự di chuyển ngang trong mạng ngay cả khi có một tài khoản đã bị xâm nhập.