Mã độc ngân hàng tấn công WhatsApp: Nguy hiểm tinh vi!

Một chiến dịch mã độc mới đã nhắm mục tiêu vào người dùng Brazil, sử dụng WhatsApp làm kênh phân phối chính để phát tán mã độc ngân hàng (banking trojans) và thu thập thông tin nhạy cảm.

Cuộc tấn công tinh vi này khai thác kỹ thuật lừa đảo xã hội (social engineering) bằng cách lợi dụng sự tin tưởng của nạn nhân vào các liên hệ hiện có, khiến các tệp độc hại xuất hiện như thể hợp pháp.

Chiến Dịch Mã Độc Lan Truyền Qua WhatsApp

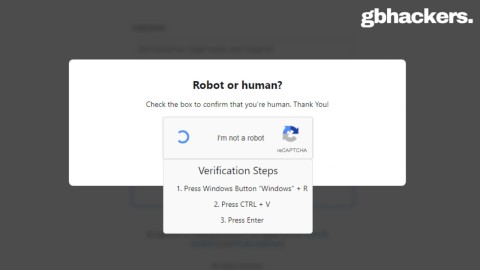

Chiến dịch bắt đầu bằng các email lừa đảo (phishing emails) chứa các tập lệnh VBS được nén trong tệp ZIP. Các tập lệnh này sử dụng các kỹ thuật che giấu nâng cao để né tránh sự phát hiện của phần mềm bảo mật.

Khi payload ban đầu được thực thi, nó sẽ tải xuống và cài đặt Python cùng các thành phần Selenium WebDriver. Điều này cho phép tự động tương tác với WhatsApp Web.

Mã độc sau đó tiêm mã JavaScript độc hại vào phiên duyệt web của nạn nhân, truy cập các API nội bộ của WhatsApp để liệt kê danh bạ và phân phối payload.

Kỹ Thuật Khai Thác WhatsApp Web

Phương pháp này cho phép kẻ tấn công lây lan mà không yêu cầu xác thực mã QR. Chúng chiếm quyền các phiên đã đăng nhập bằng cách sao chép cookie trình duyệt và dữ liệu lưu trữ cục bộ (local storage).

Các nhà nghiên cứu của K7 Security Labs đã xác định biến thể này là một phần của chiến dịch Water-Saci rộng lớn hơn. Chiến dịch này đã tích cực nhắm mục tiêu vào các tổ chức tài chính trên khắp Brazil.

Phân Tích Kỹ Thuật Mã Độc

Chuỗi tấn công triển khai cả một tập lệnh phân phối dựa trên Python và một mã độc ngân hàng giám sát các cửa sổ đang hoạt động liên quan đến ngân hàng Brazil và ví tiền điện tử.

Bằng cách kết hợp tin nhắn tự động với việc thực thi payload chỉ trong bộ nhớ, mã độc ngân hàng vẫn không bị phát hiện. Điều này xảy ra chủ yếu khi xâm phạm các máy tính của nạn nhân và toàn bộ mạng lưới liên hệ của họ.

Lây Nhiễm Ban Đầu và Kỹ Thuật Che Giấu Mã Độc

Quá trình lây nhiễm bắt đầu khi nạn nhân nhận được email lừa đảo chứa các tệp tập lệnh VBS được nén ZIP. Các tệp này sử dụng mã hóa ký tự và mã hóa XOR để né tránh phát hiện dựa trên chữ ký.

Tập lệnh VBS sử dụng chiến lược che giấu nhiều lớp, xây dựng chuỗi ký tự bằng chức năng Chr(). Sau đó áp dụng các phép toán XOR với các giá trị cụ thể để giải mã các lệnh độc hại thực sự.

objyAQeaOCCI = objyAQeaOCCI & Chr(49)

objyAQea0cCI = objyAQeaOCCI & Chr(55)

objyAQea0cCI = objyAQeaOCCI & Chr(57)

For Each varcBAIRFO In Split(strSwQRHTeBd, aOwTbJaE)

objhiCebPk = (objhiCebPk (26 Xor 93)) Mod 256

objhiCebPk = (objhiCebPk (150 Xor 104)) Mod 256Cài Đặt Hạ Tầng Khai Thác

Sau khi giải che giấu, tập lệnh tải xuống hai thành phần: một tệp MSI và một tệp VBS khác. Tệp VBS được tải xuống chứa các mẫu che giấu tương tự và thả một tập lệnh batch cài đặt các gói Python, ChromeDriver và Selenium.

Thiết lập tự động này tạo ra cơ sở hạ tầng cần thiết cho việc tự động hóa WhatsApp mà không yêu cầu người dùng can thiệp thủ công.

Chiếm Quyền Điều Khiển WhatsApp Web

Tập lệnh Python, có tên whats.py, kiểm soát phiên WhatsApp Web của nạn nhân bằng cách sao chép dữ liệu hồ sơ trình duyệt. Dữ liệu này bao gồm cookie, local storage và tệp IndexedDB, vào một thư mục tạm thời.

Sử dụng đối số user-data-dir của Selenium, tập lệnh khởi chạy Chrome với các thông tin đăng nhập đã sao chép. Điều này hiệu quả bỏ qua bước xác thực mã QR thường bảo vệ quyền truy cập WhatsApp Web.

arquivos_copiar = [

“Cookies”, “Cookies-journal”,

“Local Storage”, “Session Storage”,

“IndexedDB”, “Service Worker”

]

options.add_argument(f”–user-data-dir={perfil_temp}”)Tiêm Mã Độc và Thu Thập Thông Tin

Sau khi xác thực, mã độc ngân hàng tiêm JavaScript trợ giúp từ GitHub vào ngữ cảnh trang WhatsApp Web. Điều này cho phép truy cập các hàm API nội bộ như WPP.contact.list, WPP.chat.sendTextMessage và WPP.chat.sendFileMessage.

Tập lệnh sau đó thu thập danh sách liên hệ của nạn nhân, lọc bỏ các nhóm, tài khoản doanh nghiệp và các liên hệ có mẫu số cụ thể do kẻ tấn công cấu hình.

Các liên hệ đã thu thập này được nhóm lại và gửi có hệ thống các tệp ZIP độc hại chứa giai đoạn tiếp theo của quá trình lây nhiễm. Điều này duy trì chiến dịch trên các mạng nạn nhân đồng thời gửi nhật ký chi tiết về máy chủ PHP của kẻ tấn công.

Cơ Chế Persistence và Mã Độc Ngân Hàng

Chiến dịch cũng phân phối một trình cài đặt MSI thả một tập lệnh AutoIt cùng với các tệp payload đã mã hóa. Thành phần thứ cấp này thiết lập tính persistence thông qua sửa đổi registry và liên tục giám sát các cửa sổ đang hoạt động của nạn nhân để tìm kiếm các từ khóa liên quan đến ngân hàng.

Kích Hoạt Mã Độc Ngân Hàng Trong Bộ Nhớ

Khi các tổ chức tài chính hoặc ứng dụng ví tiền điện tử cụ thể được phát hiện, mã độc ngân hàng giải mã và tải banking trojan trực tiếp vào bộ nhớ. Điều này bỏ qua việc ghi vào đĩa, khiến các phương pháp phát hiện dựa trên tệp truyền thống trở nên kém hiệu quả.

Các Thành Phần và Kỹ Thuật Tấn Công Chính

Chiến dịch mã độc này kết hợp nhiều kỹ thuật để đạt được mục tiêu.

- Kênh phân phối: Email lừa đảo (Phishing emails), WhatsApp.

- Payload ban đầu: Tập lệnh VBS được nén trong ZIP với các kỹ thuật che giấu phức tạp (mã hóa ký tự, XOR,

Chr()). - Thành phần độc hại: Python, Selenium WebDriver, ChromeDriver, tập lệnh

whats.py, trình cài đặt MSI, tập lệnh AutoIt. - Cơ chế persistence: Sửa đổi registry của Windows.

- Kỹ thuật tấn công:

- Khai thác lừa đảo xã hội (Social Engineering) để lây nhiễm.

- Chiếm quyền phiên WhatsApp Web bằng cách sao chép dữ liệu hồ sơ trình duyệt (cookie, local storage, IndexedDB).

- Tiêm JavaScript để tương tác với API WhatsApp nội bộ.

- Thu thập danh bạ và phát tán mã độc ngân hàng tiếp theo.

- Thực thi payload trong bộ nhớ (memory-only execution) để né tránh phát hiện dựa trên tệp.

- Giám sát các cửa sổ đang hoạt động để nhắm mục tiêu vào các ứng dụng ngân hàng và ví tiền điện tử.