Phát hiện tấn công lừa đảo tinh vi: Hộp cát tương tác đột phá

Các công cụ bảo mật hiện tại có đáng tin cậy hoàn toàn khi đánh giá một liên kết là an toàn? Thực tế cho thấy nhiều lãnh đạo trung tâm điều hành an ninh (SOC) không còn tin tưởng hoàn toàn vào chúng. Lý do là các tấn công lừa đảo đã trở nên tinh vi, âm thầm và được thiết kế để hòa lẫn vào lưu lượng truy cập hàng ngày. Chúng dễ dàng vượt qua các bộ lọc, thâm nhập vào hộp thư đến mà không bị chú ý, và chỉ bộc lộ ý đồ thực sự sau khi người dùng tương tác. Khi hành vi độc hại thực sự xuất hiện, các hệ thống phòng thủ đã bị bỏ qua, tạo ra một khoảng trống hiển thị mà kẻ tấn công đang khai thác mỗi ngày.

Bài viết này sẽ đi sâu vào cách các nhóm bảo mật có thể thu hẹp khoảng trống này, từ đó phát hiện rõ ràng những gì các liên kết tưởng chừng “sạch” đang thực sự thực hiện.

Thực trạng mới của các cuộc tấn công lừa đảo tinh vi

Trong bối cảnh an ninh mạng hiện nay, các chiến dịch lừa đảo (phishing) hiếm khi còn hiển thị dấu hiệu đáng ngờ ngay từ đầu. Thay vào đó, chúng được thiết kế để hòa nhập liền mạch vào lưu lượng truy cập thông thường và che giấu mối nguy hiểm thực sự cho đến khoảnh khắc cuối cùng, rất lâu sau khi hầu hết các công cụ bảo mật truyền thống ngừng phân tích.

Thực tế này đặt ra một thách thức lớn. Các công cụ truyền thống thường chỉ kiểm tra các yếu tố tĩnh như URL, tên miền, và nội dung ban đầu của trang. Nếu những yếu tố này được ngụy trang cẩn thận hoặc sử dụng các dịch vụ hợp pháp làm bước đệm, chúng sẽ dễ dàng vượt qua các lớp bảo vệ ban đầu, cho phép liên kết độc hại tiếp cận người dùng.

Khoảng trống hiển thị: Điểm yếu của công cụ bảo mật truyền thống

Hầu hết các công cụ bảo mật hiện nay thất bại trong việc phơi bày các tấn công lừa đảo hiện đại vì một lý do đơn giản: chúng có thể tự động hóa quy trình, hoặc chúng có thể mô phỏng hành vi của con người, nhưng không thể thực hiện cả hai cùng lúc. Đây chính xác là sự kết hợp mà các cuộc tấn công né tránh hiện đại được xây dựng để đánh bại.

- Tự động hóa đơn thuần: Các công cụ tự động thường dừng lại quá sớm trong chuỗi tấn công. Chúng có thể quét trang đầu tiên, nhưng không theo dõi các chuyển hướng phức tạp hoặc không kích hoạt các hành vi yêu cầu tương tác của người dùng.

- Phân tích thủ công đơn thuần: Ngược lại, phân tích thủ công tuy có khả năng theo dõi toàn bộ chuỗi nhưng lại quá chậm, không đáp ứng kịp tốc độ của các mối đe dọa.

Các bộ công cụ lừa đảo (phishing kits) hiện nay thường dựa nhiều vào các hành động chỉ có ở con người. Chúng yêu cầu người dùng nhấp qua nhiều trang, giải mã CAPTCHA, mở liên kết từ mã QR, hoặc kích hoạt hành vi bằng cách di chuyển chuột. Đây là những bước mà các máy quét tĩnh và công cụ thu thập dữ liệu tự động không bao giờ thực hiện, khiến chúng bỏ lỡ các giai đoạn quan trọng của cuộc tấn công.

Tầm quan trọng của hộp cát tương tác trong phát hiện tấn công lừa đảo

Để giải quyết vấn đề khoảng trống hiển thị, nhiều nhóm SOC đã chuyển sang sử dụng các công cụ phân tích hành vi nâng cao, đặc biệt là hộp cát tương tác (interactive sandboxes). Các giải pháp này đã trở nên thiết yếu vì chúng phơi bày những phần của các tấn công lừa đảo mà các kiểm soát truyền thống không bao giờ có thể tiếp cận.

Thay vì dừng lại ở trang đầu tiên được đánh dấu là “sạch”, hộp cát tương tác sẽ theo dõi toàn bộ chuỗi tấn công, mô phỏng hành vi của người dùng và hiển thị hành vi thực sự của mối đe dọa chỉ trong vài phút. Sự đột phá thực sự đến từ việc kết hợp cả tự động hóa và khả năng tương tác giống con người.

Cơ chế hoạt động và ưu điểm kỹ thuật

Hộp cát tương tác cung cấp cho các nhà phân tích cả hai yếu tố quan trọng: khả năng tự động hóa nhanh chóng và sự linh hoạt để tương tác với môi trường theo cách mà một người dùng thực sẽ làm. Điều này cho phép chúng vượt qua các kỹ thuật lẩn tránh phức tạp của các chiến dịch lừa đảo hiện đại.

- Mô phỏng hành vi người dùng: Hộp cát tương tác có thể tự động thực hiện các hành động như nhấp chuột, di chuyển con trỏ, nhập dữ liệu, hoặc giải CAPTCHA. Điều này giúp kích hoạt các payload ẩn hoặc các trang chuyển hướng chỉ xuất hiện khi có tương tác của con người.

- Theo dõi chuỗi tấn công đa bước: Hệ thống có khả năng ghi lại và phân tích toàn bộ chuỗi các sự kiện, từ liên kết ban đầu đến các trang chuyển hướng, tải xuống phần mềm độc hại, hoặc trang đánh cắp thông tin đăng nhập cuối cùng.

- Phát hiện các kỹ thuật lẩn tránh: Hộp cát tương tác hiệu quả trong việc phát hiện các cuộc tấn công ẩn payload sâu nhiều bước, dựa vào hành vi người dùng cụ thể, hoặc thay đổi dựa trên đối tượng truy cập. Chẳng hạn, một chiến dịch lừa đảo có thể sử dụng các tên miền phụ hợp pháp của Microsoft hoặc các dịch vụ lưu trữ đám mây như Azure để ngụy trang, sau đó chuyển hướng nạn nhân đến một trang đăng nhập giả mạo.

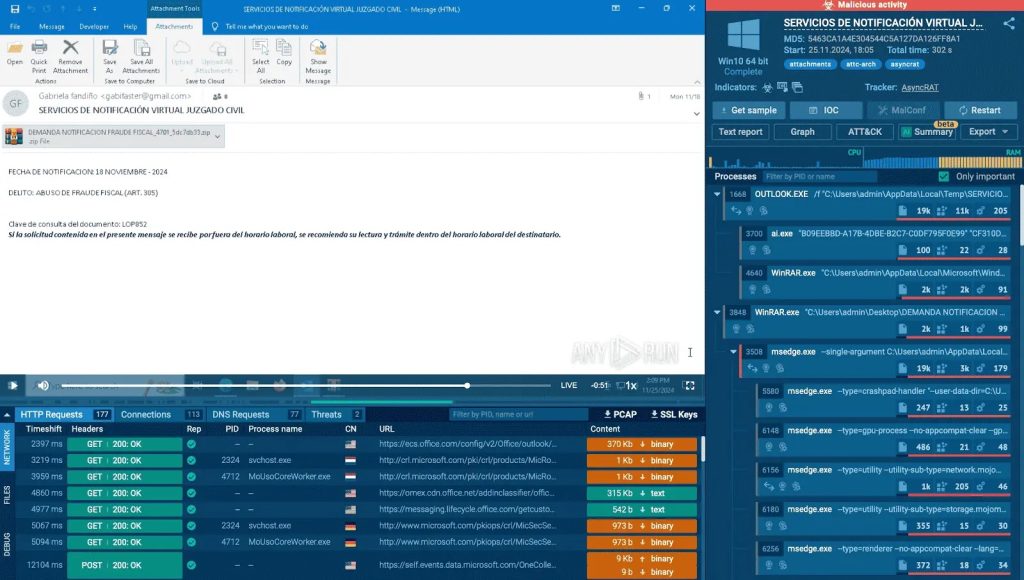

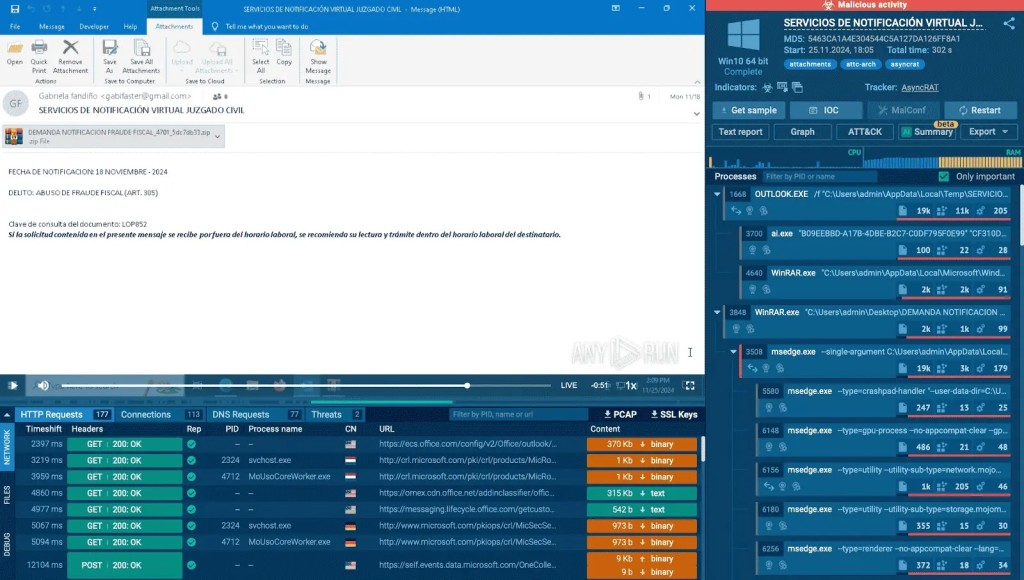

Ví dụ, hộp cát của ANY.RUN có thể phơi bày 90% các chuỗi lừa đảo hoàn chỉnh trong vòng chưa đầy 60 giây, ngay cả khi cuộc tấn công ẩn mình hoặc sử dụng kỹ thuật chuyển hướng (redirection) để né tránh. Một ví dụ thực tế về tấn công lừa đảo với kỹ thuật chuyển hướng có thể được kiểm tra tại: Phishing attack with redirection techniques.

Trong một trường hợp điển hình, kẻ tấn công đã sử dụng ClickUp làm điểm khởi đầu, sau đó âm thầm chuyển hướng nạn nhân qua các microdomain hợp pháp của Microsoft và cuối cùng đưa họ đến một trang đăng nhập giả mạo được lưu trữ trên Azure. Bên trong hộp cát, toàn bộ trình tự này được tự động triển khai chỉ trong 1 phút, bao gồm các hành vi chuyển hướng và đánh cắp thông tin xác thực.

Tối ưu hóa hoạt động SOC với khả năng phát hiện xâm nhập nâng cao

Khả năng hiển thị đầy đủ vào toàn bộ chuỗi lừa đảo mà hộp cát tương tác mang lại là điều mà hầu hết các công cụ truyền thống không thể làm được. Nó cho phép các nhà phân tích đưa ra quyết định tự tin mà không tốn hàng giờ tái tạo lại dòng chảy tấn công. Điều này góp phần đáng kể vào việc nâng cao an ninh mạng tổng thể của tổ chức.

Các nhóm bảo mật tích hợp hộp cát tương tác vào quy trình làm việc của họ đang nhận thấy những cải thiện đáng kể trên toàn bộ quy trình ứng phó. Các nhà lãnh đạo SOC báo cáo rằng công nghệ này giúp củng cố khả năng phát hiện xâm nhập, tăng tốc độ điều tra và cải thiện quy trình ứng phó.

Tác động đến quy trình ứng phó sự cố

Việc rút ngắn thời gian phát hiện và phân tích mối đe dọa trực tiếp ảnh hưởng đến Thời gian trung bình để phục hồi (MTTR) sau một sự cố bảo mật. Với hộp cát tương tác, các chuyên gia SOC có thể:

- Đánh giá nhanh chóng: Xác định bản chất và mức độ nghiêm trọng của tấn công lừa đảo chỉ trong vài phút, thay vì hàng giờ phân tích thủ công.

- Giảm thiểu false positives: Bằng cách quan sát hành vi thực tế, các công cụ này giảm thiểu cảnh báo sai, giúp đội ngũ tập trung vào các mối đe dọa thực sự.

- Nâng cao hiệu quả điều tra: Cung cấp cái nhìn toàn diện về các chỉ số thỏa hiệp (IoC) và chuỗi tấn công, giúp các nhà điều tra nhanh chóng hiểu rõ cách thức hoạt động của mối đe dọa.

Điều này giúp các tổ chức có thể ứng phó với các cuộc tấn công nhanh hơn, giảm thiểu thiệt hại tiềm tàng và tăng cường khả năng phục hồi của hệ thống trước các mối đe dọa phức tạp.