Nghiêm trọng: Tấn công mạng vận tải bằng RMM bùng nổ

Tội phạm mạng đang ngày càng tinh vi trong các chiến dịch nhắm vào các công ty vận tải đường bộ và vận chuyển hàng hóa, nhằm mục đích đánh cắp các lô hàng trị giá hàng triệu đô la. Các nhóm này đã phát triển các mô hình tấn công mạng vận tải phức tạp, khai thác sự chuyển đổi số trong ngành logistics để chiếm đoạt hàng hóa và bán lại.

Trọng tâm của các hoạt động này là việc triển khai các công cụ Remote Monitoring and Management (RMM), vốn đã trở thành vũ khí ưa thích của những kẻ trộm hàng hóa hiện đại muốn xâm nhập mạng lưới chuỗi cung ứng.

Mối Đe Dọa Mạng Toàn Cầu Đối Với Chuỗi Cung Ứng

Thực Trạng Trộm Cắp Hàng Hóa

Theo Cục Tội phạm Bảo hiểm Quốc gia (National Insurance Crime Bureau), trộm cắp hàng hóa gây thiệt hại ước tính 34 tỷ USD hàng năm cho các doanh nghiệp. Mặc dù vấn đề này đã tồn tại hàng thập kỷ, từ các vụ cướp tàu đến các băng đảng tội phạm những năm 1960, hình thức phạm tội đã phát triển đáng kể trong kỷ nguyên số.

Hiện nay, tội phạm mạng khai thác các nền tảng công nghệ mà các công ty sử dụng để vận chuyển hàng hóa hiệu quả, biến các công cụ kỹ thuật số thành phương tiện cho hành vi trộm cắp.

Vấn đề này vượt xa biên giới Bắc Mỹ. Munich RE đã xác định các điểm nóng trộm cắp hàng hóa toàn cầu bao gồm Brazil, Mexico, Ấn Độ, Hoa Kỳ, Đức, Chile và Nam Phi. Các sản phẩm thực phẩm và đồ uống nằm trong số những mặt hàng bị nhắm mục tiêu thường xuyên nhất.

Khai Thác Chuyển Đổi Số

Việc số hóa chuỗi cung ứng đã tạo ra các lỗ hổng chưa từng có mà các nhóm tội phạm có tổ chức khai thác bằng cách sử dụng khả năng mạng ngày càng tinh vi.

Như IMC Logistics đã trình bày trước Quốc hội, các nhóm này giờ đây có thể đánh cắp hàng hóa từ xa bằng cách khai thác các lỗ hổng công nghệ được nhúng trong toàn bộ chuỗi cung ứng.

Trộm cắp thông qua mạng đã trở thành một trong những hình thức tội phạm hàng hóa phổ biến nhất, dựa nhiều vào các chiến thuật social engineering và kiến thức nội bộ về hoạt động ngành vận tải đường bộ.

Đại dịch COVID-19 đã thúc đẩy xu hướng này, với các vụ trộm cắp bán lẻ có tổ chức tăng vọt đến mức đòi hỏi phải có luật pháp của Quốc hội nhằm chống lại cuộc khủng hoảng ngày càng gia tăng.

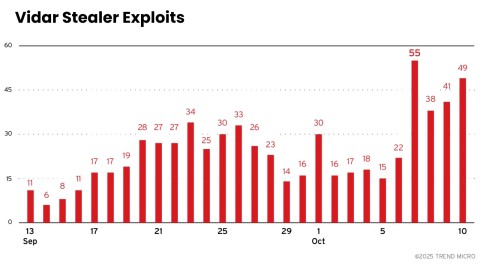

Kỹ Thuật Tấn Công và Triển Khai Công Cụ RMM

Các nhà nghiên cứu an ninh mạng tại Proofpoint đã theo dõi một nhóm hoạt động tội phạm nhắm mục tiêu cụ thể vào các hãng vận tải và nhà môi giới vận tải đường bộ kể từ ít nhất tháng 6 năm 2025, mặc dù bằng chứng cho thấy các hoạt động có thể đã bắt đầu sớm nhất là vào tháng 1.

Mô Hình Tấn Công Phổ Biến

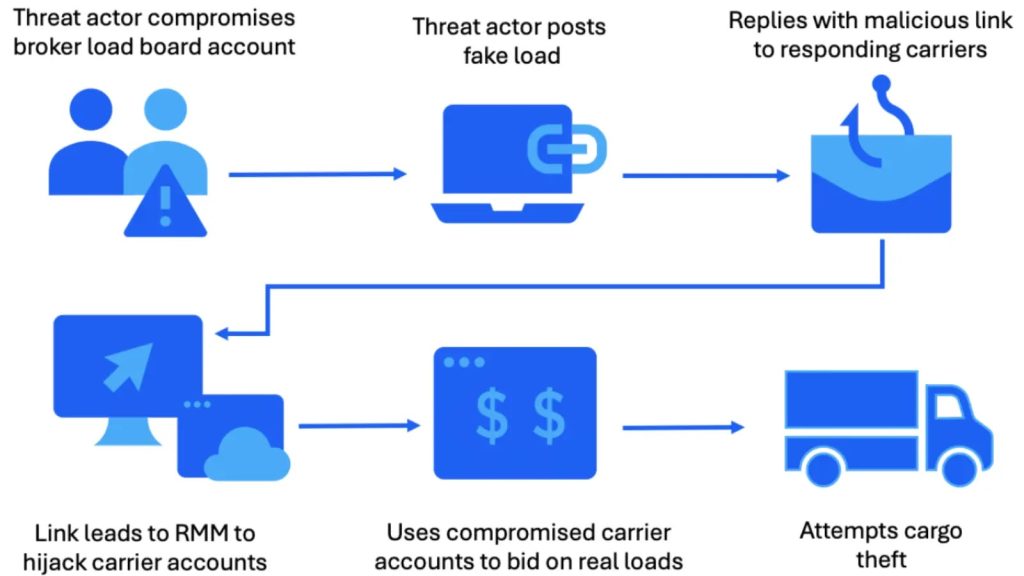

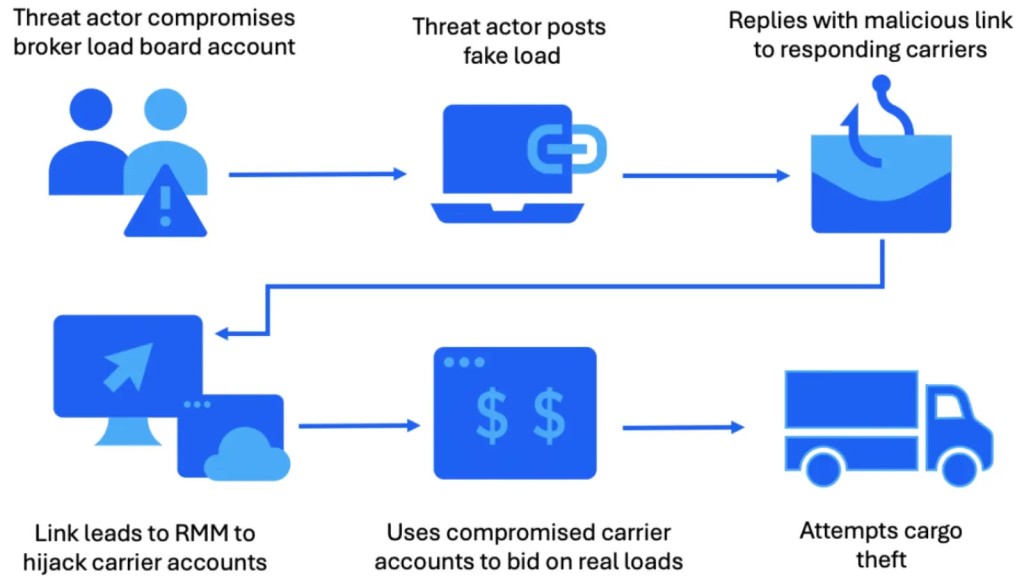

Phương pháp tấn công mạng vận tải này tuân theo một mô hình nhất quán: các tác nhân đe dọa trước tiên chiếm đoạt tài khoản trên các bảng tải môi giới (broker load boards) – các thị trường trực tuyến nơi các công ty đăng và đặt các lô hàng vận chuyển.

Sử dụng các thông tin đăng nhập bị xâm nhập này, tội phạm đăng các danh sách vận chuyển giả mạo và liên hệ với các nhà vận chuyển phản hồi các tải giả mạo.

Chiến Thuật Lây Nhiễm Công Cụ RMM

Những kẻ tấn công sử dụng ba chiến thuật chính để lây nhiễm công cụ RMM vào nạn nhân. Các email độc hại này thường chứa các URL dẫn đến các tệp thực thi mà khi được nhấp, sẽ cài đặt phần mềm RMM, cấp cho kẻ tấn công toàn quyền kiểm soát hệ thống của nạn nhân.

-

Sử dụng URL độc hại: Chúng khai thác các tài khoản bảng tải bị xâm nhập để gửi các URL độc hại đến các nhà vận chuyển hỏi về các lô hàng đã đăng, lợi dụng sự tin cậy và khẩn cấp vốn có trong các cuộc đàm phán vận chuyển.

-

Chiếm quyền Email: Thứ hai, chúng chiếm quyền các chuỗi email hiện có bằng cách sử dụng các tài khoản bị xâm nhập để chèn nội dung độc hại vào các cuộc trò chuyện kinh doanh đang diễn ra.

-

Chiến dịch Email trực tiếp: Thứ ba, chúng khởi động các chiến dịch email trực tiếp nhắm vào các thực thể logistics lớn hơn, bao gồm các hãng vận tải có tài sản, nhà môi giới vận tải và các nhà cung cấp chuỗi cung ứng tích hợp.

Các Công Cụ RMM Được Sử Dụng

Các nhà nghiên cứu đã xác định nhiều công cụ RMM được triển khai trong các chiến dịch này, bao gồm ScreenConnect, SimpleHelp, PDQ Connect, Fleetdeck, N-able và LogMeIn Resolve.

Trong nhiều trường hợp, nhiều công cụ RMM được triển khai đồng thời – ví dụ, PDQ Connect đã được quan sát thấy tải xuống và cài đặt cả ScreenConnect và SimpleHelp trên các máy bị xâm nhập.

Hậu Khai Thác và Mục Tiêu Cuối Cùng

Hoạt Động Sau Khi Xâm Nhập

Sau khi thiết lập quyền truy cập ban đầu, những kẻ tấn công tiến hành trinh sát kỹ lưỡng mạng lưới nạn nhân và triển khai các công cụ thu thập thông tin đăng nhập như WebBrowserPassView để đánh cắp thông tin đăng nhập và mở rộng quyền truy cập của chúng.

Điều này cho phép chúng xác định các lô hàng có giá trị và sử dụng quyền truy cập gian lận của mình để đấu thầu các lô hàng thực, sau đó chúng đánh cắp và bán thông qua các kênh trực tuyến hoặc vận chuyển ra nước ngoài. Proofpoint đã ghi nhận gần hai tá chiến dịch chỉ trong hai tháng qua, với số lượng tấn công dao động từ dưới 10 tin nhắn đến hơn 1.000 tin nhắn mỗi chiến dịch.

Các tác nhân đe dọa dường như mang tính cơ hội hơn là chọn lọc, nhắm mục tiêu vào các tổ chức từ các doanh nghiệp vận tải đường bộ gia đình nhỏ đến các công ty vận tải tích hợp lớn. Bất kỳ nhà vận chuyển nào phản hồi một bài đăng tải gian lận đều trở thành nạn nhân tiềm năng.

Các báo cáo công khai xác nhận tính chất rộng rãi của các cuộc tấn công này. Một bài đăng trên Reddit đã mô tả một cuộc tấn công trong đó tội phạm đã xâm nhập một công ty thông qua việc triển khai RMM, xóa các đặt chỗ hiện có, chặn thông báo điều phối viên, thêm các thiết bị do kẻ tấn công kiểm soát vào các tiện ích mở rộng điện thoại, đặt các lô hàng dưới tên nạn nhân và phối hợp vận chuyển thực tế để đánh cắp hàng hóa.

Điển hình, các email chứa các URL dẫn đến tệp thực thi (.exe) hoặc tệp MSI (.msi). Khi được nhấp, các tệp này sẽ cài đặt một công cụ RMM, cấp cho tác nhân đe dọa toàn quyền kiểm soát máy bị xâm nhập. Sự xâm nhập ban đầu đến thông qua một liên kết độc hại khớp chặt chẽ với các URL mà các nhà nghiên cứu đã quan sát trong các chiến dịch đang hoạt động.

Lợi Thế Của Công Cụ RMM Trong Tấn Công

Việc sử dụng công cụ RMM mang lại lợi thế chiến thuật đáng kể cho những kẻ trộm hàng hóa. Vì phần mềm RMM phục vụ các mục đích kinh doanh hợp pháp, nạn nhân thường ít nghi ngờ hơn khi cài đặt các công cụ này so với các phần mềm độc hại rõ ràng.

Ngoài ra, các trình cài đặt RMM thường được ký và phân phối dưới dạng phần mềm hợp pháp, cho phép chúng né tránh phát hiện của phần mềm chống vi-rút và các kiểm soát an ninh mạng hiệu quả hơn các trojan truy cập từ xa truyền thống.

Sự chuyển đổi sang các cuộc tấn công mạng vận tải dựa trên RMM này phản ánh một xu hướng rộng hơn trong bối cảnh tội phạm mạng, nơi các tác nhân đe dọa ngày càng áp dụng các công cụ này làm tải trọng giai đoạn đầu.

Gia Tăng Mối Đe Dọa và Các Biện Pháp Phòng Ngừa

Xu Hướng Phát Triển Của Trộm Cắp Hàng Hóa Điện Tử

Cục Tội phạm Bảo hiểm Quốc gia báo cáo rằng thiệt hại do trộm cắp hàng hóa đã tăng 27% vào năm 2024, với dự kiến sẽ tăng thêm 22% vào năm 2025. Đây là một mối đe dọa mạng đang gia tăng, đòi hỏi các giải pháp phòng thủ mạnh mẽ.

Khi tội phạm mạng tiếp tục nhắm mục tiêu vào các thực thể vận tải bề mặt để đánh cắp hàng hóa vật chất, các tổ chức phải triển khai các biện pháp an ninh mạng mạnh mẽ được điều chỉnh cho mối đe dọa cụ thể này.

Khuyến Nghị Bảo Mật

Hiệp hội Vận tải Hàng hóa Quốc gia (National Motor Freight Traffic Association) đã công bố Khung Giảm Thiểu Tội phạm Hàng hóa được thiết kế đặc biệt cho các tổ chức trong ngành vận tải bề mặt.

Các biện pháp phòng thủ chính bao gồm:

- Hạn chế tải xuống và cài đặt bất kỳ công cụ RMM không được phê duyệt nào.

- Triển khai hệ thống phát hiện mạng với các bộ quy tắc Emerging Threats để cảnh báo về các giao tiếp máy chủ RMM.

- Triển khai các giải pháp bảo vệ điểm cuối.

- Các tổ chức nên cấm tải xuống các tệp thực thi được gửi qua email từ người gửi bên ngoài.

- Đào tạo nhân viên để xác định và báo cáo hoạt động đáng ngờ cho các nhóm bảo mật.

Với sự tăng trưởng liên tục của hoạt động đe dọa này từ năm 2024 đến năm 2025, các chuyên gia bảo mật đánh giá rằng trộm cắp hàng hóa được kích hoạt bằng mạng sẽ tiếp tục tăng cả về phạm vi và mức độ tinh vi. Các tổ chức trong toàn bộ chuỗi cung ứng phải cảnh giác đối với các chiến thuật đang phát triển này để bảo vệ hoạt động và hàng hóa của mình khỏi hoạt động tội phạm có lợi nhuận này, đảm bảo an ninh mạng logistics bền vững.