Mã độc OtterCandy mới: Tấn công mạng nghiêm trọng từ WaterPlum B

Nhóm tin tặc liên kết với Triều Tiên, WaterPlum’s Cluster B, đã phát triển chiến thuật tấn công với việc giới thiệu mã độc OtterCandy. Đây là một RAT (Remote Access Trojan) và công cụ đánh cắp thông tin dựa trên Node.js, được triển khai qua chiến dịch ClickFake Interview. Các cải tiến đáng kể của mã độc này đã được ghi nhận vào tháng 8 năm 2025.

Tác nhân đe dọa này, được cho là có nguồn gốc từ Triều Tiên, đã thực hiện hai chiến dịch chính là Contagious Interview và ClickFake Interview. Mặc dù có nhiều nhóm hoạt động dưới ô dù của WaterPlum, Cluster B (thường được gọi là nhóm BlockNovas) nổi bật vì khả năng tự phát triển các công cụ chuyên biệt, bao gồm cả mã độc OtterCandy mới được phát hiện.

Mã độc OtterCandy và Chiến dịch ClickFake Interview

Bối cảnh Mối đe dọa từ WaterPlum Cluster B

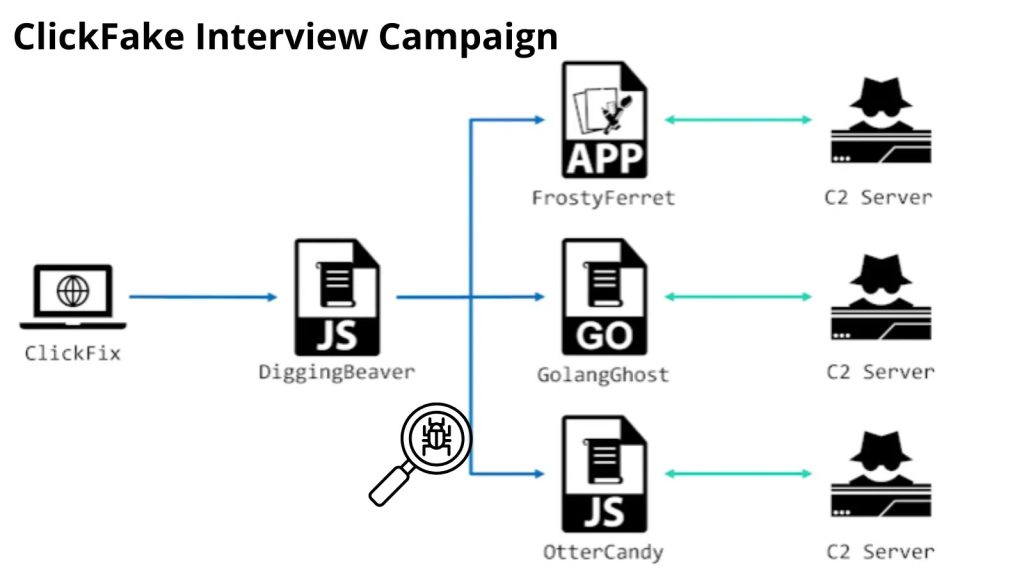

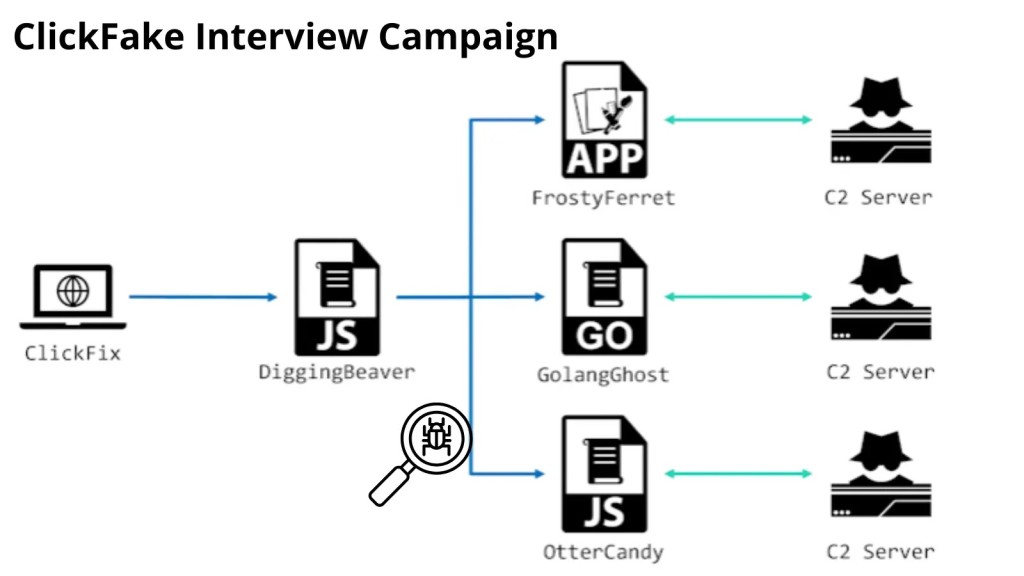

Chiến dịch ClickFake Interview khai thác nội dung web lừa đảo để dụ dỗ các nạn nhân không nghi ngờ tương tác với các trang độc hại.

Trong những tháng gần đây, các nhà nghiên cứu an ninh mạng đã ghi nhận sự gia tăng đột biến trong các tấn công mạng bắt nguồn từ WaterPlum, còn được biết đến với các bí danh Famous Chollima và PurpleBravo. Nguồn thông tin chi tiết có thể tham khảo từ NTT Security blog.

Trong biến thể của Cluster B, nạn nhân sẽ gặp một trang web “ClickFix” được ngụy trang thành nền tảng phỏng vấn. Khi người dùng tương tác, họ sẽ được nhắc tải xuống một ứng dụng hoặc tài liệu phỏng vấn giả mạo.

Trước đây, Cluster B đã phân phối GolangGhost cho Windows và FrostyFerret cho macOS, phản ánh các chiến thuật được sử dụng bởi các nhóm khác. Tuy nhiên, bắt đầu từ tháng 7 năm 2025, OtterCandy đã nổi lên như một implant chính trên các hệ thống Windows, macOS và Linux. Các kỹ thuật tương tự đã được quan sát trong việc khai thác Linux, như đã nêu trong báo cáo về rootkit Diamorphine.

Chiến dịch này phản ánh chiến lược khai thác luân phiên rộng lớn hơn của WaterPlum: xen kẽ giữa các framework mã độc chia sẻ và các chủng mã độc độc quyền để làm phức tạp việc phát hiện và gán tội.

Sự ra mắt của mã độc OtterCandy đánh dấu một sự thay đổi đáng kể, pha trộn các tính năng từ hai payload trước đó là RATatouille và OtterCookie để tạo ra một mối đe dọa đa diện.

Đặc điểm Kỹ thuật của Mã độc OtterCandy

Cấu trúc và Cơ chế C&C

Mã độc OtterCandy được phát triển bằng Node.js và dựa vào thư viện Socket.IO cho các giao tiếp lệnh và điều khiển (C2) theo thời gian thực.

Một mẫu khớp với dấu hiệu của OtterCandy lần đầu tiên được xác định trên VirusTotal vào tháng 2 năm 2025, bị gắn nhầm là OtterCookie trong báo cáo ban đầu của Silent Push. Chi tiết về các cuộc tấn công liên quan đến OtterCookie qua các lời mời làm việc đã được thảo luận trên GBHackers.

Phân tích pháp y sau đó đã xác nhận các hash file giống hệt nhau, củng cố nguồn gốc của nó trong hệ sinh thái của WaterPlum.

Khả năng Đánh cắp Dữ liệu

Sau khi thiết lập kết nối C2, mã độc OtterCandy chấp nhận nhiều lệnh khác nhau được thiết kế để đánh cắp thông tin đăng nhập và thực hiện trinh sát hệ thống.

Các nhà điều hành của Cluster B triển khai các chức năng này để thu thập thông tin đăng nhập trình duyệt, trích xuất ví tiền điện tử và lấy các tài liệu mật từ các thiết bị bị xâm nhập. Đây là một nguy cơ lớn dẫn đến rò rỉ dữ liệu nhạy cảm.

Cơ chế Duy trì Quyền truy cập

Mặc dù mã độc OtterCandy phụ thuộc vào một implant thứ cấp — DiggingBeaver — để duy trì quyền truy cập, nó cũng có một cơ chế tự phục hồi.

Cụ thể, khi nhận được sự kiện SIGINT, mã độc sẽ tự khởi chạy lại thông qua trình xử lý process.on của Node.js. Điều này đảm bảo tính bền bỉ và khó gỡ bỏ của mã độc trên hệ thống.

Sự Phát triển của OtterCandy: Phiên bản 1 so với Phiên bản 2

Trong chu kỳ giám sát tháng 8 năm 2025, các nhà phân tích đã quan sát thấy mã độc OtterCandy trải qua các bản sửa đổi đáng kể, được phân loại là v1 và v2. Những cải tiến này thể hiện cam kết của Cluster B đối với các cải tiến lặp lại và kỹ thuật né tránh phát hiện.

Thêm trường client_id

Trong phiên bản v1 gốc, OtterCandy truyền một trường “username” để xác định nạn nhân. Phiên bản v2 bổ sung điều này bằng một “client_id” duy nhất, cho phép theo dõi chính xác hơn các máy chủ bị nhiễm và hợp lý hóa việc kiểm soát của nhà điều hành đối với các botnet lớn.

Mở rộng Mục tiêu Đánh cắp

Chức năng cốt lõi của mã độc OtterCandy bao gồm đánh cắp dữ liệu từ các tiện ích mở rộng trình duyệt cụ thể.

- Trong khi v1 nhắm mục tiêu bốn ID tiện ích mở rộng, v2 mở rộng phạm vi lên bảy, làm tăng phạm vi các tạo phẩm bị xâm phạm.

- Hơn nữa, việc trích xuất dữ liệu một phần của v1 từ các trình duyệt dựa trên Chromium đã được thay thế trong v2 bằng việc trích xuất toàn diện tất cả dữ liệu người dùng có sẵn, làm tăng bề rộng thông tin bị đánh cắp dữ liệu.

Cải thiện Xóa dấu vết

Phiên bản v2 cũng củng cố các quy trình dọn dẹp của nó. Lệnh ss_del mới giờ đây không chỉ xóa các khóa registry được sử dụng bởi DiggingBeaver để duy trì quyền truy cập mà còn loại bỏ các file và thư mục liên quan.

Những bổ sung này nhằm mục đích xóa bỏ bằng chứng pháp y, ngăn chặn các nỗ lực ứng phó sự cố và kéo dài thời gian ẩn mình của mã độc.

Hành động Phòng thủ và Đề xuất An ninh mạng

Sự xuất hiện của mã độc OtterCandy nhấn mạnh sự tinh vi ngày càng tăng của Cluster B và bối cảnh mối đe dọa đang phát triển do WaterPlum gây ra.

Các tổ chức hoạt động trong các lĩnh vực rủi ro cao – đặc biệt là ở Nhật Bản, nơi các cuộc tấn công đã được ghi nhận – nên tăng cường giám sát các bất thường dựa trên Node.js và các mẫu lưu lượng truy cập Socket.IO.

Việc chủ động săn lùng các chữ ký client_id trùng lặp và các sửa đổi registry bất thường có thể đẩy nhanh việc phát hiện các tấn công mạng.

Chia sẻ thông tin tình báo về mối đe dọa liên tục và vá lỗi kịp thời các framework phát triển vẫn là yếu tố quan trọng trong an ninh mạng.

Các đội bảo mật được khuyên nên triển khai các công cụ phân tích hành vi có khả năng gắn cờ các hoạt động quy trình bất thường, thực thi danh sách trắng ứng dụng nghiêm ngặt và tiến hành kiểm tra thường xuyên kho tiện ích mở rộng trình duyệt.

Khi Cluster B của WaterPlum hoàn thiện kho vũ khí mã độc của mình, các nhà phòng thủ phải thích nghi bằng cách tích hợp phân tích động vào các hoạt động bảo mật của họ và thúc đẩy sự hợp tác giữa các đồng nghiệp trong ngành.

Việc giám sát chặt chẽ liên tục sự phát triển của mã độc OtterCandy sẽ rất quan trọng để giảm thiểu làn sóng tấn công ClickFake Interview tiếp theo. Thông tin thêm về chiến dịch ClickFake có thể được tìm thấy tại GBHackers.

Sự chuyển hướng của chiến dịch ClickFake Interview sang mã độc OtterCandy cho thấy một sự leo thang có tính toán trong playbook hoạt động của WaterPlum. Với những cải tiến vào tháng 8 năm 2025, OtterCandy đặt ra một thách thức đáng gờm hơn cho các nhà phòng thủ, đòi hỏi sự giám sát cảnh giác và các tư thế phòng thủ mạnh mẽ.

Phân tích liên tục mối đe dọa này sẽ là điều cần thiết để bảo vệ cơ sở hạ tầng quan trọng và dữ liệu nhạy cảm chống lại đối thủ liên kết với Triều Tiên này.

Các Thực thể Đe dọa Chính

- Nhóm Tấn công: WaterPlum’s Cluster B (còn gọi là Famous Chollima, PurpleBravo, BlockNovas cluster)

- Mã độc/Implant Chính: OtterCandy (Node.js-based RAT, Information Stealer)

- Mã độc/Implant Liên quan: GolangGhost, FrostyFerret, RATatouille, OtterCookie, DiggingBeaver

- Chiến dịch Tấn công: ClickFake Interview, Contagious Interview

- Giao thức C2: Socket.IO