Hacktivism trên Telegram: Nguy hiểm tấn công mạng toàn cầu

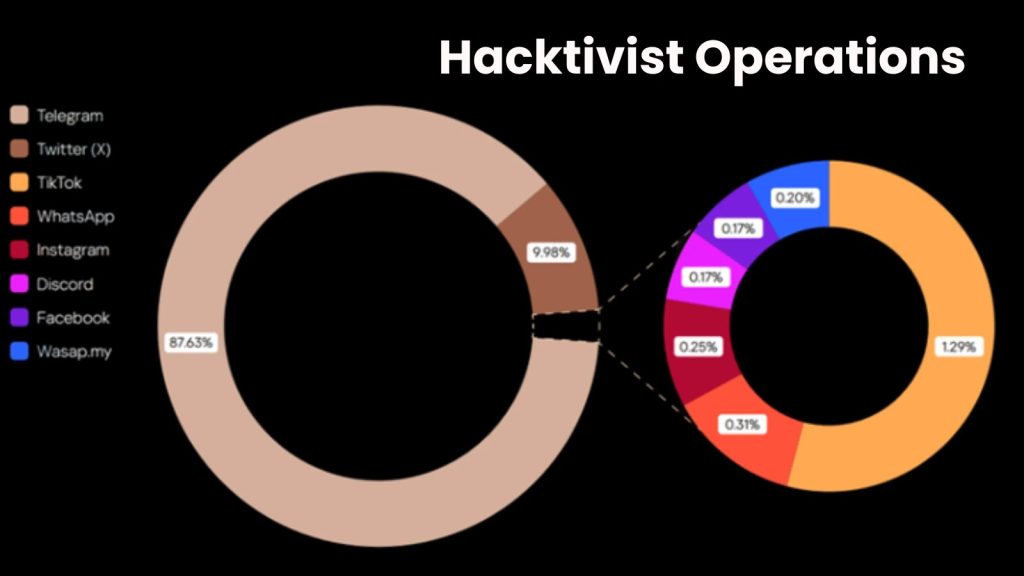

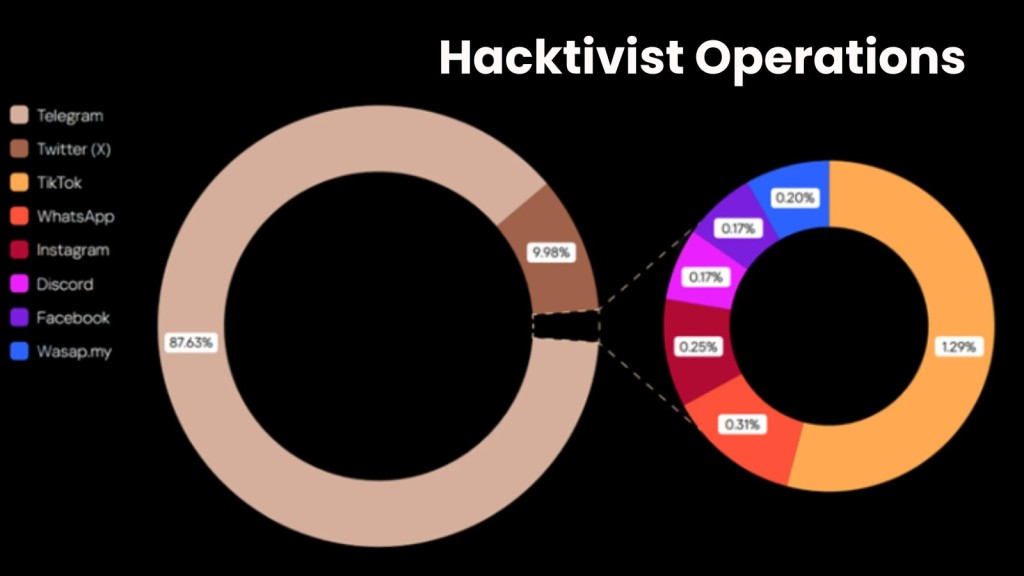

Nghiên cứu sâu rộng về hơn 11.000 bài đăng từ hơn 120 nhóm tác nhân đe dọa có động cơ chính trị đã khẳng định Telegram trở thành trung tâm điều phối chính cho các hoạt động hacktivism hiện đại.

Telegram: Trung Tâm Điều Phối Hacktivism Hiện Đại

Sự Dịch Chuyển Từ Dark Web Sang Nền Tảng Mở

Trái ngược với suy đoán rằng các hoạt động này vẫn ẩn mình trong các diễn đàn dark web, nghiên cứu tiết lộ rằng hầu hết việc lập kế hoạch và huy động lực lượng của hacktivism đều diễn ra công khai trên các nền tảng chính thống.

Telegram dẫn đầu như một trung tâm chỉ huy, với X (trước đây là Twitter) đứng thứ hai về mức độ sử dụng.

Ưu Tiên Của Hacktivism: Tầm Nhìn và Tầm Ảnh Hưởng

Những phát hiện này thách thức quan niệm thông thường về nơi phát sinh các mối đe dọa mạng.

Trong khi các tác nhân nhà nước tinh vi ưa chuộng sự bí mật và phức tạp kỹ thuật, các nhóm hacktivist ưu tiên khả năng hiển thị, tiếp cận và dễ dàng thực hiện.

Các chiến dịch của họ được thiết kế để tạo ra tác động công chúng tối đa chứ không phải thâm nhập bí mật.

Điều này biến các nền tảng mở như Telegram thành địa điểm lý tưởng để điều phối các tấn công mạng phân tán và khuếch đại thông điệp chính trị.

Phạm Vi và Đặc Điểm Của Các Chiến Dịch Hacktivism Toàn Cầu

Mục Tiêu Đa Dạng và Không Giới Hạn Địa Lý

Mặc dù nghiên cứu tập trung vào các nhóm nhắm mục tiêu vào các quốc gia ở khu vực Trung Đông và Bắc Phi, phạm vi hoạt động của hacktivism mở rộng vượt xa các ranh giới đó.

Các nạn nhân trải dài nhiều châu lục, bao gồm các tổ chức ở khắp Châu Âu, Hoa Kỳ, Argentina, Indonesia, Ấn Độ, Việt Nam, Thái Lan, Campuchia và Thổ Nhĩ Kỳ.

Kiểu nhắm mục tiêu toàn cầu này nhấn mạnh một đặc điểm cơ bản của hacktivism hiện đại: các chiến dịch tìm kiếm sự phô trương và khả năng tiếp cận chứ không phải các hạn chế địa lý hẹp.

Định Nghĩa Về Hacktivist: Từ Người Khởi Xướng Đến Người Tham Gia

Thuật ngữ “hacktivist” bao gồm cả quản trị viên cộng đồng khởi xướng các cuộc tấn công và những người đăng ký bình thường tham gia vào các chiến dịch.

Các tác nhân đe dọa có động cơ chính trị này coi trọng sự hiển thị hơn sự tinh vi, sử dụng các chiến thuật được thiết kế để phơi bày tối đa thay vì sự thành thạo kỹ thuật.

Nghiên cứu, được thực hiện từ góc độ an ninh mạng trung lập, làm nổi bật các mô hình về phương pháp tấn công, cảnh báo công khai và ý định đã nêu trên cả surface web và dark web. Tham khảo thêm về nghiên cứu tại: Kaspersky Securelist – DFI-Meta Hacktivist Report.

Hashtag: Công Cụ Tác Chiến Chiến Lược Trong Hacktivism

Phân Tích Hashtag và Xu Hướng Vận Động

Một đặc điểm nổi bật của giao tiếp hacktivist là việc sử dụng chiến lược các hashtag như các công cụ tác chiến.

Ngoài việc phục vụ như khẩu hiệu chính trị, các thẻ này khuếch đại thông điệp, điều phối hoạt động và nhận trách nhiệm về các cuộc tấn công.

Nghiên cứu đã xác định 2.063 hashtag duy nhất lưu hành vào năm 2025, với 1.484 xuất hiện lần đầu tiên. Các chủ đề phổ biến bao gồm tuyên bố chính trị, tên nhóm và các tham chiếu địa lý đến các quốc gia hoặc thành phố cụ thể.

Phân tích hashtag cho thấy các mô hình liên minh và động lực chiến dịch. Hầu hết các thẻ vẫn hoạt động trong khoảng hai tháng, mặc dù những thẻ phổ biến hơn tồn tại lâu hơn khi được các nhóm đồng minh khuếch đại.

Việc cấm kênh góp phần làm giảm số lượng hashtag, tạo ra một hệ sinh thái năng động nơi các chỉ dấu điều phối liên tục phát triển.

Phương Thức Tấn Công Phổ Biến: DDoS

Về mặt hoạt động, 58% nội dung có hashtag báo cáo các cuộc tấn công đã hoàn thành, trong đó các cuộc tấn công từ chối dịch vụ phân tán (DDoS) chiếm 61% các hoạt động đã tuyên bố.

DDoS vẫn là chiến thuật chủ lực do tính dễ tiếp cận và tác động hiển thị của nó.

Mặc dù sự gia tăng trong lời lẽ đe dọa không tự độc lập dự đoán sự gia tăng các cuộc tấn công, thời điểm lại có ý nghĩa quan trọng.

Các mối đe dọa được công bố thường đề cập đến các hành động được lên kế hoạch trong cùng tuần hoặc tháng, làm cho việc giám sát thời gian thực các kênh mở trở nên hữu ích cho cảnh báo sớm.

Chiến Lược Giám Sát và Phòng Chống Mối Đe Dọa Mạng

Chỉ Báo Ngắn Hạn và Tầm Quan Trọng Của Giám Sát Liên Tục

Các nhà nghiên cứu bảo mật khuyến nghị ưu tiên giảm thiểu DDoS có khả năng mở rộng và các biện pháp phòng thủ chủ động. Các tổ chức nên coi các mối đe dọa công khai là chỉ báo ngắn hạn chứ không phải dự báo dài hạn, vì các cảnh báo hacktivist thường báo hiệu hành động sắp xảy ra.

Giám sát liên tục trên Telegram và các hệ sinh thái liên quan cho phép nhanh chóng phát hiện các thông báo liên minh, các bài đăng đe dọa và các tuyên bố bằng chứng tấn công.

Đặc biệt quan trọng, ngay cả các tổ chức hoạt động bên ngoài các khu vực xung đột địa chính trị cũng nên giả định khả năng bị phơi nhiễm, vì đây là một mối đe dọa mạng toàn cầu.

Khuyến Nghị Bảo Mật cho Tổ Chức

Các chiến dịch hacktivism ưu tiên khả năng tiếp cận và sự phô trương hơn các thông số nhắm mục tiêu hẹp.

Hashtag cung cấp một lăng kính thực tế để phân tách các tín hiệu có thể hành động khỏi nhiễu nền trong bối cảnh đe dọa.

Việc chủ động theo dõi các chỉ báo này là thiết yếu để nâng cao khả năng phát hiện tấn công và củng cố an ninh mạng tổng thể.