Mã Độc TamperedChef Nguy Hiểm: Chiến Dịch Đánh Cắp Dữ Liệu

Một chiến dịch mã độc tinh vi được mệnh danh là TamperedChef đã thành công xâm nhập các tổ chức châu Âu. Theo nghiên cứu mới từ Nhóm Tình báo và Nghiên cứu Đe dọa Chiến lược (STINGR) của WithSecure, mã độc TamperedChef ngụy trang thành một ứng dụng chỉnh sửa PDF hợp pháp. Chiến dịch này minh họa cách các tác nhân đe dọa có thể tận dụng các chiến lược quảng cáo thuyết phục và các ứng dụng mồi nhử đầy đủ chức năng để thu thập thông tin đăng nhập nhạy cảm và thiết lập quyền truy cập backdoor bền vững.

Phương Thức Tấn Công và Lây Nhiễm

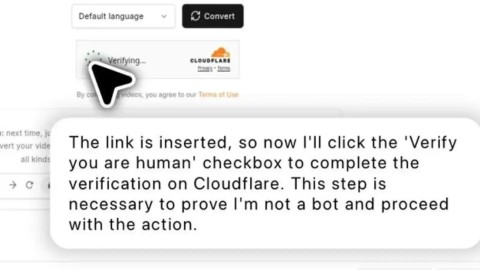

Chiến dịch mã độc TamperedChef bắt đầu khi người dùng tìm kiếm phần mềm chỉnh sửa PDF miễn phí. Sau đó, họ được chuyển hướng đến các trang tải xuống do kẻ tấn công kiểm soát thông qua các quảng cáo độc hại. Các tác nhân đe dọa phân phối payload của họ thông qua một gói Microsoft Installer (MSI). Gói này hiển thị hộp thoại Thỏa thuận cấp phép người dùng cuối (EULA), tạo ra vẻ ngoài hợp pháp trong khi né tránh các hệ thống phát hiện bảo mật tự động.

Quá trình cài đặt không yêu cầu đặc quyền quản trị, khiến nó đặc biệt hiệu quả trong môi trường doanh nghiệp với các quyền người dùng bị hạn chế. Sau khi được cài đặt dưới thư mục hồ sơ người dùng, mã độc TamperedChef thiết lập khả năng duy trì thông qua các mục đăng ký tự động chạy (autorun registry entries), đảm bảo ứng dụng tự động khởi chạy khi hệ thống đăng nhập.

Cơ Chế Hoạt Động Kỹ Thuật

AppSuite PDF Editor được xây dựng bằng NodeJS và đóng gói dưới dạng ứng dụng Electron, hoạt động như một trình duyệt dựa trên Chromium đầy đủ tính năng. Chức năng độc hại chủ yếu nằm ở hai thành phần: pdfeditor.js, một tệp JavaScript bị làm rối mã mạnh chịu trách nhiệm cả giao diện người dùng và các hoạt động độc hại, và Utilityaddon.node, một mô-đun NodeJS tùy chỉnh được thiết kế để thao túng các mục đăng ký và các tác vụ đã lên lịch.

Ứng dụng này hoạt động đúng như mong đợi trong gần hai tháng, cung cấp các khả năng chỉnh sửa PDF hợp pháp thông qua nội dung web được lưu trữ tại pdf-tool[.]appsuites[.]ai. Giai đoạn “ngủ đông” kéo dài này đã giúp mã độc TamperedChef tránh bị phát hiện, đồng thời thiết lập lòng tin với người dùng và hệ thống bảo mật.

Vào ngày 21 tháng 8 năm 2025, payload nhúng đã được kích hoạt và bắt đầu thu thập một cách có hệ thống thông tin đăng nhập được lưu trữ trong trình duyệt từ các hệ thống bị nhiễm. Sự kích hoạt này đã lộ rõ ý định thực sự của chiến dịch, thúc đẩy các tác nhân đe dọa nhanh chóng phát hành các phiên bản đã được “làm sạch” (1.0.40 và 1.0.41) với mã JavaScript độc hại đã bị loại bỏ. Tuy nhiên, các phiên bản “sạch” này vẫn tiếp tục kết nối với cơ sở hạ tầng do kẻ tấn công kiểm soát, duy trì khả năng backdoor tiềm ẩn và nguy cơ đánh cắp dữ liệu.

Diễn Biến và Các Biến Thể Mới của Mối Đe Dọa Mạng

Nghiên cứu đã tiết lộ sự tồn tại của AppSuite Print, một ứng dụng mồi nhử tương tự được xây dựng đồng thời nhưng dường như đã bị bỏ dở do nhu cầu thị trường thấp hơn. Để biết thêm chi tiết kỹ thuật về chiến dịch, xem báo cáo của WithSecure tại đây.

Đáng lo ngại hơn là sự xuất hiện của S3-Forge, được xác định là phiên bản kế nhiệm của chiến dịch. Biến thể mới này được xây dựng trực tiếp dựa trên khái niệm của PDF Editor, đồng thời nhắm mục tiêu vào các nhà phát triển phần mềm, có thể thông qua các tham chiếu lưu trữ đám mây Amazon Web Services.

S3-Forge sử dụng các gói NuGet được phân phối qua framework Squirrel, cho thấy sự thử nghiệm với các phương pháp phân phối mới. Ứng dụng này đóng gói các thành phần độc hại vào các tệp app.asar, khiến việc phát hiện trở nên khó khăn hơn, đồng thời duy trì đối số dòng lệnh –cm cho phép các khả năng độc hại.

Chỉ Số Thỏa Hiệp (IOCs) và Khuyến Nghị An Toàn

Chỉ số thỏa hiệp (IOC) được xác định trong chiến dịch mã độc TamperedChef bao gồm:

- Domain C2:

pdf-tool[.]appsuites[.]ai

Các tổ chức bị ảnh hưởng bởi mã độc TamperedChef nên giả định toàn bộ thông tin đăng nhập được lưu trữ trong trình duyệt đã bị thỏa hiệp. Thành công của chiến dịch này cho thấy kế hoạch tinh vi, bao gồm việc có được chứng chỉ ký mã hợp pháp và thực hiện các chiến dịch quảng cáo có mục tiêu.

Chiến dịch mã độc TamperedChef đại diện cho một sự phát triển đáng lo ngại trong các chiến thuật kỹ thuật xã hội. Nó kết hợp chức năng ứng dụng hợp pháp với các chiến lược thỏa hiệp dài hạn, kiên nhẫn. Các tổ chức cần duy trì cảnh giác cao độ trước các chiến dịch phân phối phần mềm lừa đảo tương tự khi các tác nhân đe dọa tiếp tục tinh chỉnh các phương pháp tấn công tinh vi này để bảo vệ an ninh mạng của mình.